Este artigo foi criado, a fim de explicar o que é a A Apple ID Phishing Scam e como você pode removê-los, bem como todos os programas potencialmente indesejados entregues através deles.

Este artigo foi criado, a fim de explicar o que é a A Apple ID Phishing Scam e como você pode removê-los, bem como todos os programas potencialmente indesejados entregues através deles.

o A Apple ID Phishing Scam é uma tática de malwares popular que as tentativas de manipular os usuários da Apple em si mesmos infectar com vírus ou divulgar suas senhas. No momento não temos informações sobre os criminosos por trás dele. Nosso artigo dá uma explicação detalhada de como ele se propaga e como as vítimas podem tentar remover infecções ativas.

Resumo ameaça

| Nome | A Apple ID Phishing Scam |

| Tipo | embuste e-mail de phishing |

| Pequena descrição | O Scam ID Apple Phishing é um exemplo recente da tática golpe que extorque as metas para interagir com um site golpe. |

| Os sintomas | Vítimas vão receber mensagens de email que contêm as instruções de phishing. |

| distribuição Método | phishing e-mails. |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Experiência de usuário | Participe do nosso Fórum para discutir a Apple ID Phishing Scam. |

A Apple ID Phishing Scam — atualização de abril 2020

Em abril 2020 ataques de phishing usando a estratégia de engenharia social de representar mensagens ID Apple continua. Um grupo de hackers desconhecido está por trás dos ataques. É transmitida através mensagens de e-mail os quais são enviados em grandes quantidades. computadores infectados e servidores de correio web está enviando notificações que manipulam os destinatários em pensar que suas contas foram bloqueados pela Apple. Os usuários serão redirecionados para uma página controlada por hackers, na maioria dos casos, os endereços são configurados para ser phishing páginas de login. O objetivo principal dos hackers são para seqüestrar as credenciais das vítimas.

A Apple ID Phishing Scam - Formas de Distribuição

O esquema de phishing ID Apple é distribuído usando vários métodos. A principal delas é a criação de sites que compartilham um nome semelhante ao da Apple e seus serviços. Eles são distribuídos usando vários métodos:

- Rede Social Ligações - Ao usar falsificados ou de origem hackers perfis em redes sociais populares (Facebook, Twitter, Instagram e etc.) o golpe de Apple ID de phishing pode ser promovido. ligações encurtado geralmente são usados para ligar as principais páginas.

- Mensagens de e-mail - mensagens em massa de e-mail contendo links para a página de phishing ID Apple pode ser enviado para os usuários em ambas as formas personalizados e não personalizados. Os atores maliciosos podem usar a mesma disposição de projeto, conteúdo do corpo e elementos como e-mails reais da Apple.

- Similar nomes que soam - O golpe de Apple ID de phishing podem ser distribuídos em vários sites que têm um nome de domínio som semelhante ao da Apple.

Note que a página ID pouso da Apple phishing podem ser exibidos pelo software e arquivos, bem. Um bom exemplo é a instalador do software modificado - os criminosos tiram os arquivos de instalação de software popular e adicionar-lhes o código que mostra a página de phishing. O outro tipo é a criação de documentos infectados que podem ser de qualquer tipo popular: documentos de texto rico, apresentações, bancos de dados e planilhas. Quando eles são abertos um prompt aparecerá perguntando os usuários para ativar o built-in de scripts. Quando isso é feito as ligações será aberto em uma janela do navegador ou diretamente como um objeto incorporado.

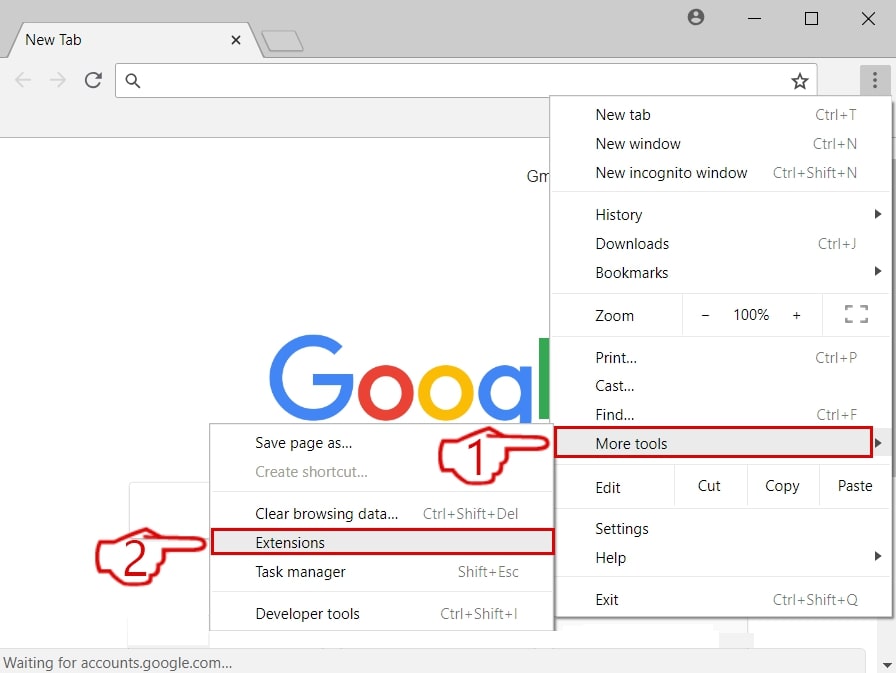

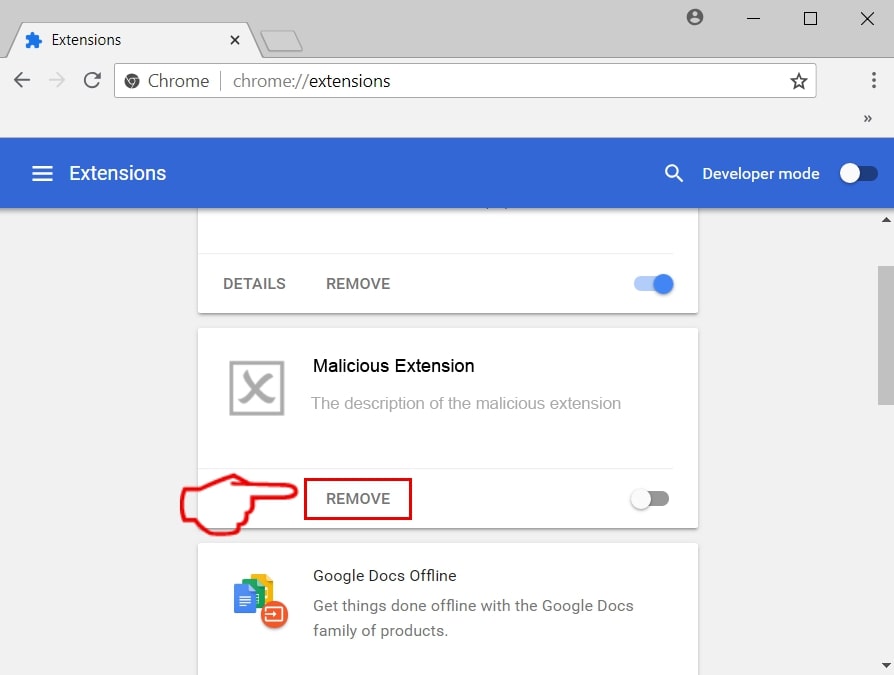

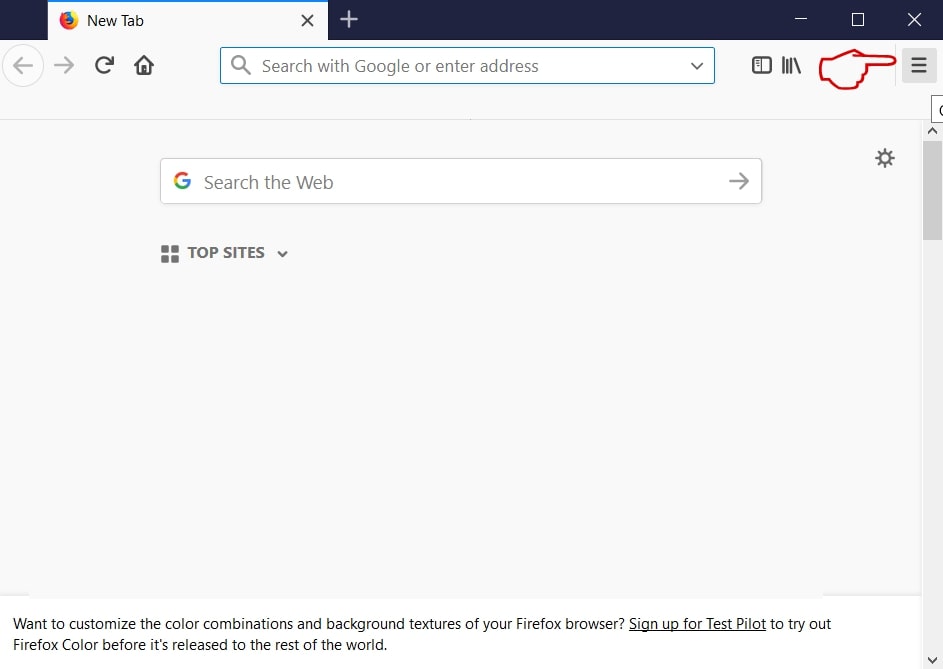

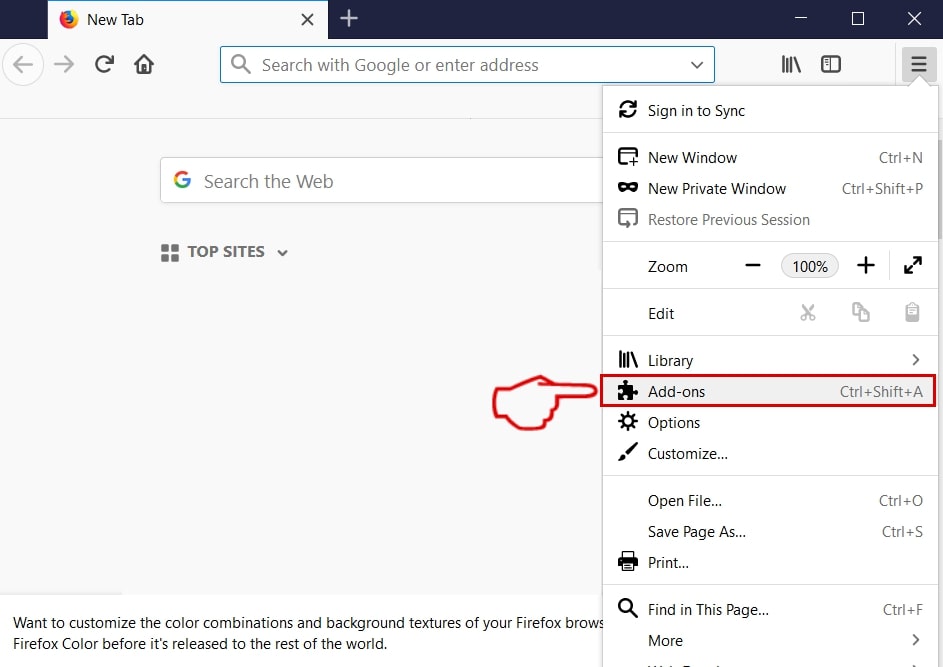

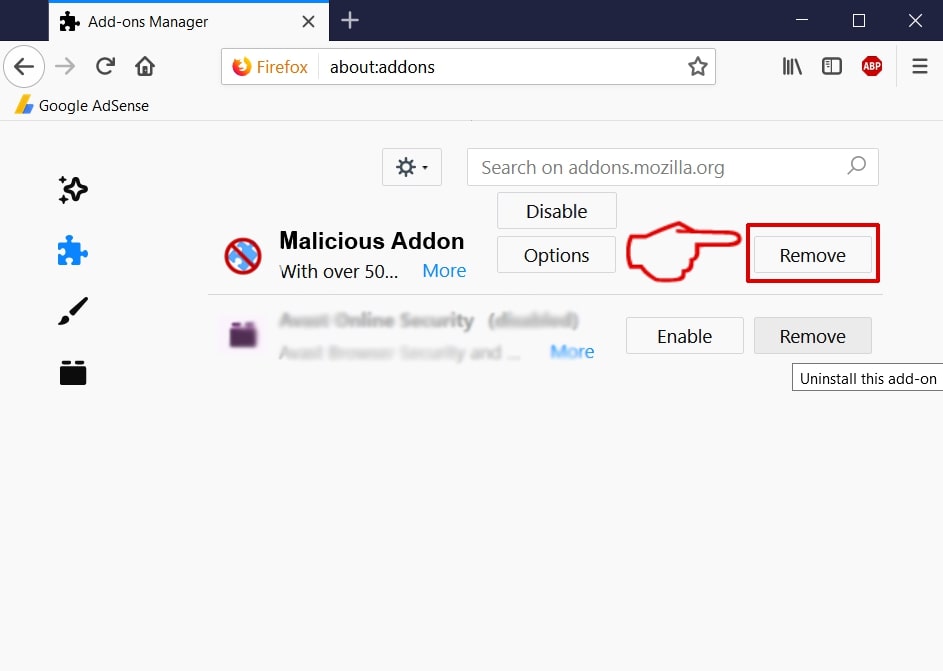

Em alguns casos, os hackers também pode fazer uso de extensões do navegador de malware, alternativamente conhecido como sequestradores. Os criminosos torná-los compatíveis com a maioria dos browsers populares, a fim de aumentar o número de usuários vítima. Eles são frequentemente enviados para os repositórios de hackers oficiais usando falsos ou roubados comentários de usuários e credenciais de programador. As cepas enviados apresentam descrições que prometem a otimização dos navegadores ou o reforço com novas funcionalidades. Se os usuários instalá-los, em seguida, o comportamento típico sequestrador será observado. Os efeitos diretos são as manipulações dos navegadores web para redirecionar diretamente os usuários para o Apple ID phishing página esquema. Isso é feito alterando os valores padrão - home page, nova página guias e motor de pesquisa.

A Apple ID Phishing Scam - In-Depth Overview

Quando a página golpe de Apple ID phishing é exibido para os usuários a visão básica irá mostrar uma página de login que utiliza a disposição de projeto e elementos do verdadeiro site da Apple. Os hackers manipular os usuários a acreditar que um site de propriedade da empresa está sendo acessado. Golpes como esta característica vários elementos distintos, um dos principais é o fato de que muitas cópias da página pode ser criado. Eles podem ser hospedados em servidores ao redor do mundo - nem todos eles serão servidos nos mesmos domínios. Do ponto de vista do administrador Isto dá a hackers maior flexibilidade como eles podem facilmente implantar milhares deles em um curto período de tempo. Para mais coagir os usuários a pensar que eles estão acessando páginas da Apple reais eles podem usar incluem certificados de segurança e reticulação local.

O principal objetivo da página é para coagir os usuários a revelar as suas credenciais de conta para o site. Eles serão transferidos automaticamente para os operadores maliciosos da Apple ID local do scam o phishing assim que são introduzidos. No entanto, existem outras ações maliciosas que podem ser executadas. Todos eles estão ligados à interação site de alguma forma ou de outra.

Visitar os locais pode levar à instalação de cookies de rastreamento e módulos de recolha de dados. Eles vão seqüestrar automaticamente os dados tanto dos navegadores web e os dispositivos infectados. Existem duas principais categorias de dados que podem ser distinguidos:

- Anonymous Estatísticas - Os biscoitos será capaz de controlar a forma como os utilizadores interagem com os vários elementos da web.

- dados privados - A coleta de dados de informações que podem expor diretamente a identidade das vítimas.

Através dos vários scripts as máquinas podem ser vêm infectados com mineiros criptomoeda também. Eles representam aplicações que fazem uso dos recursos de sistema disponíveis para executar cálculos matemáticos complexos. Quando as tarefas de sucesso são relatados para os servidores relevantes os operadores de hackers receberá lucro na forma de criptomoeda. Uma consequência adicional é a entrega de anúncios intrusivos - eles podem causar redirecionamentos para outros sites de malware ou links presentes ao conteúdo patrocinado. Na maioria dos casos pode ser usado todos os mecanismos populares: pop-ups, banners, em-linha ligações e etc..

Caso existam downloads de arquivos são oferecidos, em seguida, praticamente todos os tipos de cargas úteis maliciosas podem ser oferecidos. Os arquivos de si provavelmente será renomeado com serviços relacionados a Apple, produtos e software. Cuidado que entre as cordas utilizadas mais frequentemente usado para renomear essas cargas úteis incluem “atualizar” e “manual”. infecções comuns incluem o seguinte:

- Transferências de vírus diretos - arquivos de vírus em todos os tipos comuns podem ser entregues: ransomware, Trojans, mineiros e etc..

- Documentos com scripts de malware - A página golpe de Apple ID de phishing também pode distribuir malware através de documentos. Os usuários vão achar que vários arquivos de todos os tipos populares podem conter os scripts maliciosos: documentos de texto rico, Planilhas, apresentações e bancos de dados. Sempre que eles são abertos pelas vítimas um prompt irá aparecer pedindo para os usuários para ativar o built-in macros. Se isso for feito os scripts irá baixar um vírus pré-definido a partir da Internet e lançá-lo no computador local.

- Arquivos de configuração maliciosos - Os criminosos também pode criar copycat instaladores de software malicioso populares. A forma mais comum é pegar o arquivo real a partir do site oficial do fornecedor e adicionar os scripts necessários para eles. A razão pela qual esta abordagem é particularmente popular é que ele tem como alvo aplicações que são frequentemente utilizados: suites criatividade, utilitários do sistema e aplicações de produtividade.

Em alguns casos golpes como este pode ser usado para propagação vírus Trojan. Eles representam o malware avançado que configurar um serviço de cliente para um servidor controlado por hackers. A ligação é feita tanto seguro e constante permitindo assim que os hackers para ultrapassar o controlo das máquinas, a qualquer momento dado. Isto também inclui a recuperação de dados de utilizador, espionagem em tempo real e implantação de outros vírus à vontade. Através dele os hackers também pode recrutar as máquinas para redes botnet que são particularmente úteis para organizar ataques distribuídos contra alvos pré-selecionados.

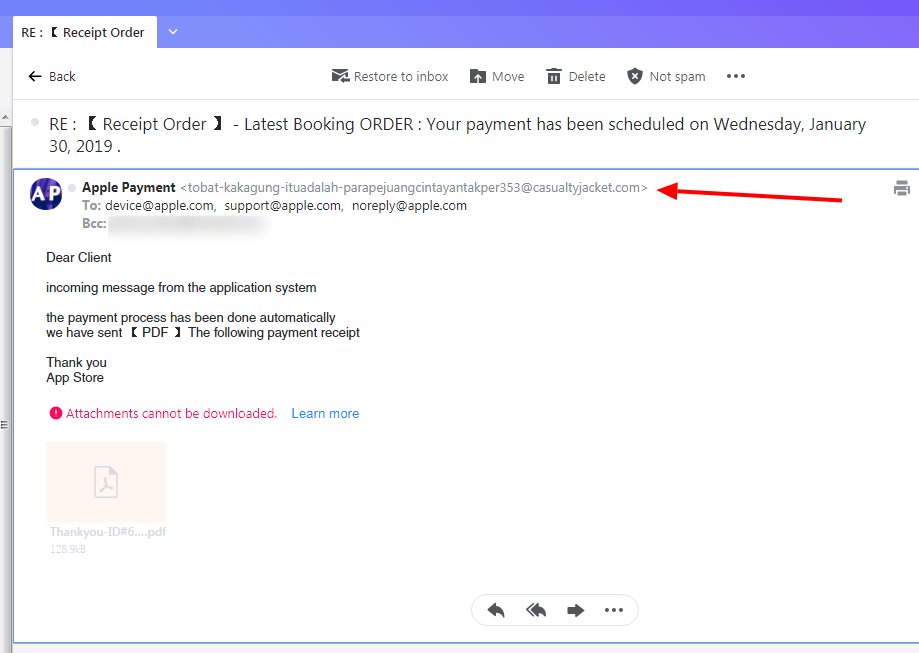

A Apple ID Phishing Scam Exemplo - Recibo da encomenda E-mail

Uma onda de golpes de phishing ID Apple estão sendo coordenadas contra os usuários finais usando a linha de assunto “recibo da encomenda” seguido de informações sobre uma ordem de reserva com a empresa. Essa tática tentativas de confundi-los em pensar que um pagamento feito pelos serviços da Apple foi processada e que a informação sobre a transação está disponível no recibo de pagamento anexado. As mensagens terão anexos de arquivos PDF que contêm código do vírus em suas macros ou são amostras diretos. Se o arquivo for lançado ele provavelmente irá levar a uma infecção perigosa.

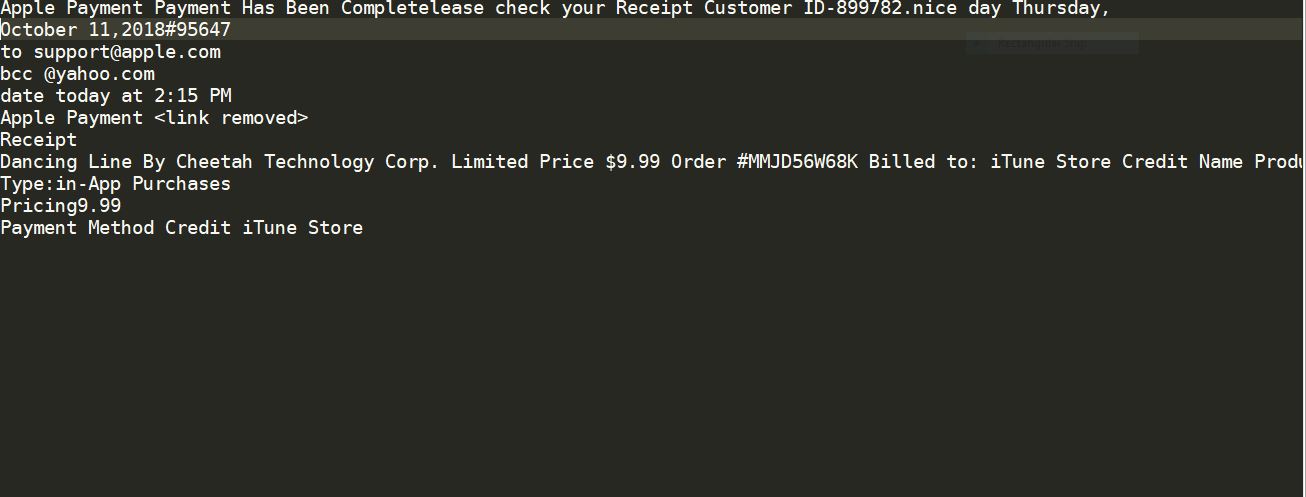

A Apple ID Phishing Scam Exemplo - A Apple Pagamento pagamento foi completa

Os alertas de segurança indicam um novo esquema de tomada de phishing uso de páginas web maliciosas e mensagens de redes sociais como meio principal. Temos recebido um amostra baseada em e-mail que é feito para se parecer como ele foi enviado pela Apple. O conteúdo da mensagem irá incluir elementos que podem ser confundidos com dados reais:

- Identificação do Cliente

- Encontro

- Detalhes do recibo

Os movimentos mensagem aos alvos que um pagamento através da Apple tem sido feitas citando campos gerados aleatoriamente, como cliente e ID do pedido ea data de conclusão. Esse golpe é considerado muito eficaz como pagamentos da Apple são amplamente utilizados em algumas áreas e os usuários podem não estar cientes de que esta é uma notificação de fraude. O e-mail pode inserir links para diversas páginas finais. Alguns dos possíveis queridos incluem o seguinte:

- Login Páginas falsos - As vítimas podem ser enviadas para páginas de login falsas da Apple, onde as vítimas são solicitados para entrar em suas credenciais da Apple ID. As páginas podem ser projetados para olhar apenas como os reais ea única diferença pode ser o nome de domínio ou o certificado de segurança. Assim que a informação é inserida os operadores de hackers serão capazes de assumir as contas. Isso torna possível para conduzir tanto o abuso financeiro e roubo de identidade.

- Transferências de vírus - O outro objetivo final é possível entregar uma carga maliciosa via um dos links encontrados em e-mails. Pode ser qualquer um dos tipos de vírus populares: mineiros, Trojans, ransomware e etc..

- anúncios - O outro resultado possível é a de dirigir as metas para uma página com anúncios intrusivos. Para cada clique um lucro de alguns centavos será feita para os operadores. campanhas maiores podem gerar uma boa fonte de renda para o criminoso de direção coletiva tais ataques.

Uma mensagem de exemplo lê a seguinte:

A Apple Pagamento pagamento foi Completelease verificar o seu dia recibo do cliente ID-899782.nice quinta-feira, Outubro 11,2018#95647

para support@apple.com

bcc @ yahoo.com

data de hoje em 2:15 PM

A apple Pagamento Receipt

Dancing Line By Cheetah Technology Corp. Limited Price $9.99 Order #MMJD56W68K Billed to: iTune Store Credit Name Products: Large Coin Box

Type:in-App Purchases

Pricing9.99

Payment Method Credit iTune Store

A Apple ID Phishing Scam Exemplo - Verifique por favor sua atividade recente 14425 Mensagens de e-mail

A recente onda de phishing e-mails foram detectados por investigadores. De acordo com os relatórios disponíveis a campanha de ataque mais novo é lançado contra utilizadores à escala global. Nele um endereço de contato pertencente a Apple tem sido falsificado (support.apple.com) ea linha de assunto lê títulos genéricos como este: [Lembrete] Por favor, verifique sua atividade recente 14425 em que o número pode ser alterado para um um aleatória. Nenhum conteúdo do corpo está disponível e os usuários verão apenas um arquivo PDF anexado. Eles podem ser atraídos para clicar nele o que levará a uma infecção por malware.

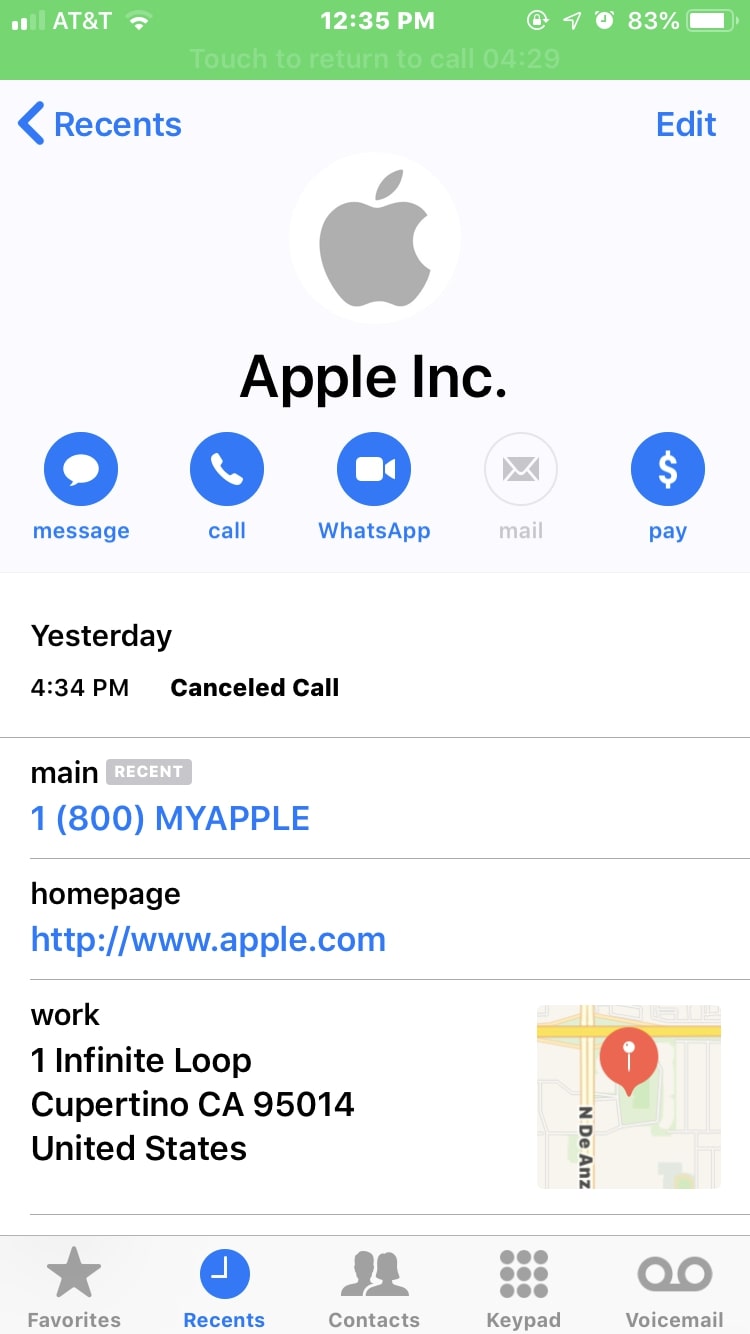

Golpes maçã Telefone phishing

Uma nova onda de golpes de phishing foi descoberto no início de janeiro 2019 utilizando telefonemas. Os hackers irá automatizar as chamadas para os alvos pretendidos com elementos da empresa falsificados: logotipo, endereço e número de telefone real. A mensagem gatilho citado entregues às vítimas é que uma violação de dados ocorreu.

Quando os alvos ligar para o número um homem com sotaque indiano vai pegar o telefone e persuadi-los a pensar que eles têm chamado a legítima linha de suporte da Apple. Se os usuários caem para a chamada fraude em seguida, suas informações pessoais serão recolhidas, bem como as credenciais da conta da Apple. Eles podem ser guiados para pagar um “taxa de segurança”.

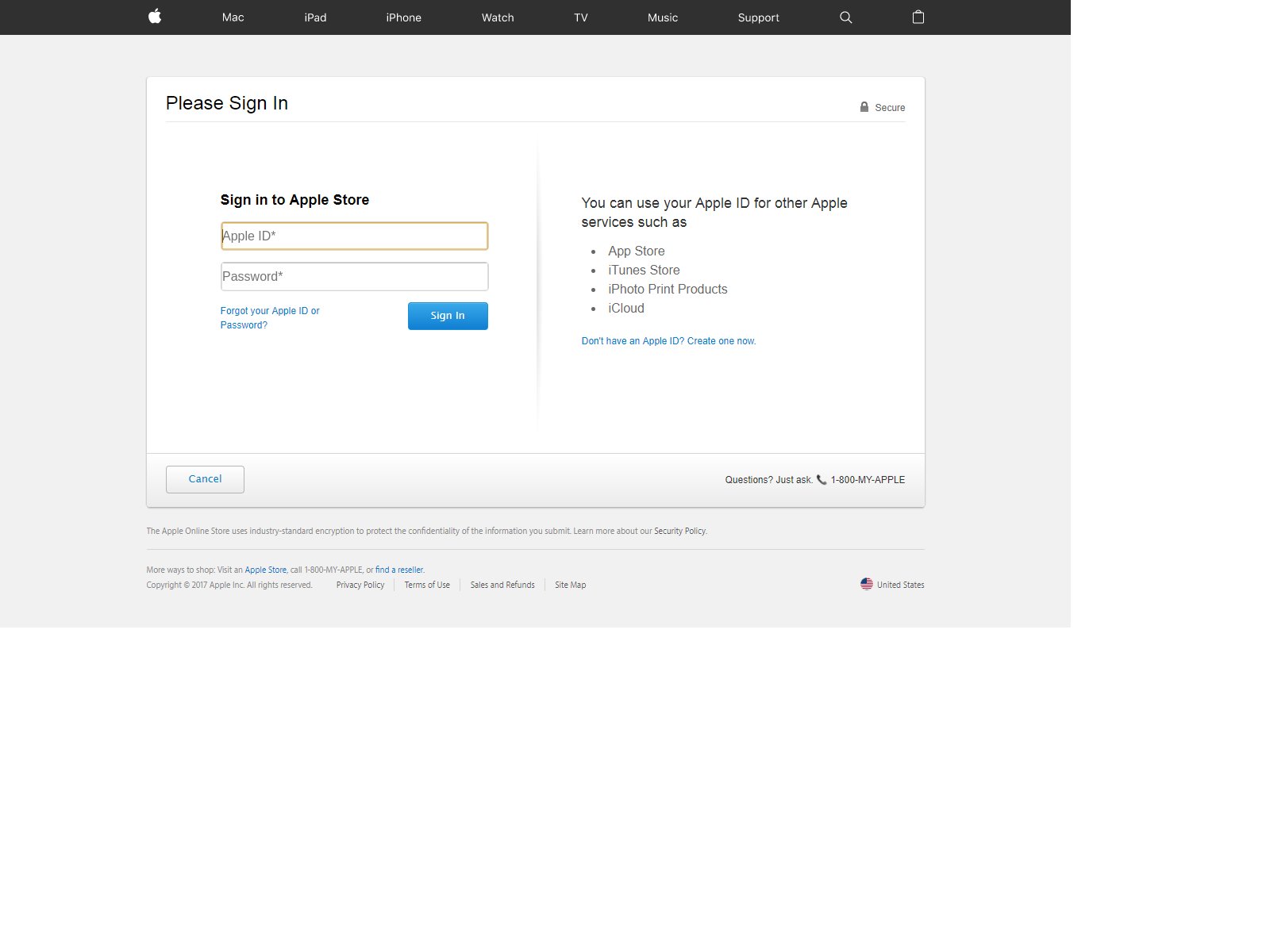

A Apple ID Phishing Scam Exemplo - Apple Store Acesso

Esta é uma outra página de destino com base esquema de phishing que tenta coagir os alvos a revelar as suas credenciais de conta. A página irá copiar design da Apple e provavelmente será hospedado em vários domínios que levam um nome quase idêntico ao da Apple ou qualquer de seus produtos. Isto é feito intencionalmente para navegar os usuários nele se eles acidentalmente digitar errado o endereço legítimo.

Ao apresentar uma página de login com links para páginas da Apple reais é uma abordagem clássica, há muitas maneiras através das quais ele pode se espalhar. Dependendo dos meios reais de distribuição o resultado pode variar. Se vários métodos são usados de uma só vez, em seguida, haverá um número muito elevado de vítimas potenciais. Esta página embuste pouso ID Apple é muito provável de ser encontrado através de links encurtados que são enviados através de mensagens de e-mail e perfis de redes sociais (ambos os posts e mensagens diretas). Os hackers podem recuperar bases de dados inteiras de informações de base e começar a eclosão.

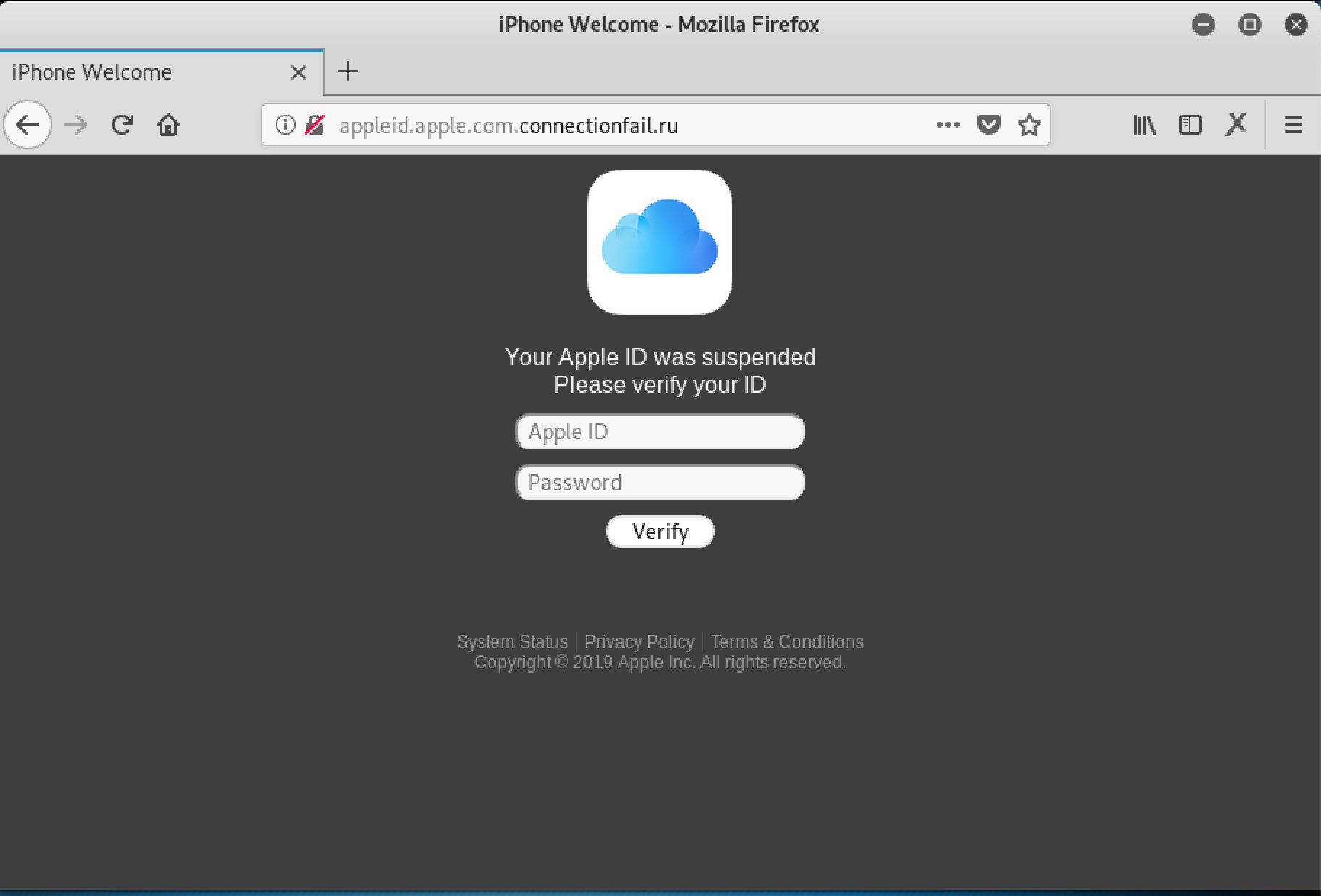

A Apple ID Phishing Scam Exemplo - Suspensa a Apple ID

Um novo golpe relacionado com as outras campanhas de phishing da Apple foi detectado. Ele está sendo distribuído como uma página de destino que solicita as vítimas a entrar em seus detalhes ID Apple. Existem várias formas de possível fonte entanto prevemos que mensagens de e-mail e portadores de carga útil são os agentes de entrega mais provável.

A página de destino não terá um certificado de segurança emitido para a Apple e os usuários podem achar que alguns dos links não vai levar para o site da Apple. Tenha em mente que as páginas de destino como este são também curto-linked e enviados para perfis de redes sociais que são ou roubado ou cortado. As contas de usuário são ou cortado ou roubado.

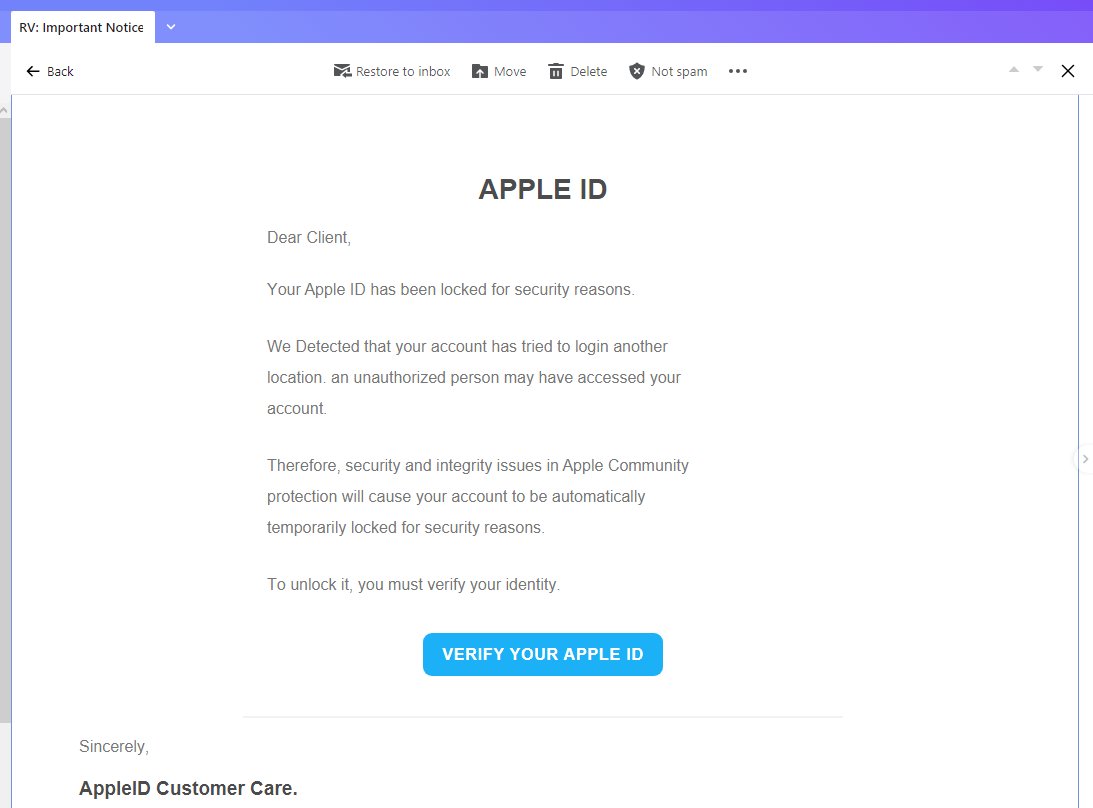

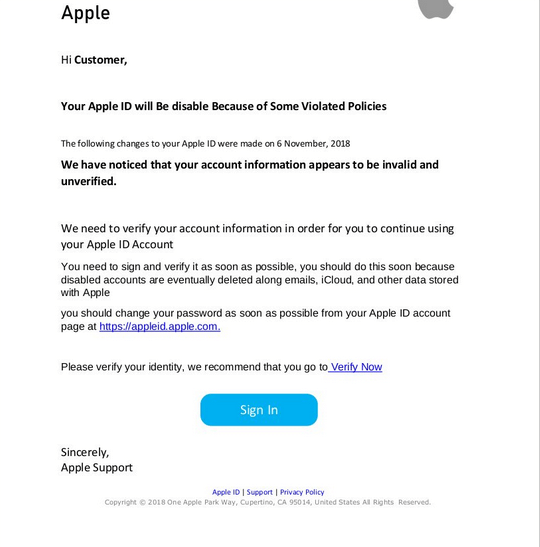

A Apple ID Phishing Scam Exemplo - Locked Conta Warning

Os hackers irá enviar uma mensagem de notificação falsa que é criado de uma forma que se assemelha a de suporte da Apple. Seu conteúdo corpo vai convencer os destinatários a acreditar que sua conta Apple está bloqueada devido a tentativas de login incorretas. Para desbloqueá-los eles são redirecionados para um página de login falsa que irá solicitar o seu endereço de e-mail e senha. Se eles são inseridos as credenciais será imediatamente transferido para os operadores de hackers do golpe e eles vão assumir ele contas vítima.

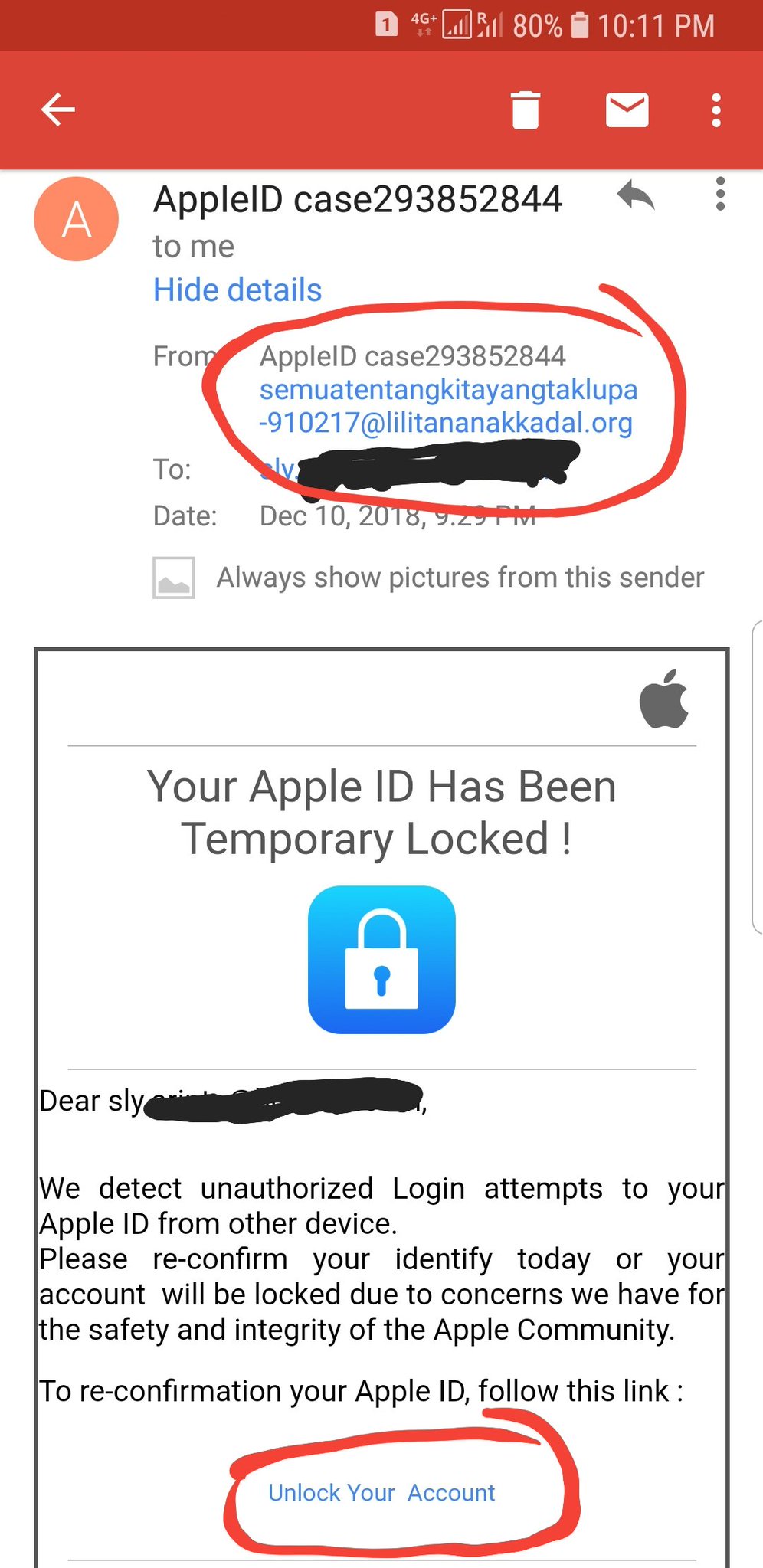

A Apple ID Phishing Scam Exemplo - A ID da Apple tem sido temporário Locked

Outro truque da Apple ID que foi identificado é um e-mail phishing tática que manipula os destinatários em pensar que seu ID Apple foi bloqueado. Como os outros exemplos que ele usa familiarizado a Apple-like styling e apresenta um link para “Desbloquear” as referidas contas. Quando é acessado conduzirá à página de destino mesmo phishing. Os usuários serão solicitados para o seu e-mail, nome de usuário e senha ou qualquer outra combinação de credenciais, a fim de “verificar” suas informações. Tome nota de que alguns golpes ID Apple pode pedir outras informações, bem como - perguntas secretas e respostas combinações ou datas de nascimento.

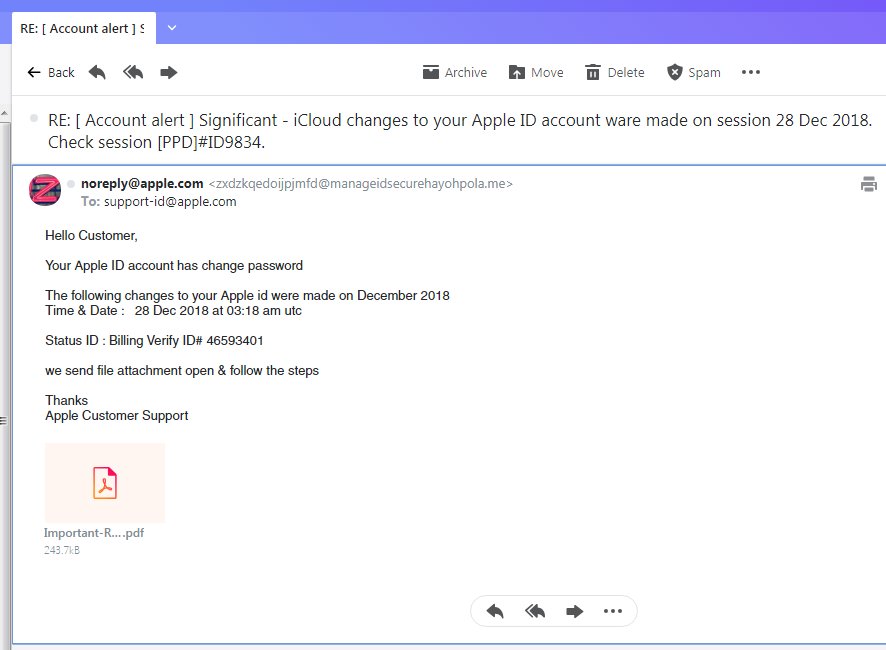

A Apple ID Phishing Scam Exemplo - ID Apple mudou senha

Este é um exemplo recente de um esquema de phishing ID Apple que coage os destinatários a pensar que eles têm recebido uma advertência legítima de segurança da Apple. A mensagem de e-mail vai ler que a conta do utilizador tinha sua senha alterada. A partir dessa ação um relatório foi gerado, que é anexado como um arquivo PDF. Este é um caso clássico de um sistema de distribuição de carga. Assim que o arquivo é aberto um parto vírus será iniciada. Ele pode ser feito imediatamente ou quando os usuários optam por ativar o built-in de scripts.

O que é particularmente preocupante sobre este cenário específico é que a mensagem vai citar a hora ea data do incidente propôs, juntamente com uma ID de bilhetes de status que podem aparecer muito convincente para muitos usuários da Apple. A mensagem terá um campo de remetente saltou vindo do domínio Apple.com. A abordagem não personalizada pode sentir semelhante à abordagem a Apple tem com as suas próprias notificações de mensagens legítimas.

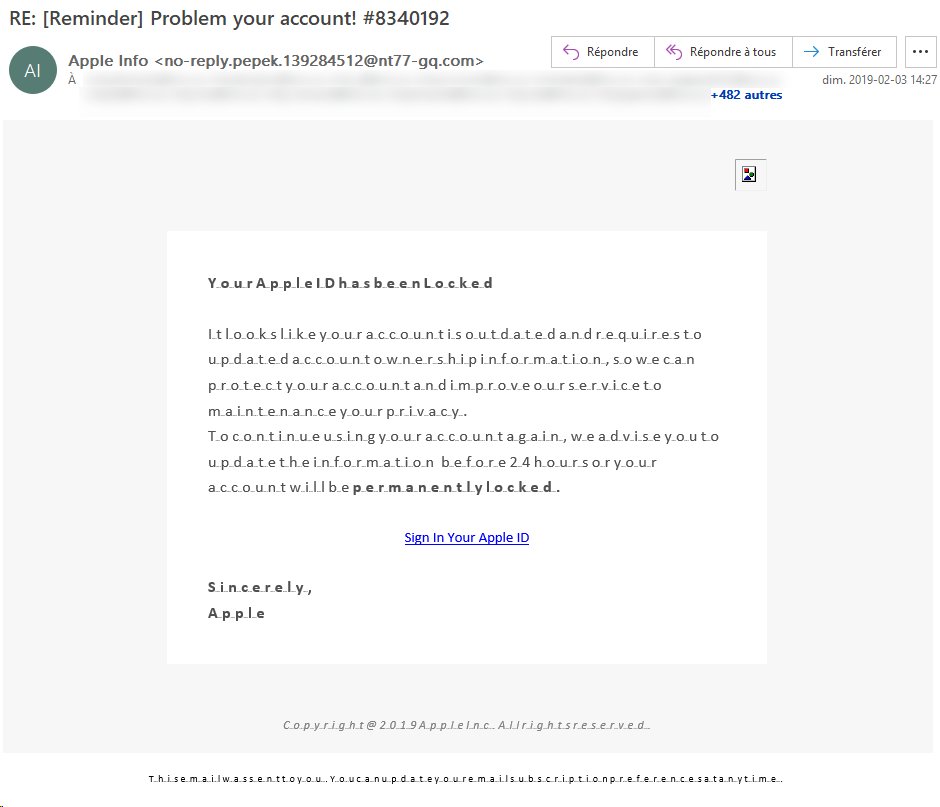

Problema Sua Conta lembrete de Apple ID Scam

Uma mensagem de phishing e-mail distinta que um usuário da Apple ID pode receber é o lembrete falso com a linha de assunto “Problema sua conta!”. Estas mensagens estão sendo enviadas por um endereço de e-mail controlado por hackers que se identifica como “Informações maçã” e envia uma notificação incorretamente-formatado que informa que os destinatários que eles precisam para fazer login em suas contas a Apple ID.

Os usuários vítima vai notar que o conteúdo do corpo das mensagens de e-mail contém layout de texto quebrado - este é intencionalmente feito para emular uma questão que os usuários podem ter com o seu computador. Isso está ligado à conta bloqueada fez-up que pode adicionalmente atrair os alvos. Os sinais de alerta que esta é uma mensagem falsa são a linha falso assunto - o número citado no final não representa qualquer ID ou outra forma de saudação personalizado à vítima. O layout corpo e texto conteúdo da Apple nunca vai ser denominado desta forma e endereço de e-mail do remetente será de nome de domínio da empresa. Além disso, o “Entrar em seu Apple ID” levará a uma página de login falsa - o URL é atribuída a um domínio não de propriedade da empresa.

Retirar a Apple ID Phishing Scam do Windows e seu navegador

Se você deseja remover o Scam ID Apple Phishing do seu computador, sugerimos que você siga as instruções de remoção postados por baixo este artigo. Eles foram criados com a idéia principal em mente para ajudá-lo a eliminar este vírus manualmente ou automaticamente. Esteja ciente de que de acordo com especialistas a melhor maneira para tentar remover o software que está causando os ID Apple Phishing Scamming pop-ups é usar um software avançado anti-malware. Tal programa é criado com a idéia em mente para verificar totalmente o computador e tentar eliminar quaisquer vestígios de programas indesejados ao mesmo tempo proteger o seu computador contra futuras infecções, bem.

Etapas para se preparar antes da remoção:

Antes de começar a seguir os passos abaixo, ser aconselhável que você deve primeiro fazer as seguintes preparações:

- Faça backup de seus arquivos no caso do pior acontecer.

- Certifique-se de ter um dispositivo com estas instruções sobre standy.

- Arme-se com paciência.

- 1. Procurar malware no Mac

- 2. Desinstalar aplicativos arriscados

- 3. Limpe seus navegadores

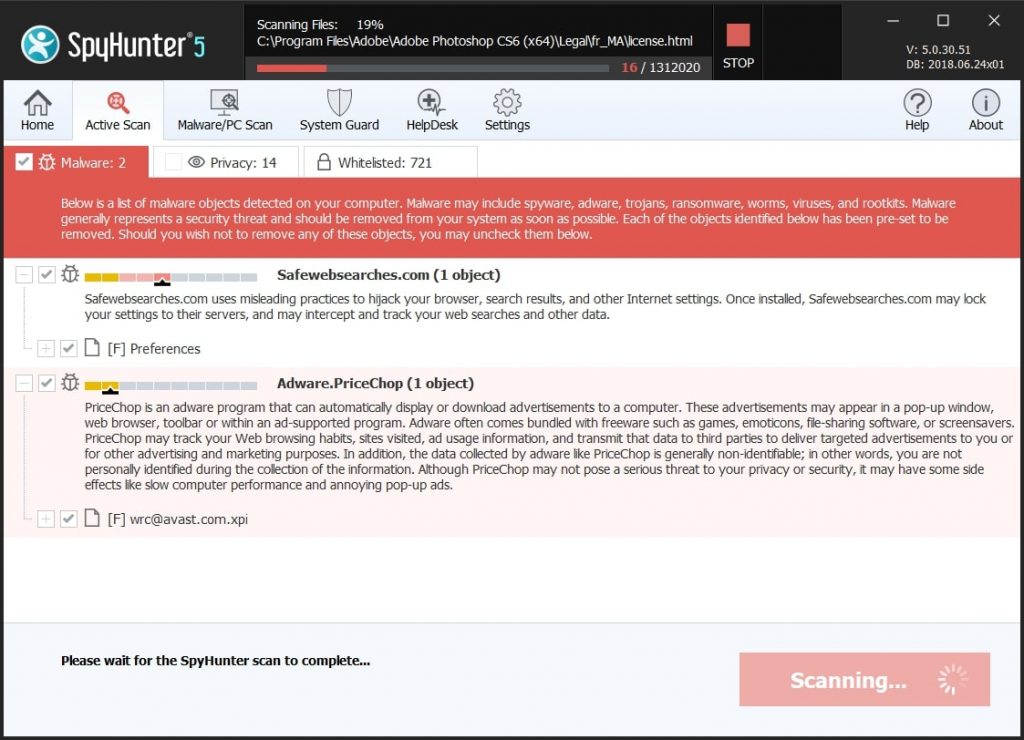

Degrau 1: Procure e remova arquivos Apple ID Phishing Scam do seu Mac

Quando você está enfrentando problemas em seu Mac, como resultado de roteiros indesejados e programas como Apple ID Phishing Scam, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Guia de remoção de malware rápido e fácil para Mac

Passo Bônus: Como fazer seu Mac funcionar mais rápido?

As máquinas Mac mantêm provavelmente o sistema operacional mais rápido que existe. Ainda, Macs tornam-se lentos e lentos às vezes. O guia de vídeo abaixo examina todos os possíveis problemas que podem fazer com que o seu Mac fique mais lento do que o normal, bem como todas as etapas que podem ajudá-lo a acelerar o seu Mac.

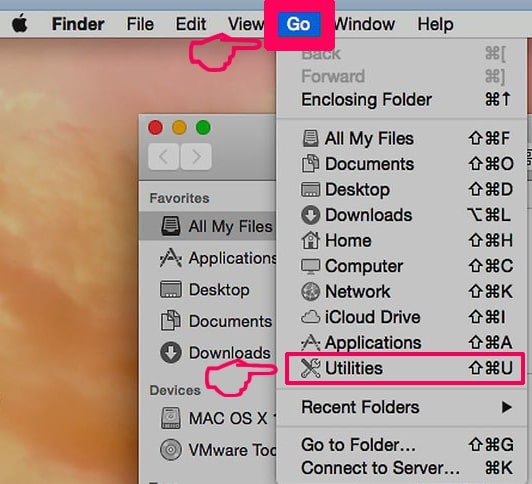

Degrau 2: Desinstale o esquema de phishing da Apple ID e remova arquivos e objetos relacionados

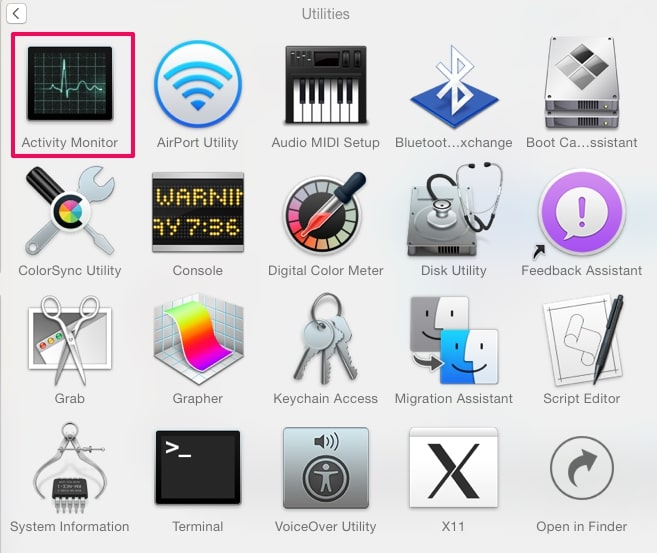

1. Acerte o ⇧ + ⌘ + U chaves para abrir utilitários. Outra forma é clicar em “Go” e depois clicar em “Utilities”, como a imagem abaixo mostra:

2. Encontre o Monitor de Atividade e clique duas vezes nele:

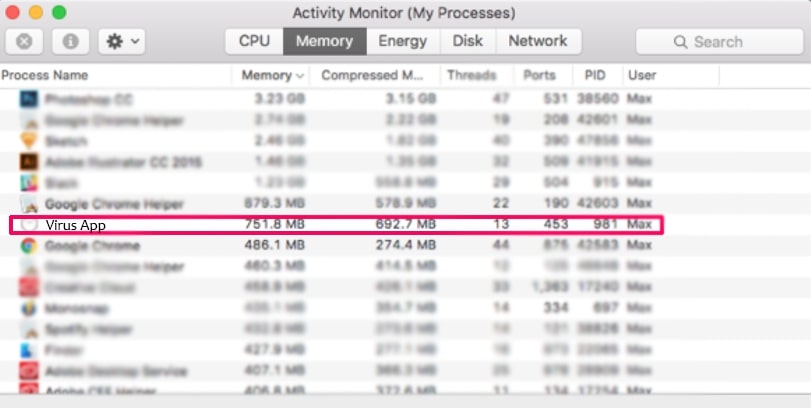

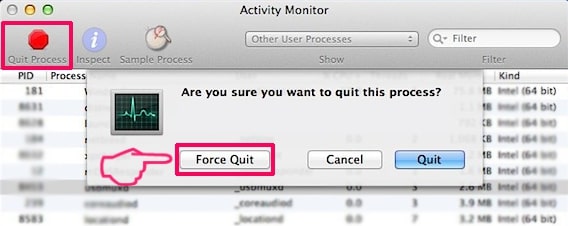

3. No olhar Activity Monitor por quaisquer processos suspeitos, pertencentes ou relacionados com a Apple ID Phishing Scam:

4. Clique no "Ir" botão novamente, mas desta vez selecione Aplicativos. Outra maneira é com os botões ⇧ + ⌘ + A.

5. No menu Aplicações, olhar para qualquer aplicativo suspeito ou um aplicativo com um nome, semelhante ou idêntico ao da Apple ID Phishing Scam. Se você encontrá-lo, clique com o botão direito no aplicativo e selecione “Mover para a lixeira”.

6. selecionar contas, depois disso, clique no Itens de login preferência. O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Procure quaisquer aplicativos suspeitos idêntico ou semelhante à Apple ID Phishing Scam. Verifique o aplicativo que você deseja impedir de ser executado automaticamente e, em seguida, selecione no Menos (“-“) ícone para escondê-lo.

7. Remova quaisquer arquivos restantes que possam estar relacionados a esta ameaça manualmente seguindo as subetapas abaixo:

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

No caso de você não pode remover a Apple ID Phishing Scam via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

1. Clique em "Ir" e depois "Ir para Pasta" como mostrado por baixo:

2. Digitar "/Library / LauchAgents /" e clique em Ok:

3. Exclua todos os arquivos de vírus que têm similar ou o mesmo nome que a Apple ID Phishing Scam. Se você acredita que não existe tal arquivo, não exclua nada.

Você pode repetir o mesmo procedimento com os seguintes outros diretórios Biblioteca:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

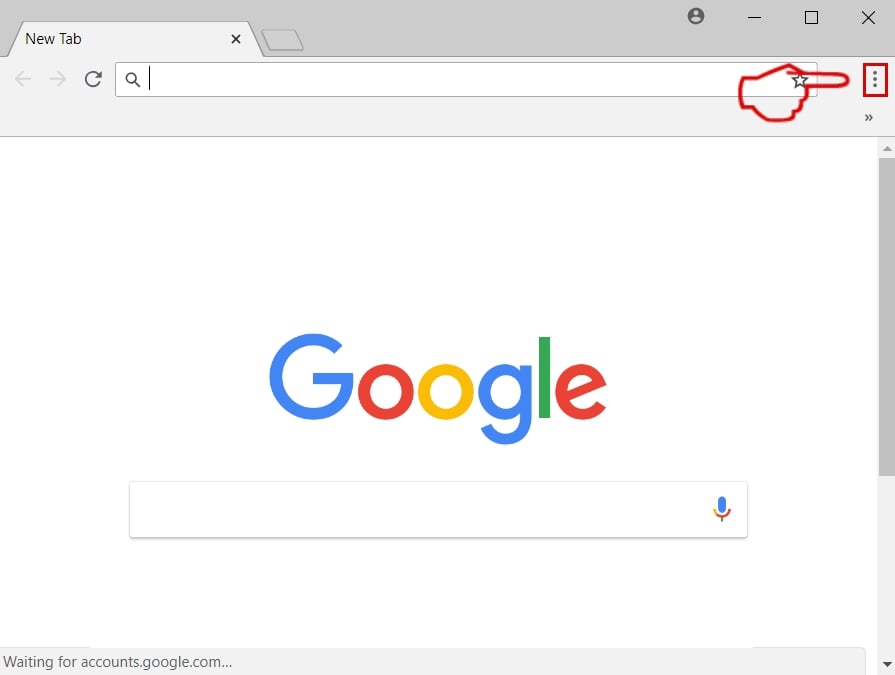

Degrau 3: Retirar a Apple ID Phishing Scam - extensões relacionadas do Safari / cromada / Raposa de fogo

Apple ID Phishing Scam-FAQ

O que é Apple ID Phishing Scam em seu Mac?

A ameaça Apple ID Phishing Scam é provavelmente um aplicativo potencialmente indesejado. Também há uma chance de estar relacionado a Mac malwares. Se então, esses aplicativos tendem a desacelerar significativamente o seu Mac e exibir anúncios. Eles também podem usar cookies e outros rastreadores para obter informações de navegação dos navegadores da web instalados em seu Mac.

Macs podem pegar vírus?

sim. Tanto quanto qualquer outro dispositivo, Computadores Apple recebem malware. Os dispositivos Apple podem não ser um alvo frequente por malwares autores, mas tenha certeza de que quase todos os dispositivos Apple podem ser infectados por uma ameaça.

Que tipos de ameaças para Mac existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, a tipos de ameaças que atualmente podem infectar o seu Mac podem ser programas antivírus nocivos, adware ou sequestradores (PUPs), cavalos de Tróia, ransomware e malware cripto-minerador.

O que fazer se eu tiver um vírus Mac, Like Apple ID Phishing Scam?

Não entre em pânico! Você pode facilmente se livrar da maioria das ameaças do Mac, primeiro isolando-as e depois removendo-as. Uma maneira recomendada de fazer isso é usar um software de remoção de malware que pode cuidar da remoção automaticamente para você.

Existem muitos aplicativos anti-malware para Mac que você pode escolher. SpyHunter para Mac é um dos aplicativos anti-malware recomendados para Mac, que pode escanear gratuitamente e detectar qualquer vírus. Isso economiza tempo para a remoção manual que você teria que fazer de outra forma.

How to Secure My Data from Apple ID Phishing Scam?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, começando por suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras online ou fez atividades online com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e dispositivos Apple se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e estarão livres de vírus e protegidos no futuro também.

Mais dicas que você pode encontrar em nosso Seção de vírus MacOS, onde você também pode fazer perguntas e comentar sobre os problemas do seu Mac.

Sobre a pesquisa de golpes de phishing da Apple ID

O conteúdo que publicamos em SensorsTechForum.com, este guia de instruções de remoção do esquema de phishing da Apple ID incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do macOS.

Como conduzimos a pesquisa sobre o esquema de phishing da Apple ID?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de ameaças Mac, especialmente adware e aplicativos potencialmente indesejados (satisfeito).

além disso, a pesquisa por trás da ameaça do esquema de phishing da Apple ID é apoiada por VirusTotal.

Para entender melhor a ameaça representada pelo malware Mac, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.