Este artigo foi criado para ajudá-lo, explicando a você como remover o Scam Sextortion que pode ser encontrado através de mensagens eletrônicas.

Este artigo foi criado para ajudá-lo, explicando a você como remover o Scam Sextortion que pode ser encontrado através de mensagens eletrônicas.

O golpe Sextortion é uma nova tática malicioso que é usada contra usuários de computadores em todo o mundo. Ele é usado para usuários de chantagem por contendo informações sensíveis sobre eles (geralmente roubado).

Resumo ameaça

| Nome | Scam Sextortion |

| Tipo | Golpe / Malware |

| Pequena descrição | Esse golpe usos colhida ou informações sobre os usuários e chantagens lhes roubado para pagar o dinheiro para os operadores. |

| Os sintomas | mensagens de chantagem recebidos. |

| distribuição Método | mensagens de e-mail via que imitam mensagens de notificação de e-mail legítimo . |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Experiência de usuário | Participe do nosso Fórum para discutir Sextortion Scam. |

Sextortion Scam - Overview

O golpe Sextortion é uma nova tática de hackers que tenta usuários de computadores em todo o mundo chantagem. A principal tática depende da utilização de mensagens de e-mail. Eles são orquestrados para enviar as mensagens em grupos. Existem dois cenários possíveis:

- mensagens de phishing - As mensagens de e-mail podem ser enviadas a partir de endereços que parecem ser empresas legítimas de segurança. Eles podem inserir detalhes que podem se correlacionam com identidade ou inserir elementos do usuário que são tomadas a partir de serviços conhecidos, software ou locais.

- Mensagens anônimas - As mensagens de e-mail pode ser enviado a partir de domínios anônimos, contas cortado ou outros métodos semelhantes. Os operadores podem enviar muitas mensagens de uma vez a atenção raise para eles.

Um outro método utilizado pelos criminosos é o uso de scripts e código de redirecionamento. Eles são geralmente distribuídos em vários sites usando redirecionamentos, banners, pop-ups ou hyperlinks em linha. Clicando em formas maliciosas e preenchendo os detalhes de e-mail pode levar à geração de e-mail.

O outro tática de distribuição baseia-se na criação de sites maliciosos. Os controladores podem criar seus próprios sites de portal que pode utilizar várias táticas de embuste que colhem informações pessoais sobre os usuários.

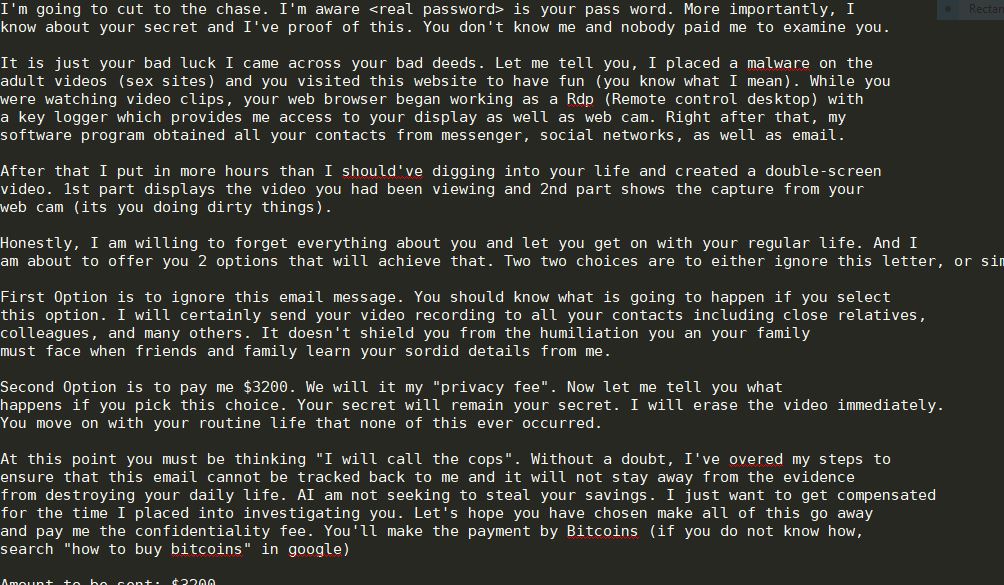

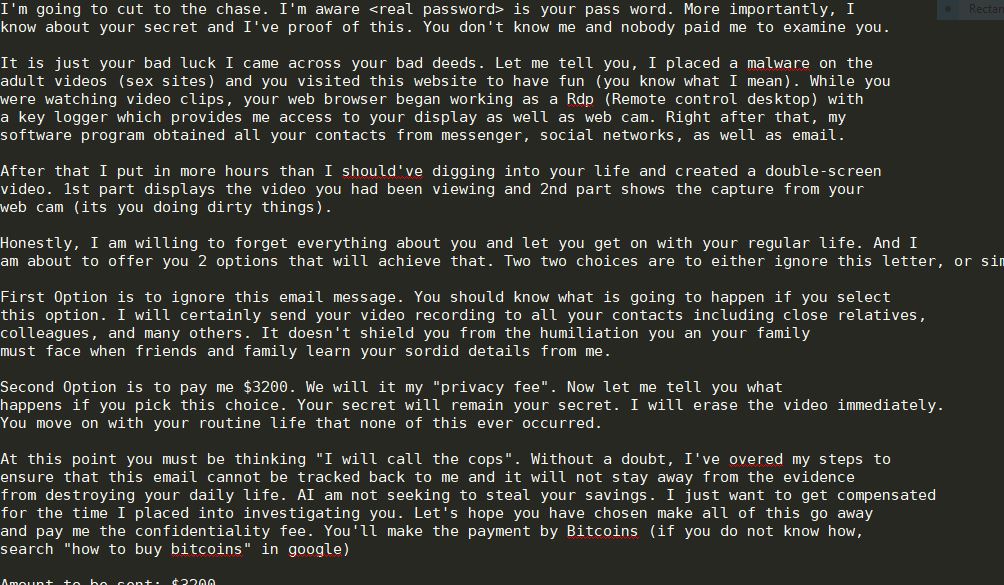

Ao ser alvo de farsa Sextortion os usuários receberão uma mensagem de email que chantagens-los para um pagamento. Aqui é uma mensagem de exemplo:

Eu vou cortar à perseguição. Estou ciente

é a sua palavra passe. Mais importante, Eu

saber sobre o seu segredo e eu tenho prova disso. Você não me conhece e ninguém me pagou para examiná-lo.É apenas a sua má sorte me deparei com suas más ações. Deixe-me dizer-lhe, Coloquei um malware no

vídeos adultos (sites de sexo) e visitou este site para se divertir (você sabe o que eu quero dizer). Enquanto você

estavam assistindo clipes de vídeo, seu navegador começou a trabalhar como Rdp (ambiente de trabalho controlo remoto) com

um logger chave, que me dá acesso a sua exposição, bem como web cam. Logo depois disso, meu

programa de software obtido todos os seus contatos do mensageiro, redes sociais, bem como e-mail.Depois que eu colocar em mais horas do que eu deveria ter de cavar em sua vida e criou uma tela dupla

vídeo. 1st parte exibe o vídeo que tinha sido visualização e 2ª mostra parte a captura do seu

web cam (é você fazer as coisas sujas).Honestamente, Estou disposto a esquecer tudo sobre você e deixá-lo continuar com sua vida normal. E eu

estou prestes a lhe oferecer 2 opções que atingirão o que. Duas opções são para ignorar, quer esta carta, ou simplesmente me pagar $3200. Vamos entender estes 2 opções em mais detalhes.Primeira opção é ignorar esta mensagem de e-mail. Você deve saber o que vai acontecer se você selecionar

esta opção. Eu certamente irá enviar a sua gravação de vídeo para todos os seus contatos, incluindo parentes próximos,

colegas, e muitos outros. Ela não protegê-lo da humilhação lhe uma sua família

deve enfrentar quando os amigos e família saber seus detalhes sórdidos de mim.Segunda opção é pagar-me $3200. Vamos a minha “taxa de privacidade”. Agora deixe-me dizer-lhe que

acontece se você escolher esta escolha. Seu segredo permanecerá o seu segredo. Vou apagar o vídeo imediatamente.

Você seguir em frente com sua vida rotina que nada disso ocorreu.Neste ponto, você deve estar pensando “Vou chamar a polícia”. Sem dúvida, Eu overed meus passos para

garantir que este e-mail não pode ser rastreado de volta para mim e não vai ficar longe da evidência

de destruir a sua vida diária. AI não estou tentando roubar sua poupança. Eu só quero ser recompensado

pelo tempo que eu colocados em investigar você. Vamos esperar que você escolheu fazer tudo isso ir embora

e pagar-me a taxa de confidencialidade. Você vai fazer o pagamento por Bitcoins (se você não sabe como,

procurar “como comprar bitcoins” no google)Quantia a ser enviada: $3200

Bitcoin endereço para enviar a: 1F8dxmQMskgBowr6AW33P3bitLfvopLTmYf

(-lo de maiúsculas e minúsculas, então copie e cole-o cuidadosamente)

O fato de que as mensagens podem conter credenciais de conta mostra que o golpe Sextortion ser parte de uma seqüência de infecção por malware. Os criminosos provavelmente usou um cavalo de Tróia ou outro tipo de vírus para colher os computadores.

As infecções por malware pode ser programado em cordas de colheita que podem ser agrupados em várias categorias:

- Dados privados do usuário - As informações coletadas podem revelar informações privadas sobre as vítimas. Exemplo conteúdo inclui o seu nome, endereço, localização, interesses, senhas e etc.

- Informação do sistema - Os hackers podem extrair informações sobre os hosts infectados que podem ser usados para otimizar as campanhas de ataque. Os hackers usam relatórios gerados dando detalhes sobre os componentes de hardware instalados, certos valores do sistema operativo e etc..

- Status atual - Os operadores criminais pode instruir o código implementado para monitorar automaticamente o comportamento do usuário ao utilizar os seus clientes de e-mail e / ou serviços de e-mail da web.

Em tais casos, pode ser possível que os criminosos por trás do golpe Sextortion pode utilizar um módulo Trojan. Ele irá se conectar a um servidor controlado por hackers a partir do qual será capaz de receber comandos. Eles incluem o seguinte:

- Vigilância - O golpe Sextortion Trojan pode espionar as vítimas em tempo real.

- Controle da máquina - Os atacantes remotos podem tirar proveito do fato de que eles podem instalar vários scripts que podem manipular os sistemas ou completamente assumir o controle deles.

- infecção adicional - A ameaça pode ser usado para implantar o malware adicional para os hospedeiros infectados.

Sextortion Scam - Outubro 2018 Atualizar

Um relatório recente de segurança lê que os últimos exemplos das fraudes sextortion usar uma abordagem diferente. Eles fazem mais uso de coleta de informações preliminares olhando para fora para um conjunto de dados mais completo. Não se sabe o que os canais ou os métodos que eles usam no entanto, especula-se que isso é feito usando ferramentas automatizadas e estruturas que cavar fundo em redes sociais e comportamento online. A principal diferença é que os usuários de recepção desta vez são funcionários do Estado, local, agências tribais e territoriais. Esta é uma mudança importante que os criminosos parecem orientá-las através das táticas de chantagem de repercussões enfrentam.

Algumas das informações apresentadas que agora é mostrado para os usuários inclui seu nome, endereço de e-mail, prazos de interação com o computador. Em alguns casos, os hackers também pode quote vazaram senhas / exposta.

A nova abordagem mostra que as mensagens são criados usando o conteúdo personalizado - quando o layout e as informações adequados é apresentado aos alvos lá é muito maior percentagem de sucesso. Algumas das informações colhidas que é levado às bases de dados que vazaram e hacks de massa que resultaram na fuga de credenciais. Nós também antecipar que, em alguns casos, os criminosos podem comprar as bases de dados dos mercados de hackers subterrâneas.

Sextortion Scam Exemplo - Arquivos Hacked

Um exemplo de mensagem de e-mail tirada de um recente ataque é o seguinte:

Olá!

Eu sou um membro de um grupo de hackers internacional.

Como você provavelmente poderia ter adivinhado, seu XXXXXXXXXXXXXX conta foi invadida, Mandei mensagem que dele.

Agora eu tenho acesso às suas contas!

Por exemplo, sua senha para XXXXXXXXX é XXXXXXXXXXXXXX.Dentro de um período de XXXXX XXXXXX a XXX XXXXX você foi infectado pelo vírus criamos, através de um site adulto que você visitou.

Tão longe, temos acesso a sua mensagem, contas de mídia social, e mensageiros.

Além disso, temos obtido dumps completos desses dados.Estamos cientes do seu pequeno e grande secrets..yeah, você tê-los. Vimos e gravou suas obras em sites pornográficos. Seus gostos são tão estranho, você sabe..

Mas a principal coisa é que às vezes gravamos-lo com sua webcam, sincronizar as gravações com o que você assistiu!

Eu acho que você não está interessado mostrar esse vídeo para seus amigos, parentes, e seu um íntimo..Transferir $700 à nossa carteira Bitcoin: XXXXXXXXXXXXXXXXXXXXXX

Se você não sabe sobre Bitcoin entrada no Google agradar “buy BTC”. É realmente fácil.Eu garanto que depois disso, vamos apagar todas as suas “dados” :D

Um temporizador irá iniciar uma vez que você ler esta mensagem. Você tem 48 horas para pagar o valor acima mencionado.

Os seus dados serão apagados quando o dinheiro é transferido.

Se eles não são, todas as suas mensagens e vídeos gravados serão enviadas automaticamente para todos os seus contatos encontrados em seus dispositivos no momento da infecção.

Sextortion Scam Exemplo - Hijacked Phone Data

Outra amostra mensagem lê tem um texto ligeiramente diferente:

Parece que, XXXXXXXXXXXXXX é o seu número de telefone. Você pode não saber me e você provavelmente está se perguntando por que você está recebendo este e-mail, direito?

. . .

I backuped telefone. tudo foto, vídeo e contatos..

Eu criei um vídeo de tela dupla. 1mostra parte do st o vídeo que estavam assistindo (você tem um bom gosto haha . . .), e 2ª parte mostra a recordng do seu web cam.

exatamente o que você deve fazer?

Bem, Na minha opinião, (VALOR DE $100-$1000 DESTA VEZ) é um preço justo para o nosso pequeno segredo. Você vai fazer o pagamento por Bitcoin (se você não sabe disso, procurar “como comprar bitcoin” no Google).

Remover Sextortion Scam

As mensagens Sextortion fraudulentos são um exemplo muito perigoso de um esquema de phishing que tira proveito da ingenuidade da vítima.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

Como Remover Sextortion Scam do Windows.

Degrau 1: Digitalizar para Sextortion Scam com SpyHunter Anti-Malware Ferramenta

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Scam Sextortion Desinstalar e software relacionado a partir do Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Created by Sextortion Scam on Your PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por Sextortion Scam lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Guia de remoção de vídeo para golpe de Sextortion (janelas).

Livre-se do Sextortion Scam do Mac OS X.

Degrau 1: Desinstale Sextortion Scam e remova arquivos e objetos relacionados

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Procure quaisquer aplicativos suspeitos idênticos ou semelhantes a Sextortion Scam. Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

No caso de você não pode remover Sextortion Scam via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Procure e remova arquivos Sextortion Scam do seu Mac

Quando você está enfrentando problemas em seu Mac, como resultado de roteiros indesejados e programas como Sextortion Scam, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Guia de remoção de vídeo para golpe de Sextortion (Mac)

Remover Sextortion Scam do Google Chrome.

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Apagar Scam de Sextorção do Mozilla Firefox.

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

Degrau 2: Selecione os "Add-ons" ícone do menu.

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Desinstalar o esquema Sextortion do Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

Remover Sextortion Scam do Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, e a fraude Sextortion será removido.

Elimine Sextortion Scam do Internet Explorer.

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

Sextortion Scam-FAQ

What Is Sextortion Scam?

A ameaça Sextortion Scam é um adware ou vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

What Are the Symptoms of Sextortion Scam?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" como Sextortion Scam?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

How Does Sextortion Scam Work?

Uma vez instalado, Sextortion Scam can coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

Sextortion Scam can also baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

Is Sextortion Scam Malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

Sobre a pesquisa de fraude de Sextortion

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de Sextortion Scam incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

Como conduzimos a pesquisa sobre Sextortion Scam?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, the research behind the Sextortion Scam threat is backed with VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.