Hvis du er en bruger af Ciscos Adaptive Security Appliances (fundament), bør du nok have et kig på deres nyeste patches. Plastrene henvender to særskilte udstedelser, CVE-2016-1385, en fejl i ASA XML-parser, og CVE-2016-1379, en VPN-blok hukommelsesudmattelsesfejl. Bemærk, at CVE-2016-1385 kompromitterer ASA-software senere end version 9.0. Sårbarheden kan udnyttes eksternt.

Mere om CVE-2016-1385

CVE-2016-1385: officiel beskrivelse

Cisco ASA-software påvirkes af denne sårbarhed, hvis systemet er konfigureret til Internet Key Exchange-version 1 (IKEv1) eller Internet Key Exchange-version 2 (IKEv2) LAN-til-LAN VPN eller IKEv1 eller IKEv2 Remote Access VPN med Layer 2 Tunnelprotokol og IPsec (L2TP-IPsec), og kommandoen sæt validate-icmp-fejl er konfigureret i kryptokortet. Indstillingen validate-icmp-fejl er ikke konfigureret som standard.

Cisco siger også, at hvis angriberen har administrative rettigheder, eksponeringen afhænger ikke af konfigurationen. Hvis angriberen har adgang til en Clientless SSL VPN-session, softwaren vil være sårbar over for CVE-2016-1385 når “klientløs SSL VPN-funktion og File Access (også kendt som Browse Networks) via fælles internetfilsystem (CIFS) eller FTP er tilladt“.

Desuden, alle Cisco Adaptive Security Appliance frigives påvirkes af CVE-2016-1385.

Mere om CVE-2016-1379

CVE-2016-1379: officiel beskrivelse

En sårbarhed i IPsec-koden til Cisco Adaptive Security Appliance (ASA) Software kan tillade en godkendt, fjernangriber til at forårsage udtømning af en hukommelsesblok, hvilket kan få systemet til at stoppe videresendelse af trafik og resultere i tjenestenekt (DoS) tilstand.

Med andre ord, hvad handler CVE-2016-1379-sårbarheden om? Fejlen skyldes en fejl i implementeringen af ICMP-fejlhåndtering til IPsec-pakker, Cisco siger. Hvordan kan fejlen udnyttes? Når en hacker sender udformede pakker via en etableret LAN-til-LA- eller fjernadgang VPN-tunnel. Hvis angrebet er vellykket, angriberen er i stand til at tømme tilgængelig hukommelse og forårsage ustabilitet i systemet. Systemet kan også forhindres i at videresende trafik.

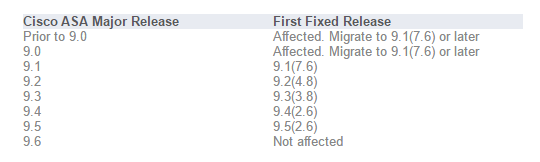

Som allerede nævnt, Cisco ASA Software frigiver 9.0 og senere er påvirket af CVE-2016-1379.

Ifølge Cisco, følgende produkter er henholdsvis berørt, fikseret: