Forskere med Palo Alto Networks har opdaget en ny malware familie påvirker Apple OS X og iOS. Døbt WireLurker, malware kompromitterer selv ikke-jailbroken iOS-enheder.

Dette er den første malware type, der inficerer iOS på en måde en traditionel virus gør. WireLurker automatiserer også ondsindede iOS applikationer via binære fil udskiftning. Den malware blev opdaget for første gang i juni i år af en kinesisk udvikler med Tencent Company. Kort efter sin opdagelse mange brugere begyndte at rapportere om mærkelige apps blive installeret på deres ikke-jailbroken iPads og iPhones. Mac-brugere også klaget over lanceringen dæmoner med navne som "WatchProc" på deres maskiner. Ofrene sagde, at de har installeret apps fra Maijadi App Store tidligere.

WireLurker - Infiltration Metoder og Adfærd

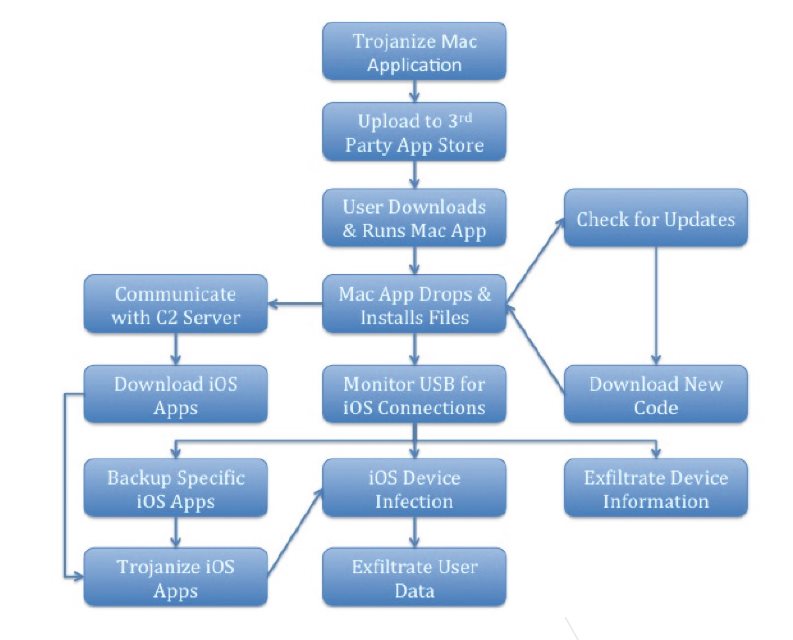

Forskerne fandt ud af, at Mac-apps downloades fra denne butik i tidsrammen fra april 30 til juni 11 indeholdt WireLurker. 467 applikationer, der viste sig at være positiv for Trojans blev downloadet 356, 104 gange. WireLurker ville blive omdelt til ofrets maskine i et af disse trojanized applikationer. Efter installation, malware kontakter styringskontrol Server og anmode om opdateringer. I tilfælde af kompromitteret Mac er tilsluttet til andre iOS-enheder via USB, malware ville opdage dem og definere, om enheden er jailbroken eller ej.

- Jailbroken enheder: WireLurker ville sikkerhedskopiere visse apps fra enheden til Mac og ompakke dem med en ondsindet binær fil. De modificerede applikationer vil derefter blive installeret via en iTunes-protokol.

- Ikke-jailbroken enheder: WireLurker ville installere iOS apps, som det henter og udnytter iTunes protokoller, der blev gennemført af libimobiledevice biblioteket.

Hidtil WireLurker er blevet opgraderet flere gange. I første omgang var det ikke i stand til at påvirke iOS-enheder, og kommunikationen med kommando og kontrol-server var i klartekst.

WireLurker Mission

Hovedformålet med malware er at samle enheden information, såsom:

- Model, seriel, telefonnummer

- Enhedstype

- Brugerens Apple-id

- Wi-Fi-adresse

- Diskforbrug data

WireLurker vil derefter sende de indsamlede oplysninger til C&C server. Kodestrukturen udvises af malware er kompleks, dets versioner indeholder flere komponenter, og det bruger tilpasset kryptering for at forhindre anti-bakning. Forskere mener, at WireLurker udvikles aktivt i øjeblikket. Hvad det ville blive brugt til i fremtiden, er stadig en sløring.

Brugere rådes til ikke at hente programmer fra tredjeparts butikker, og under ingen omstændigheder til at forbinde deres iOS-enhed til pc de ikke har tillid. Hvis du har mistanke om din enhed er allerede kompromitteret, kontrollere processerne for tvivlsomme filer.