Gli utenti cingolato da marche Attraverso l'annuncio nuova piattaforma Atlas su Facebook

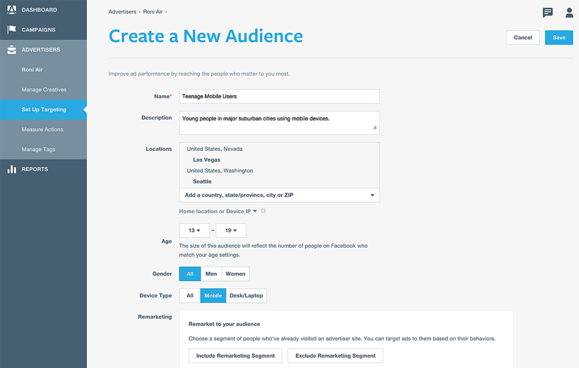

Facebook ha lanciato una piattaforma di marca nuovo annuncio denominata Atlas. Lo scopo di questa piattaforma è quello di permettere marchi di monitorare gli utenti di tutto il web e non solo su Facebook. Ciò significa che Facebook ora sa di più sulla…