Nutzer von Marken Raupen durch die neue Werbeplattform Atlas auf Facebook

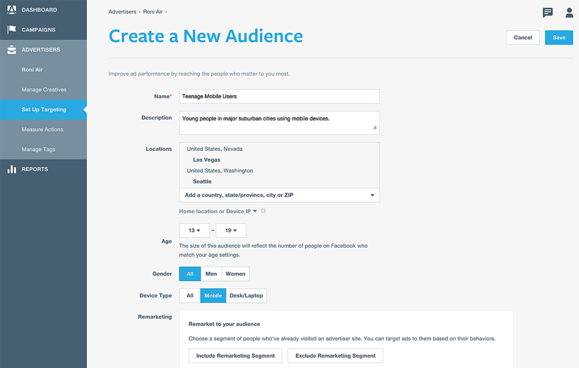

Facebook hat eine neue Werbeplattform namens Atlas gestartet. Das Ziel dieser Plattform ist es, Marken, um die Nutzer rund um das Web und nicht nur auf Facebook verfolgen. Das bedeutet, dass Facebook weiß jetzt mehr über die…