AKBuilder er navnet på den nyeste udnytte kit øjeblikket sælges i underjordiske markeder og annonceres i YouTube-videoer, som afsløret af SophosLabs. AKBuilder aktivt at blive indsat sammen med to andre populære udnytter bygherrer - Microsoft Word Intruder og Ancalog Builder.

AKBuilder især genererer ondsindede Word-dokumenter i Rich Text. Angribere bruge det til at pakke malware prøver i mineret dokumenter. Disse dokumenter bliver distribueret i aktive e-mail-spam-kampagner.

I lighed med Microsoft Word Intruder og Ancalog Builder, AKBuilder bruger også udnytter til forsætligt korrupte filer, der bruges til automatisk at udløse fejl i Office. Men, fejl i Windows er også målrettet.

Relaterede: Er Empire Pack den næste store Exploit Kit?

Som sagt, den nye EX øjeblikket sælges og reklameres, sin pris at være omkring $550. Ondsindede aktører bør betale i valutaer som Bitcoin og Perfect penge.

AKBuilder Teknisk oversigt

Ifølge Gábor sæbe, den forsker, der kiggede ind i udnytter kit, der er to varianter af AKBuilder. Den tidligere version, opkaldt AK-1, gearede to sårbarheder i samme dokument CVE-2012-0158 og CVE-2014-1761. Den nyere version, opkaldt AK-2, udnytter en fejl: CVE-2015-1641. AK-1 og AK-2 er begge udgivet som en Python script, hvor alt er hardcodede og intet kan konfigureres undtagen filnavnene.

AKBuilder bliver købt og brugt af forskellige cyberkriminalitet grupper, og er blevet indsat for at sprede diverse malware familier. Forskere siger, at den mest aktive og mindst omhyggelig gruppe ved hjælp af EK er nigerianske BEC-grupper.

Relaterede: BEC-svindel: E-mails der konkurs Virksomheder

Forskerne var i stand til at vurdere, at AK-1 var mest aktiv mellem midten af 2015 og 2016. Når den anden variant blev frigivet, AK-1 formindsket, som var i sommeren 2016. Men, AK-1 igen er genoplivet som forskere for nylig begyndt at observere nye angreb involverer EK. Med hensyn til hvorfor - markedet kløft, der var behov for ældre Office udnytter leveres af AK-1 skal have genoplivet det. AK-2 kildekode er baseret på AK-1 builder Python script og viser de samme egenskaber.

Hvilken slags malware distribueres af AKBuilder?

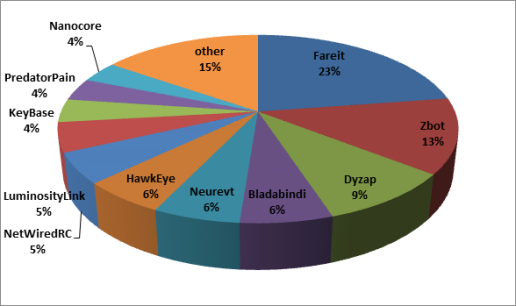

Ifølge SophosLabs, cirka 760 ondsindede dokumenter blev identificeret, bruges til at distribuere i 50 forskellige malware familier, såsom bank trojanere (Zbot, Chisburg, Fareit, Neurevt), Den PredatorPain keylogger, og NetWiredRC bagdør.

Diagrammet nedenfor viser de malware familier distribueres af både AK-1 og AK-2:

Beskyttelse mod AKBuilder Exploit Kit

At være fuldt patched synes at være den vigtigste sikkerhed element. AKBuilder bruger relativt nye exploits såsom CVE-2014-1761 og CVE-2015-1641, men heldigvis ikke er blevet fanget ved hjælp af zero-day exploits. Forskere siger, at brugen af den udnytter i begge tilfælde fandt sted måneder efter, at fejlen blev lappet.

Så, holde alle dine programmer opdaterede, og glem ikke den vigtigste af en stærk anti-malware program.

Spy Hunter scanner kun detektere trussel. Hvis du ønsker, at truslen skal fjernes automatisk, du nødt til at købe den fulde version af anti-malware værktøj.Læs mere om SpyHunter Anti-Malware værktøj / Sådan fjernes SpyHunter