AKBuilder is de naam van de nieuwste exploit kit momenteel verkocht in ondergrondse markten en geadverteerd in YouTube-video's, zoals blijkt uit SophosLabs. AKBuilder wordt actief ingezet naast twee andere populaire exploiteren bouwers - Microsoft Word Intruder en Ancalog Builder.

AKBuilder bijzonder genereert kwaadaardig Word-documenten in Rich Text. Aanvallers gebruiken om malware samples in booby-traps documenten verpakken. Deze documenten worden verdeeld in actieve e-mail spam campagnes.

Net als Microsoft Word Intruder en Ancalog Builder, AKBuilder maakt ook gebruik van exploits opzettelijk beschadigde bestanden gebruikt om automatisch te activeren bugs in Office. Echter, fouten in Windows worden ook gericht.

Verwant: Is Empire Pack de Next Big Exploit Kit?

Zoals genoemd, de nieuwe EX wordt momenteel verkocht en reclame, de prijs zijn rond $550. Schadelijke actoren moeten betalen in munten zoals Bitcoin en Perfect Money.

AKBuilder Technisch overzicht

Volgens Gábor zeep, de onderzoeker die in het zag er exploit kit, Er zijn twee varianten van AKBuilder. De eerdere versie, de naam AK-1, leveraged twee kwetsbaarheden in hetzelfde document CVE-2012-0158 en CVE-2014-1761. De latere versie, de naam AK-2, maakt gebruik van een fout: CVE-2015-1641. AK-1 en AK-2 zijn beide uitgebracht als een Python-script, waar alles is hardcoded en niets is configureerbaar, behalve de bestandsnamen.

AKBuilder wordt gekocht en gebruikt door diverse cybercriminaliteit groepen, en is ingezet om verschillende malware families verspreid. Onderzoekers zeggen dat de meest actieve en minst voorzichtig groep met behulp van het EK zijn Nigeriaanse BEC groepen.

Verwant: BEC oplichting: Emails die failliet Bedrijven

De onderzoekers waren in staat om te schatten dat de AK-1 was het meest actief tussen medio 2015 en 2016. Zodra de tweede variant werd uitgebracht, AK-1 verminderd, dat was in de zomer van 2016. Echter, AK-1 opnieuw is nieuw leven ingeblazen als onderzoekers onlangs begonnen met nieuwe aanvallen met het EK te observeren. De vraag waarom - de markt gat dat was in de behoefte van oudere Office-exploits door AK-1 moet het hebben opgewekt. AK-2 broncode is gebaseerd op de AK-1 builder Python script en vertoont dezelfde kenmerken.

Wat voor soort malware wordt gedistribueerd door AKBuilder?

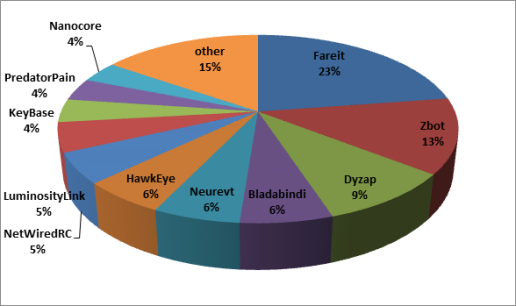

Volgens SophosLabs, over 760 kwaadaardige documenten werden geïdentificeerd, vroeger dan verdelen 50 verschillende malware families, zoals banking Trojans (Zbot, Chisburg, Fareit, Neurevt), de PredatorPain keylogger, en de NetWiredRC achterdeur.

De onderstaande grafiek toont de malware families verspreid door zowel AK-1 en AK-2:

Bescherming tegen AKBuilder Exploit Kit

Omdat het volledig gepatcht lijkt de belangrijkste veiligheid element. AKBuilder maakt gebruik van relatief nieuwe exploits zoals CVE-2014-1761 en CVE-2015-1641, maar gelukkig is nog niet betrapt op het gebruik zero-day exploits. Onderzoekers zeggen dat in beide gevallen het gebruik van de exploit plaatsvond maanden nadat het lek werd gepatcht.

Dus, houd al je applicaties bijgewerkt en niet het belangrijkste van een krachtige anti-malware programma vergeten.

Spy Hunter scanner zal alleen de bedreiging op te sporen. Als u wilt dat de bedreiging voor automatisch verwijderd, je nodig hebt om de volledige versie van de anti-malware gereedschap kopen.Ontdek meer over SpyHunter Anti-Malware Tool / Hoe te verwijderen SpyHunter