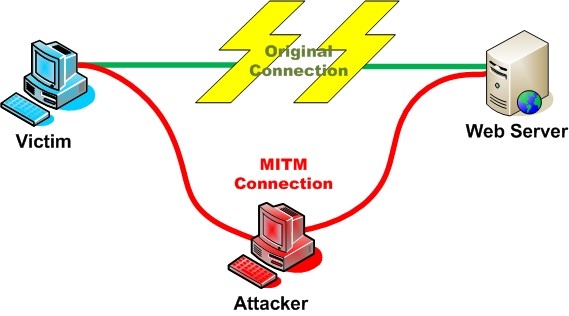

En ny type Man-in-the-middle (MITM) angreb kaldet "DoubleDirect" breder over internettet i disse dage. Hvad angrebet gør, er at omdirigere trafik af trådløse forbindelser fra store web-site domæner som Facebook, Google, Twitter, til malware-inficerede sites. Falder af sådanne hackere kan stjæle certifikater, legitimationsoplysninger og andre personoplysninger, samt inficere med malware deres ofre.

DoubleDirect arbejdsmetode

Den nye malware blev fundet af Zimperium sikkerhedsfirma forskere. Dens teknik er for viderestilling route tabeller af internetprotokollen styremeddelelser (ICMP) fra en vært til en anden. Protokollerne bliver brugt som routere til direkte brugernes maskine til en bedre måde til et bestemt sted på internettet.

"DoubleDirect bruger ICMP Redirect pakker (typen 5) at modificere routing-tabeller på en vært. Dette legitimt brugt af routere til at anmelde værter på netværket, en bedre rute er til rådighed for en bestemt destination ", Zimperium forskere skrev i et indlæg om emnet.

Emner på angrebene

Med forbehold for angrebet er enheder med iOS (Herunder 8.1.1.), OS X (herunder Yosemite) og Android (herunder Lollipop) som normalt acceptere omdirigere ruter som standard. Angrebet fungerer ikke på Windows og Linux men fordi de ikke tillader trafik omdirigering.

Normalt omdirigere ICMP kan ske enten under afsendelse, eller mens du modtager data via en trådløs forbindelse, men det kan ikke anvendes på både. Det nye i DoubleDirect er, at det kan udføre MITM angreb samtidig for begge, hvilket gør det ganske farlig for de inficerede maskiner.

Analyse angrebet, De Zimperium forskere bevist, at hackere udføre en DNS forskning forud angrebet kunne fastslå hvilke IP-adresser besøgene offer. Det næste skridt, de udfører sender protokolindstillingerne beskeder til alle IP'er fundet. Angrebet er kendt for at være aktiv i 31 lande ved nu - Algeriet, Australien, Østrig, Bahrain, Brasilien, Canada, Porcelæn, Colombia, Egypten, Finland, Frankrig, Tyskland, Grækenland, Indien, Indonesien, Irak, Israel, Italien, Kasakhstan, Letland, Malta, Mexico, Holland, Polen, Russiske Føderation, Saudi-Arabien, Serbien, Spanien, Schweiz, Storbritannien og USA.

Corporate netværk er sårbare over for disse angreb samt, og forskerne har præsenteret et simpelt værktøj til DoubleDirect angreb afsløring. Du kan tjekke det ud her.