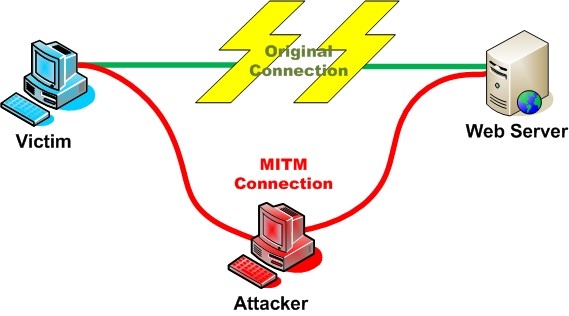

Eine neue Art Man-in-the-Middle- (MitM) Angriff namens "DoubleDirect" wird über das Internet verbreitet in diesen Tagen. Was den Angriff macht, ist die Umleitung von Verkehrsfunkverbindungen von großen Web-Seite Domänen wie Facebook, Google, Zwitschern, Malware-infizierten Websites. Fallen auf wie die Hacker können Zertifikate zu stehlen, Anmeldeinformationen und andere persönliche Daten, sowie mit Malware zu infizieren ihre Opfer.

DoubleDirect Arbeitsweise

Der neue Malware wurde vom Zimperium Sicherheitsfirma Forscher fanden heraus,. Seine Technik ist die Umleitung die Routentabellen des Internet Protocol Control Meldungen (ICMP) von einem Host zum anderen. Die Protokolle werden als Router zu den Computern der Benutzer auf einen besseren Weg für eine bestimmte Stelle auf dem Internet direkt verwendet.

"DoubleDirect verwendet ICMP-Redirect-Pakete (Art 5) Routing-Tabellen eines Wirts modifizieren. Dies wird zu Recht von Routern verwendet, um die Hosts im Netzwerk, die eine bessere Route für ein bestimmtes Ziel "zur Verfügung zu benachrichtigen, Zimperium Forscher schrieb in einem Beitrag zum Thema.

Themen auf die Angriffe

Vorbehaltlich der Angriff sind Geräte mit iOS (Inklusive 8.1.1.), OS X (einschließlich Yosemite) und Android (einschließlich Lollipop) die in der Regel akzeptieren die Umleitung Routen standardmäßig. Der Angriff funktioniert nicht unter Windows und Linux aber, weil sie nicht zulassen, Verkehrsumleitung.

Normalerweise Umleitung der ICMP kann entweder beim Versenden, oder beim Empfang von Daten über eine drahtlose Verbindung, aber es kann nicht auf beide aufgebracht werden. Das Neue in DoubleDirect ist, dass es die MitM Angriff gleichzeitig sowohl für die es sehr gefährlich für die infizierten Maschinen macht führen.

Analyse des Angriffs, die Zimperium Forscher bewiesen, dass die Hacker führen Sie einen DNS-Forschung vor dem Angriff zu ermitteln, welche IP-Adressen, die Opfer Besuche. Der nächste Schritt, den sie durchführen wird die Protokoll-Nachrichten senden, um alle IP-Adressen gefunden. Der Angriff ist bekannt, in aktiv zu sein 31 Länder inzwischen - Algerien, Australien, Österreich, Bahrein, Brasilien, Kanada, China, Kolumbien, Ägypten, Finnland, Frankreich, Deutschland, Griechenland, Indien, Indonesien, Irak, Israel, Italien, Kasachstan, Lettland, Malta, Mexiko, Niederlande, Polen, Russische Föderation, Saudi-Arabien, Serbien, Spanien, Schweiz, Großbritannien und die Vereinigten Staaten.

Unternehmensnetzwerke sind anfällig für diese Angriffe als auch, und die Forscher haben ein einfaches Werkzeug für die DoubleDirect Angriffserkennung vorgestellt. Sie können es hier überprüfen.