Sicherheitsforscher aufmerksam gemacht, dass Hacker auf dem Google Play Store eine Malware-Advanced Battery Saver Android verteilen. Der Hacker kapert persönliche Daten und die Geräte neu konfigurieren, um verschiedene Systemänderungen durchzuführen,. Es wird als sehr gefährlich Instanz bewertet, die so schnell wie möglich entfernt werden, um sollte es zu verhindern, als eine Leitung für finanziellen Missbrauch und Identitätsdiebstahl Verbrechen verwendet werden.

Die Entdeckung der Malware Advanced Battery Saver Android App

Bild von Risiko IQ

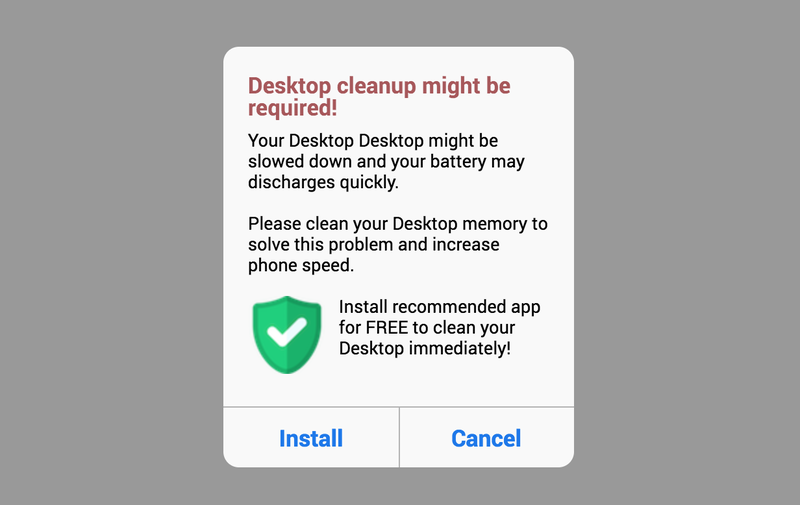

Während einer Sicherheitsüberprüfung auf Android-Anwendungen Sicherheit Forscher Durchführung entdeckt ein gefälschte Benachrichtigung dass offenbar aus den Standardvorlagen häufig von Hackern verwendet abweichen. Die Phishing-Nachricht verwendet, um Informationen über das Opfer die Geräte wie die Marke und das Modell, um sie zu personalisieren. Dies ist einer der häufigsten und wirksame Erpressung Taktik so viele Benutzer nicht den Unterschied zwischen einem legitimen und einer gefälschten Nachricht sagen kann. Das Skript, das hervorgebracht wird, erscheint eine Umleitung zu sein, die auch für die eingestellte Sprache überprüft. Das bedeutet, dass es möglich ist, dass es mehrere Versionen der Nachricht.

Die Meldung Meldung aufgefordert werden, die Opfer zu Installieren oder stornieren eine Installation der Malware “Advanced Battery Saver” App. Sie werden dem Google Play Eintrag umgeleitet, die wie jedes andere System-Utility-App konzipiert. Wie bei anderen infizierten Anwendungen verwendet es gefälschte Entwickler Credentials, User-Bewertungen und eine ausführliche Beschreibung.

Malware Advanced Battery Saver Android App Capabilities

Sobald die Opfer greifen Nutzer die App installieren werden sie gebeten, permssions zu ermöglichen, wie die folgenden

- Vertrauliche Protokolldaten lesen

- Empfangen von SMS-Nachrichten (SMS)

- Daten aus dem Internet

- Paar mit Bluetooth-Geräten

- Volle Netzwerkzugriff

- Ändern der Systemeinstellungen

Wenn der Antrag auf den Opfer-Geräten installiert wird es eine Reihe von integrierten Befehlen starten. Die Analyse zeigt, dass statt der Lebensdauer der Batterie zu verbessern, sie es tatsächlich reduziert. Die App enthält einen eingebauten in Stealth-Schutz Mechanismus, die bestimmte System oder vom Benutzer installierten Software tötet. Die gängigen Methoden verwenden Signaturen von bekannten Antiviren-Programme oder Systemprogramme, die stören können damit korrekte Ausführung ist.

Sobald das Opfer Code darf ungestört laufen wird es durch die Einführung einer laufenden vorgehen Sammeln von Informationen Modul. Es ruft eine Liste sowohl sensible private Daten und Geräteinformationen: IMEI-Nummer, Telefonnummer, machen und modellieren, Lage, Interessen, Passwörter, Konten und etc. Der nächste Schritt ist es, ein verbinden Hacker gesteuerten Server über eine sichere Verbindung. Es wird verwendet, um die erhaltenen Informationen zu sammeln und ein einzurichten ad Klicker. Er konfiguriert die infizierten Geräte zu voreingestellten Webseiten zu navigieren, was wiederum Einnahmen für den Hacker-Betreiber erzeugt.

Folgen von Advanced Battery Saver Android App Customizations

Wir gehen davon aus, dass zukünftige Versionen der Advanced Battery Saver Android App kann über eine andere böswillige Nutzlast mit unterschiedlichen Parametern und geliefert konfiguriert werden. Der Hacker dahinter kann es in verschiedenen Formen einbetten oder eine andere Infektion Methode verwenden.

Die Tatsache, dass es keine Informationen über die Verbrecher bedeutet hinter dass dies das Werk von entweder einem einzelnen Hacker sein kann, oder ein kriminellen kollektiven. Wenn sie Quellcode kann entweder öffentlich an den Hacker-Foren oder gehandelt wird auf den Märkten dann gefährliche Nachkommen Stämme gemacht werden erwartet.

Der vollständige Bericht über die bösartige App ist auf Risiko IQ-Website.