Der CobInt Trojan ist eine neu konzipierte Malware, die in mehreren laufenden Angriffe identifiziert wurde. Es ist eine verbesserte Version einer früheren Waffe, die das Potenzial zu infizieren ganze Netzwerke von Computern hat. Ein gefährliches charakteristisch ist seine Fähigkeit, verschiedene Module nach dem Opfertyp bereitstellen. Unser Artikel zeigt das typische Dehnungs-Verhalten und zeigt infizierten Computer gestellt werden können.

Threat Zusammenfassung

| Name | CobInt Trojan |

| Art | Trojan |

| kurze Beschreibung | Der CobInt Trojaner ist ein Computervirus, der still wurde entwickelt, um Computersysteme zu infiltrieren, aktiven Infektionen werden auf den Opfer-Benutzer auszuspionieren. |

| Symptome | Die Opfer dürfen keine offensichtlichen Symptome einer Infektion auftreten. |

| Verteilungsmethode | Freeware-Installationen, gebündelte Pakete, Skripte und andere. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen CobInt Trojan. |

CobInt Trojan - Verteilungsmethoden

Der CobInt Trojan ist die neueste Malware-Bedrohung, die es aus dem kollektiven Cobalt kommenden Hacking. Es wird angenommen, dass dies nur eine der nächsten Generation aktualisiert Bedrohung aufgrund ihrer bisherigen Waffen.

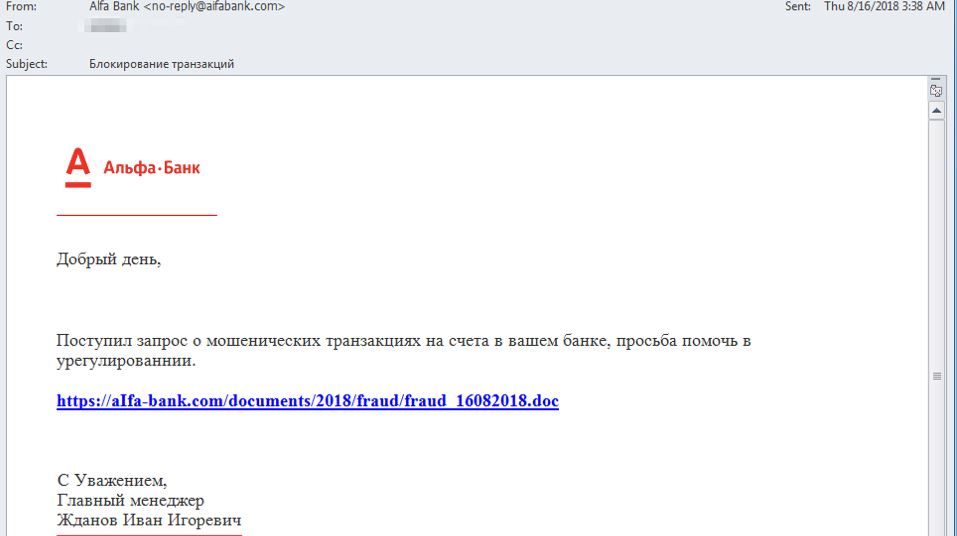

Die neu aktualisierte Version wurde zunächst bei einem Angriff Kampagne im August mit Schwerpunkt auf russischen und rumänischen Banken und Finanzinstitute entdeckt. Frühere Versionen davon wurden konfiguriert gegen Unternehmen zu handeln, wie Telekommunikationsanbieter, die Fertigungsindustrie, Gesundheitsorganisationen und etc.

Prominentestes Verteilungsverfahren von den Kriminellen verwendet zu sein scheint Versenden von Phishing-E-Mails durch ein spezielles Kit von den Hackern verwendet orchestriert. Sie können Virus-Dateien verbreiten, infizierten Dokumente und andere Ladungsträger direkt oder sie in dem Körper Inhalt Hyperlink. Die E-Mails sind so konzipiert, erscheinen als von einem populären Internet-Dienst gesendet werden oder

Im August haben vier Angriffskampagnen beobachtet, ein Großteil der Hebelwirkung ausnutzen, dass die Vorteile einer Schwachstelle in den Microsoft Office-Anwendungen nimmt. Eine Analyse der erfassten Proben zeigen, dass die besondere Gefahr der in der beschrieben ist, CVE-2018-8174 beratend. Es liest die folgende:

Die eine Remotecodeausführung ermöglicht und in der Weise, dass die VBScript-Engine Objekte im Speicher verarbeitet. Die Sicherheitsanfälligkeit kann korrupten Speicher in einer Weise, dass ein Angreifer beliebigen Code im Kontext des aktuellen Benutzers ausführen. Ein Angreifer, der die Sicherheitsanfälligkeit erfolgreich ausnutzt, kann die gleichen Benutzerrechte wie der aktuelle Benutzer erlangen. Wenn der aktuelle Benutzer mit administrativen Benutzerrechten angemeldet ist, Ein Angreifer, der diese Sicherheitsanfälligkeit erfolgreich ausnutzt, kann die Kontrolle über ein betroffenes System erlangen. Ein Angreifer könnte dann Programme installieren; Blick, Veränderung, oder Löschen von Daten; oder neue Konten mit sämtlichen Benutzerrechten.

In einem webbasierten Angriffsszenario, Ein Angreifer kann eine speziell gestaltete Website hosten, die die Sicherheitsanfälligkeit über Internet Explorer ausnutzt, und dann einen Benutzer entwickelt, um die Website zu betrachten. Ein Angreifer kann auch ein ActiveX-Steuerelement markiert einbetten “sicher für Initialisierung” in einer Anwendung oder ein Microsoft Office-Dokument, das die IE-Rendering-Engine hostet. Der Angreifer könnte auch die Vorteile der kompromittierten Websites und Websites übernehmen, die akzeptieren oder Host-Benutzer bereitgestellte Inhalte oder Anzeigen. Diese Websites können speziell gestalteten Inhalt enthalten, der die Sicherheitsanfälligkeit ausnutzt.

Als solche bei Wechselwirkung mit bösartigen Dokumenten jeglicher beliebten Art der CobInt Trojan: Rich-Text-Dokumente, Tabellen, Präsentationen und Datenbanken. Jedes Mal, wenn sie ein Benachrichtigungsfeld erscheint die Benutzer zu fragen geöffnet werden, um die integrierte in Skripten zu ermöglichen, wenn dies die Infektion erfolgt ist, wird folgen.

Drei andere Office-Schwachstellen, die verwendet werden, sind die folgenden:

- CVE-2017-8570 - die eine Remotecodeausführung ermöglicht und in Microsoft Office-Software, wenn es einmal nicht mehr ordnungsgemäß Objekte im Speicher verarbeiten. Ein Angreifer, der die Sicherheitsanfälligkeit erfolgreich ausnutzt, eine speziell gestaltete Datei verwenden könnte Aktionen im Sicherheitskontext des aktuellen Benutzers auszuführen. Beispielsweise, die Datei könnte dann Aktionen im Namen des angemeldeten Benutzers mit den gleichen Berechtigungen wie der aktuellen Benutzer.

- CVE-2.017-11.882 - Microsoft Office 2007 Service Pack 3, Microsoft Office 2010 Service Pack 2, Microsoft Office 2013 Service Pack 1, und Microsoft Office 2016 erlaubt es einem Angreifer indem sie nicht beliebigen Code im Kontext des aktuellen Benutzers ausgeführt werden, um richtig Objekte im Speicher verarbeiten.

- CVE-2018-0802 - Formel-Editor in Microsoft Office 2007, Microsoft Office 2010, Microsoft Office 2013, und Microsoft Office 2016 eine Remotecodeausführung ermöglichen aufgrund der Art und Weise Objekte ermöglichen, werden im Speicher behandelt.

Verwandte Skripte, die den Trojaner Bedrohung für die Zielcomputer liefern helfen kann auch Web-Skripte - sie können das gefährliche Verhalten führen und die Verwendung von verschiedenen interaktiven Elementen machen: Banner, Pop-ups, Anzeigen und etc.

Da die anhaltenden Angriffe Finanzinstitute der Trojaner Installationscode Ziel kann in eingebettet werden Anwendung Installateure - sie sind Hacker erstellte Setup-Dateien von populären Software, die Kunden oder Mitarbeiter des Unternehmens nutzen können. Sie können hochgeladen Hacker gesteuerten Download-Portale dass ahmen die offiziellen Anbieter Download-Seiten. Durch die Verwendung von ähnlich klingenden Domain-Namen und Sicherheitszertifikate können die Benutzer in das Herunterladen der Schadinstallationspakete täuschen.

CobInt Trojan - Detaillierte Beschreibung

Die CobInt Trojaner-Infektion folgt ein komplexe Infektionsmuster– das ist im allgemeinen in drei Hauptstufen aufgebrochen.

Die erste Stufe der Infektion ist die Nutzlast Lieferung selbst. Je nach Methode der Infektion kann dies über ein Skript oder eine Anwendung Tropfer erfolgen. Es würde zu einem vordefinierten Download-Server von verbinden, auf dem auf der zweiten Stufe Module heruntergeladen werden. Der gesamte CobInt Trojan ist modular aufgebaut und kann mit Komponenten interagieren, die in verschiedenen Stufen herunter geladen werden, Dies erlaubt es den Kriminellen benutzerdefinierte Parameter entsprechend jeder einzelnen Kampagne oder Ziel selbst zu entwickeln,. Dieser Schritt übernimmt das Haupt böswilligen Modul und alle Komponenten, die bei der anstehenden Installation erforderlich sind,.

Die CobInt Trojan dann gestartet werden Welches ist der zweite Schritt wie definiert in dem Verhaltensmuster. Wie andere typische Stämme wird es zu einem bestimmten Hacker-gesteuerten Server verbinden. Dies geschieht über eine sichere getan, stabile und verschlüsselte Verbindung, die die Bediener ermöglicht auf die Nutzer auszuspionieren, übernimmt die Kontrolle über ihre Maschinen und bereitstellen andere Bedrohungen.

Während seiner Ausführung werden die verschiedenen Prozesse wie Windows-Funktionen getarnt durch einen Einsatz einen erweiterten Schutz Stealth-Schutzmodul. Es ist in der Lage zu Systemprozesse anzuschließen und sie zu imitieren. Durch sie mit anderen ähnlichen Bedrohungen Vergleich kann es auch eine umfassen Datenernteprozess was können Informationen ernten, die in zwei Hauptkategorien unterteilt werden können:

- Private User Daten - Der bösartige Motor kann sensible Informationen kapern, die verwendet werden können, die Identität der Opfer zu belichten. Ein Beispiel Liste enthält den Namen, Anschrift, Lage, Interessen, Standort und alle gespeicherten Kontodaten.

- Kampagne Metrics - Der bösartige Engine kann Daten ernten, die verwendet werden können, die Kampagnen zu optimieren. Dazu gehört auch ein Bericht über alle installierten Hardware-Komponenten, Betriebssystemwerte und Benutzereinstellungen.

Die dritter Schritt im Infektionsprozess ist der Einsatz aller Zusatzmodule. Sie können in Abhängigkeit von den laufenden Kampagne Anweisungen unterschiedlich sein.

Zukünftige Versionen können mehrere Prozesse laufen wie die folgende konfiguriert werden:

- Windows-Registrierung Änderungen - A gelieferte Modul kann in der Anwendung verschiedene Änderungen an der Windows-Registrierung konfiguriert werden. Wenn sie gegen das Betriebssystem vorgenommen werden, dann kann die Gesamtleistung verschlechtern. Änderungen an einzelnen Anwendungen können in der Unfähigkeit führen, bestimmte Funktionen auszuführen.

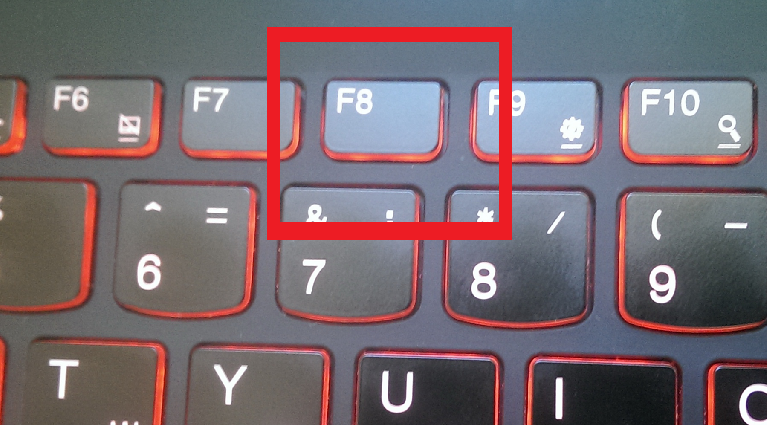

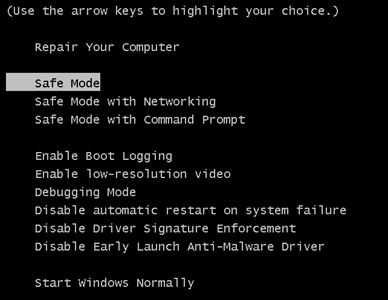

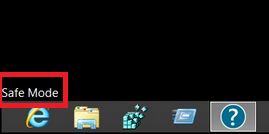

- persistent Installations - Der CobInt Trojan kann als persistent Bedrohung installiert werden, die den Motor automatisch gestartet wird, sobald der Computer eingeschaltet ist. Dies kann alo bestimmte Systemdienste und Zugriff auf die Recovery-Boot-Menü deaktivieren.

- Löschbefehle - Der Motor kann identifizieren und löschen Schatten Volume-Kopien und Systemwiederherstellungspunkte. Dies kann wiederherstellen machen System sehr schwierig.

- Zusätzliche Module Deployment - Infizierte Host kann in das Herunterladen anderer Bedrohungen automatisch bestellt werden.

Wir gehen davon aus, dass der Trojaner in der Zukunft mit zusätzlichen Funktionen aktualisiert werden.

Entfernen CobInt Trojan Trojan

Wenn Ihr Computersystem wurde mit dem infizierten CobInt Trojan Trojan, Sie sollten Malware beim Entfernen ein wenig Erfahrung haben. Sie sollten so schnell wie möglich loswerden diesen Trojaner erhalten, bevor es die Chance, weiter zu verbreiten haben kann und andere Computer zu infizieren. Sie sollten die Trojaner entfernen und die Schritt-für-Schritt-Anleitung Anleitung folgen unten angegeben.

Notiz! Ihr Computersystem kann durch folgende Faktoren beeinträchtigt werden CobInt Trojan und anderen Bedrohungen.

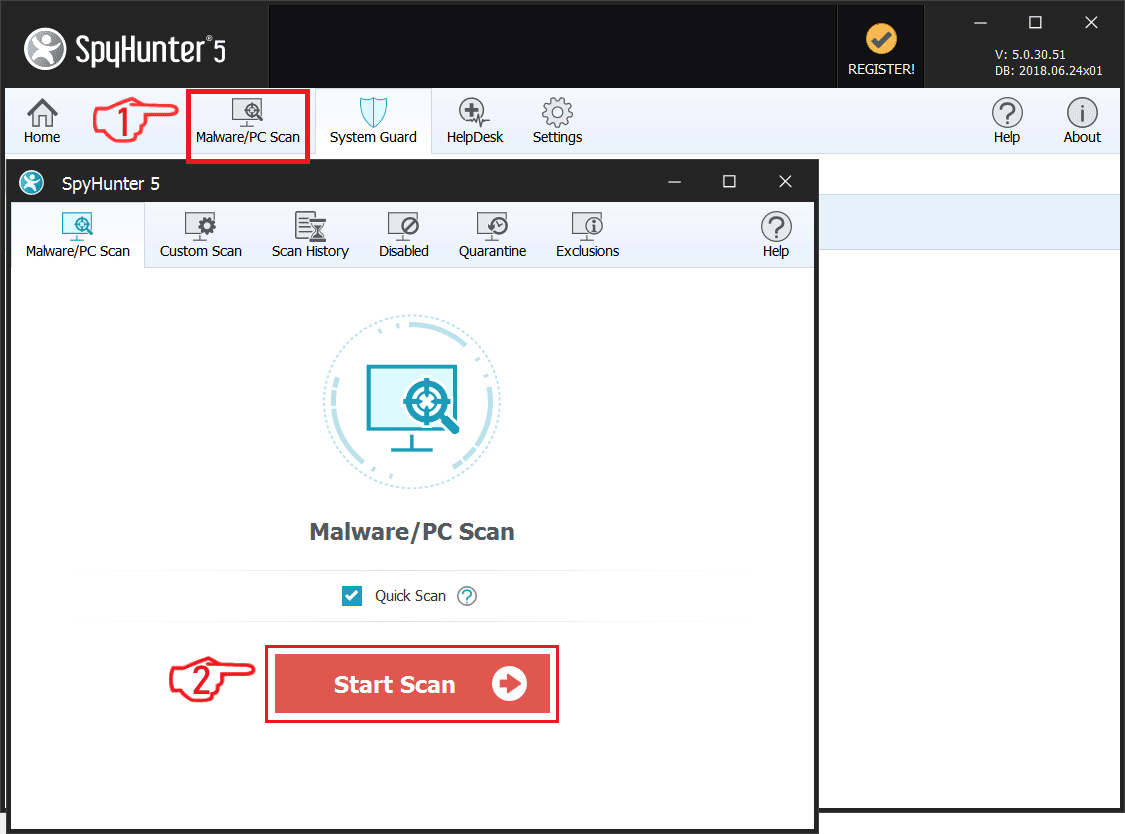

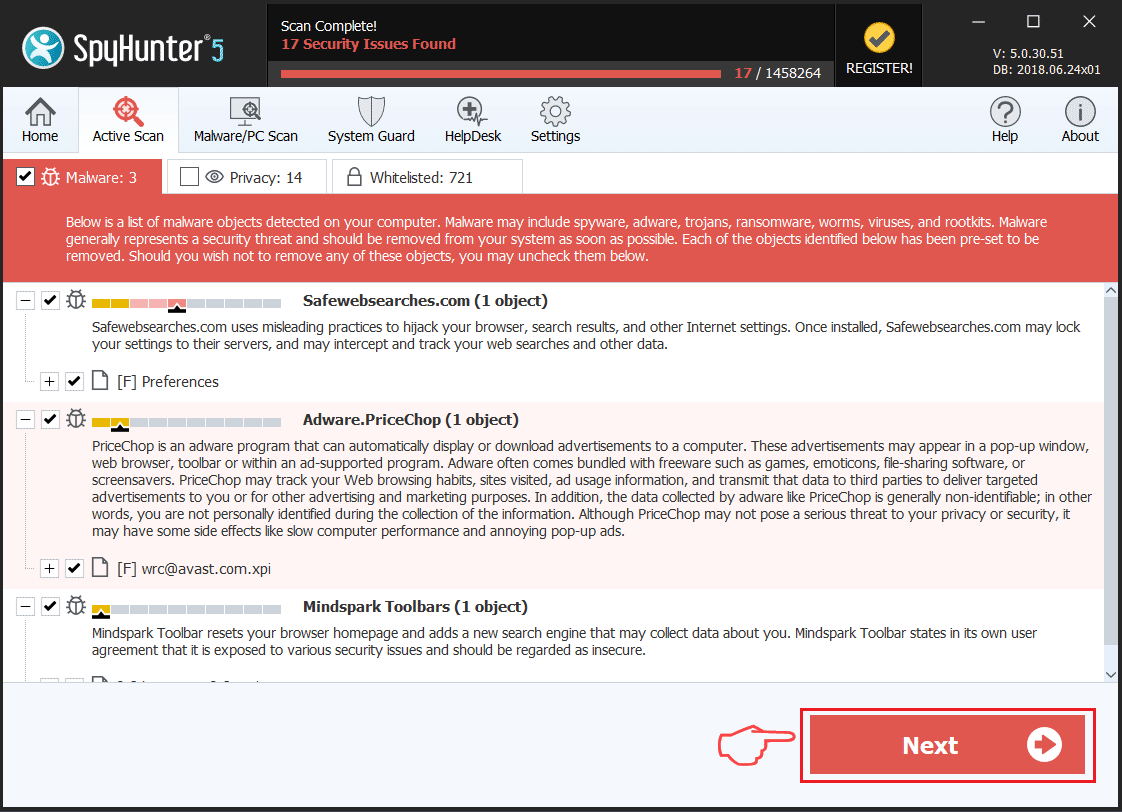

Scannen Sie Ihren PC mit SpyHunter

SpyHunter ist ein leistungsstarkes Malware Removal Tool Benutzer entwickelt, um mit fundierter Systemsicherheitsanalyse, Erkennung und Entfernung von CobInt Trojan.

Denken Sie daran,, dass SpyHunter Scanner ist nur für Malware-Erkennung. Wenn SpyHunter erkennt Malware auf Ihrem PC, Sie kaufen müssen, um Malware Removal Tool SpyHunter die Malware-Bedrohungen entfernen. Lesen unsere SpyHunter 5 Kritik. Klicken Sie auf die entsprechenden Links SpyHunter überprüfen EULA, Datenschutz-Bestimmungen und Threat Assessment Criteria.

So entfernen Sie CobInt Trojan folge diesen Schritten:

Verwenden Sie SpyHunter für Malware und unerwünschte Programme zu scannen

Preparation before removing CobInt Trojan.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scannen Sie mit dem SpyHunter Anti-Malware-Tool nach CobInt-Trojanern

Schritt 2: Reinigen Sie alle Register, erstellt von CobInt Trojan auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort von CobInt Trojaner erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by CobInt Trojan on your PC.

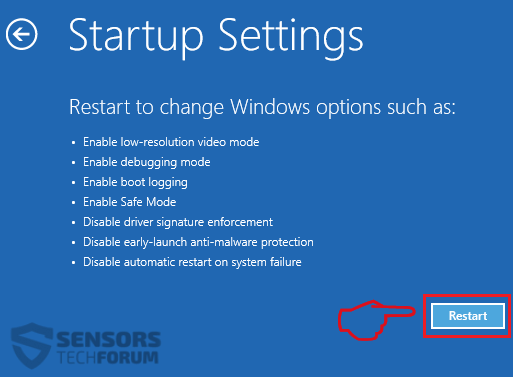

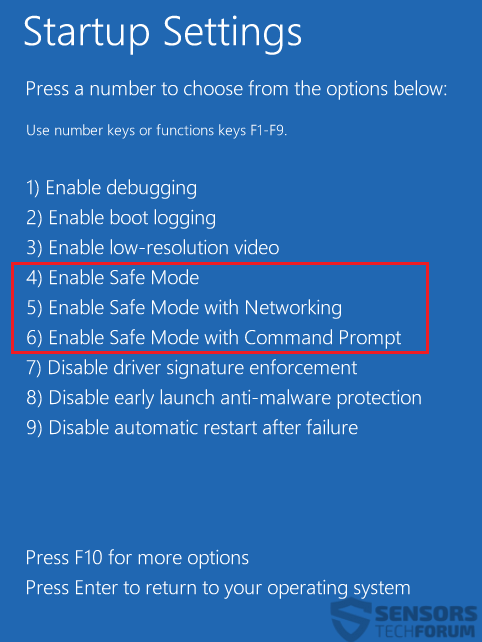

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

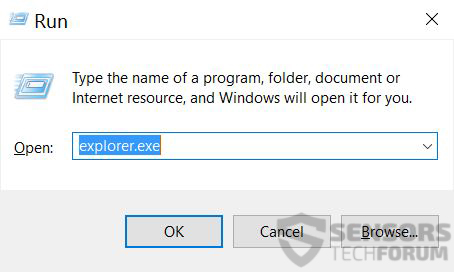

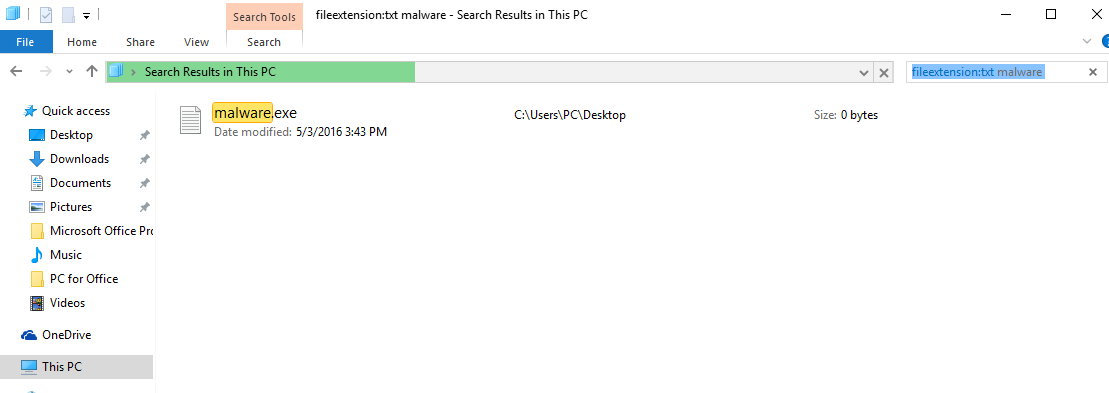

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

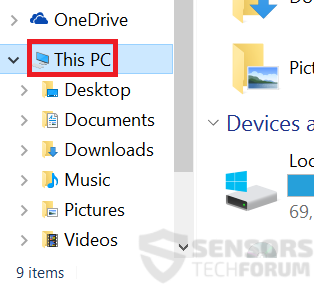

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

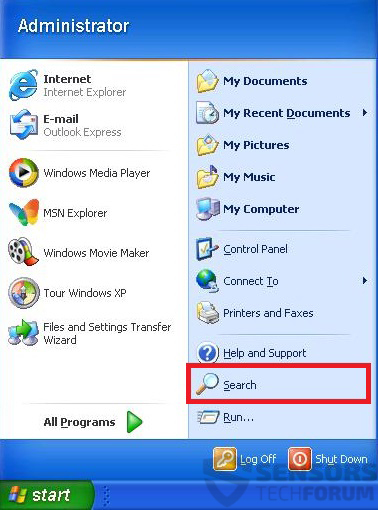

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

CobInt Trojan FAQ

What Does CobInt Trojan Trojan Do?

The CobInt Trojan Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like CobInt Trojan, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can CobInt Trojan Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can CobInt Trojan Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the CobInt Trojan Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this CobInt Trojan how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on CobInt Trojan?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the CobInt Trojan threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

1. Für Windows XP, Vista und 7.

1. Für Windows XP, Vista und 7. 2. Für Windows- 8, 8.1 und 10.

2. Für Windows- 8, 8.1 und 10. Fix Registry-Einträge von Malware und PUPs auf Ihrem PC erstellt.

Fix Registry-Einträge von Malware und PUPs auf Ihrem PC erstellt.

1. Installieren Sie SpyHunter für CobInt Trojan zu scannen und entfernen Sie sie.

1. Installieren Sie SpyHunter für CobInt Trojan zu scannen und entfernen Sie sie.