Anstehende Versionen des Google Chrome-Browser wird die Installation von Erweiterungen blockieren außerhalb des Chrome Web Store. Dies wurde von der Firma in einer offiziellen Blog-Post gestern angekündigt. Der Schritt wird, um zum Schutz der Benutzer vor bösartigen Stämmen gemacht, die auf gefälschten Download-Seiten zu finden sind.

Google Chrome wird Zähler Third Party Verlängerung Installationen

Zu diesem Zeitpunkt Erweiterung Anlagen für den Google Chrome Web-Browser wurden beide durch das zugehörige Chrome Web Store erlaubt, das auch als offizielle Repository und andere Websites von Drittanbietern bedient. Seit sie von den Entwicklern Computer-Kriminelle sie als Nutzlast Lieferung Methoden entwickelt wurden, für die Verbreitung aller Arten von Bedrohungen durch Viren verwendet.

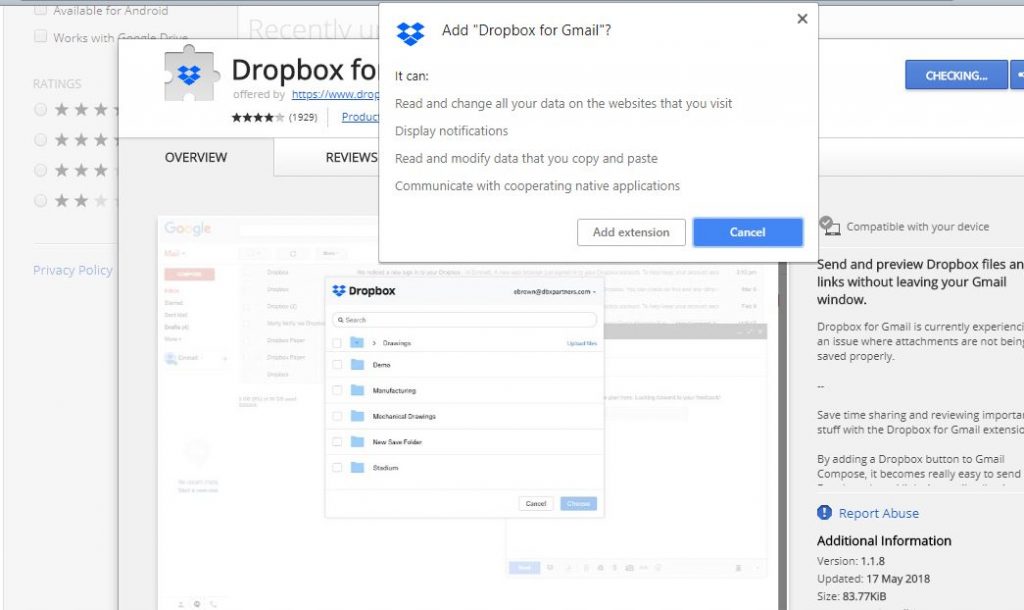

Der Blog-Beitrag dass trägt die Ankündigung liest, dass bis Ende des Jahres Benutzer in der Lage sein wird, Plugins installiert nur aus dem Google-offizieller Repository. Die Entwickler planen, indem diese als Übergangsänderung zu tun nach einem ersonnenen Plan in drei Schritten:

- Neu-Erweiterungen nicht mehr veröffentlicht wird eine Inline-Installationsoption verfügen. Dies bedeutet, dass die Interaktion auf den Benutzer mit dem zugehörigen Chrome Web Store-Eintrag in einem neuen Tab umgeleitet werden. Es wird sie in der Lage sein, um die Installation abzuschließen.

- Von September 2018 weiter werden die Inline-Anlagen für alle vorhandenen Erweiterungen deaktiviert werden. Alle von ihnen werden in dem Chrome Web Store umleiten.

- In Dezember 2018 die Inline-Installation API vollständig in der geplanten Version des Browsers entfernt werden. Es wird die Kennung tragen Google Chrome-Version 71.

Entwickler von Erweiterungen werden gebeten, ihre Websites mit den entsprechenden Links zu aktualisieren. Es wird auch vorgeschlagen, dass die Entwickler eine hohe Qualität Speicher erstellen Auflistung, so dass sie auch weiterhin Nutzer sie anzieht.

Was sind die Gefahren von Drittanbietern Google Chrome Extension Installationen

Der Hauptgrund für diese Maßnahmen ist es, Benutzer von Browser-Hijackern zu schützen, die oft solche Erweiterungen verteilen verwenden. Wenn die Sicherheitsanalysten erkennen, dass ein bestimmter Eintrag im Chrome Web Store bösartig ist sie alarmieren Google es, take down. Websites von Drittanbietern, die Erweiterungen verfügen können nicht abgehängt werden, da sie in der Regel von dem Hacker-Betreiber selbst gehostet werden.

Die meisten bösartigen Erweiterungen folgen ein typisches Verhaltensmuster, das die folgenden Befehle ausführen können:

- Manipulation von Standardeinstellung - Die Hacker erstellte Erweiterungen können die Standard-Startseite manipulieren, Suchmaschine und neue Registerkarten Seite der Opfer zu einem Hacker-kontrollierte Seite zu umleiten.

- Daten-Hijacking - Sie können böswillige Motoren umfassen, die vertrauliche Informationen über die Opfer abrufen. Sie können verwendet werden, um die Opfer der Identität aufzudecken.

- Zusätzliche Malware Lieferung - Die gefährlichen Erweiterungen können verwendet werden, um zusätzliche Gefahren für die kompromittierten Computer bereitstellen.

- Trojan-Code - Erweiterte Stämme von Browser-Hijackern kann ein Hybrid-Trojan-Engine enthalten, die Infektionen an einen Hacker-kontrollierten Server mitteilen. Es kann auf die Opfer auszuspionieren verwendet werden oder die Kontrolle über ihre Maschinen überholen.

Dieser Schritt kann nicht effektiv Browser-Hijacker beseitigt. Es wird erwartet, dass der Hacker-Betreiber hinter ihnen Taktik verschieben und konzentriert sich auf andere Lieferstrategie.

Google will die totale Kontrolle über den Nutzer ! Zeit, Chrome aufzugeben ! Google ist Nr.1 www.Spion und niemand scheint es zu sehen !