Da viele der Benutzer auf unserem Forum und auf unserer Beschwerde-E-Mails haben berichtet von Js Dateien verursacht Opfer von Infektionen zu sein(JavaScript-Quellcode-Dateiformat) haben wir beschlossen, die Notwendigkeit des Wissens unserer Leser sie sollten zu dienen und zu erziehen, wie sie sich von einem JavaScript vor böswilligen Ausführung zu schützen, die ihre Dateien gleich Müll machen kann und machen sie eine saftige Summe zahlen. Denken Sie daran,, wir werden die besten Ratschläge über unsere Fähigkeiten zur Verfügung stellen, aber auch die beste Beratung schützt Sie nicht, wenn Sie darauf achten, nicht auf das, was Sie tun, während des Surfens auf einer täglichen Basis. Lasst uns anfangen!

Da viele der Benutzer auf unserem Forum und auf unserer Beschwerde-E-Mails haben berichtet von Js Dateien verursacht Opfer von Infektionen zu sein(JavaScript-Quellcode-Dateiformat) haben wir beschlossen, die Notwendigkeit des Wissens unserer Leser sie sollten zu dienen und zu erziehen, wie sie sich von einem JavaScript vor böswilligen Ausführung zu schützen, die ihre Dateien gleich Müll machen kann und machen sie eine saftige Summe zahlen. Denken Sie daran,, wir werden die besten Ratschläge über unsere Fähigkeiten zur Verfügung stellen, aber auch die beste Beratung schützt Sie nicht, wenn Sie darauf achten, nicht auf das, was Sie tun, während des Surfens auf einer täglichen Basis. Lasst uns anfangen!

Die Email

In diesem Segment ist der wichtigste Teil der Ausbildung, die Sie jemals erhalten, wenn Sie ein Anfänger sind, denn es wird Ihnen kurz zeigen, wie der Unterschied zwischen gefälschten E-Mail-Nachrichten und aktuelle E-Mails zu erkennen. Dies ist auch auf die Tatsache zurückzuführen, daß die am häufigsten Ursache einer Infektion durch Viren Js-Dateien ist per E-Mail-Anhänge. Wenn wir also über Js sprechen Dateien Schutz, adressieren wir auch als auch E-Mail-Schutz Spam.

Der erste Schritt beim Empfang einer E-Mail und zu entscheiden, ob eine JS-Datei in sie zu öffnen ist, ein System zu haben,. Ein solches System ist sehr einfach zu merken. Wenn ich könnte es zusammenfassen, Ich würde auf jeden Fall diesen Satz verwenden:

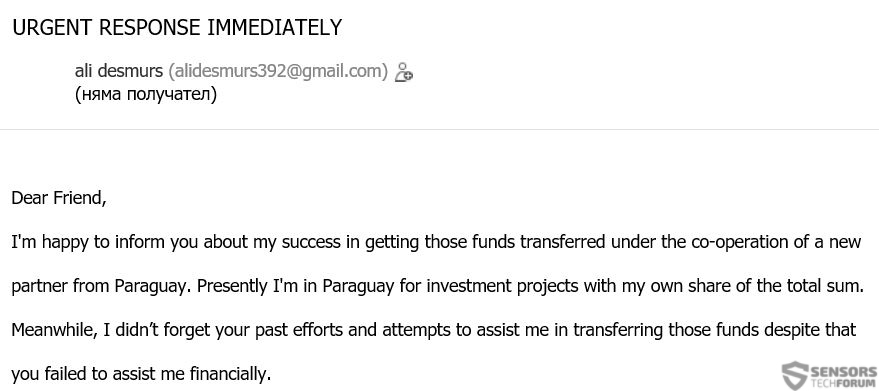

Die "top" ist das Thema der E-Mail, die Ihnen und der Quelle gesendet wird, eine E-Mail wird gesendet von. Hier können Sie die günstigen E-Mails sortieren, die Sie sofort selbst löschen können, ohne sie öffnen zu müssen. Dies sind die sogenannten "Förderung" und "wichtig" E-Mails, die nicht von Organisationen, aber verschiedene Individuen, die Sie noch nie getroffen haben, bevor. In der Regel, Menschen neigen dazu, E-Mail-Themen etwas Bekanntes an den Benutzer zu schreiben, die sie die Nachricht senden zu. Sonst, warum hätte Ihre E-Mail-Adresse an bestimmte Personen für einen Kontakt zur Verfügung gestellt, Recht?

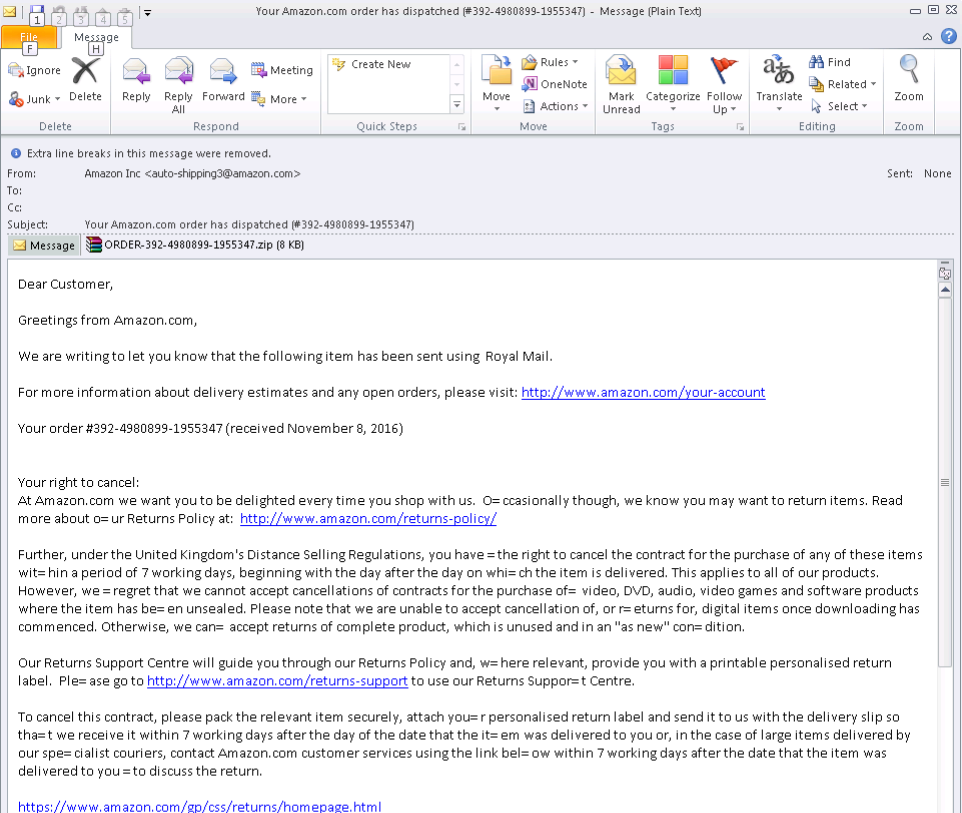

Aber dann wieder, was ist, wenn die Nachricht nicht über ein Thema oder was ist, wenn es von einem Unternehmen gesendet wird, wie Amazon, beispielsweise (siehe Bild unten). Und was, wenn die E-Mail zu sagen, dass Ihr PayPal-Konto gesperrt wird? Die Gegenreaktion auf diese, falls Sie nicht sicher sind, ist es, eine sichere Umgebung zu verwenden, wenn die E-Mail öffnen.Auch, Bedenken der offensichtlichen, und das ist, wenn eine JS-Datei für Sie als Dokument in einer E-Mail dargestellt wird, es kann nicht sein,, denn es ist sehr untypisch für Dokumente in JavaScript zu sein.

Eine Lösung ist eine Sandbox-Anwendung zu verwenden, die "Wraps" Ihren Web-Browser oder E-Mail-Client (Mozilla Thunderbird, Microsoft Outlook) in einer sicheren Verschlüsselung auf dem, wenn die Malware Ransomware-Infektion aktiviert, kann sofort heruntergefahren, weil es innerhalb des Programms gestoppt wird. Ein sehr gutes Beispiel für eine Sandbox-Anwendung ist eine nette kleine app, genannt Sandboxie die wir weiter unten getestet. Es hat sogar die Möglichkeit, Auto wickeln jedes Programm, das Sie in einer Sandbox starten automatisch, ohne dass die Leistung Ihres Computers beeinträchtigen auch nur die geringste.

Jedoch, einige anspruchsvolle Viren und Malware, die auf Js laufen Benutzer zu infizieren können codiert und verschleiert werden teuer obfuscators und Exploit-Kits, die sogar so weit durch die Sandbox-Anwendung gehen kann sich. Hier ist, wo Sie einen erweiterten Schutz-Tool gegen diese Programme benötigen, wenn Sie Ihre E-Mail-Versand zu tun - eine fortschrittliche Anti-Malware-Tool ist genau das Richtige für Sie. Im Gegensatz zu herkömmlichen Antivirus-Programme, die meisten Anti-Malware-Programme werden häufiger aktualisiert, und sie sind nicht nur konzentrierte sich auf Js Malware, aber auf andere verdächtige Dateien Roaming etwa in Spam-E-Mails tragen, was nur kann die Locky oder Cerber dauert Viren.

Es gibt eine Vielzahl von Anti-Malware-Programme von dort zu wählen, und viele würden argumentieren, dass die bekannteren eine Sicherheits-Software ist, desto mehr wird es ein Ziel für Malware, wegen der höheren Interesse daran. Deshalb gibt es ein Gleichgewicht zwischen einem Werkzeug sein sollte, an dem die Hacker wenig Intelligenz haben, während zur gleichen Zeit wird häufig gewartet und aktualisiert. Die beste Wahl ist ein Werkzeug, das eine zweite Generation heuristischen Update-System haben. Das bedeutet, dass, wenn die letzte Locky trifft in der U.S., das Programm auf Ihrem Computer sollten darüber Bescheid wissen und die Heuristik so schnell wie möglich, nachdem diese "Null-Patient" Art der Infektion. Ein gutes Beispiel für ein solches Werkzeug ist Heimdal professionelle Version, die wir für Sie unter freundlicherweise überprüft und im Fall, dass Sie scheinen nicht gern es sein, es gibt viele andere Tools gibt, unter denen Sie wählen können.

Was, wenn ich Sie haben die Zeit oder Erfahrung nicht jede E-Mail zu prüfen?

Falls die Situation, dass dire, oder du wirst jemanden zu erziehen, die systematisch per E-Mail infiziert zu werden und über JavaScript und andere Arten von Dateien, Sorge dich nicht. um die Situation zu den unerfahrenen Anwender erklären kann nicht erfolgreich sein, auch wenn Sie es immer und immer wieder wiederholen. Das ist, warum wir eine brillante Idee haben, die Ihre tägliche E-Mails helfen kann, zu schützen, wenn Sie ein Windows-Betriebssystem ausgeführt werden, und dies ist ein virtuelles Android OS zu verwenden, gerade auf Ihrem Windows-Gerät. schlauerweise, Recht?

Die Idee für diese unerwartet intelligente Lösung ist, dass die meisten Spam-E-Mails sind so konzipiert, Windows-Anwender in immer infizieren mit Malware zu verleiten. Sicherlich, es ist für Android eine Menge Malware geschrieben, aber vorausgesetzt, ein wenig Bildung und Malware-Autoren bevorzugen bösartige URLs über gefälschte Anzeigen oder verdächtige Anwendungen zu Android-Nutzer infizieren, keine E-Mail. Mehr dahinter, als dass, Android-Geräte können auch mit einer Antiviren-Software und andere Dienstprogramme und App-Monitore von Js-Dateien Infektion zusätzlich gesichert werden, was großartig ist. Eine Anwendung, die der Führer und ist sehr einfach zu bedienen (installieren und starten) ist Nox App-Player genannt, und nach Gebrauch, wir hatten das Gefühl in seiner Stabilität sowie Sicherheit überzeugt

Was ist bösartiger URLs?

Bösartiger URLs sind eine sehr anspruchsvolle Methode der Infektion und sehr effektiv als auch. Aus diesem Grund, wenn die richtige Skript geschrieben wird Ihre Abwehrkräfte zu begegnen, keines der oben genannten Werkzeuge können Sie sparen. Hier ist, wo wir direkten Schutz gegen jede Form von bösartigen JavaScript-Dateien sprechen. So sichern Sie Ihre Computer, diesen Weg, vor allem, wenn Sie einen Browser statt einer E-Mail-Client verwenden ist, um sich in das Scannen vor dem Öffnen URLs manuell zu erziehen. Ich kenne, es sieht am Anfang kompliziert, aber bedenken Sie, dass es deutlich mit kostenlosen Browser-Add-ons vereinfacht werden, wie VTzilla, VirusTotal.com Web Browser-Add-on. Muss ich Sie daran erinnern, dass Virustotal am ehesten die eine der größten ist (wenn nicht, das größte) Web-Datenbank für Malware und es nutzt nicht nur die Kombination aus einer großen Datenbank von bösartigen Js Dateien entdeckt zu werden 24/7 aber es lernt auch jede URL und bösartige JavaScripts zu erkennen, noch bevor Sie sie geöffnet. Alles, was sie klicken Sie auf die URL nach rechts nimmt vor dem Öffnen und einscannen.

Was ist, wenn das Unvermeidliche geschieht?

Wenn Sie eine dieser Anfänger-Tools verwenden, regelmäßig Ihr Betriebssystem zu aktualisieren, etc. und immer noch schaffen, infiziert werden, irgendwie mit einem Js Dateien Angriff, gute Datenmanagement ist entscheidend für Ihr Überleben von der Verwüstung. Unten, Sie können mehr Informationen, wie Sie sicher Ihre wichtigen Dateien zu speichern und sie von Js-Dateien Viren schützen.

Da viele von Malware einschließlich Ransomware, jetzt nicht nur andere Viren auf Ihrem Computer schlittern kann, wenn sie ihr Opfer wird, es kann aber auch Würmer verbreiten oder dem Computer einen Teil eines Botnetzes machen (bot-Netz). Dies macht alle anderen mit dem gleichen Netzwerk angeschlossenen Computer gefährdet, und sie können nicht haben solche defensive Werkzeuge. Deshalb, vor allen, Ihr erstes Geschäft des Unternehmens ist, den Computer aus dem Internet "der Hardware-Weg" zu trennen. Dadurch werden alle bösartige Pakete verhindern auf Ihrem LAN zu reisen und die anderen Geräte in sie infizieren. Von dort, Sie können mit der Situation beginnen Bewältigung.

Vorbereitung vor dem Entfernen Js Dateien.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan für Js Dateien mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, von Js-Dateien auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt dort von Js-Dateien. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by .js Files on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

.js-Dateien FAQ

What Does .js Files Trojan Do?

The .js Files Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, wie .js-Dateien, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can .js Files Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can .js Files Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

Über die Recherche zu .js-Dateien

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese Anleitung zum Entfernen von .js-Dateien ist enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

Wie haben wir die Recherche zu .js-Dateien durchgeführt??

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the .js Files threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.