Was ist „Das Betriebssystem wurde gehackt“ E-Mail? Dieser Artikel wird erklären zu helfen, was genau ist E-Mail-Betrug „Ihr Betriebssystem wird gehackt“ und wie Sie es von Ihrem Computer entfernen können.

Was ist „Das Betriebssystem wurde gehackt“ E-Mail? Dieser Artikel wird erklären zu helfen, was genau ist E-Mail-Betrug „Ihr Betriebssystem wird gehackt“ und wie Sie es von Ihrem Computer entfernen können.

„Das Betriebssystem wurde gehackt“ ist eine Reihe von Betrug Nachrichten, die mit der Hauptidee erstellt wurde, Sie zu erpressen in BitCoins auf diejenigen zahlen, die hinter dem Betrug sind. Die Kriminellen diesen Betrug Ziel für eine Sache und eine Sache orchestriert - nur Sie in abzuschrecken, um sie zu bezahlen Geld, täuschen Sie, dass Ihr System durch ihre Malware kompromittiert. Während die E-Mail selbst ist kein Virus, Öffnen von Dateien an sie oder Klick auf einen Link in es könnte in einer Malware-Infektion führen.

Threat Zusammenfassung

| Name | Das Betriebssystem wurde gehackt |

| Art | E-Mail-Betrug |

| kurze Beschreibung | Ein Teil des Bitcoin hacken Betrug campagins. Zielt darauf ab, zu erpressen Opfer in zahlLöseGeld in BitCoin. |

| Symptome | Nachrichten kommen aus dem gefälschten E-Mail-Adresse enthalten, Erpressung Sätze, die das Opfer in BitCoin zahlen müssen. |

| Verteilungsmethode | Über einen Virus oder massiven Spam-Kampagnen. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum Ihr Betriebssystem zu Diskutieren wurde gehackt. |

„Das Betriebssystem wurde gehackt“ E-Mail-Betrug – Wie habe ich es und was tut sie?

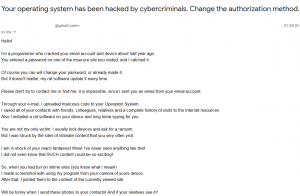

Die primäre Methode, über die „Das Betriebssystem wurde zerhackt“ Aufstriche ist per E-Mail. Was die Spammer tun ist, sie neigen dazu, Ihre E-Mail-Adresse zu maskieren zu erscheinen, als ob Sie das Senden von E-Mail an sich selbst. Dies geschieht, um Sie denken, dass das „Ihr Betriebssystem wird gehackt“ ist real und der Hacker hat den Zugriff auf Ihre E-Mail gewonnen, das kann nicht wahr sein. Die Nachricht von dem Betrug Mail ist die folgende:

Das Betriebssystem wurde von Cyber-Kriminellen gehackt. Ändern Sie die Autorisierungsmethode.

Hallo!Ich bin ein Programmierer, der vor Ihrem E-Mail-Konto und Gerät etwa einem halbes Jahr geknackt.

Sie trat ein Passwort auf einem der unsicheren Website, die Sie besucht, und ich catched es.Natürlich können Sie Ihr Passwort ändern, oder bereits es.

Aber es spielt keine Rolle,, meine Ratte Software jedes Mal aktualisieren.Bitte versuchen Sie nicht, mich zu kontaktieren oder mich finden, es ist unmöglich, da habe ich Ihnen eine E-Mail von Ihrem E-Mail-Konto.

Durch Ihre E-Mail, Ich hochgeladen bösartigen Code zu Ihrem Betriebssystem.

Ich speicherte alle Ihre Kontakte mit Freunden, Kollegen, Verwandte und eine vollständige Geschichte der Besuche der Internet-Ressourcen.

Auch habe ich eine Ratte Software auf Ihrem Gerät und lange tome Spionage für Sie.Sie sind nicht meine einzigen Opfer, I in der Regel Geräte sperren und ein Lösegeld fragen.

Aber ich wurde von den Websites von intimem Inhalt getroffen, die Sie sehr oft besuchen.Ich bin geschockt Ihre Reichweite Fantasien! Beeindruckend! Ich habe noch nie so etwas gesehen!

Ich wusste nicht einmal, dass diese Inhalte so spannend sein könnten!So, wenn Sie hatten Spaß auf intime Websites (du weißt was ich meine!)

Ich habe Screenshot mit meinem Programm von Ihrer Kamera von Ihnen Gerät.

Danach, Ich verbunden sie den Inhalt der aktuell angezeigten Website.Wird komisch, wenn ich diese Fotos an Ihre Kontakte senden! Und wenn Ihre Verwandten es sehen?

Aber ich bin sicher, dass Sie nicht wollen, es. Ich möchte auf jeden Fall nicht zu …Ich werde das nicht tun, wenn Sie mich ein wenig Betrag zahlen.

Ich denke $954 ist ein schöner Preis dafür!Ich nehme nur Bitcoins.

Mein BTC Portemonnaie: 12hBxZ7mzn3LgT3SjCsS6yS4tVefPBWCPtWenn Sie Schwierigkeiten mit diesem – Fragen Sie Google “wie man eine Zahlung auf einer Bitcoin Brieftasche machen”. Es ist einfach.

Nach der obigen Menge Empfang, alle Ihre Daten sofort automatisch entfernt werden.

Mein Virus wird sich auch von Ihrem Betriebssystem werden zerstören.Mein Trojan haben Autoalarm, nachdem diese E-Mail angesehen, Ich werde es wissen!

Sie haben 2 Tage (48 Stunden) machen für eine Zahlung.

Wenn dies nicht der Fall – Sie alle Ihre Kontakte werden verrückt Schüsse mit Ihrem schmutzigen Leben erhalten!

Und damit Sie mich nicht behindern, Ihr Gerät gesperrt werden (auch nach 48 Stunden)Nehmen Sie dies nicht leichtfertig! Dies ist die letzte Warnung!

Verschiedene Sicherheitsdienste oder Antiviren-Programmen wird Ihnen helfen, nicht sicher (Ich habe bereits alle Daten gesammelt).Hier sind die Empfehlungen eines professionellen:

Antiviren hilft nicht gegen die modernen bösartigen Code. Nur nicht Ihre Passwörter auf unsichere Websites eingeben!Ich hoffe, Sie klug sein.

Tschüss.

Beachten Sie, dass diese E-Mails nicht schädlich sind, aber sie zu sehen bedeutet, dass Sie eine dieser Bedrohungen auf Ihrem Computer haben könnten:

- Trojaner.

- Ransomware.

- Backdoor RATs.

- Minenarbeiter.

- Adware und PUPs.

- Trojan.Clikers.

- keyloggers.

Wenn Sie das sehen „Ihr Betriebssystem wird gehackt“ E-Mail-Betrug, darauf hingewiesen werden, nicht zu ernst nehmen, aber auch nicht unterschätzen, es. Wir empfehlen, zu überprüfen, ob Ihr Computer mit Malware als Folge des Sehens „Ihr Betriebssystem wurde gehackt“ infiziert ist, indem Sie die Anweisungen in diesem Artikel mit.

So prüfen Sie, ob Ihre Maschine durch infiziert ist „Ihr Betriebssystem wurde gehackt“

Wenn Sie sicher sind, dass Sie Malware, die über einer der genannten ist, dann empfehlen wir dringend, dass Sie die Schritte zum Entfernen unten folgen. Sie enthalten die erforderlichen Maßnahmen, die ergriffen werden müssen, wenn Sie die vollständige Entfernung aller wollen „Ihr Betriebssystem wurde gehackt“ - im Zusammenhang Malware. Jedoch, andererseits, wenn Sie sich nicht sicher sind, dass Ihr System kompromittiert, dann empfehlen wir, dass Sie durch die Verwendung einer erweiterten Malware Removal Software einen Scan Ihres Computers herunterladen und ausführen. Dieses Tool soll sicherstellen, dass Ihr System frei von Malware ist und entfernen Sie alle Viren-Dateien und Objekte im Prozess.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

So entfernen Sie Ihr Betriebssystem wurde von Windows gehackt.

Schritt 1: Scan für Ihr Betriebssystem mit SpyHunter Anti-Malware-Tool gehackt

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Deinstallieren Sie Ihr Betriebssystem wurde gehackt und zugehörige Software unter Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Created by Your operating system has been hacked on Your PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt von Ihrem Betriebssystem wurde dort gehackt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Anleitung zum Entfernen von Videos für Ihr Betriebssystem wurde gehackt (Fenster).

Ihr Betriebssystem loswerden wurde von Mac OS X gehackt.

Schritt 1: Deinstallieren Ihr Betriebssystem wurde gehackt und entfernen Sie zugehörige Dateien und Objekte

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Suchen Sie nach verdächtigen Anwendungen identisch oder ähnlich Ihr Betriebssystem wird gehackt. Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

Für den Fall, können Sie entfernen nicht Ihr Betriebssystem über gehackt Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Suchen und entfernen Sie Ihr Betriebssystem wurde gehackte Dateien von Ihrem Mac

Wenn Sie Probleme auf Ihrem Mac als Folge unerwünschten Skripte und Programme wie Ihr Betriebssystem konfrontiert wird gehackt, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Anleitung zum Entfernen von Videos für Ihr Betriebssystem wurde gehackt (Mac)

Entfernen Ihr Betriebssystem wurde von Google Chrome gehackt.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Löschen Ihr Betriebssystem wurde von Mozilla Firefox gehackt.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Deinstallieren Sie Ihr Betriebssystem wurde von Microsoft Edge gehackt.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Entfernen Ihr Betriebssystem wurde von Safari gehackt

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, und das Betriebssystem wurde, wird gehackt entfernt.

Beseitigen Ihr Betriebssystem wurde von Internet Explorer gehackt.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

Your operating system has been hacked-FAQ

What Is Your operating system has been hacked?

Die Bedrohung Ihres Betriebssystems wurde gehackt ist Adware oder Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

What Are the Symptoms of Your operating system has been hacked?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" wie Ihr Betriebssystem wurde gehackt?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

How Does Your operating system has been hacked Work?

Einmal installiert, Your operating system has been hacked can Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

Your operating system has been hacked can also Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Is Your operating system has been hacked Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

Über die Forschung Ihr Betriebssystem wurde gehackt

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese Anleitung zum Entfernen Ihres Betriebssystems wurde gehackt enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

Wie haben wir die Recherche durchgeführt Ihr Betriebssystem wurde gehackt?

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, the research behind the Your operating system has been hacked threat is backed with Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.