Eine extrem gefährliche Wurm das Hauptthema der Diskussion in der Online-Sicherheits-Community hat in letzter Zeit. Bekannt als die Koobface-Botnet ist es eine Malware-Infektion, die auf so viele Computer wie möglich zu verbreiten soll. Wie der Name andeutet(Koobface in unterschiedlicher Reihenfolge ist Facebook) die bösartige Cyber-Bedrohung nutzt Sicherheitslücken und Nutzer in sozialen Netzwerken Computer zu infizieren und ein Zombie-Netzwerk von Peer-to-Peer angeschlossener Geräte bauen. Das Botnet kann verwendet werden, um andere Malware in großem Umfang zu installieren, basierend auf den Interessen des Hacker es steuert. Experten von Symantec glauben, dass die Cyber-Gauner können Dienste anbieten Malware basiert auf Aufträge Dritter installieren. Die Benutzer werden streng zu nehmen Erkennen und vorbeugende Maßnahmen zu beseitigen jede Gefahr gewarnt, die von diesem Wurm verursacht werden können,.

Koobface-Wurm - Wie funktioniert es Infect

Die Infektion wird in erster Linie in Verteiltes Nordamerika und Australien aber es hat auch in Europa festgestellt worden. Der Wurm wird von Malware-Forscher berichtet, hauptsächlich verteilt werden über Social-Networking-Websites. Die Malware kann Web-Links in einer gefördert oder gemeinsam genutzten Post enthält, die auf externe Webseite umleiten können, Ein Video-Codec fordern ein Video ansehen.

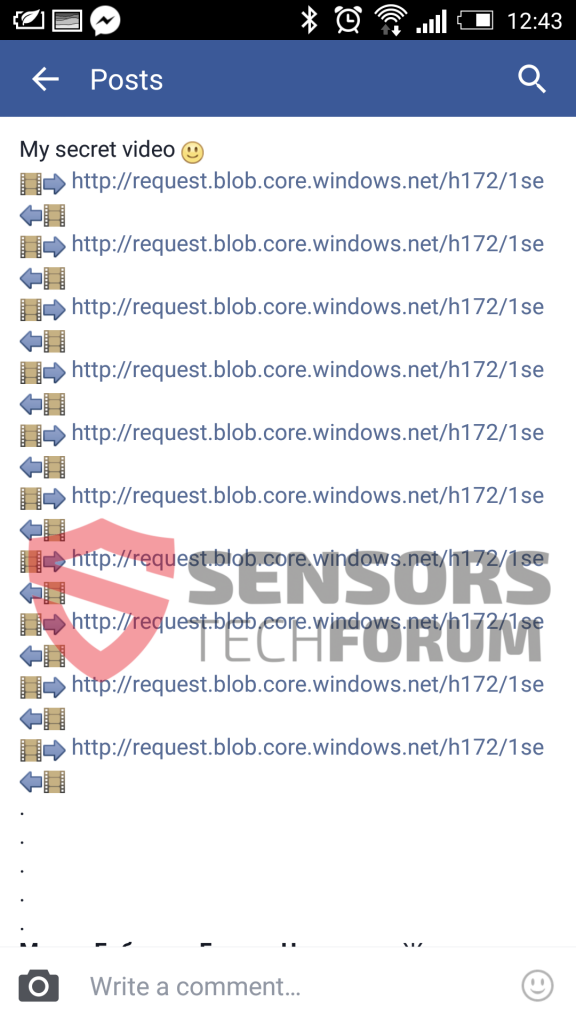

Beiträge, die Benutzer mit dem Virus infiziert, aussehen wie die folgenden können:

Der Koobface-Wurm - Was bedeutet es tun

Die Menschen nutzen soziale Netzwerke auf globaler Ebene und die Nutzer solcher Netzwerke sind nach wie vor rasant steigenden. Dies ist die Kernkompetenz von Koobface. Es nutzt solche Websites, Targeting Benutzer eines beliebigen Typs. Der Wurm setzt in erster Linie auf unerfahrenen Anwender, die in ihre Social Engineering fallen (soc ger) Falle. ausgetrickst Benutzer glauben, dass ein Web-Link, erstellt hat, kann von einem Kumpel trauen und dies ist, wie sie einen Teil des erhöhten Botnetzes worden.

Sobald der Wurm ein Netzwerk aufbaut kann es verwendet werden, um zusätzliche Programme von irgendwelchen Typen auf den kompromittierten PCs zu installieren. Sie können Adware-Anwendungen wie Browser-Hijacker, die Pop-ups angezeigt werden und Ihre browser`s Einstellungen ändern, wie Yoursearching(.)mit. Der Wurm kann auch Ransomware wie TeslaCrypt auf Ihren Computer herunterladen und verschlüsseln Sie Ihre sensiblen Daten.

Hier sind einige andere “Eigenschaften” der Schnecke:

- Erhalten Sie sensible Zugangsdaten.

- Umleiten von Nutzern Malware-verseuchten Websites.

- Display-anzeigen.

- Sammeln Sie HTTP-Verkehrsinformationen.

- Bereitstellen von Phishing-Attacken.

- Block-Websites auf Anfrage.

- Dient eine dritte teiligen Kommandozentrale über einen Webserver.

- Laden Sie andere Dateien über das geöffnete Ports.

- Steal legitimen Lizenzschlüssel von Windows und anderer gekaufter Software auf dem betroffene Gerät.

- Bypass CAPTCHA Identifikationen.

- Erstellen Sie Benutzerkonten von verschiedenen Websites und Social-Media-Konten.

Der Koobface-Wurm im Detail

In Bezug auf die Installation, Der Wurm wird von Symantec-Forschern über eine gefälschte setup.exe oder ein gefälschtes Update eines Plugins übertragen.. Es geschieht in der Regel nach an die bösartige URL in Facebook Umleiten auf einen Link zu klicken, geschrieben. Wenn es kopiert seine schädliche Objekte direkt in die Festplatte des betroffenen PC aktiviert.

Der Wurm hat drei Versionen und in Abhängigkeit von ihnen, die böswillige Nutzlast Dateinamen trägt, kann eine der folgenden sein:

- Ld05.exe

- Ld11.exe

- Ld12.exe

Weiter, die Forscher haben es geschafft, zu erkennen, dass der Wurm kann sich selbst überprüfen, ob seine Dateien sind aktiv und läuft in C:\Windows das ist die Haupt Windows-Verzeichnis. Falls das Szenario, dass es inaktiv ist, kopiert es ein .Schläger Datei in C:\ dann löscht sie `s aktuelle ausführbare, so dass sie länger aktiv bleiben. Die Dateinamen für verschiedene Eingriffe variieren.

Bezüglich dessen, was der Wurm im Windows-Registrierungs-Editor funktioniert, Gut, das Bild ist nicht schön dort entweder:

→Im Schlüssel „HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows Currentversion Run “ es schafft Werte mit Daten, die die version`s laufen .exe.

Beispielsweise:

sysLdtray „= “%Windir% Ld05.exe“

Weiter, Der Wurm kann auch schädliche Dateien bereitstellen, die die folgenden Namen haben:

- ddnsFilter.dll

- filter.sys

- fio32.dll

- fio32.sys

Diese Dateien, bei Aktivierung die Möglichkeit haben, fremde Domains zu blockieren und den Zugriff des Benutzers auf diese einzuschränken.

Wenn es um die Info-Diebstahl „Extra“ der Wurm hat begabt, es wird über eine andere schädliche Dateien genutzt, als entweder bekannt „Go.exe“ oder „Get.exe“. Über diese können der Wurm alle Arten von relevanten Systeminformationen sammeln, die dann aggregiert werden können und geschickt an die C&C-Server. Ohne ins Detail zu gehen vorstellen, dass Sie jede Software gekauft, jedes Passwort, das Sie gespeichert, Informationen mit Wert plötzlich gegen Sie verwendet werden können, oder andere Interessen zu dienen.

Und das ist nicht, wo die Überraschungen von Koobface Worm Ende. Es kann auch verursachen Umleitungen und was als Black SEO zu den Suchergebnissen bekannt Ihre Suchmaschine, ohne dass Sie es merken es sogar. Stellen Sie sich vor Sie suchen Smartphones und der Wurm zeigt die relevanten Suchergebnisse zu kaufen, aber nach dem Anklicken Sie auf eine Website Dritter erhalten umgeleitet können, die entweder eine Werbung Website oder eine bösartige URL sein. Die Objekte steuern, hat dies berichtet in ihnen DLL-Dateien mit dem Wort „Browser“ sein.

Wenn wir untersuchen, die Erhalten der Netzwerkverkehrsdaten,, Koobface könnten diese Informationen direkt an den Steuerserver umleiten. Weiter, es kann auch eine direkte Befehle, die die Standard-Routing-Tabelle beeinflussen können, von Drittanbietern ermöglicht Adressen Ihre täglichen Aktivitäten abzufangen und überwachen.

Last but not least wichtig, die Malware kann den angegriffenen Computer wirkt sich auf einen Web-Server mit, in sozialen Netzwerken in ihrem Namen veröffentlichen oder so dass sie über das Local Area Network zu verbreiten(LAN) des Benutzers, die andere Computer. Dies ist besonders effektiv für kleines Haus oder im Büro-Netzwerken. Das Modul geht es durch den Namen webserver.exe Controlling. Es wurde auch mit einer Erweiterung .dat erfasst. Zusätzlich, Koobface wurde berichtet, den TCP-Ports zu verwenden, 80 und 53 für eingehende Konnektivität. Allerdings sind die Ports öffnet können variieren.

Die Umgehen des CAPTCHA Abwehrmechanismus, während des Wurm von Ihrem Namen zu schreiben in Social-Media-Websites versucht,, wird von den Hackern kontrolliert durch das Hochladen es direkt an den Befehlsserver getan. Die CAPTCHA wird dann in Vollbild vor einem anderen Benutzer angezeigt andere Aktivität zu verhindern, bevor sie die manuelle Eingabe. Dies ist eine sehr effektive Verteilung Methode, da sie die Koobface Schöpfer ermöglicht kostenlos arbeiten.

Entfernen von Koobface Worm Vollständig

Zum Entfernen von Koobface-Wurm, eine einfache Entfernung manuell wäre es nicht geschnitten, da der Wurm Sie können mit verschiedenen Malware infiziert, wie Trojan.Downloader oder ein Rootkit. Deshalb es ist sehr ratsam, eine saubere Neuinstallation des Computers zu tun, wonach das Tutorial unten zu verwenden, um zu überprüfen, ob das Gerät, das Sie verwenden sicher ist. Es ist auch ratsam, eine verwenden, VPN-Dienst oder einen Proxy sowie erweiterte Malware-Schutz-Software zu erkennen und verhindern, um jegliche weitere Eingriffe durch Koobface.

Vorbereitung vor W32.Koobface Entfernen.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scan für W32.Koobface mit SpyHunter Anti-Malware-Tool

Schritt 2: Reinigen Sie alle Register, von W32.Koobface auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, von W32.Koobface erstellt dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by W32.Koobface on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

W32.Koobface-FAQ

What Does W32.Koobface Trojan Do?

The W32.Koobface Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, wie W32.Koobface, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can W32.Koobface Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can W32.Koobface Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

Über die W32.Koobface-Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, diese Anleitung zum Entfernen von W32.Koobface enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

Wie haben wir die Recherche zu W32.Koobface durchgeführt?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the W32.Koobface threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.