Dieser Artikel soll Anweisungen auf verschiedene Methoden geben, wie zu versuchen und wiederherstellen .WNCRY Dateien, die von der zweiten Version der WannaCry verschlüsselte Ransomware auch bekannt als Wana Decrypt0r 2.0, WanaCrypt0r 2.0 und WCry.

„EternalBlue“ und „DoublePulsare“ sind die Namen der Taten durch die Organisation der Verbreitung der .WNCRY Datei Infektion verwendet und was noch schlimmer ist, dass sie von einer Hacker-Einheit bekannt als „The Shadow Brokers“ rund um die Osterferien irgendwo online durchsickerten. Diese Heldentat ist in erster Linie die Behandlung von Fragen in Windows-Systemen, so dass jeder, der noch nicht mit diesem Virus infiziert ist stark Ihr System empfohlen, zu sichern und aktualisieren Sie dann.

Falls Sie ein Opfer dieser Erpresser-Virus geworden, Wir haben verschiedene Methoden erstellt, die in erweisen könnte nützlich hilft Ihnen, Ihre Dateien wiederherstellen. Die Methoden sind nicht garantiert, aber sie sind sicherlich die nächstgelegene Sie zur Wiederherstellung von Dateien bekommen können, so empfehlen wir Ihnen, ihnen zu folgen und stellen uns Fragen zu unseren Unterstützung Thema über WannaCry Ransomware.

Update Mai 2017: Malware-Forscher sind im Gange, einen Decrypter für die WannaCry Entwicklung 2.0 Ransomware-Virus. Wir haben Entschlüsselungsanweisungen erstellt, die wir aktualisieren, da sie sich auf die Entwicklung Fortschritte. Bisher gibt es eine Methode, den privaten RSA-Schlüssel zu lokalisieren. Für mehr Informationen, Bitte folgen Sie den entsprechenden Artikel unten:

→verbunden:Wana Decrypt0r 2.0 – Entschlüsseln von verschlüsselten Dateien

Verfahren 1: Verwenden Sie Wireshark, Sniff Decryption Keys

Es ist sehr schwierig, vor Ransomware bleiben, wie WannaCry, aber trotz aller, haben wir beschlossen, Ihnen zu zeigen, wie Wireshark zu Ihrem Vorteil nutzen und hoffentlich abfangen HTTP-Datenverkehr im richtigen Moment. Jedoch, beachten Sie, dass diese Anweisungen sind THEORETISCHER, und es gibt viele Faktoren, die sie von der Arbeit in einer tatsächlichen Situation verhindern. Noch, es ist besser als nicht versuchen, bevor das Lösegeld zahlen, Recht?

Vor dem Download und die Verwendung von Wireshark - eine der am weitesten verbreitete Netzwerk-Sniffer da draußen, Sie sollten die Malware ausführbare im Standby-Modus haben und Ihr Computer einmal infizieren wieder. Jedoch, beachten Sie, dass einige Ransomware Viren neue Verschlüsselung durchführen ein Computer jedes Mal, als auch neu gestartet wird, so sollten Sie auch Wireshark konfigurieren automatisch beim Start ausgeführt wird. Lass uns anfangen!

Schritt 1: Download von Wireshark auf Ihrem Computer auf den folgenden Schaltflächen klicken,( für Ihre Windows-Version)

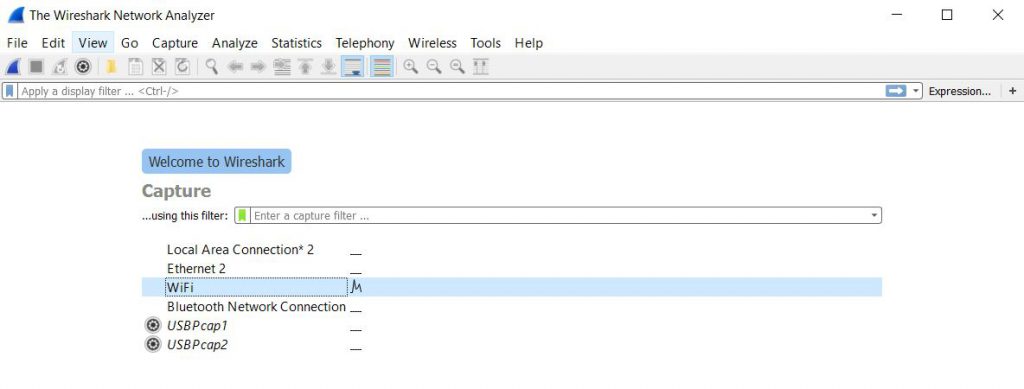

Schritt 2: Lauf, konfigurieren und zu lernen, wie Packet Sniffing mit Wireshark. Um zu erfahren, wie Sie anfangen sollen Pakete zu analysieren und überprüfen, wo Sie Ihre Pakete, die Daten speichern, Sie sollten zuerst öffnen Wireshark und dann aktive Netzwerk-Schnittstelle wählen Pakete für die Analyse. Für die meisten Benutzer, das wäre die Schnittstelle mit dem Verkehr hüpfte auf und ab auf, es ist richtig. Sie sollten es wählen und zweimal schnell klicken beginnen Sniffing:

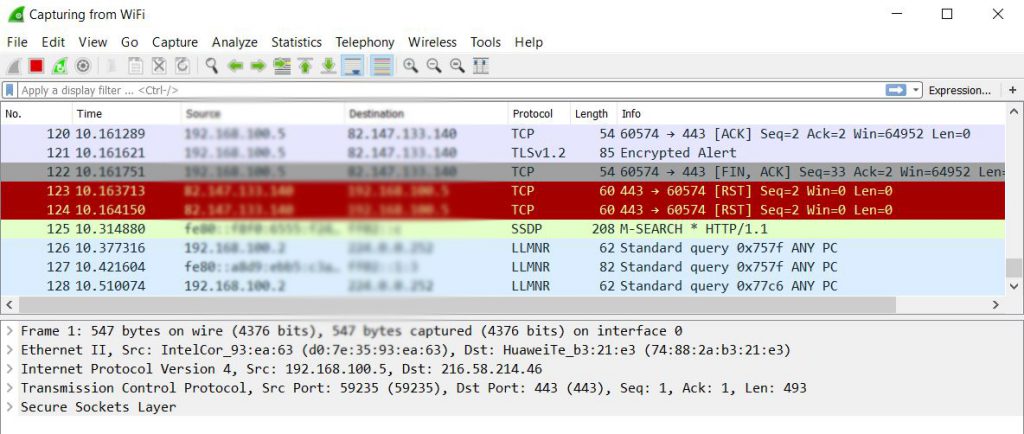

Schritt 3: Sniffing-Pakete. Da die Kommunikation Ransomware Viren über HTTP-Datenverkehr, Sie sollten alle Pakete filtern zuerst. Hier ist, wie die Pakete zunächst aussehen, nachdem Sie Ihre Schnittstelle wählen und schnüffeln Verkehr von ihm:

Abfangen nur HTTP-Datenverkehr, Sie sollten Folgendes in die Anzeigefilterzeile eingeben:

→ http.request - Den angeforderten Datenverkehr abzufangen

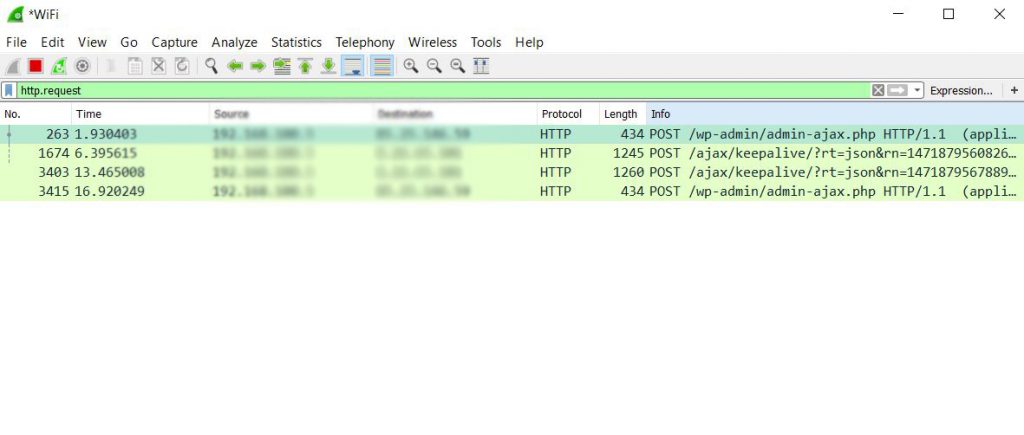

Sobald gefiltert sollte es so aussehen:

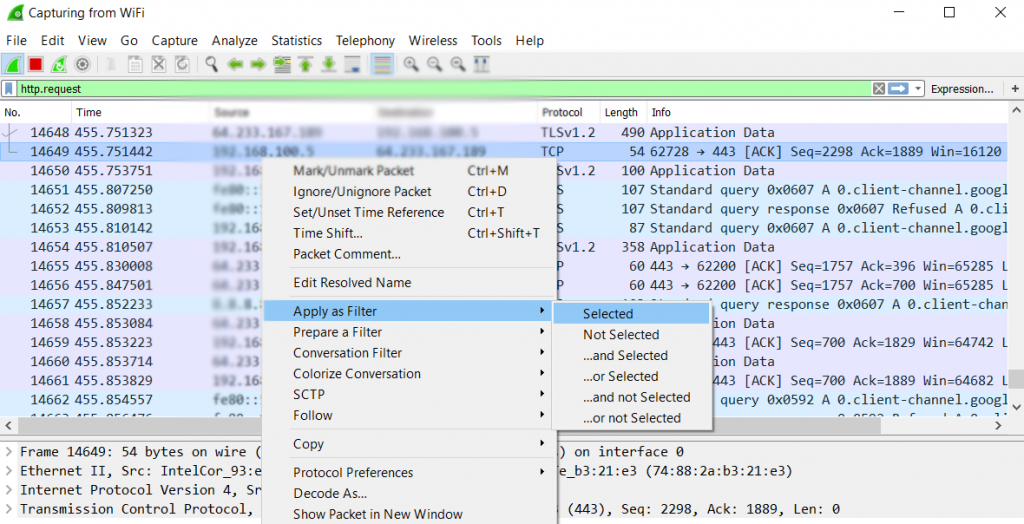

Sie können auch die Quell- und Ziel-IP-Adressen filtern, indem Sie nach oben scrollen und nach unten und eine Adresse der Wahl, dann nach rechts Klick darauf und auf die folgende Funktion Navigation:

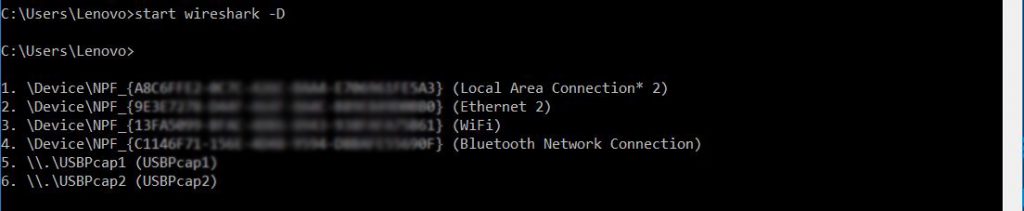

Schritt 4: Konfigurieren Sie Wireshark automatisch ausgeführt. Um dies zu tun, erste, Sie sollten durch Eingabe von cmd auf Ihrem Windows-Suche, um die Eingabeaufforderung des Computers gehen und es läuft. Von dort, Geben Sie den folgenden Befehl mit Kapital "-D" Einstellung der eindeutigen Schlüssel für Ihre Schnittstelle zu erhalten. Die Tasten sollten wie folgt aussehen:

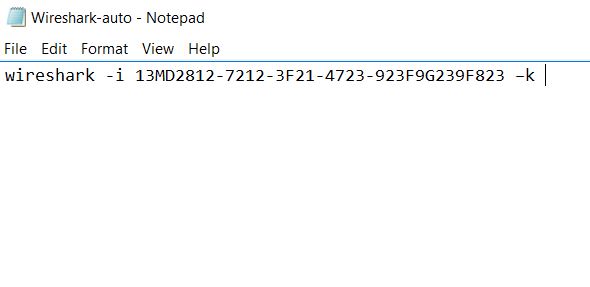

Schritt 5: Kopieren Sie den Schlüssel für Ihre aktive Verbindung und erstellen Sie ein neues Textdokument und in es den folgenden Code schreiben:

→ wireshark -i 13MD2812-7212-3F21-4723-923F9G239F823(<= Your copied key) –k

Sie können zusätzlich den Befehl ändern die durch Hinzufügen -w Brief und einen Namen für die Datei zu erstellen, die es auf dem Computer zu speichern wird, so dass Sie die Pakete zu analysieren. Das Ergebnis sollte so aussehen ähnlich:

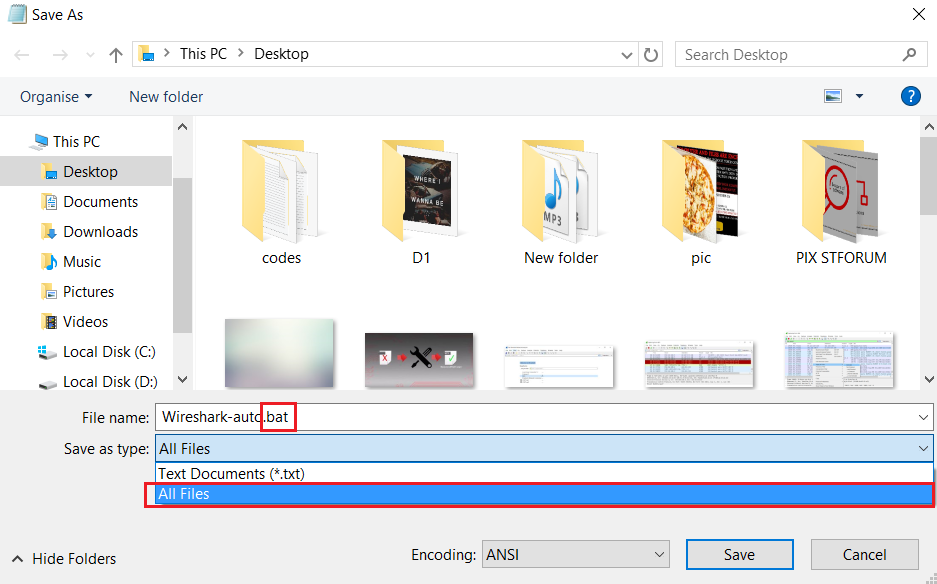

Schritt 6: Speichern Sie die neu erstellte Textdokument als .bat Datei, indem Sie auf Datei> Speichern unter ... und die Auswahl aller Dateien nach dem .BAT als Dateierweiterung eingeben, wie das Bild unten zeigt,. Achten Sie darauf, den Namen der Datei und den Ort, an dem Sie es speichern sind leicht zu finden:

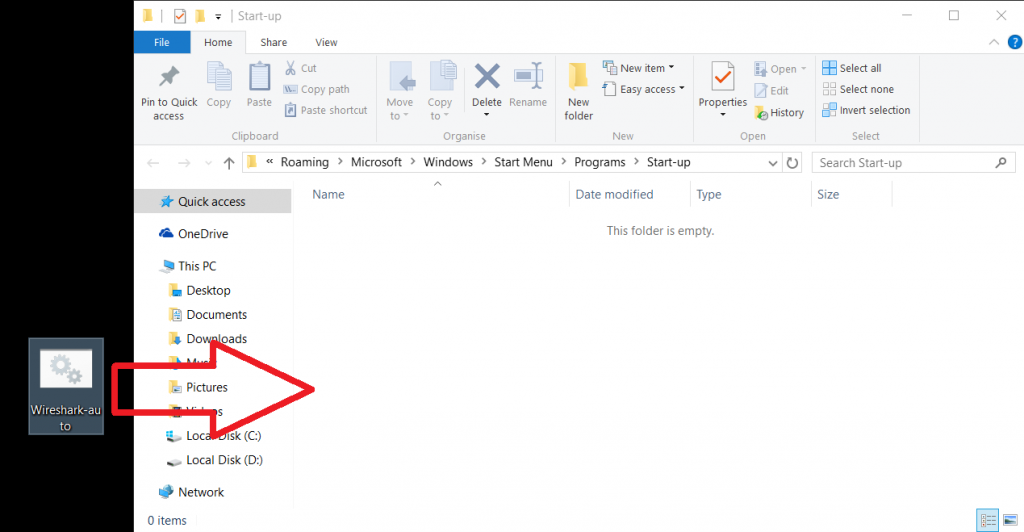

Schritt 7: Fügen Sie die .bat-Datei im Windows-Autostart-Ordner. Der ursprüngliche Standort des Ordners:

→ C:\Users Benutzername AppData Roaming Microsoft Windows Startmenü Programme Autostart,/p>

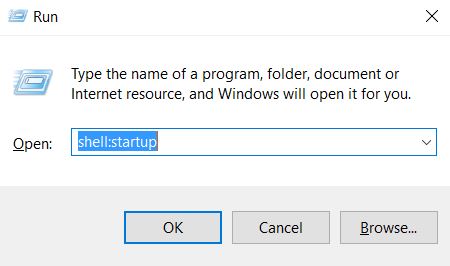

Für den Zugriff auf diese leicht, Presse Windows-Taste + R Tastenkombination und im Fensterkasten Typ - Schale:Anfang, wie das Bild unten zeigt, und klicken Sie auf OK:

Nachdem der Computer neu gestartet wird, wenn der Erpresser-Virus Ihre Dateien nach dem verschlüsselt generiert einen Schlüssel und sendet sie an den Cyber-Kriminellen’ Server, Sie sollten sie in der Lage, die Kommunikationspakete abzufangen und zu analysieren.

Schritt 8: Wie um den Verkehr zu analysieren?

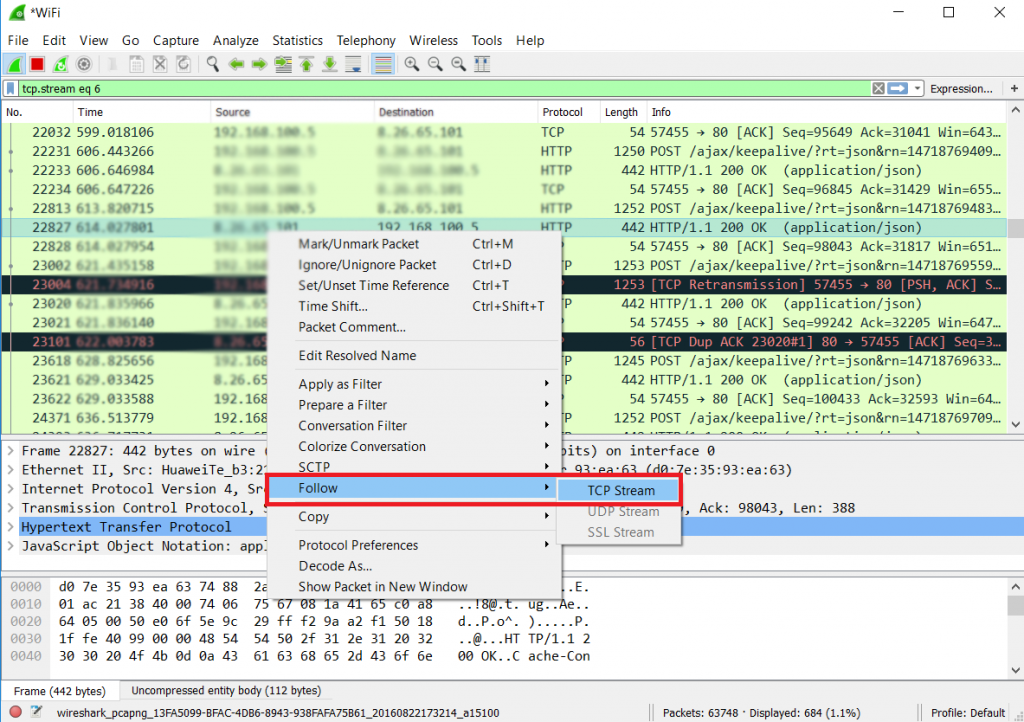

Um den Datenverkehr eines bestimmten Pakets analysieren, einfach Sie mit der rechten Maustaste und dann auf der folgenden klicken Sie auf den Datenverkehr abzufangen:

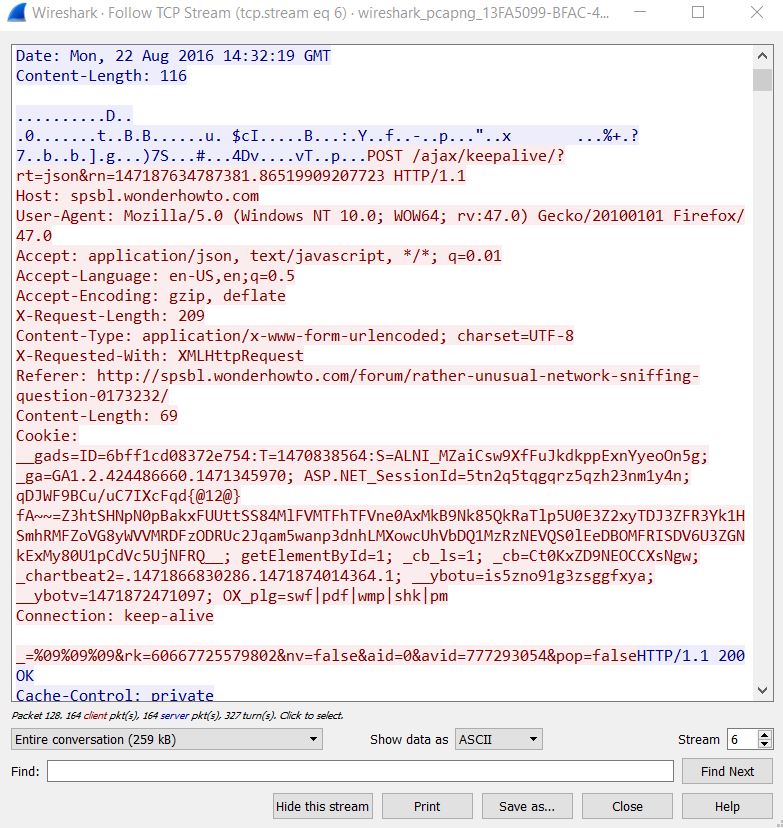

Nachdem Sie das getan, Es wird ein Fenster mit der Information angezeigt. Achten Sie darauf, die Informationen sorgfältig und suchen nach Schlüsselwörtern zu kontrollieren, die die Verschlüsselungsschlüssel zu verschenken, wie verschlüsselt, RSA, AES, etc. Nehmen Sie sich Zeit und überprüfen Sie die Größe 'Pakete, stellen Sie sicher, dass sie auf die Größe eines Schlüsseldatei ähnlich sind.

Verfahren 2: Mit Python in Ubuntu

Die zweite Methode, mit der Sie können Ihre Dateien, um zu versuchen und zu gewinnen ist auch nicht garantiert, Sie können jedoch im Fall gelingen, dass diese WannaCry Ransomware-Variante des RSA verwendet (Rivest-Shamir-Adleman) Verschlüsselung eindeutige Schlüssel für die Dateien zu erzeugen,. Die Faktorisierung Skript wurde ursprünglich für Cryptoransomware, aber es kann auch für diese Infektion nützlich sein. So oder so, bitten wir Sie vorsichtig und erstellen Sie Kopien der verschlüsselten Dateien zu sein, wenn die folgenden Anweisungen:

Für diese besondere Tutorial, wir haben Erweiterungsdateien von einem anderen Virus verwendet, genannt BitCrypt. Wir haben auch Ubuntu Version 14.04 die uns bei der mit einer speziellen Software geeignete für diese Verteilung unterstützt. Sie können es von Download-Seite ihrer Website zu erhalten und Sie können entweder:

- Installieren Sie es zusammen mit Ihrem Betriebssystem nach dem Booten ein Live-USB-Stick.

- Installieren Sie es auf einem virtuellen Laufwerk (Empfohlen).

Hier haben wir kurze Tutorials sowohl für:

Installation von Ubuntu auf Ihrem Rechner:

Schritt 1: Holen Sie sich einen USB-Stick, der über 2 GB Speicherplatz hat.

Schritt 2: Laden Sie die kostenlose Software, Rufus genannt und installieren Sie es auf Ihren Fenstern.

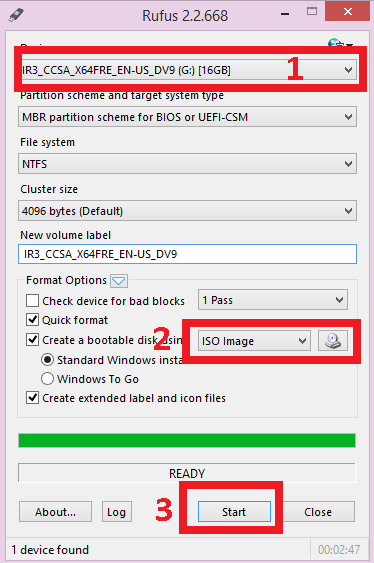

Schritt 3: Konfigurieren Rufus, indem Sie NTFS als System und die Auswahl der USB-Laufwerk als derjenige, der als bootfähige USB erstellt werden. Nach diesem Boot der Linux-Bild aus den folgenden Button:

Stellen Sie sicher, dass Sie es finden und wählen Sie sie aus, wo Sie es heruntergeladen.

Step4: Nach dem Flash-Laufwerk ist bereit, starten Sie Ihren Computer, und es sollte die Ubuntu-Installation ausführen. Falls nicht, Sie sollten auf die BIOS-Menü durch Drücken der Tastenkombination BIOS beim Start für Ihren PC go (Normalerweise ist es F1) und von dort aus wählen Sie den ersten Boot-Option, um den USB-bootfähiges Laufwerk oder CD / DVD, wenn Sie Ubuntu auf so verbrannt werden.

Installation von Ubuntu auf Ihrem Virtual Drive

Für diese Installation, Sie brauchen, um VMware Workstation aus ihren downloaden Download-Seite oder jede andere virtuelle Programm Drive Management. Nach der Installation sollten Sie:

Schritt 1: Erstellen Sie ein neues virtuelles Laufwerk.

Schritt 2: Stellen Sie die Laufwerksgröße. Achten Sie darauf, mindestens haben 20 Gigabyte freien Speicherplatz fro Ubuntu auf Ihrem Rechner. Auch wählen "als ein einziges Laufwerk ausführen".

Schritt 3: Wählen Sie das ISO-Image. Für diese Option, sollten Sie wissen, wo es ist.

Schritt 4: Danach spielen die Virtual Machine und es wird automatisch zu installieren.

Datei-Entschlüsselung

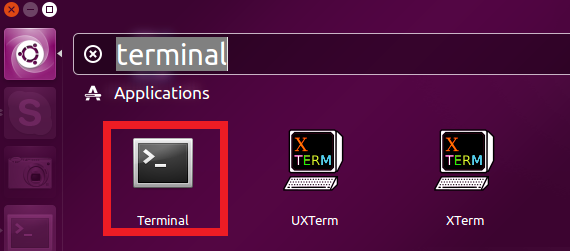

Sobald Sie Ubuntu oder eine andere Linux-Distribution auf Ihrem Computer öffnen Sie die Klemme, indem Sie folgende:

Dann aktualisieren Sie Ihr Linux und installieren größere Version als Python 3.2 indem Sie die folgende in der Klemme:

→sudo apt-get update

sudo apt-get install python3.2

Auch, wenn Ihr Linux nicht sqlite3 Modul, Installieren Sie es, indem Sie:

→sudo apt-get install sqlite3 libsqlite3-dev

sudo gem install sqlite3-ruby

Jetzt, nachdem wir Python installiert, wir brauchen, um ein Skript erstellt von Download 2014 Airbus Defence and Space Cybersecurity. Dazu klicken Sie auf das tun Link. Laden Sie die Datei in Ihrem 'Home’ Ordner, nachdem sie aufgefordert werden, wo sie zu retten. Behalten Sie dies als decrypt.py, falls es nicht in diesem Format gespeichert.

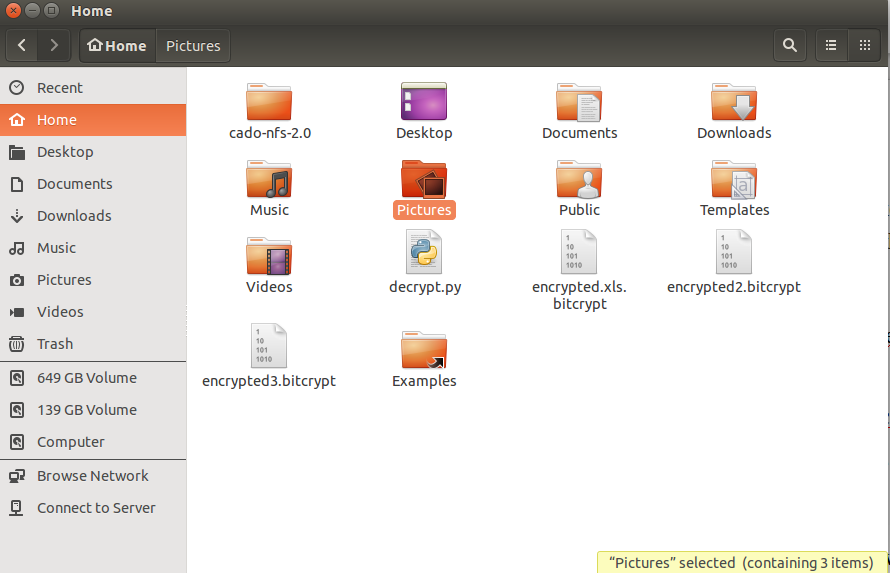

Jetzt, da wir Python und das Skript, es ist Zeit, um herauszufinden, den Schlüssel des .bytrcypt verschlüsselte Datei. Um diesen Schritt Ihre verschlüsselten Dateien ot die Home-Ordner, indem Sie den Dateimanager zu tun:

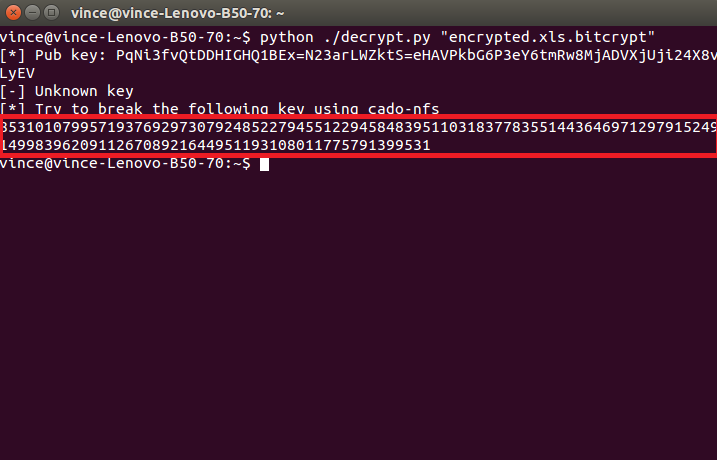

Nachdem Sie alle verschlüsselten Dateien dort zusammen mit der Datei "decrypt.py" befindet geben Sie Folgendes in das Terminal, um das Skript zu starten:

→python ./decrypt.py "Your_Encrypted_Document_Name_and_Format"

Es wird eine Fehler zeigen, und dies ist völlig normal, solange Sie den Code zu sehen:

Dies ist der RSA-Code für diese Datei. Jetzt, wir brauchen, um es zu entschlüsseln, und wir auf halbem Weg gibt es. Um diesen Download zu tun ein Programm namens cado-nfs2.0.tar.gz von ihren Download-Seite hier. Wir empfehlen 2.0 Version. Jedoch, Die neueste Version ist auch auf einem guten Niveau.

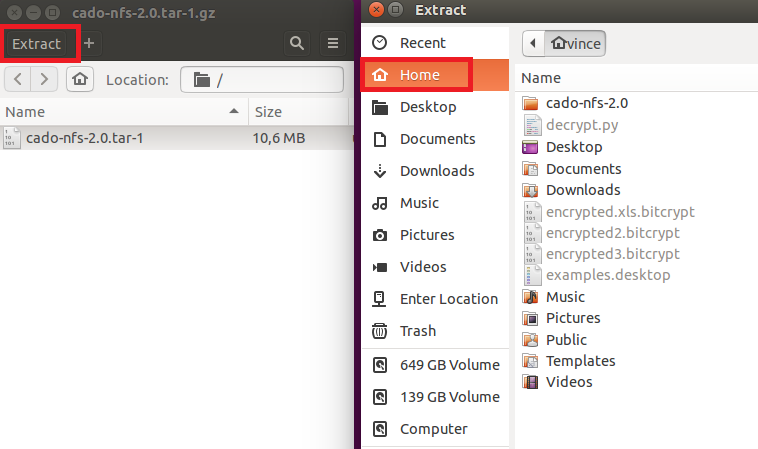

Es wird eine tar-Archiv-Datei herunterladen (.tar-Dateien sind sehr ähnlich wie .rar oder .zip-Dateien). Öffnen Sie es einfach aus und klicken Sie auf den Extract-Taste oben und wählen Sie die 'Home’ Mappe. Es sollte so aussehen:

Nachdem das haben wir alle Dateien, die in der 'Home extrahiert’ Mappe, wir brauchen, um cado-nfs kompilieren. Um dies zu tun, öffnen Sie ein weiteres Terminal und geben Sie:

→cd cado-nfs-2.0

machen

Nachdem diese festgelegt ist, es ist Zeit, den Schlüssel Cracker laufen. Wichtig - Dieser Prozess kann mehrere Stunden bis Tage dauern, bis beendet sein. Um den Prozess zu geben Sie Ihre cd cado-nfs-Terminal beginnen:

→./factor.sh YOUR_UNIQUE_KEY_WHICH_IS_LETTERS_OR_NUMBERS_HERE -s 4 -t 6

Nachdem der Vorgang abgeschlossen ist, sollten Sie folgendes sehen:

→Info:Komplette Faktorisierung: Gesamt-CPU / Echtzeit für alles: hhhh / dddd

LongNumber1 LongNumber2

Nachdem wir den entschlüsselten Schlüssel haben, wir brauchen, um in der "decrypt.py" Skript einfügen. Tun Sie dies, indem decrypt.py in einem Texteditor und die Suche nach diesen Teil von ihr:

→known_keys = { vielen langen Zahlen }

Wir müssen vor der zweiten Klammer hinzufügen ("}") diese Linien:

Die vorherige Key, ein Spalten, eröffnet Klammer, LongNumber1, Komma, LongNumber2, geschlossene Klammer. Es sollte so aussehen:

→Die vorherige Key:(LongNumber1, LongNumber2)

Beachten Sie, dass sollten Sie diese nur einmal zu tun. Danach ist es Zeit, um die Dateien zu dekodieren. Um diese Art zu tun:

→python ./decrypt.py “Your_Encrypted_Document.docx.bitcrypt”

Die Ausführung dieses Befehls eine Datei, die aufgerufen wird, zu machen “Your_Encrypted_Document.docx.bitcrypt.CLEAR”

Benennen Sie die Datei, indem Sie die .clear Erweiterung, und Sie sollten alle eingestellt werden. Wiederholen Sie den Vorgang für die anderen Dateien sowie. Aber denken Sie daran, dass zunächst sollten Sie ihre anfänglichen Schlüssel herauszufinden, um sie zu entschlüsseln. Sie sollten in der Lage, sie jetzt zu öffnen. Wir hoffen, dass dies für Sie arbeitet.

Verfahren 3: Mit .VHD Dateitypen und Data Recovery Software

Diese Methode ist wahrscheinlich die meisten Dateien der Verfahren, die oben dargestellt, um wieder, rein, weil es die verschlüsselten Dateien zu entschlüsseln, was unmöglich ist keine direkte Lösung suchen, wenn Sie die Schlüssel nicht haben. Stattdessen verwendet es verschiedene Algorithmen, um die Dateien wiederherzustellen, Behandlung von ihnen, als ob sie gelöscht werden. Einer der vielen Algorithmen, die von verschiedenen Daten-Recovery-Programme verwendet wird, bekannt werden basierend Verzweigungsvorhersager.

Der Grund, warum wir beschlossen, dieses Verfahren zu bringen, ist, dass viele Opfer des jüngsten Ransomware Ausbruchs der Dharma Ransomware, ein anderer undecryptable Virus, tatsächlich in der Lage waren, wiederherzustellen über 90% ihre Dateien mit dieser Methode.

Seine primäre Kernkompetenz besteht darin, dass es ausnutzt, indem sie die Dateien in einen VHD-Datei-Typen umzuwandeln, die auf Ihrem PC im Grunde eine virtuelle Laufwerkspartition ist. So behandelt es Ihre verschlüsselte Datei als eine Partition. Dann, Dieses Laufwerk kann gestartet werden, und Sie können versuchen, die Partition selbst Daten-Recovery-Software zum Scannen mit. Das Verfahren kann nicht sein, 100% Garantie, aber einige Benutzer haben berichtet, als am erfolgreichsten die oben. Hier sind die Anweisungen für sie:

Schritt 1: Achten Sie darauf, Kopien der .onion verschlüsselten Dateien auf einem anderen Laufwerk oder PC zu machen:

Schritt 2: Nachdem die Kopien zu schaffen, laden Sie ein Tool, das Dateien in VHD-Format konvertiert. Ein gutes Werkzeug ist Microsofts VHD-Konvertierungs-Software. Sie können es herunterladen, indem Sie auf den Button klicken:

Schritt 3: Jetzt, stellen Sie sicher, eine Datei umbenennen, die Sie in die VHD-Datei-Endung wiederherstellen möchten. Beispielsweise, wenn die Datei test.onion, es sollte sein test.vhd

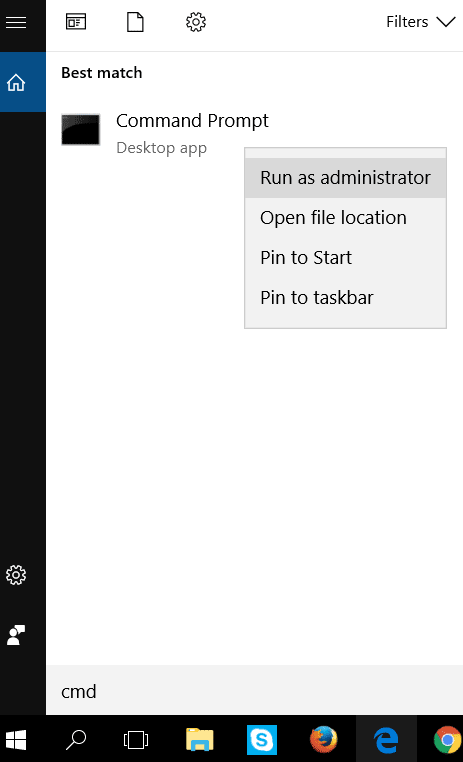

Schritt 4: Nun müssen Sie die VHDTOOL Sie zuvor heruntergeladen von Windows-Eingabeaufforderung ausführen. Um dies zu tun, Windows-Eingabeaufforderung als Administrator ausführen, indem Sie „cmd“ in der Windows-Suche und die rechte Maustaste, nach der Eingabe von „Als Administrator ausführen“ wählen.

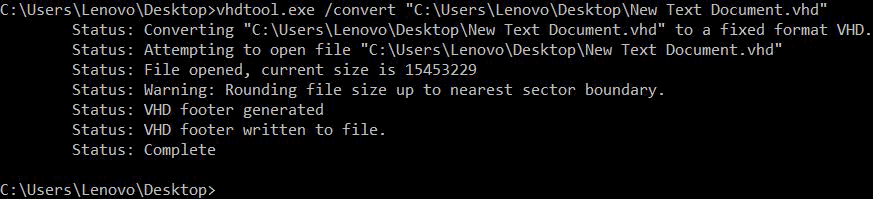

Dann geben Sie die folgenden Befehle genau wie sie sind:

→ CD {Der Speicherort der Datei, zum Beispiel C:\Benutzer Lenovo Desktop}

vhdtool.exe / convert “{der Speicherort der Datei und dem Namen geht hier}“

Das Endergebnis sollte wie folgt aussehen Bild:

Schritt 5: Nachdem Sie das Laufwerk in VHD konvertieren, sicherstellen, dass es auf Ihrem Computer montieren. Um dies zu tun:

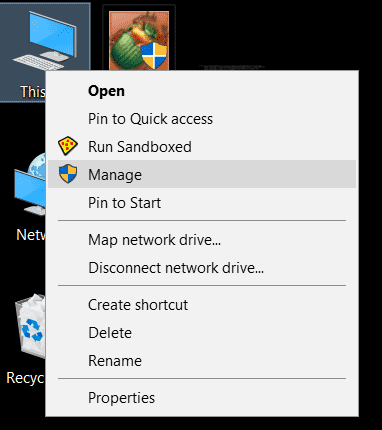

Rechtsklick auf Mein Computer oder Dieser PC und dann auf “Verwalten”

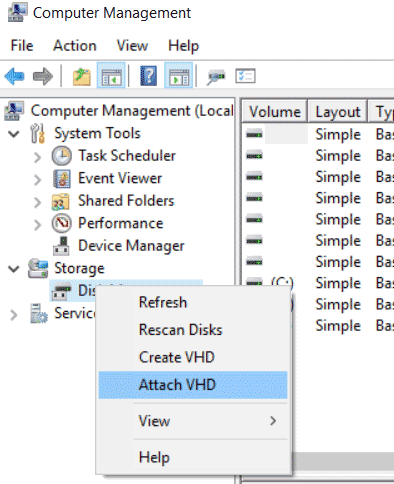

Dann mit der rechten Maustaste auf Datenträgerverwaltung nach dem Klicken auf Bringen Sie VHD

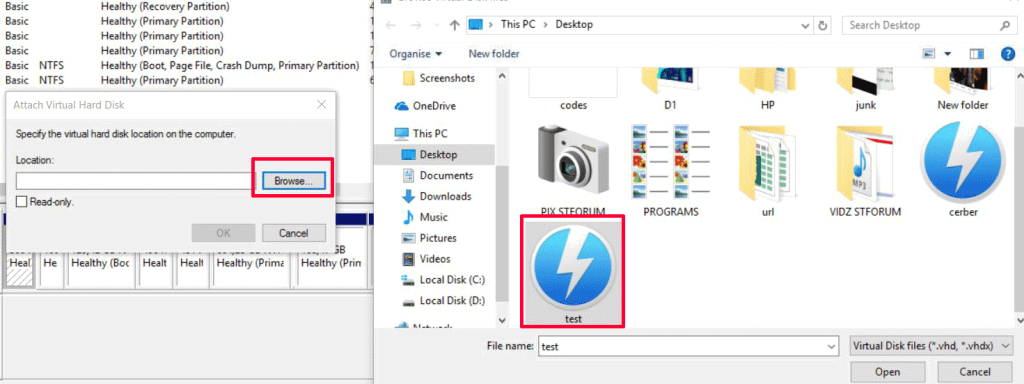

Klicken Sie dann auf die blättern Taste, um die zu finden und öffnen .vHD-Datei

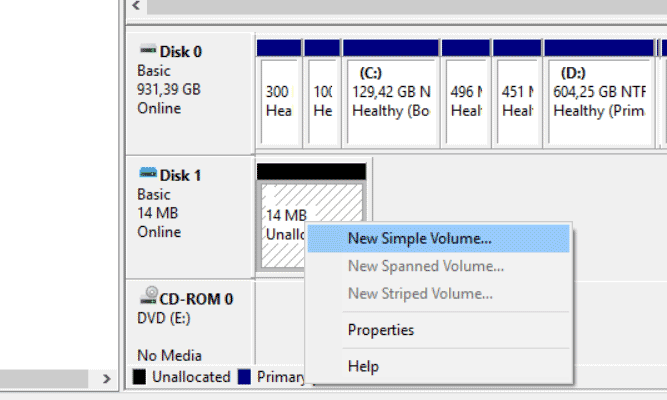

Danach, die Festplatte zu initialisieren, Rechtsklick darauf und klicken einfaches Volume New. Danach klicken Sie auf Nächster und es einrichten:

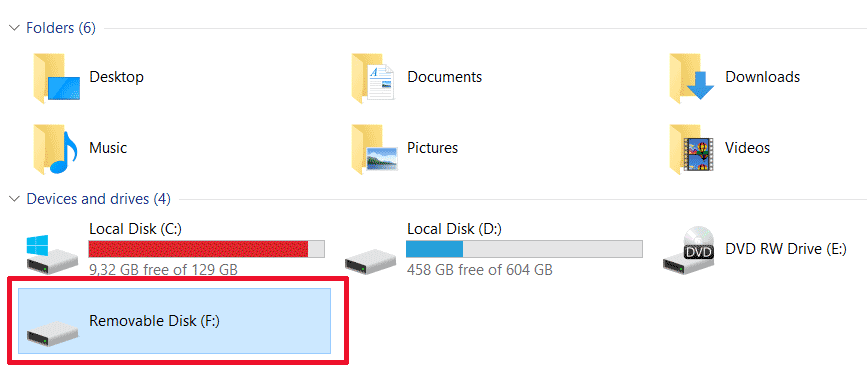

Am Ende, das Volumen soll wie folgt aussehen:

Schritt 6: Laden und Wiederherstellen des VHD-Bildes unter Verwendung von Daten-Recovery-Software. Die Daten-Recovery-Software, die Sie herunterladen sollten hat die Option „Partition Recovery“ unterstützen. Hier ist eine umfassende Liste von mehreren Daten-Recovery-Programme, die in der Lage, Partitionen wiederherzustellen:

Wana Decrypt0r 2.0 Fazit und Entfernen

Was auch immer der Fall sein kann, wir werden immer auf der Suche in diesen Virus und Update mit neuen Anweisungen, die für sie verfügbar sind. Halten Sie unsere Blog-Beiträge folgende, Twitter und Google Plus für neues Updates auf dieser Bedrohung. Auch, stellen Sie sicher, diesen Virus in Fall zu entfernen haben Sie die Methoden versuchen, oben auf Dateien wiederherstellen, indem sie verschlüsselte. Sie können dies tun, indem sie unsere Lehr-Video Check-out, wie WannaCry zu entfernen. Dazu gehören auch einige zusätzliche Methoden zur Wiederherstellung von Dateien. Denken Sie daran, dass diese nicht direkt Lösungen für das Problem, und deshalb raten wir Sie alle Methoden in diesem Artikel und Video auf eigene Gefahr dargestellt, um zu versuchen.

Für die meisten effektive Entfernung, Malware-Forscher stark Opfer beraten eine erweiterte Anti-Malware-Software zu verwenden,. Es wird sicherstellen, dass die Wana Decrypt0r 2.0 Bedrohung vollständig entfernt wird und alle Schäden, die durch es gemacht wird rückgängig gemacht. Die Installation dieser Software auf Ihrem Computer erhöht den Echtzeit-Schutz gegen solche Bedrohungen in der Zukunft.

Es wird dringend empfohlen, einen Scan vor dem Kauf der Vollversion der Software, um sicherzustellen, dass die aktuelle Version der Malware kann durch SpyHunter erkannt werden ausgeführt.

- Schritt 1

- Schritt 2

- Schritt 3

- Schritt 4

- Schritt 5

Schritt 1: Scan für WannaCry mit SpyHunter Anti-Malware-Tool

Automatische Entfernung von Ransomware - Videoanleitung

Schritt 2: Uninstall WannaCry and related malware from Windows

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Schritt 3: Reinigen Sie alle Register, von WannaCry auf Ihrem Computer erstellt.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort erstellt von WannaCry. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Bevor es losgeht "Schritt 4", Bitte booten wieder in den Normalmodus, falls Sie sich gerade im abgesicherten Modus.

Dies ermöglicht es Ihnen, zu installieren und zu Verwendung SpyHunter 5 erfolgreich.

Schritt 4: Starten Sie Ihren PC im abgesicherten Modus zu isolieren und entfernen WannaCry

Schritt 5: Versuchen Sie Dateien verschlüsselt durch WannaCry Wiederherstellen.

Verfahren 1: Verwenden Sie STOP Decrypter von Emsisoft.

Nicht alle Varianten dieser Ransomware können kostenlos entschlüsselt werden, aber wir haben die Entschlüsselungsvorrichtung, die von Forschern hinzugefügt, die häufig mit den Varianten aktualisiert wird, die schließlich entschlüsselt worden. Sie können Ihre Dateien mit den nachstehenden Anweisungen versuchen und entschlüsseln, aber wenn sie nicht funktionieren, leider Ihre Variante der Ransomware Virus dann nicht entschlüsselbar.

Folgen Sie den Anweisungen unten, um den Decrypter Emsisoft zu verwenden und entschlüsseln Sie Ihre Dateien kostenlos. Sie können Download der Emsisoft Entschlüsselungs-Tool verknüpft hier und dann folgen die nachstehenden Schritte zur Verfügung gestellt:

1 Rechtsklick auf dem Decrypter und klicken Sie auf Als Administrator ausführen Wie nachfolgend dargestellt:

2. Vereinbaren Sie mit den Lizenzbedingungen:

3. Klicke auf "Ordner hinzufügen" und fügen Sie dann die Ordner, in denen Sie Dateien entschlüsselt wollen wie unten gezeigt:

4. Klicke auf "Entschlüsselt" und warten auf Ihre Dateien decodiert werden.

Notiz: Kredit für den decryptor geht Forscher Emsisoft, die den Durchbruch mit diesem Virus gemacht haben.

Verfahren 2: Verwenden Sie eine Datenwiederherstellungssoftware

Ransomware-Infektionen und WannaCry zielen darauf ab, Ihre Dateien mit einem Verschlüsselungsalgorithmus zu verschlüsseln, die sehr schwer zu entschlüsseln. Dies ist, warum wir ein Datenrückgewinnungsverfahren vorgeschlagen haben, die Sie um direkte Entschlüsselung gehen können helfen und versuchen, Ihre Dateien wiederherstellen. Beachten Sie, dass diese Methode nicht sein kann 100% wirksam, aber Sie können auch ein wenig oder viel in verschiedenen Situationen helfen.

Klicken Sie einfach auf den Link und oben auf die Menüs der Website, wählen Datenwiederherstellung - Datenwiederherstellungs-Assistent für Windows oder Mac (abhängig von Ihrem Betriebssystem), Laden Sie das Tool herunter und führen Sie es aus.

WannaCry-FAQ

What is WannaCry Ransomware?

WannaCry ist ein Ransomware Infektion - Die schädliche Software, die still in Ihren Computer eindringt und entweder den Zugriff auf den Computer selbst blockiert oder Ihre Dateien verschlüsselt.

Viele Ransomware-Viren verwenden ausgefeilte Verschlüsselungsalgorithmen, um Ihre Dateien unzugänglich zu machen. Das Ziel von Ransomware-Infektionen besteht darin, eine Lösegeldzahlung zu verlangen, um wieder auf Ihre Dateien zugreifen zu können.

What Does WannaCry Ransomware Do?

Ransomware im Allgemeinen ist ein schädliche Software das ist entworfen um den Zugriff auf Ihren Computer oder Ihre Dateien zu blockieren bis ein Lösegeld gezahlt wird.

Ransomware-Viren können das auch Ihr System beschädigen, Daten beschädigen und Dateien löschen, was zum dauerhaften Verlust wichtiger Dateien führt.

How Does WannaCry Infect?

WannaCry Ransomware infiziert Computer durch Senden über Phishing-E-Mails, mit Virusanhaftung. Dieser Anhang wird normalerweise als wichtiges Dokument maskiert, wie eine Rechnung, Bankdokument oder sogar ein Flugticket und es sieht für Benutzer sehr überzeugend aus.

Another way you may become a victim of WannaCry is if you Laden Sie ein gefälschtes Installationsprogramm herunter, Crack oder Patch von einer Website mit geringer Reputation oder wenn Sie auf einen Virenlink klicken. Viele Benutzer berichten von einer Ransomware-Infektion durch Herunterladen von Torrents.

How to Open .WannaCry files?

Sie can't ohne Entschlüsseler. An dieser Stelle, die .WannaCry Dateien sind verschlüsselt. Sie können sie erst öffnen, wenn sie mit einem bestimmten Entschlüsselungsschlüssel für den jeweiligen Algorithmus entschlüsselt wurden.

Was tun, wenn ein Entschlüsseler nicht funktioniert??

Keine Panik, und Sichern Sie die Dateien. Wenn ein Entschlüsseler Ihre nicht entschlüsselt hat .WannaCry Dateien erfolgreich, dann verzweifle nicht, weil dieser Virus noch neu ist.

Kann ich wiederherstellen ".WannaCry" Dateien?

Ja, Manchmal können Dateien wiederhergestellt werden. Wir haben mehrere vorgeschlagen Methoden zur Wiederherstellung von Dateien Das könnte funktionieren, wenn Sie wiederherstellen möchten .WannaCry Dateien.

Diese Methoden sind in keiner Weise 100% garantiert, dass Sie Ihre Dateien zurückerhalten können. Aber wenn Sie ein Backup haben, Ihre Erfolgschancen sind viel größer.

How To Get Rid of WannaCry Virus?

Der sicherste und effizienteste Weg zur Entfernung dieser Ransomware-Infektion ist die Verwendung von a professionelles Anti-Malware-Programm.

Es sucht nach WannaCry-Ransomware, findet sie und entfernt sie, ohne Ihre wichtigen .WannaCry-Dateien zusätzlich zu beschädigen.

Kann ich Ransomware den Behörden melden??

Falls Ihr Computer mit einer Ransomware-Infektion infiziert wurde, Sie können es den örtlichen Polizeibehörden melden. Es kann Behörden weltweit dabei helfen, die Täter hinter dem Virus zu verfolgen und zu ermitteln, der Ihren Computer infiziert hat.

Unten, Wir haben eine Liste mit Regierungswebsites erstellt, Hier können Sie einen Bericht einreichen, falls Sie Opfer eines Cyberkriminalität:

Cyber-Sicherheitsbehörden, Verantwortlich für die Bearbeitung von Ransomware-Angriffsberichten in verschiedenen Regionen auf der ganzen Welt:

Deutschland - Offizielles Portal der deutschen Polizei

Vereinigte Staaten - IC3 Internet Crime Complaint Center

Großbritannien - Action Fraud Police

Frankreich - Innenministerium

Italien - Staatliche Polizei

Spanien - Nationale Polizei

Niederlande - Strafverfolgung

Polen - Polizei

Portugal - Justizpolizei

Griechenland - Cyber Crime Unit (Griechische Polizei)

Indien - Polizei von Mumbai - CyberCrime-Untersuchungszelle

Australien - Australisches High Tech Crime Center

Berichte können in unterschiedlichen Zeiträumen beantwortet werden, abhängig von Ihren lokalen Behörden.

Können Sie verhindern, dass Ransomware Ihre Dateien verschlüsselt??

Ja, Sie können Ransomware verhindern. Der beste Weg, dies zu tun, besteht darin, sicherzustellen, dass Ihr Computersystem mit den neuesten Sicherheitspatches aktualisiert wird, Verwenden Sie ein seriöses Anti-Malware-Programm und Firewall, Sichern Sie Ihre wichtigen Dateien regelmäßig, und vermeiden Sie das Anklicken bösartige Links oder unbekannte Dateien herunterladen.

Can WannaCry Ransomware Steal Your Data?

Ja, in den meisten Fällen Ransomware wird Ihre Informationen stehlen. It is a form of malware that steals data from a user's computer, verschlüsselt es, und fordert dann ein Lösegeld, um es zu entschlüsseln.

Vielfach, die Malware-Autoren oder Angreifer drohen damit, die Daten zu löschen bzw veröffentlichen Sie es online es sei denn, das Lösegeld wird bezahlt.

Kann Ransomware WLAN infizieren?

Ja, Ransomware kann WLAN-Netzwerke infizieren, da böswillige Akteure damit die Kontrolle über das Netzwerk erlangen können, vertrauliche Daten stehlen, und Benutzer sperren. Wenn ein Ransomware-Angriff erfolgreich ist, Dies könnte zu einem Dienst- und/oder Datenverlust führen, und in einigen Fällen, finanzielle Verluste.

Soll ich Ransomware bezahlen?

Nicht, Sie sollten Ransomware-Erpresser nicht bezahlen. Ihre Zahlung ermutigt nur Kriminelle und garantiert nicht, dass die Dateien oder Daten wiederhergestellt werden. Der bessere Ansatz besteht darin, ein sicheres Backup wichtiger Daten zu haben und von vornherein auf die Sicherheit zu achten.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, Die Hacker haben möglicherweise immer noch Zugriff auf Ihren Computer, Daten, oder Dateien und kann weiterhin damit drohen, sie offenzulegen oder zu löschen, oder sie sogar zur Begehung von Cyberkriminalität nutzen. In einigen Fällen, sie können sogar weiterhin zusätzliche Lösegeldzahlungen verlangen.

Kann ein Ransomware-Angriff erkannt werden??

Ja, Ransomware erkannt werden kann. Anti-Malware-Software und andere fortschrittliche Sicherheitstools kann Ransomware erkennen und den Benutzer warnen wenn es auf einer Maschine vorhanden ist.

Es ist wichtig, über die neuesten Sicherheitsmaßnahmen auf dem Laufenden zu bleiben und die Sicherheitssoftware auf dem neuesten Stand zu halten, um sicherzustellen, dass Ransomware erkannt und verhindert werden kann.

Werden Ransomware-Kriminelle erwischt??

Ja, Ransomware-Kriminelle werden erwischt. Strafverfolgungsbehörden, wie das FBI, Interpol und andere waren erfolgreich dabei, Ransomware-Kriminelle in den USA und anderen Ländern aufzuspüren und strafrechtlich zu verfolgen. Da Ransomware-Bedrohungen weiter zunehmen, ebenso die Durchsetzungstätigkeit.

Über die WannaCry-Forschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, diese WannaCry-Anleitung zum Entfernen enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen zu helfen, die spezifische Malware zu entfernen und Ihre verschlüsselten Dateien wiederherzustellen.

Wie haben wir die Recherche zu dieser Ransomware durchgeführt??

Unsere Forschung basiert auf einer unabhängigen Untersuchung. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, und als solche, Wir erhalten täglich Updates zu den neuesten Malware- und Ransomware-Definitionen.

Weiter, die Forschung hinter der WannaCry-Ransomware-Bedrohung wird unterstützt mit Virustotal und die NoMoreRansom Projekt.

Um die Ransomware-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

Als Website, die sich seitdem der Bereitstellung kostenloser Anweisungen zum Entfernen von Ransomware und Malware widmet 2014, Die Empfehlung von SensorsTechForum lautet: Achten Sie nur auf vertrauenswürdige Quellen.

Wie man vertrauenswürdige Quellen erkennt:

- Immer überprüfen "Über uns" Website.

- Profil des Inhaltserstellers.

- Stellen Sie sicher, dass sich echte Personen hinter der Website befinden und keine falschen Namen und Profile.

- Überprüfen Sie Facebook, Persönliche Profile von LinkedIn und Twitter.

Sinffer wird nicht helfen, wenn die Malware asymmetrische Schlüssel verwendet für Verschlüsseln / Entschlüsseln.

erste, u benötigen eine Eingabeaufforderung auf dem Dateien Container Ordner zu platzieren, zweite… Ich habe nichts dagegen, wenn Komma wirklich benötigt werden.

teilen Sie Ihre Erfahrungen!

Grundsätzlich gilt, aktivieren Python müssen Sie die Software platzieren und die

Programme im Home-Ordner, wenn Sie über den Befehl dieses eingeben

Weg : )

ebenfalls, Ich werde Sie wissen, dass das Skript in diesem Artikel der ursprünglich für andere Viren entwickelt wurde die gleiche RSA Kombination mit, nur die decrypt.py Skript Bedeutung für RSA entworfen. Dann kann diese Taste verwendet werden, um die AES-Dateien irgendwie zu versuchen und zu entschlüsseln. Wenn Sie den Schlüssel, Bitte antworten zurück, und wir werden versuchen, die beste Art und Weise zu unterstützen, können wir.

PS: Google .decrypt.py Skripte für Python zur Entschlüsselung, es gibt eine Menge von Skripten für verschiedene RSA Stärken. Die RSA-Verschlüsselung von diesem Virus verwendet wird, ist in 2048 Bit strenght was leider, die stärkste stabil

Hallo

Dank Ihres Artikels ist ausgezeichnet!

Ich habe versucht, das Verfahren zu reproduzieren 1 leider Ihr Artikel, aber ich habe nur die Verschlüsselung Stück des Lösegelds oder eine Variante. Hätten Sie etwas dagegen es in irgendeiner Weise zu teilen, die ich es testen? (Ich weiß nicht, wie / wo Sie kontaktieren, damit ich hier bin Entsendung ..) Danke vielmals