Adobe Flash Player ha sido durante mucho tiempo blanco de los hackers. Un montón de vulnerabilidades han sido descubiertos durante los años, y un montón de ataques basados en Adobe defectos han hecho a mano.

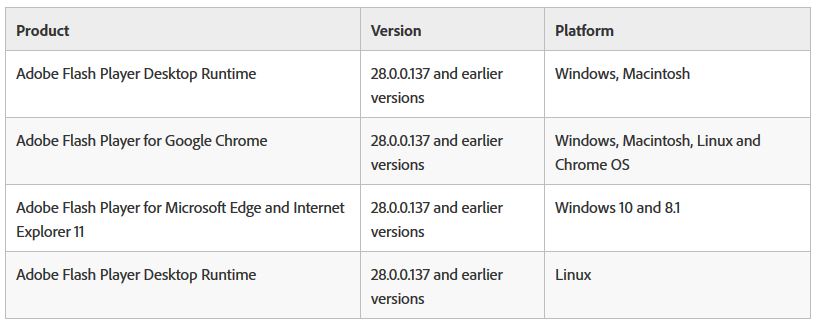

Este año también comienza con una vulnerabilidad crítica que fue confirmada por el propio Adobe – CVE-2018-4878. Adobe Flash Player 28.0.0.137 y versiones anteriores se ven afectados. existe el defecto de Flash Player y permite a los atacantes tener acceso a las máquinas que se ejecuta en varias plataformas, como Windows, Macintosh, Google Chrome y Linux:

Se espera que una solución que sea lanzado en los próximos días. Sin embargo, mientras tanto los usuarios siguen utilizando el programa se insta a comprobar si son propensos a la explotación y se les aconseja a endurecer sus defensas. Además, CVE-2018-4878 está siendo explotada en limitado, ataques dirigidos en la naturaleza. Esto es lo que Adobe tiene dijo en un boletín de seguridad:

Una vulnerabilidad crítica (CVE-2018-4878) existe en Adobe Flash Player 28.0.0.137 y versiones anteriores. Una explotación exitosa podría permitir a un atacante tomar el control del sistema afectado.

Adobe sabe sobre el informe de que un exploit para CVE-2018-4878 existe en la naturaleza, y está siendo aprovechado en limitado, ataques dirigidos contra Ventanas. Estos ataques utilizan documentos de Office con la extensión del contenido de Flash malicioso embebido por correo electrónico, La compañía también dijo.

Más sobre CVE-2018-4878

La vulnerabilidad es un tipo de uso después de liberación. Un uso después de liberación de la vulnerabilidad es un personaje de corrupción de memoria y puede ser explotada por atacantes para ejecutar código arbitrario.

Ataques basados en CVE-2018-4878

investigadores de Cisco’ análisis de la un ataque basado en CVE-2018-4878 vinculada a los piratas informáticos de Grupo 123.

“Grupo 123 Ahora se han unido algunos de la élite criminal con esta última carga útil de ROKRAT. Han utilizado un flash de Adobe 0 día que estaba fuera de sus capacidades anteriores — que hizo uso de exploits en campañas anteriores, pero nunca una nueva red explotan como lo han hecho ahora,” investigadores talos Warren Mercer y Pablo declararon Rascagneres.

Los investigadores también creen que el objetivo del ataque es de alto perfil. El hecho de que un nuevo exploit no se ve en los ataques anteriores se utilizó significa que el grupo se determinó para hacer que el ataque.

investigadores FireEye, por el contrario creen que el grupo detrás de los ataques CVE-2018 a 4878 es TEMP.Reaper de Corea del Norte:

Hemos observado operadores TEMP.Reaper que interactúan directamente con su mando y control de la infraestructura de las direcciones IP asignadas a la red de Star-PK en Pyongyang. La red STAR-KP es operado como una empresa conjunta entre el poste del Gobierno de Corea del Norte y la Corporación de Telecomunicaciones y con sede en Tailandia Loxley Pacífico.

Como ya se ha mencionado, Se espera que Adobe para parchear el fallo esta semana. Mientras tanto, si se está ejecutando Flash Player, asegúrese de comprobar si usted es propenso a la explotación. ¿Cómo se hace? Acerca de acceder al reproductor Flash página, o haga clic en el contenido que se ejecuta en el reproductor. A continuación, seleccione Acerca de Adobe Flash Player desde el menú. Esta comprobación debe realizarse para cada navegador instalado en su sistema.

Adicionalmente, la importancia de tener un programa anti-malware instalado en un sistema que no debe pasarse por alto. Dicho programa protegerse contra los ataques de malware y que también eliminar cualquier infección existentes.

SpyHunter escáner sólo detecta la amenaza. Si desea que la amenaza se elimine de forma automática, usted necesita comprar la versión completa de la herramienta anti-malware.Obtenga más información sobre la herramienta de SpyHunter Anti-Malware / Cómo desinstalar SpyHunter