Adobe Flash Player tem sido alvo de hackers. Muitas das vulnerabilidades foram descobertas durante os anos, e abundância de ataques baseados em Adobe falhas foram criados.

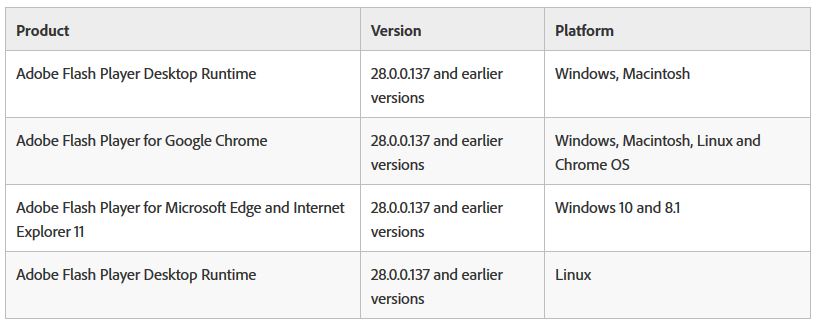

Este ano também começa com uma vulnerabilidade crítica que foi confirmada pela própria Adobe – CVE-2018-4878. Adobe Flash Player 28.0.0.137 e versões anteriores são afetadas. A falha existe no Flash Player e permite que invasores obtenham acesso a máquinas em execução em várias plataformas, como o Windows, Macintosh, Google Chrome e Linux:

Espera-se que uma correção seja lançada nos próximos dias. Contudo, enquanto isso, os usuários que ainda usam o programa devem verificar se estão propensos à exploração e são aconselhados a fortalecer suas defesas. além disso, CVE-2018-4878 está sendo explorado de forma limitada, ataques direcionados na selva. Aqui está o que a Adobe tem disse em um boletim de segurança:

Uma vulnerabilidade crítica (CVE-2018-4878) existe no Adobe Flash Player 28.0.0.137 e versões anteriores. A exploração bem-sucedida pode permitir que um invasor assuma o controle do sistema afetado.

Adobe sabe sobre o relatório de que um exploit para CVE-2018-4878 existe na selva, e está sendo aproveitado em, ataques direcionados contra o Windows. Esses ataques usam documentos do Office com conteúdo Flash malicioso incorporado espalhado por e-mail, a empresa também disse.

Mais sobre CVE-2018-4878

A vulnerabilidade é do tipo uso após livre. Uma vulnerabilidade de uso após livre é um caractere de corrupção de memória e pode ser explorada por invasores para executar código arbitrário.

Ataques baseados em CVE-2018-4878

Pesquisadores da Cisco’ análise do Ataque baseado em CVE-2018-4878 vinculou aos hackers do Grupo 123.

“Grupo 123 agora se juntaram a parte da elite criminosa com esta última carga útil do ROKRAT. Eles usaram um Adobe Flash 0 dia que estava fora de suas capacidades anteriores — eles usaram exploits em campanhas anteriores, mas nunca um novo exploit como fazem agora,” Warren Mercer e Paul Rascagneres, pesquisadores do Talos, afirmaram.

Os pesquisadores também acreditam que o alvo do ataque é de alto perfil. O fato de uma nova exploração não vista em ataques anteriores ter sido usada significa que o grupo estava determinado a fazer o ataque funcionar.

pesquisadores FireEye, por outro lado, acredito que o grupo por trás dos ataques CVE-2018-4878 é TEMP.Reaper da Coreia do Norte:

Observamos os operadores TEMP.Reaper interagindo diretamente com sua infraestrutura de comando e controle a partir de endereços IP atribuídos à rede STAR-KP em Pyongyang. A rede STAR-KP é operada como uma joint venture entre a Corporação de Correios e Telecomunicações do Governo da Coreia do Norte e a Loxley Pacific, com sede na Tailândia.

Como já mencionado, Espera-se que a Adobe conserte a falha esta semana. Enquanto isso, se você estiver executando o Flash Player, certifique-se de verificar se você está sujeito à exploração. Como isso é feito? Acesse Sobre o Flash Player página, ou clique com o botão direito no conteúdo em execução no player. Em seguida, selecione Sobre o Adobe Flash Player no menu. Esta verificação deve ser realizada para cada navegador instalado em seu sistema.

além do que, além do mais, a importância de ter um programa anti-malware instalado em um sistema não deve ser negligenciada. Esse programa irá proteger contra ataques de malware e também removerá quaisquer infecções existentes.

digitalizador SpyHunter só irá detectar a ameaça. Se você quiser a ameaça de ser removido automaticamente, você precisa comprar a versão completa da ferramenta anti-malware.Saiba Mais Sobre SpyHunter Anti-Malware Ferramenta / Como desinstalar o SpyHunter