Si ha encontrado una detección llamada Troyano.HTML/Phish en su sistema, Lea este artículo para descubrir qué es esta amenaza., Cómo pudo haber infectado tu computadora, qué tipo de daño puede causar, y por qué la retirada inmediata es fundamental. Este tipo de amenazas son particularmente peligrosas porque combinan técnicas de phishing con comportamientos de caballo de Troya., permitiendo que los atacantes roben datos confidenciales y comprometan su sistema..

¿Qué es Trojan.HTML/Phish??

Troyano.HTML/Phish es un nombre de detección comúnmente utilizado para archivos HTML maliciosos diseñados para actuar como páginas de phishing y que también funcionan como parte de un ataque basado en troyanos.. A diferencia del malware ejecutable tradicional, Esta amenaza suele aparecer como una página web o un documento aparentemente inofensivo.. Sin embargo, una vez abierto, Puede activar scripts que intentan robar información confidencial o redirigir a los usuarios a sitios web fraudulentos..

Este tipo de malware suele imitar portales de inicio de sesión legítimos., páginas de pago, o formularios de verificación de servicio. Las víctimas pueden ser engañadas para que ingresen nombres de usuario., contraseñas, detalles de la tarjeta de crédito, u otra información personal. Los datos recopilados se envían directamente a los atacantes., quién puede usarlo para el robo de identidad, fraude financiero, o comprometer aún más el sistema.

*.Detalles de malware.com

| Escribe | Trojan para Mac, Malware, Puerta Trasera |

| Tiempo de eliminación | Alrededor 5 Minutos |

| Herramienta de eliminación |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Aunque no siempre instale la carga útil completa de inmediato, Trojan.HTML/Phish puede actuar como puerta de entrada a infecciones más graves.. Puede redirigir a los usuarios a kits de exploits., iniciar descargas de malware adicional, o conectarse a servidores remotos que distribuyen amenazas secundarias como el software espía., ransomware, o ladrones de credenciales.

Otra característica clave de esta amenaza es su dependencia de la ingeniería social.. En lugar de explotar las vulnerabilidades directamente, manipula a los usuarios para que realicen acciones que comprometen su propia seguridad.. Esto lo hace altamente efectivo incluso en sistemas con software y protecciones actualizados..

Características principales de Trojan.HTML/Phish

Este tipo de amenaza suele exhibir varios comportamientos reconocibles que pueden ayudar a identificar su presencia..

- Se disfraza de página de inicio de sesión o verificación legítima.

- Solicita información confidencial como contraseñas o datos financieros.

- Redirige a los usuarios a sitios web fraudulentos o maliciosos.

- Puede descargar software malicioso adicional en el sistema.

- Utiliza scripts incrustados en archivos HTML para ejecutar acciones maliciosas.

- Depende en gran medida de técnicas de phishing y engaño.

¿Cómo lo conseguí en mi computadora??

Las infecciones por troyanos HTML/phishing suelen producirse mediante métodos engañosos que inducen a los usuarios a abrir archivos HTML maliciosos o a visitar páginas web comprometidas.. Uno de los métodos de entrega más comunes son los correos electrónicos de phishing.. Estos correos electrónicos están diseñados para parecer comunicaciones oficiales de los bancos., servicios en línea, empresas de reparto, o instituciones gubernamentales.

El mensaje puede contener un archivo adjunto o un enlace que lleva a una página falsa.. El archivo adjunto suele ser un archivo HTML que se abre en el navegador predeterminado al hacer clic.. Una vez abierto, Muestra una imitación convincente de un sitio web real., solicitando al usuario que ingrese información confidencial.

Otro vector de infección persistente son los enlaces maliciosos compartidos a través de plataformas de mensajería., Medio social, o sitios web comprometidos. Al hacer clic en dicho enlace, el usuario podría ser redirigido a una página de phishing o iniciar la descarga de un archivo HTML malicioso..

En algunos casos, Trojan.HTML/Phish también puede distribuirse a través de software incluido en paquetes o descargas falsas.. Los usuarios que descargan archivos de fuentes no confiables pueden recibir sin saberlo amenazas basadas en HTML empaquetadas junto con otro contenido..

También son posibles los ataques desde vehículos en movimiento.. Visitar un sitio web comprometido puede cargar automáticamente scripts maliciosos que presentan contenido de phishing o redirigen el navegador sin el consentimiento del usuario..

Métodos de distribución comunes

Estas son las formas más típicas en que este troyano puede llegar a su sistema.:

- Correos electrónicos de phishing con archivos adjuntos HTML o enlaces maliciosos

- Páginas de inicio de sesión falsas alojadas en dominios comprometidos o falsificados.

- Anuncios maliciosos y ventanas emergentes

- Enlaces compartidos a través de redes sociales o aplicaciones de mensajería.

- Descargas agrupadas de fuentes poco fiables

- Sitios web comprometidos que distribuyen contenido de phishing

Qué hace?

El objetivo principal de Trojan.HTML/Phish es robar información confidencial de usuarios desprevenidos.. Una vez que se abre el archivo HTML malicioso o se accede a la página de phishing, Presenta una interfaz convincente diseñada para imitar un servicio de confianza.. A continuación, se solicita a los usuarios que introduzcan sus credenciales., que se transmiten inmediatamente a los atacantes.

La información robada puede incluir nombres de usuario., contraseñas, cuentas de correo electrónico, datos bancarios, números de tarjetas de crédito, y otros datos personales. Esta información puede utilizarse para el robo de identidad., transacciones no autorizadas, o vendidos en mercados clandestinos.

Además del robo de datos, Esta amenaza también puede servir como puerta de entrada para otras infecciones de malware.. Puede redirigir a los usuarios a kits de exploits o iniciar descargas de troyanos., spyware, o ransomware. Esto significa que incluso una sola interacción con una página de phishing puede derivar en una vulneración total del sistema..

Otra capacidad peligrosa es el secuestro de sesión.. Si el usuario ya ha iniciado sesión en determinados servicios, La página de phishing o los scripts asociados pueden intentar capturar tokens de sesión o cookies.. Esto permite a los atacantes acceder a las cuentas sin necesidad de la contraseña real..

Trojan.HTML/Phish también puede manipular el comportamiento del navegador provocando redirecciones., mostrar ventanas emergentes persistentes, o modificar el contenido de la página. Estas acciones están diseñadas para aumentar la probabilidad de éxito en los intentos de phishing y mantener al usuario interactuando con contenido malicioso..

Además, Los atacantes pueden utilizar los datos recopilados para lanzar ataques dirigidos contra la víctima o sus contactos.. Por ejemplo, Las cuentas de correo electrónico comprometidas pueden utilizarse para enviar más mensajes de phishing., propagando la amenaza a otros.

Riesgos asociados con Trojan.HTML/Phish

Esta amenaza puede acarrear una amplia gama de consecuencias graves.:

- Robo de credenciales de acceso e información personal

- Fraude financiero y transacciones no autorizadas

- Robo de identidad y usurpación de cuentas

- Instalación de malware adicional

- Pérdida de archivos y datos confidenciales

- Propagación de ataques de phishing a los contactos

Cómo eliminarla

Eliminar Trojan.HTML/Phish implica identificar y eliminar cualquier archivo malicioso., los datos del navegador, o componentes relacionados que puedan haber sido introducidos durante el ataque.. Dado que esta amenaza suele operar a través de archivos HTML y scripts basados en la web, El proceso de limpieza se centra tanto en la seguridad del sistema como en la del navegador..

Comience por localizar y eliminar cualquier archivo HTML o adjunto sospechoso que se haya abierto o descargado recientemente.. Estos archivos pueden estar ubicados en la carpeta Descargas., Escritorio, o carpetas temporales. Es importante eliminarlos por completo para evitar su ejecución accidental..

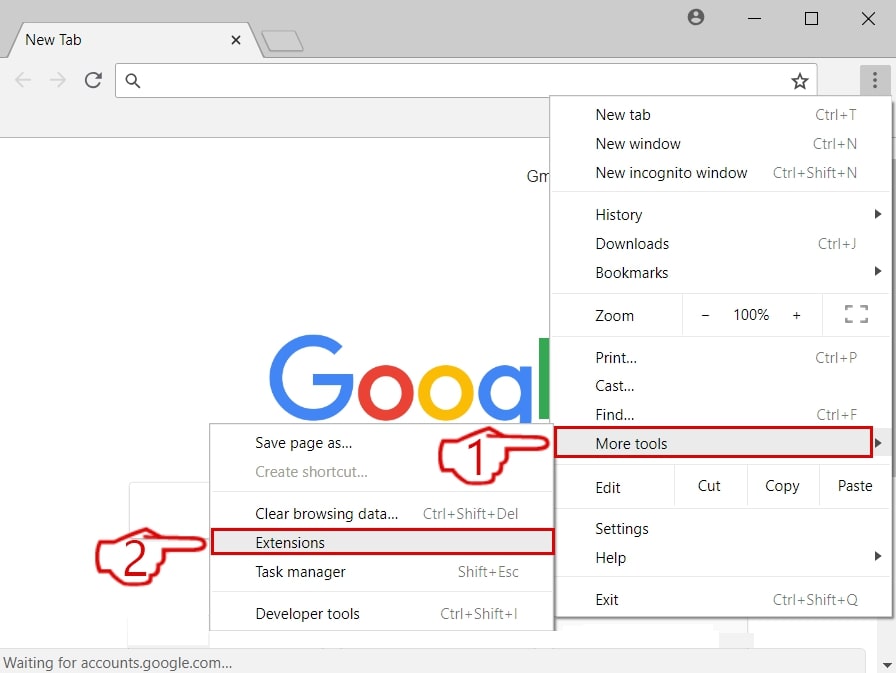

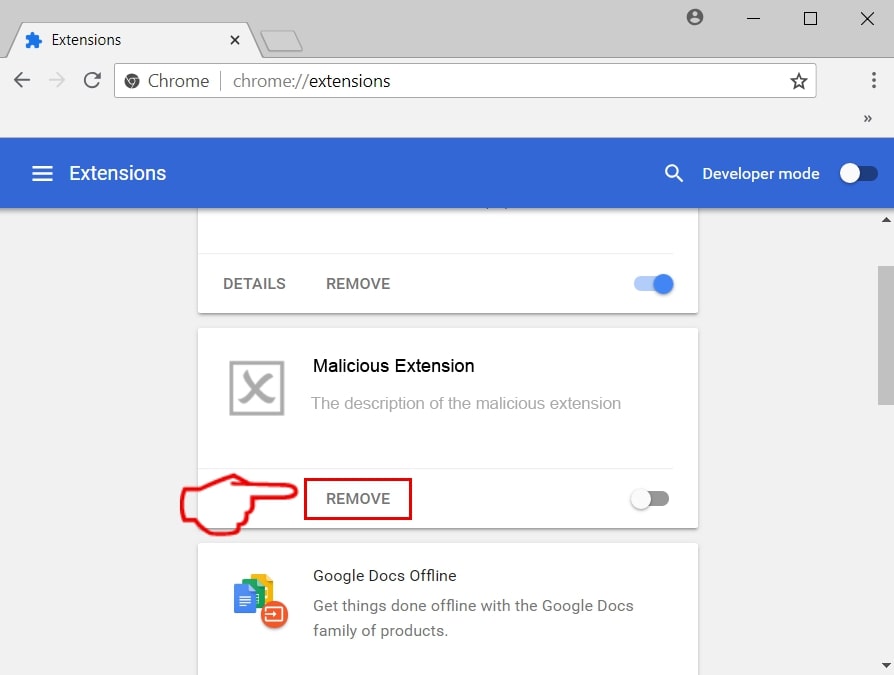

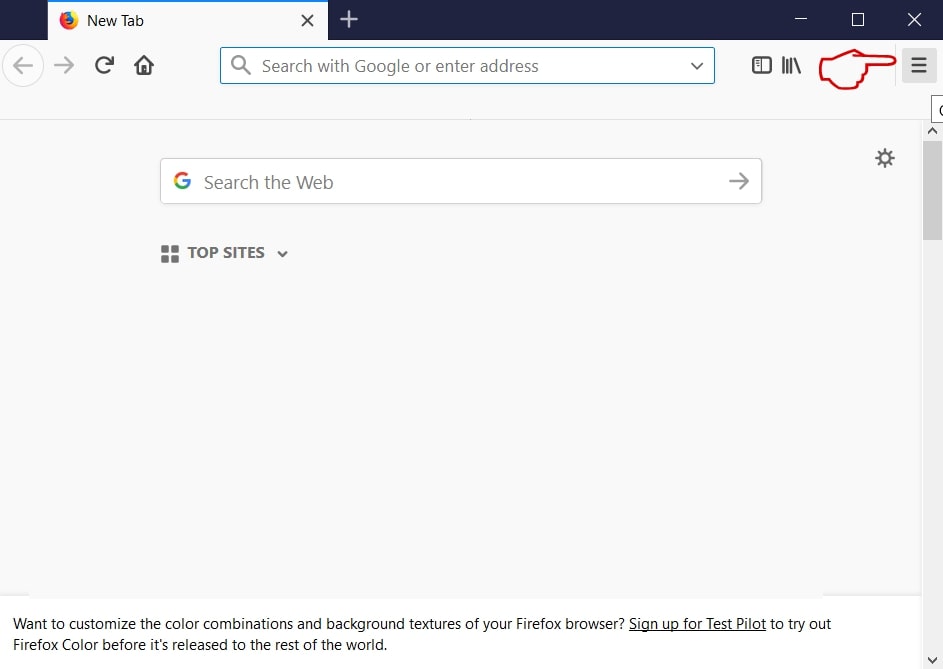

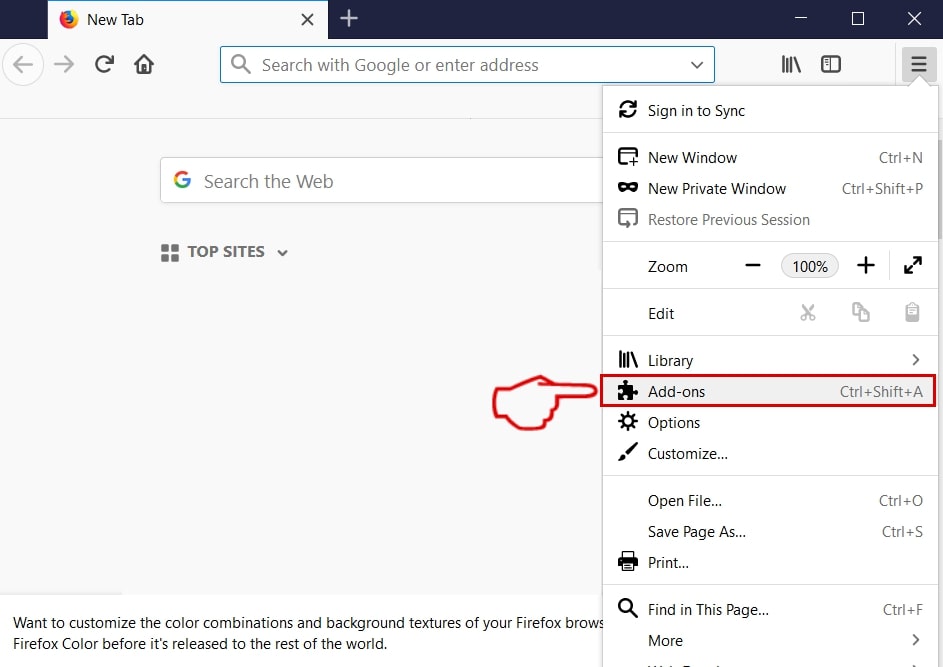

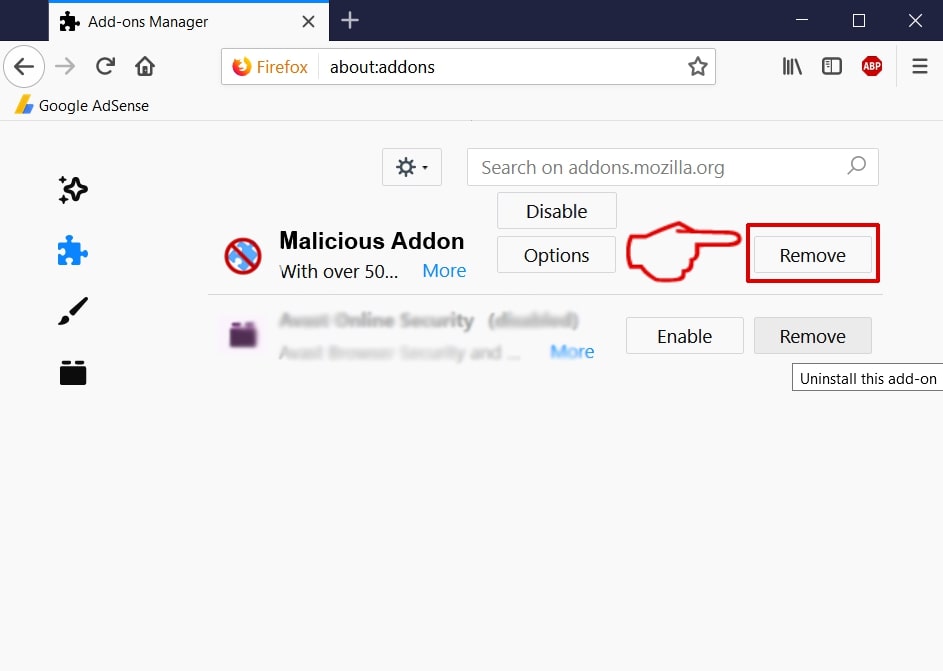

Siguiente, revise la configuración de su navegador. Borrar caché, Galletas, y datos almacenados para eliminar cualquier script malicioso o token de sesión que pudiera haber sido capturado.. Comprueba si hay extensiones desconocidas y elimina cualquier elemento sospechoso.. Restablecer la configuración del navegador a los valores predeterminados también puede ayudar a restaurar el comportamiento normal..

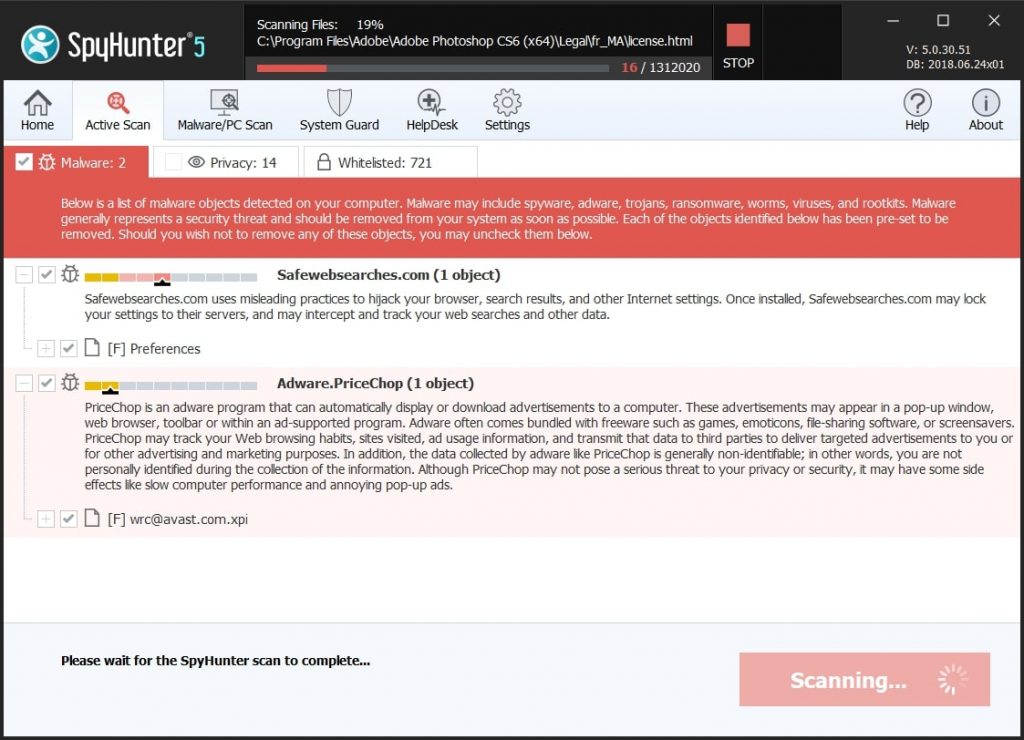

Dado que Trojan.HTML/Phish puede provocar infecciones adicionales, Se recomienda encarecidamente realizar un análisis completo del sistema con una herramienta antimalware de buena reputación.. Esto garantiza que cualquier amenaza secundaria sea detectada y eliminada..

Además, Todas las cuentas potencialmente comprometidas deben cambiar sus contraseñas de inmediato.. Habilite la autenticación multifactor siempre que sea posible para mejorar la seguridad.. También es recomendable supervisar las cuentas financieras para detectar actividades sospechosas..

Los usuarios deben seguir siendo cautelosos al interactuar con correos electrónicos y contenido en línea en el futuro.. Evite hacer clic en enlaces desconocidos., verificar la autenticidad de los sitios web, y compruebe siempre las URL antes de introducir información confidencial..

Importancia de una limpieza completa

Aunque esta amenaza pueda parecer simple, No abordar todos los aspectos de la infección puede dejarte vulnerable..

- Las sesiones guardadas pueden permitir a los atacantes mantener el acceso.

- Es posible que quede malware adicional oculto en el sistema.

- Las cuentas comprometidas pueden seguir siendo explotadas.

- Los datos del navegador aún pueden contener scripts maliciosos.

- Los futuros intentos de phishing podrían volverse más selectivos.

¿Qué debe hacer?

Si se ha encontrado con Trojan.HTML/Phish, Actúe de inmediato para proteger su sistema y sus datos personales.. Elimine cualquier archivo malicioso, Escanee su dispositivo a fondo, y cambiar todas las contraseñas confidenciales. No subestimes esta amenaza., ya que puede acarrear graves consecuencias, como el robo de identidad y pérdidas económicas.. Actuar con rapidez y mantener buenos hábitos de ciberseguridad son esenciales para prevenir futuros incidentes..

Pasos para prepararse antes de la eliminación:

Antes de comenzar a seguir los siguientes pasos, tenga en cuenta que usted debe hacer en primer lugar las siguientes preparaciones:

- Copia de seguridad de sus archivos en caso de que ocurra lo peor.

- Asegúrese de tener un dispositivo con estas instrucciones sobre standy.

- Ármate de paciencia.

- 1. Escanear en busca de malware para Mac

- 2. Desinstalar aplicaciones riesgosas

- 3. Limpia tus navegadores

Paso 1: Scan for and remove *.malware.com files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, la forma recomendada de eliminar la amenaza es mediante el uso de un programa anti-malware. SpyHunter para Mac ofrece funciones de seguridad avanzadas junto con otros módulos que mejorarán la seguridad de su Mac y la protegerán en el futuro.

Guía de eliminación de video de malware de Mac rápida y fácil

Paso de bonificación: Cómo hacer que su Mac funcione más rápido?

Las máquinas Mac mantienen probablemente el sistema operativo más rápido que existe. Aún, Las Mac se vuelven lentas y lentas a veces. La guía de video a continuación examina todos los posibles problemas que pueden hacer que su Mac sea más lenta de lo habitual, así como todos los pasos que pueden ayudarlo a acelerar su Mac..

Paso 2: Uninstall *.malware.com and remove related files and objects

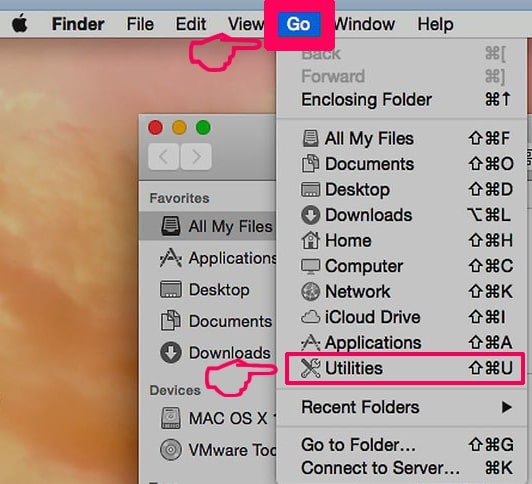

1. Golpea el ⇧ + ⌘ + U claves para abrir Utilidades. Otra forma es hacer clic en "Ir" y luego hacer clic en "Utilidades", como la imagen de abajo muestra:

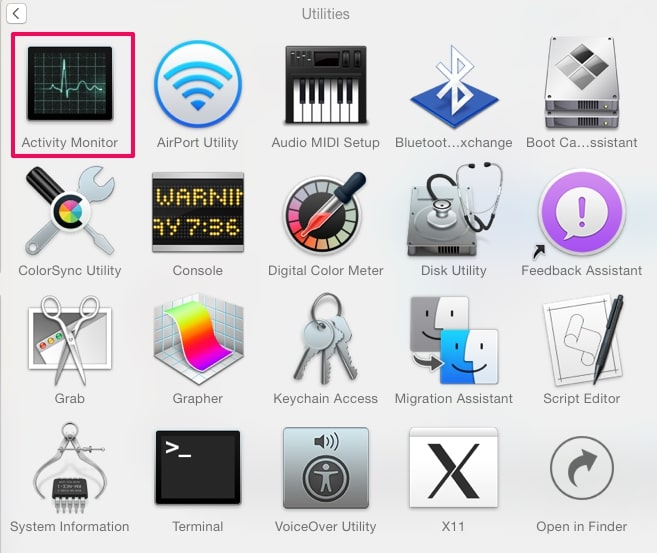

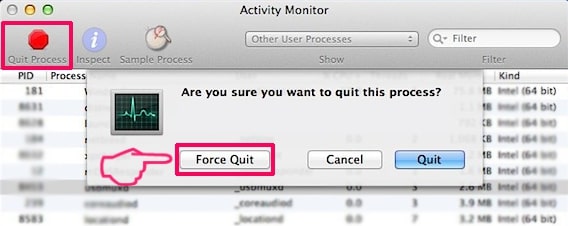

2. Busque Activity Monitor y haga doble clic en él:

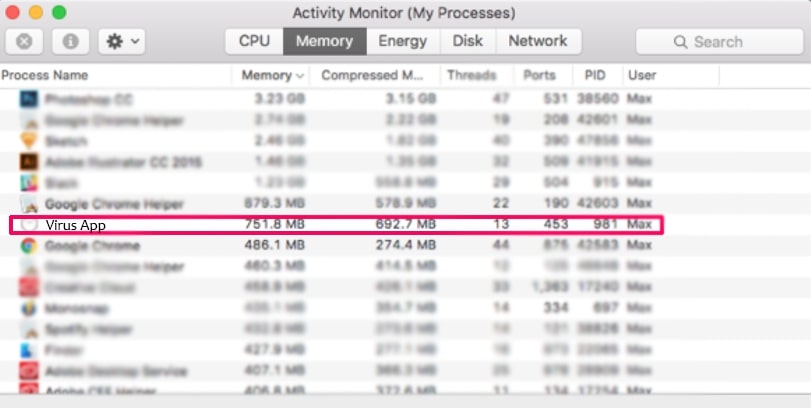

3. En el aspecto Monitor de Actividad para todos los procesos sospechosos, belonging or related to *.malware.com:

4. Haga clic en el "Ir" botón de nuevo, pero esta vez seleccione Aplicaciones. Otra forma es con los botones ⇧ + ⌘ + A.

5. En el menú de aplicaciones, buscar cualquier aplicación sospechosa o una aplicación con un nombre, similar or identical to *.malware.com. Si lo encuentras, haga clic con el botón derecho en la aplicación y seleccione "Mover a la papelera".

6. Seleccionar cuentas, después de lo cual haga clic en el Arranque preferencia. Mac le mostrará una lista de elementos que se inicia automáticamente cuando se conecte. Look for any suspicious apps identical or similar to *.malware.com. Marque la aplicación que desea que deje de ejecutarse automáticamente y luego seleccione en el Menos ("-") icono para ocultarlo.

7. Elimine cualquier archivo sobrante que pueda estar relacionado con esta amenaza manualmente siguiendo los pasos a continuación.:

- Ir Descubridor.

- En la barra de búsqueda, escriba el nombre de la aplicación que desea eliminar.

- Por encima de la barra de búsqueda cambiar los dos menús desplegables para "Sistema de Archivos" y "Están incluidos" de manera que se puede ver todos los archivos asociados con la aplicación que desea eliminar. Tenga en cuenta que algunos de los archivos no pueden estar relacionados con la aplicación así que mucho cuidado, que los archivos que elimine.

- Si todos los archivos que están relacionados, sostener el ⌘ + A para seleccionar y luego los llevan a "Basura".

In case you cannot remove *.malware.com via Paso 1 encima:

En caso de que usted no puede encontrar los archivos de virus y objetos en sus solicitudes u otros lugares que hemos mostrado anteriormente, puede buscar manualmente para ellos en las bibliotecas de su Mac. Pero antes de hacer esto, Por favor, lea la declaración de abajo:

1. Haga clic en "Ir" y entonces "Ir a la carpeta" como se muestra debajo:

2. Escribir "/Biblioteca / LauchAgents /" y haga clic en Aceptar:

3. Delete all of the virus files that have similar or the same name as *.malware.com. Si usted cree que no existe tal archivo, no elimine nada.

Se puede repetir el mismo procedimiento con los siguientes otros directorios de la biblioteca:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Propina: ~ es allí a propósito, porque conduce a más LaunchAgents.

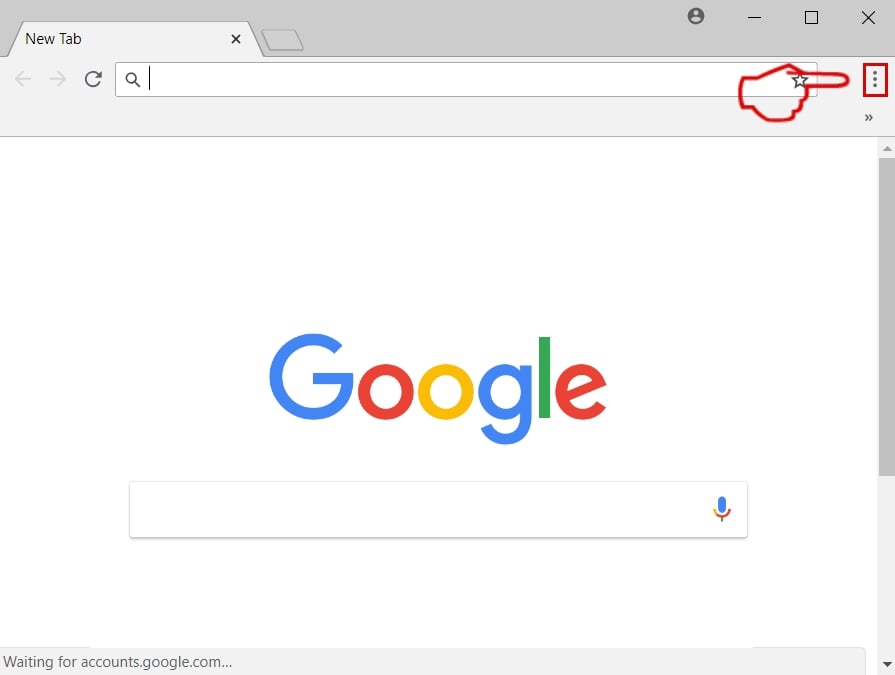

Paso 3: Remove *.malware.com – related extensions from Safari / Cromo / Firefox

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. También existe la posibilidad de que esté relacionado con Malware para Mac. Si es así, Estas aplicaciones tienden a ralentizar significativamente tu Mac y muestran anuncios.. También podrían usar cookies y otros rastreadores para obtener información de navegación de los navegadores web instalados en su Mac..

¿Pueden las Mac contraer virus??

Sí. Tanto como cualquier otro dispositivo, Las computadoras Apple reciben malware. Es posible que los dispositivos Apple no sean un objetivo frecuente de el malware autores, pero tenga la seguridad de que casi todos los dispositivos Apple pueden infectarse con una amenaza.

¿Qué tipos de amenazas para Mac existen??

Según la mayoría de los investigadores de malware y expertos en ciberseguridad, la tipos de amenazas Los que actualmente pueden infectar tu Mac pueden ser programas antivirus fraudulentos., adware o secuestradores (PUP), Caballos de Troya, ransomware y malware criptominero.

Qué hacer si tengo un virus en Mac, Like *.malware.com?

No te asustes! Puede deshacerse fácilmente de la mayoría de las amenazas de Mac aislándolas primero y luego eliminándolas. Una forma recomendada de hacerlo es utilizando un proveedor de confianza. software de eliminación de malware que puede encargarse de la eliminación automáticamente por usted.

Hay muchas aplicaciones anti-malware para Mac entre las que puede elegir. SpyHunter para Mac es una de las aplicaciones anti-malware recomendadas para Mac, que puede escanear gratis y detectar cualquier virus. Esto ahorra tiempo para la extracción manual que de otro modo tendría que hacer.

How to Secure My Data from *.malware.com?

Con pocas acciones simples. Primero y ante todo, es imperativo que sigas estos pasos:

Paso 1: Encuentra una computadora segura y conectarlo a otra red, no en el que se infectó tu Mac.

Paso 2: Cambiar todas sus contraseñas, a partir de sus contraseñas de correo electrónico.

Paso 3: Habilitar autenticación de dos factores para la protección de sus cuentas importantes.

Paso 4: Llame a su banco para cambiar los datos de su tarjeta de crédito (código secreto, etc) si ha guardado su tarjeta de crédito para compras en línea o ha realizado actividades en línea con su tarjeta.

Paso 5: Asegurate que llame a su ISP (Proveedor de Internet u operador) y pedirles que cambien su dirección IP.

Paso 6: Cambia tu Contraseña de wifi.

Paso 7: (Opcional): Asegúrese de escanear todos los dispositivos conectados a su red en busca de virus y repita estos pasos para ellos si se ven afectados.

Paso 8: Instalar anti-malware software con protección en tiempo real en cada dispositivo que tenga.

Paso 9: Trate de no descargar software de sitios de los que no sabe nada y manténgase alejado de sitios web de baja reputación en general.

Si sigue estas recomendaciones, su red y los dispositivos de Apple serán significativamente más seguros contra cualquier amenaza o software invasivo de información y estarán libres de virus y protegidos en el futuro también.

Más consejos que puedes encontrar en nuestro Sección Virus MacOS, donde también puede hacer preguntas y comentar sobre los problemas de su Mac.

About the *.malware.com Research

El contenido que publicamos en SensorsTechForum.com, this *.malware.com how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de macOS.

How did we conduct the research on *.malware.com?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de amenazas de Mac, especialmente adware y aplicaciones potencialmente no deseadas (satisfecho).

Además, the research behind the *.malware.com threat is backed with VirusTotal.

Para comprender mejor la amenaza que representa el malware de Mac, Consulte los siguientes artículos que proporcionan detalles informados..