Rappelez-vous ces moments où l'utilisation d'Internet et (posséder un ordinateur personnel) était un luxe? Ces temps étaient beaucoup plus sûr, étaient-ils pas? Plus nous devenons dépendants sur le Web, plus nous nous exposons à différents services de sécurité- et les risques liés à la vie privée.

En plus de votre cercle d'amis et les personnes que vous souhaitez entrer en contact avec, l'Internet est plein d'escrocs et les spammeurs, malvertisers et pipettes de logiciels malveillants, et douteux “tierce personne” services à la recherche avec impatience avant de recueillir vos informations personnelles identifiables. Plus l'Internet évolue, le plus dangereux, il devient.

Si un utilisateur est assez intelligent et connaît une chose ou deux sur la cyber-sécurité, ils pourraient être en mesure d'échapper à certains des dangers les grands Cuirs de village en ligne. La première chose à garder à l'esprit, cependant, est que les dangers se cachent non seulement dans le “le plus sombre” des endroits (comme des sites Web visiblement illégaux). Merci à l'évolution des tactiques malveillantes, même complètement les sites Web et services légitimes peuvent être compromis. Et ils sont, plus souvent!

Malheureusement, nous avons pu observer une absorption dans les attaques malveillantes sur les médias sociaux, les institutions financières et de la santé, partage de fichiers et les sites torrent, et sites de divertissement populaires. Attaque des vecteurs de changement, et leur champ d'application élargit chaque jour. Ceci étant dit, vous devez certainement savoir vos risques en ligne moyenne, que vous ne verrez pas un “Zone dangereuse!” signer les identifier pour vous. (Vous remarquerez peut-être d'autres signes qui aident à identifier les comportements malveillants, bien que.)

Maintenant est le moment idéal pour définir les endroits les plus risqués sur le Web ces jours-ci. Même si la connaissance des pièges est pas trop susceptible de vous empêcher de visiter les sites en ligne sur le-être mentionnées, il est bon d'utiliser ce dernier avec prudence. Plus, sachant fera vous voulez améliorer votre sécurité en ligne, ne serait-il?

Réseaux sociaux et informationnels Portals

Vous aimez les réseaux sociaux, car ils vous connecter avec les gens que vous aimez, mais sont loin, d'une part. D'autre, les réseaux sociaux aident certainement apporter votre vie sociale à la vie. Où allez-vous en apprendre davantage sur les événements à proximité vous êtes intéressé sinon sur Facebook?

Cependant, l'utilisation extensive des canaux de médias sociaux cache ses risques, dont la plupart mettent directement en danger les données que vous y avez téléchargé, ainsi que vos identifiants de connexion et données personnelles.

Prenons violations de données, qui ont déjà compromis LinkedIn, Mon espace, et Tumblr, parmi d'autres. incidents de données sont pas une blague, car ils mettent vos identifiants de connexion et votre compte au risque de nouveaux exploits. Imaginez tous les résultats merveilleux de votre Facebook se piraté!

Vos identifiants de connexion (email et mot de passe) peut être utilisé contre vous. Les pirates peuvent facilement correspondre à votre profil avec vos autres comptes sociaux.

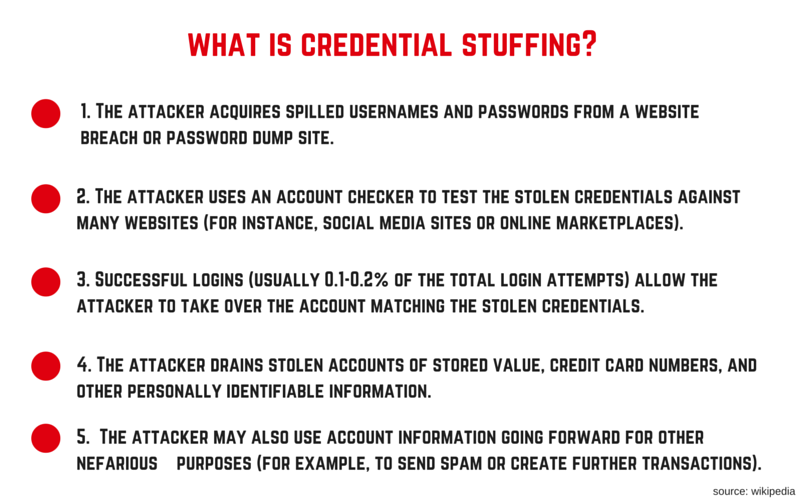

Avez-vous entendu parler de la farce des titres de compétences?

farce Credential est l'injection automatisée de contrevenait à paires nom d'utilisateur / mot de passe afin d'accéder frauduleusement aux comptes d'utilisateurs. Ceci est un sous-ensemble de la catégorie force d'attaque brute: un grand nombre de pouvoirs renversés sont automatiquement inscrits dans des sites Web jusqu'à ce qu'ils soient potentiellement adaptés à un compte existant, que l'attaquant peut alors détourner à leurs propres fins.

Si votre compte a été par le biais d'une prise de contrôle malveillants, il peut être utilisé pour propager des programmes malveillants sur votre liste d'amis. Ou il peut être utilisé à d'autres fins, en fonction de votre poste de travail ou le statut social global (plus vous êtes populaire, les autres dommages peuvent aller). Nous sommes encore à apprendre toutes les retombées de violations de données, brutale forçant, pouvoirs farce, et toute autre grande question de données vraiment.

en relation: Le Big Data Obsession

Facebook et les médias sociaux en général, sont souvent exploités dans des campagnes suspectes qui se terminent généralement avec un morceau de malware ou spyware étant tombé sur les systèmes ciblés. Notre interconnexion via Internet et d'autres technologies permet la hausse des cyber-criminels pour mener à bien diverses attaques, comme le phishing et les attaques waterhole. Dans de nombreux cas,, les cyber-criminels veulent avoir accès à la plus grande piscine possible des victimes. Toujours de plus en plus les sites de médias sociaux comme Facebook, Twitter et LinkedIn donnent les esprits malveillants un moyen facile de. Selon de nombreux chercheurs, attaques waterhole issues de médias sociaux vont continuer à croître.

En outre, recherche TrendMicro sur les attaques waterhole indique que:

Les attaquants ont des sites Web utilisés fréquenté par un ou plusieurs membres d'un groupe cible à infecter ces individus et de leurs appareils avec les logiciels malveillants. Par exemple, si un chapeau noir est à la recherche d'aller après une entreprise particulière et remarque en observant les activités du réseau qu'un certain nombre d'employés utilisent souvent un site d'information liées à cette industrie, le pirate pourrait placer des logiciels malveillants sur le site - ou créer une page légitime prospectifs faux - pour attirer les membres du personnel en infectant le réseau.

Au début de Février 2015, un raid spécifique sur les médias sociaux impliqué un cheval de Troie sur la base de la pornographie ciblant les utilisateurs de Facebook. Il est certainement pas le premier ou le dernier effort venimeuse destiné aux utilisateurs des médias sociaux populaires (et le déploiement de contenu adulte de le faire).

compromis CMS (WordPress, Drupal) Sites Internet

Comme nous l'avons déjà écrit, sites Web CMS obsolètes sont à grand risque d'infections de piratage et les logiciels malveillants. Mossack Fonseca, le cabinet d'avocats associé à la violation Panama Papers, déjà devenu une victime dans un tel scénario. D'autres grandes entreprises sont également sujettes au piratage, comme l'a révélé une étude menée par le fournisseur américain de la sécurité RiskIQ.

vulnérabilités CMS sont un dénominateur commun de la plupart des attaques réussies nous lisons. Avec la nature omniprésente de CMSs dans la conduite de l'expérience Web, les risques potentiels se cachent pour pratiquement toutes les organisations. Selon les enquêtes sur la technologie Web de W3 Techs, 65 pour cent de tous les sites Web en utilisant un CMS utiliser WordPress ou Drupal, qui utilisent le code open-source qui est disponible pour tous - y compris les acteurs malveillants qui cherchent à exploiter les expositions.

sites CMS vulnérables apportent des risques non seulement aux entreprises, mais pour les utilisateurs moyens et. L'utilisation des sites Web compromis est un vecteur d'attaque favorisée par beaucoup groupes criminels cybernétiques. Par exemple, dans un récent ransomware attaque mauvais code JavaScript a été ajouté au code source des sites WordPress et Joomla piraté. L'attaque a été faite d'une manière qui masque le code malveillant et fait ressembler à un plugin sociale.

D'autres risques de sécurité de haut niveau mettant en danger les sites Web sont des attaques Malvertising et les attaques automatisées via l'exploitation des kits. Pour éviter de devenir une victime dans tout scénario malveillant, garder votre logiciel à jour (opérateurs de logiciels malveillants adorent exploiter les vulnérabilités) et votre système protégé par anti-malware et outils anti-ransomware.

Les sites Web et les plates-formes de jeu en ligne

Si vous êtes un joueur de vidéo en ligne vive, continuer à lire attentivement.

L'industrie du jeu est sans aucun doute parmi les plus rentables, tirant des revenus de plusieurs milliards de dollars. Saviez-vous que dans 2014 PC et MMO (jeux en ligne massivement multijoueur) chiffre d'affaires généré des $24 milliard? Le jeu en ligne se fait $21 milliard. Il est naturel que les pirates et les spammeurs seraient baver sur le gâteau, et souhaite un grand morceau de celui-ci.

Il y a beaucoup de sites de jeux en ligne monté avec des logiciels malveillants:

- partout-jeux(.)avec

- galacticflashgames(.)avec

- gamefactoryinteractive(.)avec

- jeux-digest(.)avec

- mariogamesplay(.)avec

- towerofdefense(.)avec

- Jouer Lunar(.)avec

Prenons le site PlayLunar. Jouer Lunar(.)avec peut facilement affecter votre PC à l'aide d'une tierce partie installer des configurations. Vous pouvez installer un programme publicitaire lié à PlayLunar sur votre machine sans même le réaliser. Merci aux emballages et aux installateurs freeware, cela se produit beaucoup. Indésirable, parfois téléchargements silencieux de CHIOTS sont un problème majeur de sécurité en ligne.

chercheurs ESG suggèrent que les utilisateurs d'ordinateurs qui souhaitent jouer à des jeux en ligne laissent leur anti-virus ou la protection anti-spyware en cours d'exécution à tout moment, en particulier lors d'une tentative de jouer un jeu en ligne. Les sites malveillants lacées découverts récemment ne sont petit pourcentage d'autres sites de jeux potentiellement infectés sur Internet.

Sites Porno

L'année dernière, certains des sites les plus populaires comme Pornhub et YouPorn étaient touché par une attaque que “transmis” les logiciels malveillants à leurs visiteurs.

Un fournisseur de publicité tiers donnait aux visiteurs des pièces suspectes de code qui a ensuite donné aux utilisateurs des logiciels malveillants. Étant donné que le code a été glissé dans à travers un réseau de publicité, les deux sites ne sont en réalité aucun rôle dans la fourniture eux-mêmes, mais il aurait pu frapper tous ceux qui visitent le site.

Cela étant dit, il est Pornhub logique a récemment rejoint l'initiative bug bounty et lancé un programme sur la plate-forme HackerOne, qui vise à protéger et à améliorer le site pour leur 60 million de visiteurs quotidiens.

Partage de fichiers et sites torrent

Le téléchargement de films sous copyright et émissions de télévision est souvent suivie par des infestations de logiciels malveillants. Selon un rapport publié par RiskIQ pour 2015, Les utilisateurs sont 28 fois plus susceptibles d'infecter leurs machines avec des logiciels malveillants à partir de sites de torrent qu'ils ne le sont de visiter les fournisseurs de contenus légitimes et autorisés. En fait, un tiers des sites Web avec “volé” le contenu avait les logiciels malveillants et 45 pour cent requis qu'une seule visite pour déclencher le téléchargement de logiciels malveillants.

En outre, un tiers des sites Web a des liens vers des logiciels malveillants et ont été employés pour faux téléchargements, drive-by downloads et malvertising, malveillants pop-ups et télécharger de faux liens. Pire, ce nombre ne tient pas compte des infections de malware déclenchées en cliquant sur les annonces malveillantes ou du téléchargement de fichiers partagés sur les sites torrent. Global, la visite d'un site de torrent a été calculé 28 fois plus dangereux que la visite d'un légitime en streaming / téléchargement de fichiers.

en relation: Téléchargement Torrents Faux

Un autre document de recherche intitulé «Bait numérique» indique que l'un des trois sites torrent est chargé avec les logiciels malveillants et potentiellement indésirables attaquer les navigateurs populaires. Le résultat est d'environ 12 millions d'utilisateurs exposés à des logiciels malveillants chaque mois.

Si vous êtes un utilisateur de partage de fichiers et sites torrent, nous vous conseillons vivement d'installer un solide programme anti-malware. Vous devriez également envisager de désactiver Adobe Flash Player et Java. Les pirates exploitent souvent les.

Magasin en ligne de chrome

Il ya environ un an, Google a commencé une quête pour chasser les mauvaises extensions loin de Google Web Store. Selon une étude financée par Google présenté au Symposium IEEE sur la sécurité et la confidentialité des dizaines de millions d'utilisateurs de Chrome avait une sorte d'add-on des logiciels malveillants installés sur leurs systèmes, qui est 5% du trafic total Google. Presque 200 plugins ont été lavés de Chrome App Store. La totalité recherche attiré l'attention sur l'état général de la sécurité de la place de marché de Google.

en relation: Google sait sur vous, Savoir sur Google

Même si Google est en train de faire de leur mieux pour garder le malware sans magasin, quand quelque chose se faufile, il est généralement assez mauvais.

Voici quelques exemples de mauvaises extensions mettant en péril la sécurité et la vie privée des utilisateurs:

- AddToFeedly (lacé avec l'adware SuperFish)

- WebPageScreenshot (transmettre des informations d'utilisateur à une adresse IP unique aux Etats-Unis)

- Ajoutez à Google Chrome (qui ont détourné les comptes Google)

Malgré les efforts de Google, Malwarebytes chercheurs ont détecté encore une autre extension dangereuse en Janvier 2016. Voici ce qu'ils ont écrit:

Nous avons récemment rencontré un incident de malvertising poussant un site qui nous oblige à installer une extension Chrome appelé iCalc. Il n'y avait aucun moyen propre de fermer la fenêtre et en refusant d'installer ce programme. Dès que l'utilisateur a déplacé la souris à proximité de la barre d'adresse ou à proximité du bouton de fermeture, une boîte de dialogue ennuyeux accompagné d'un message audio arrière serait pop up.

Au moins 1,000 les utilisateurs ont téléchargé l'extension avant qu'il soit retiré par Google. La morale de l'histoire? Google ne peut toujours arrêter les logiciels malveillants, vous devriez donc être celui à prendre soin de votre propre sécurité. Toujours rechercher les extensions que vous prévoyez d'installer, et les traiter comme toutes les applications suspectes dans Google Play Android.

Les e-mails de spam dans votre boîte de réception

e-mails de spam sont un énorme coupable pour les logiciels malveillants présents et les infections ransomware. Par exemple, Locky et les virus cryptographiques Cerber sont encore en cours de propagation dans les campagnes de spam agressives. Ransomware est souvent distribué dans des documents Word malveillants. Les utilisateurs sont généralement trompés en permettant des macros malveillants.

Dans la plupart des cas, macro logiciels malveillants réside dans les documents Microsoft Word ou Microsoft Excel. De nombreuses infections de logiciels malveillants ont commencé de cette façon. Les documents malveillants sont généralement répartis via mails pièces jointes, ou les fichiers ZIP intérieur attachés à l'e-mail de spam.

Effectivement, campagnes de spam agressives sont la méthode de distribution de courant, une fois occupée par Locky. Les opérateurs de logiciels malveillants se propagent des messages de spam intelligemment conçu qui semblent être envoyés à partir de sources dignes de foi en conformité avec le pays visé. Le processus d'infection exige que l'utilisateur permettant aux macros dans le document Word. Ceci est lorsque l'infection proprement dite a lieu.

Pour échapper à devenir une victime de spam et les logiciels malveillants, respectivement, vous devez désactiver les macros dans les documents MS, vous ne devriez pas ouvrir les e-mails suspects, et vous devriez penser à des mesures anti-spam. Utilisez un logiciel anti-spam, filtres anti-spam, visant à examiner le courrier entrant. Un tel logiciel isole le spam des e-mails réguliers. Les filtres de Spam sont conçus pour identifier et détecter le spam, et l'empêcher d'atteindre votre boîte de réception. Assurez-vous d'ajouter un filtre anti-spam à votre email. Les utilisateurs de Gmail peuvent se référer à la page de support Google.