Lembre-se daqueles momentos em que o uso da Internet e (possuir um computador pessoal) era um luxo? Aqueles tempos eram muito mais seguro, não eram? Quanto mais nos tornamos dependentes da Web, quanto mais nos expomos a vários segurança- e riscos relacionados com a privacidade.

Além de seu círculo de amigos e pessoas que você quer entrar em contato com, a Internet está cheia de golpistas e spammers, malvertisers e conta-gotas de malware, e duvidosa “terceiro” serviços impaciente ansioso para coletar suas informações pessoais identificáveis. Quanto mais a Internet evolui, o mais perigoso torna-se.

Se um usuário é inteligente o suficiente e sabe uma coisa ou duas sobre segurança cibernética, eles podem ser capazes de escapar alguns dos perigos das grandes couros aldeia on-line. A primeira coisa a ter em mente, Contudo, é que perigos espreitam, não só no “mais escura” locais (como sites visivelmente ilegais). Graças à evolução das táticas maliciosos, mesmo completamente sites e serviços legítimos pode ser comprometida. E eles são, Mais frequentemente do que não!

Infelizmente, temos vindo a observar uma absorção em ataques maliciosos em mídia social, instituições financeiras e de saúde, compartilhamento de arquivos e sites de torrent, e sites de entretenimento popular. mudança ataque vetores, e seu alcance está ampliando com cada dia. Com o que disse, você deve definitivamente conhecer seus riscos em linha médio, como você não vai ver um “Danger Zone!” assinar identificá-los para você. (Você pode notar outros sinais que ajudam a identificar comportamento malicioso, Apesar.)

Agora é o momento perfeito para delinear os lugares mais arriscados na web estes dias. Apesar de conhecer as armadilhas não é muito provável que impedi-lo de visitar os pontos on-line sobre-a-ser-mencionados, é bom usar o último com cautela. Mais, Sabendo vai fazer você quer melhorar a sua segurança online, não seria?

Redes Sociais e Informativa Portals

Você adora redes sociais porque eles conectar com pessoas que você gosta, mas estão longe, por um lado. No outro, redes sociais certamente ajudar a trazer a sua vida social para a vida. Onde mais você vai aprender sobre eventos nas proximidades você estiver interessado em se não no Facebook?

Contudo, o uso extensivo de canais de mídia social esconde seus riscos, a maioria dos quais em perigo diretamente os dados que carregou lá, bem como suas credenciais de login e detalhes pessoais.

Vamos levar violações de dados, que já comprometida LinkedIn, Meu espaço, e Tumblr, entre outros. incidentes de dados não são brincadeira, uma vez que colocar suas credenciais de login e sua conta em risco de novos exploits. Imaginem todos os resultados maravilhosos da sua Facebook hackeadas!

Suas credenciais de login (e-mail e senha) pode ser usado contra você. Hackers podem facilmente combinar o seu perfil com suas outras contas sociais.

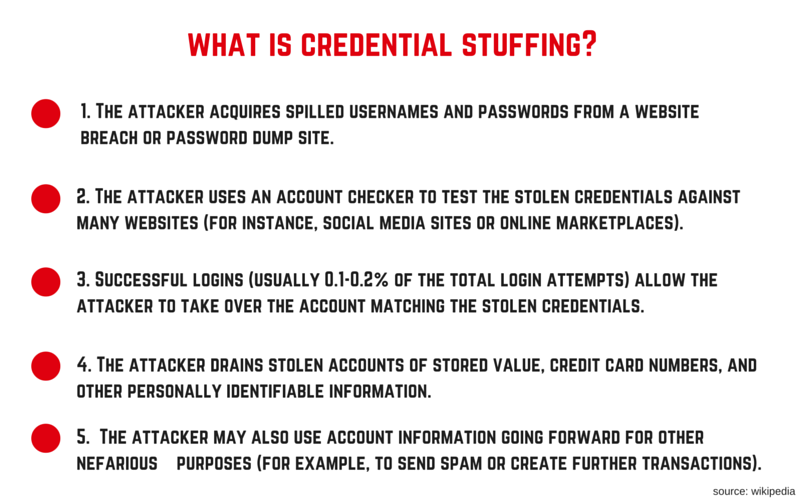

Você já ouviu falar de recheio credencial?

recheio credencial é a injeção automática de pares de nome de usuário / senha violado a fim de acessar de forma fraudulenta ganho para contas de usuário. Este é um subconjunto da categoria ataque de força bruta: um grande número de credenciais derramados são inseridos automaticamente em sites até que sejam potencialmente corresponde a uma conta existente, que o atacante pode então seqüestrar para seus próprios propósitos.

Se a sua conta tenha sido através de uma aquisição malicioso, ele pode ser usado para espalhar malware através de sua lista de amigos. Ou ele pode ser usado para outros fins, dependendo do seu cargo ou status social global (o mais popular você é, Quanto mais o dano pode ir). Estamos ainda a aprender todos os fallouts de violações de dados, força bruta, credenciais recheio, e quaisquer outros dados grande problema realmente.

relacionado: Os dados Obsession Big

Facebook e mídias sociais em geral são muitas vezes aproveitados em campanhas suspeitos que geralmente terminam com um pedaço de malware ou spyware sendo descartados em sistemas direcionados. Nossa interconexão através da Internet e outras tecnologias de aumento permite que criminosos virtuais para realizar vários ataques, como phishing e ataques waterhole. Em muitos casos, cibercriminosos deseja obter acesso ao maior piscina possível de vítimas. Cada vez maior de sites de mídia social como o Facebook, Twitter e LinkedIn dar mentes maliciosos uma maneira fácil em. De acordo com muitos pesquisadores, ataques charco decorrentes de mídia social vai continuar a crescer.

além disso, pesquisa TrendMicro em ataques charco indica que:

Os atacantes têm sites usados freqüentado por um ou mais membros de um grupo-alvo para infectar estes indivíduos e seus dispositivos com malware. Por exemplo, se um chapéu preto está olhando para ir atrás de um negócio e avisos especial através de actividades de rede de observação que um número de funcionários costumam usar um site informativo relacionado a essa indústria, o hacker poderia colocar malware no local - ou criar uma página falsa de aparência legítima - para membros da equipe isca para infectar a rede.

No início de fevereiro 2015, uma operação específica sobre os meios de comunicação social envolveu um cavalo à base de pornografia Trojan direcionada aos usuários de Facebook. Definitivamente não é o primeiro ou último esforço venenosa destinado a usuários de mídia social popular (e implantação de conteúdo adulto a fazê-lo).

comprometida CMS (WordPress, Drupal) sites

Como já escrito, sites CMS desatualizados estão em grande risco de hacking e infecções por malware. Mossack Fonseca, o escritório de advocacia associado com a violação do Panamá Papers, já se tornou uma vítima no cenário tal. Outras grandes empresas também são propensos à pirataria, como revelado por uma pesquisa realizada pela empresa de segurança dos EUA RiskIQ.

vulnerabilidades CMS são um denominador comum de muitos dos ataques bem sucedidos lemos sobre. Com a natureza ubíqua do CMSs na condução da experiência web, riscos potenciais espreitam para praticamente todas as organizações. De acordo com pesquisas de tecnologia Web W3 Techs’, 65 cento de todos os sites usando um CMS usar WordPress ou Drupal, que usar o código-fonte aberto que está disponível para todos - incluindo atores maliciosos que procuram exposições para explorar.

sites vulneráveis CMS trazer riscos não só para as empresas mas para usuários comuns, bem. Usando sites comprometidos é um vector de ataque favorecida por muitos cibernéticos grupos criminosos. Por exemplo, Em um recente ataque ransomware código ruim JavaScript foi adicionado ao código-fonte de sites WordPress e Joomla hackeados. O ataque foi feito de uma maneira que disfarça o código malicioso e fez parecer que um plug-in social.

Outro alto nível de segurança corre o risco de pôr em perigo sites são ataques malvertising e ataques automatizados através de explorar kits. Para evitar se tornar uma vítima em qualquer cenário malicioso, manter seu software up-to-date (operadores de malware só gostam de explorar vulnerabilidades) e seu sistema protegido por anti-malware e ferramentas anti-ransomware.

Sites de jogos online e plataformas

Se você é um gamer video on-line interessados, continuar a ler com cuidado.

A indústria de jogos é definitivamente entre os mais rentáveis, puxando na receita multibilionária. Você sabia que em 2014 PC e MMO (jogos online Massive Multiplayer) receita gerada de $24 bilhão? Online Gaming si feita $21 bilhão. É natural que os hackers e spammers iria babar sobre o bolo, e gostaria de um grande pedaço dele.

Há uma abundância de sites de jogos online montado com malware:

- em qualquer lugar-jogos(.)com

- galacticflashgames(.)com

- gamefactoryinteractive(.)com

- jogos de digerir(.)com

- mariogamesplay(.)com

- Toverofadefaense(.)com

- PlayLunar(.)com

Vamos dar o site da PlayLunar. PlayLunar(.)com pode facilmente afectar o seu PC com a ajuda de terceiros instalar setups. Você pode instalar um programa de adware relacionado com PlayLunar em sua máquina, mesmo sem perceber. Graças a pacotes e instaladores de freeware, isso acontece bastante. não desejado, às vezes de downloads silenciosas de PUPs são um grande problema de segurança on-line.

pesquisadores ESG sugerem que usuários de computadores que desejam jogar jogos online deixar o seu anti-vírus ou anti-spyware em execução em todos os momentos, especialmente quando se tenta jogar um jogo online. Os locais atado-malware descobertos recentemente são apenas uma pequena percentagem de outros sites de jogos potencialmente infectados na Internet.

sites pornográficos

Apenas no ano passado, alguns dos maioria dos sites populares como Pornhub e YouPorn foram atingido por um ataque este “encaminhado” malwares para os seus visitantes.

Um provedor de publicidade de terceiros foi dando aos visitantes peças suspeitas de código que, em seguida, deu aos usuários malwares. Desde que o código foi furtivamente através de uma rede de publicidade, os dois sites realmente não tem qualquer papel no fornecimento por si próprios, embora pudesse ter sucesso quem visita o site.

Dito, é Pornhub lógico aderiram recentemente a iniciativa bug de recompensas e lançou um programa na plataforma da HackerOne, que visa proteger e melhorar o site para o seu 60 milhão de visitantes diários.

Compartilhamento de arquivos e sites torrent

Baixar filmes com direitos autorais e programas de televisão é geralmente seguido por infestações de malware. De acordo com um relatório da RiskIQ para 2015, usuários são 28 vezes mais propensos a infectar suas máquinas com malware de sites de torrent do que eles são de visitar os provedores de conteúdo legítimos e licenciados. Na realidade, um terço dos sites com “roubado” conteúdo tinha malware e 45 por cento exigidos apenas uma visita para acionar o download de malware.

além disso, um terço dos sites tinha links para malware e foram empregados para falsos de downloads, drive-by downloads e malvertising, pop-ups maliciosos e links para download falsos. Pior, este número não leva em conta infecções por malware acionadas clicando em anúncios maliciosos ou download de arquivos compartilhados em sites de torrent. No geral, visitar um site torrente foi calculado 28 vezes mais perigoso do que uma visita a um streaming de provedor legítimo / download.

relacionado: Baixando Torrents falsificados

Outro trabalho de pesquisa intitulado “Bait Digital” indica que um em cada três sites de torrent é carregado com malware e PUPs atacar os browsers populares. O resultado é aproximadamente 12 milhões de usuários expostos a software malicioso a cada mês.

Se você é um usuário de compartilhamento de arquivos e sites de torrent, é altamente aconselho que você instale um programa anti-malware forte. Você também deve considerar a desativação Adobe Flash Player e Java. Atacantes muitas vezes aproveitá-los.

Loja online do Chrome

Cerca de um ano atrás, Google começou uma busca para perseguir extensões maus longe do Google Web Store. De acordo com um estudo do Google financiado apresentado no Simpósio IEEE sobre Segurança e Privacidade dezenas de milhões de usuários do Chrome tinha algum tipo de add-on malware instalado em seus sistemas, qual é 5% do tráfego total Google. Quase 200 plugins foram limpo do Chrome App Store. O todo pesquisa chamou a atenção para o estado geral da segurança do lugar de mercado do Google.

relacionado: Google sabe sobre você, Saber sobre o Google

Mesmo que o Google está fazendo seu melhor para manter o malware-livre loja, quando algo foge, geralmente é muito ruim.

Aqui estão vários exemplos de extensões de maus colocando em risco a segurança ea privacidade dos usuários:

- AddToFeedly (atado com o adware superfish)

- WebPageScreenshot (transmitir as informações do usuário para um único endereço IP nos Estados Unidos)

- Adicionar Ao Google Chrome (que sequestrou contas do Google)

Apesar dos esforços do Google, pesquisadores Malwarebytes detectada ainda uma outra extensão perigosa em janeiro 2016. Isto é o que eles escreveram:

Recentemente, deparei com um incidente malvertising empurrando um site forçando-nos a instalar uma extensão do Chrome chamado iCalc. Não havia nenhuma maneira limpa de fechar a janela e se recusar a instalar este programa. Assim que o usuário moveu o mouse perto da barra de endereços ou perto do botão de fechar, um diálogo irritante acompanhado por uma mensagem de áudio popa que aparecer.

Finalmente 1,000 usuários baixaram a extensão antes de ser removido pelo Google. A moral da história? Google nem sempre pode parar de malware, então você deve ser o cuidado uma tomada de sua própria segurança. Sempre pesquisar as extensões que você planeja instalar, e tratá-los como todos os aplicativos suspeitos no do Android Google Play.

Os e-mails de spam em sua caixa de entrada

-mails de spam são um grande culpado para presente malware e infecções ransomware. Por exemplo, Locky e Cerber vírus de criptografia estão mais uma vez sendo espalhada em campanhas de spam agressivas. Ransomware é frequentemente distribuídos em documentos do Word maliciosos. Os usuários são normalmente aliciadas para permitir que macros maliciosos.

Na maioria dos casos, macro reside de malware em documentos do Microsoft Excel Microsoft Word ou. Muitas infecções por malware começaram desta forma. Os documentos maliciosos são geralmente espalhados através de anexos de e-mail de spam, ou arquivos ZIP dentro anexado ao e-mail de spam.

De fato, campanhas de spam agressivos são o método de distribuição de corrente, mais uma vez utilizado por Locky. Os operadores de malware estão se espalhando mensagens de spam habilmente trabalhada que aparecem para ser enviado a partir de fontes confiáveis, de acordo com o país de destino. O processo de infecção requer que o usuário habilitando as macros no documento do Word. Isto é, quando a infecção real ocorre.

Para escapar se tornar uma vítima de spam e malwares, respectivamente, você deve desativar macros em documentos do MS, você não deve abrir e-mails suspeitos, e você deve pensar em medidas anti-spam. Use software anti-spam, filtros de spam, destinada a examinar e-mails recebidos. Tal software isola o spam de e-mails regulares. filtros de spam são projetados para identificar e detectar spam, e impedi-lo de alcançar sua caixa de entrada. Certifique-se de adicionar um filtro de spam para o seu e-mail. Os usuários do Gmail podem referir-se a do Google página de suporte.