I ricercatori di cybersecurity hanno recentemente identificato più di 300 campagne di phishing create per raccogliere dettagli personali e bancari da potenziali vittime.

La maggior parte di queste truffe utilizzano siti identici a quelli originali, realizzato con immagini autentiche e interfacce utente.

Secondo Proofpoint, tali modelli di campagne di phishing facilitano la creazione di alta qualità, domini Web dannosi. Attualmente, questi vengono utilizzati nelle campagne di phishing relative alla pandemia di COVID-19. Ma l'argomento potrebbe essere cambiato nel prossimo futuro, in conformità con la prossima crisi globale o locale.

Chi è impersonato in queste campagne di phishing altamente professionali?

Organizzazioni come l'OMS (Organizzazione mondiale della Sanità), i Centri statunitensi per il controllo delle malattie, il loro, HMRC nel Regno Unito, e consigli locali in tutta Londra.

Dove si possono trovare questi modelli di phishing?

Sui forum sotterranei. I modelli includono anche più pagine per renderle ancora più autentiche.

A cosa puntano le pagine di phishing?

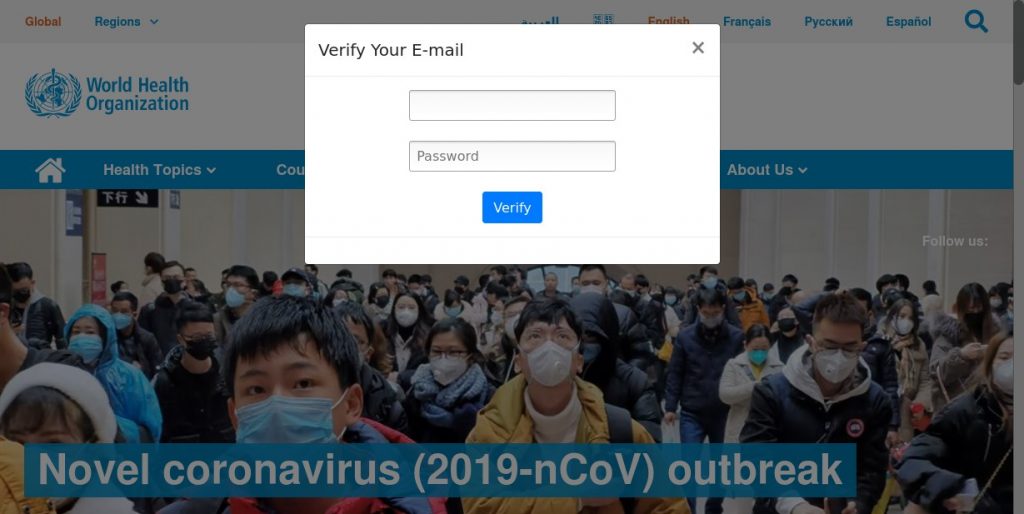

Più della metà del 300+ Campagne di phishing COVID-19 Proofpoint ha osservato da gennaio 2020 si concentrano interamente sulla cattura delle credenziali dell'utente. Ecco un esempio che illustra la professionalità delle ultime campagne di phishing che circondano il Web:

Questo esempio, Proofpoint spiega, è un modello progettato per copiare l'aspetto del sito legittimo dell'OMS. Come visibile, il sito copia il logo e la combinazione di colori dell'OMS ed è progettato per essere distribuito come parte di una campagna di phishing delle credenziali. Qui, i criminali informatici mirano a ottenere il nome utente e la password di un visitatore. Il motivo maligno è nascosto dietro l'accesso alle informazioni sulle misure di sicurezza COVID-19.

Un altro esempio rappresenta perfettamente il sito legittimo di CDC (i Centri statunitensi per il controllo delle malattie). Il modello chiede alla potenziale vittima l'indirizzo e-mail e la password per ricevere un ID vaccino. La casella modale di questa truffa di phishing che richiede credenziali in questo caso include i loghi di Microsoft Outlook, Google Gmail, Microsoft Office 365, Yahoo!, e AOL. L'elenco dei provider di posta elettronica inclusi rende la truffa un modello di phishing di credenziali di posta elettronica web ampio riproposto per questo tema, i ricercatori sottolineano.

La pandemia COVID-19 è stata ampiamente sfruttata in varie campagne dannose, sia phishing che malware. Ci sono stati persino casi in cui i criminali informatici hanno cercato di rubare denaro alle persone colpite finanziariamente dalla pandemia. Nel mese di aprile, Gli australiani, colpiti finanziariamente dall'attuale pandemia, erano effettivamente preso di mira dai truffatori che tentano di rubare i loro fondi di pensione. I truffatori erano persone che chiamavano a freddo impersonando rappresentanti di organizzazioni che presumibilmente aiutano a ottenere un accesso anticipato ai fondi di pensione.