Dopo la prima variante di ransomware Cerber colpito, è diventato chiaro che si tratta di un denaro estremamente efficace rendendo malware sul carico dell'utente ignaro. Purtroppo in questa fase non esiste alcun metodo di decriptaggio oltre il file decryptor Cerber che viene venduto dai cyber criminali dietro il malware. Non solo questo, ma questo particolare di malware sta usando due algoritmi di crittografia e crittografa anche la chiave di decrittazione del criptato AES con una cifra RSA. Gli utenti sono lasciati con nulla, ma a mendicare impotente sul forum di sicurezza di avere i propri file decifrati e ricercatori di malware - vabbè, che ancora cercano di trovare una soluzione per far fronte a questo malware.

Cerber ransomware e la sua distribuzione

Per diffondere uscire allo scoperto, Cerber può utilizzare diversi tipi di malware, nonché contribuendo strumenti:

Dipende davvero quale strategia verrà utilizzata da questo malware, perché è venduto come un servizio on-line e ogni cyber criminale che lo acquista ha la possibilità di personalizzare sia le preferenze. I dropper di Troia e sfruttare i kit possono essere offuscati utilizzando cryptor avanzati che nascondere il malware dalle ultime definizioni dei software antivirus. Ciò garantirà la corretta attivazione di Cerber ransomware e per il suo processo di crittografia per essere eseguita senza hic-up.

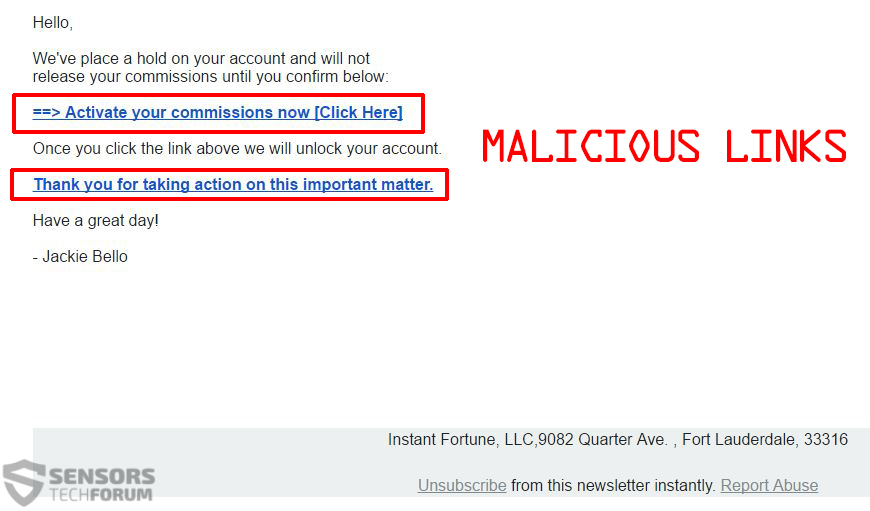

I file dannosi possono essere distribuiti sia tramite download e iniettori drive-by tramite un URL maligno o potrebbero essere presenti su vari siti web come commenti, o come risposta è sul forum. E 'anche possibile che gli utenti infettati tramite link malevoli, quali quelle sul seguente esempio:

Non solo questo, ma il software dannoso può essere effettuata come allegato e-mail, nonché. Una volta che la sua .exe dannoso è stato eseguito sul computer, si inizia subito a modificare il file system di Windows così come le voci di registro del sistema operativo. Poi inizia un processo di crittografia a due algoritmo, alla ricerca di una vasta gamma di estensioni di file per crittografare. Ciò che è peggio è che Cerber cifra anche più grandi di file media cifratura dei la prima parte dei dati del file di grandi dimensioni.

Come posso proteggermi da Cerber e altri ransomware

Per proteggersi da qualsiasi tipo di minaccia, In primo luogo è necessario conoscere che cosa hai a che fare con e come funziona. Tuttavia, abbiamo anche il fattore umano coinvolto perché cyber-criminali dietro ransomware sono menti per cambiare i metodi di infezione e di offuscamento del malware. Non solo questo, ma tendono anche a fare altri miglioramenti per rendere fanno reddito costantemente da questa criminalità.

Il processo di infezione di Cerber ransomware contiene diversi script che lo aiutano a raggiungere quello che si propone di. Uno di essi include comandi pre-impostati che aiuteranno a iniziare immediatamente modificando l'editor del Registro di sistema di Windows e creare file senza autorizzazione. La logica dietro questa è quello di cercare un software che non le consentirà di fare tali modifiche non autorizzate. Questo è il motivo per cui si consiglia di utilizzare il software sandboxing, che farà in modo si è un po 'più protetto.

Uno dei programmi che abbiamo testato per contrastare gli exe maligni di si chiama Sandboxie. Il software ha avuto successo nel fermare un eseguibile chiudendo in una sandbox di codice criptato e quindi non gli permette di apportare le modifiche nel file system di Windows. eseguibile del ransomware è stato lasciato con niente altro che chiudere in sé.

Questo è un buon strumento, ma serve bene solo come una prima linea di difesa contro di esso. Sanboxing software è noto per far entrare un po slittamento di malware passato e ancora devastare sul vostro PC. Questo è il motivo per cui è necessario un ulteriore livello di protezione. Per fortuna, BitDefender hanno creato un software anti-ransomware che cerca le azioni specifiche esegue ransomware e impedisce di dati crittografia. Il software è costantemente aggiornato con le ultime ransomware a venire fuori nel selvaggio, e gli esperti consigliamo vivamente per la protezione di base contro casa ransomware.

Recensione software di BitDefender Anti-ransomware

Tuttavia, è importante sapere che ransomware non è limitato solo ai propri eseguibili. Come precedentemente menzionato, si estende anche ad altri tipi di malware, che utilizza per scaricare se stesso. Tale il malware può disattivare qualsiasi software che impedisce il ransomware da crittografia con successo i vostri dati e poi scaricare il ransomware sul PC. Questo è il motivo ti consigliamo di utilizzare un avanzato strumento di anti-malware che è frequentemente aggiornato con le ultime PUP(Programmi potenzialmente indesiderati) che può reindirizzare voi o annunci display link a URL dannosi e fermare il malware in tempo reale.

Anche, come strato di protezione aggiuntivo, si consiglia di utilizzare un servizio di backup. Ma quando diciamo servizio di backup, intendiamo dire che si dovrebbe evitare di utilizzare copie shadow del volume e qualsiasi altro servizio di backup di default di Windows sul PC. Questo perché al giorno d'oggi di solito ransomware elimina le copie shadow delle macchine Windows che infetta. Questo è il motivo principale per cui si dovrebbe orientare verso l'utilizzo di un servizio di backup esterna. Si può salvare manualmente i file su un'unità USB o scrivere su un CD o una scheda di memoria. Tuttavia, si consiglia di utilizzare servizio di cloud backup automatico, come ad esempio SOS Cloud Backup.

Recensione software di SOS Cloud Backup

Questi programmi possono essere sufficienti per poter essere protetti anche se si appartiene al gruppo degli utenti non sicuri. Tuttavia, se la vostra paranoia ti dice che non è sufficiente, si consiglia di utilizzare un firewall esterno per aumentare il livello di protezione. Tali strumenti possono essere impostati su una modalità di massima sicurezza e in grado di rilevare qualsiasi nuovo processo che tenta di modificare di Windows. È estremamente utile, tuttavia sarà costantemente si infastidire con pop-up ogni volta che si avvia un programma. Fortunatamente per voi, è possibile impostare diversi programmi che si utilizza per i fiduciari e impedirgli di chiedere di nuovo. Questo funziona in generale, con tutti i programmi firewall. La maggior parte degli strumenti anti-malware hanno firewall incorporato in loro come un caratteristiche extra, ma aziende come ZoneAlarm si utilizza un firewall separato e ciò che è meglio è che è assolutamente gratuito.

Che cosa da considerare quando si utilizzano strumenti di protezione

Come una linea di fondo, Non sistema è 100 sicuro per cento. E se si vuole investire in sicurezza va avanti. Ma tenere a mente che non si può fare il vostro dispositivo 100 sicuro per cento. Questo è il motivo per cui si consiglia di implementare diversi suggerimenti e raccomandazioni che abbiamo preparato e che proteggerà il vostro da ransomware e altro malware in futuro:

Punte di protezione ransomware

Come bonus, abbiamo preparato un rapporto per la parte superiore 10 un software antivirus gratuito, perché sappiamo che non ogni utente ha la disponibilità ad investire in tali programmi. Questo è il motivo per cui abbiamo provato 10 dei più grandi nomi del antivirus gratuito per assicurarsi che gli utenti sanno quello che stanno scaricando. Si può controllare il rapporto di seguito:

Superiore 10 Relazione software antivirus gratuito (2015)

Conclusione

In conclusione possiamo dire che non c'è nessun sistema che è 100 sicuro per cento. Questo è il motivo per cui si consiglia vivamente di seguire il blog e forum, così come altri blog di sicurezza che sono indipendenti e fornire assistenza gratuita per rimanere aggiornati con gli ultimi aggiornamenti su malware e quindi rimanere 1 passo avanti di cyber criminali di oggi.