email di phishing sono state prendendo in giro con successo i datori di lavoro, li ingannando a fare clic sui link forniti e iniziando così diverse campagne dannosi. Per contrastare il successo di phishing, molte aziende hanno iniziato vari corsi di formazione dei dipendenti per aiutarli a riconoscere tentativi fraudolenti via e-mail, social media e al telefono.

Tuttavia, dipendenti cambiano spesso luoghi di lavoro e ruoli, che potrebbe rendere questi formazione insufficiente. E per di più, consapevolezza e la conoscenza precisa sono due cose diverse, come ricercatori sottolineano. Secondo Wombat Security,"solo sapendo esiste una minaccia non è la stessa di saper riconoscere e rispondere a una minaccia quando si presenta.”Approfondita educazione sulla prevenzione phishing è necessario per creare il cambiamento di comportamento duraturo, i ricercatori hanno aggiunto.

Che cosa significano le statistiche dicono Phishing?

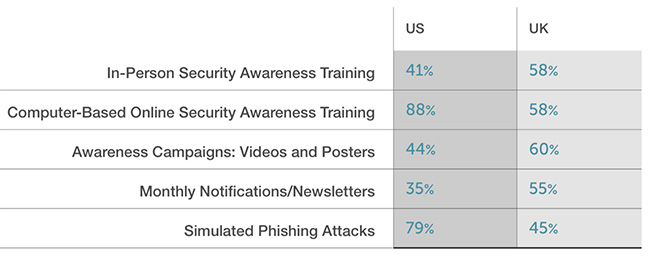

Queste non sono solo rivendicazioni vuoti, ma le conclusioni basate su statistiche dall'ultimo rapporto annuale dal titolo Stato del Wombat del Phish. Come risulta, negli Stati Uniti la maggior parte delle organizzazioni si affidano a una formazione di sensibilizzazione alla sicurezza on-line computer basato su cui gli attacchi di phishing sono simulati con l'idea di formare i dipendenti. Nel Regno Unito, d'altronde, organizzazioni si basano su approcci più passivi per la formazione. Ecco i numeri:

Apparentemente, organizzazioni statunitensi sono più efficienti nei loro sforzi per combattere il phishing come 46 uso per cento strumenti adeguati due volte la settimana / mese, mentre nel Regno Unito aziende utilizzano queste soluzioni solo 21 per cento dei casi, il rapporto ha rivelato. Questi numeri significano semplicemente che le aziende statunitensi sono più abili nella gestione di phishing.

I ricercatori hanno analizzato i dati di numerosi attacchi di phishing simulato

Nella loro analisi, ricercatori hanno utilizzato i dati di wombat decine di milioni simulati attacchi di phishing di trarre alcune conclusioni piuttosto interessanti:

- Personalizzati e test di phishing non personalizzate sono ugualmente efficaci;

- Email di phishing a tema con aggiornamenti di sicurezza per lo shopping online, posta vocale aziendale da chiamanti sconosciuti e miglioramenti di posta elettronica aziendali sono più allettante per i dipendenti.

- Due email di phishing simulati hanno avuto il più grande tasso di click, quasi 100 per cento. Uno di loro ha annunciato circa un avviso reimpostazione della password del database, e l'altra dice contenga un piano di evacuazione edificio aggiornato.

Un altro dato interessante riguarda i tipi di organizzazioni per lo più in pericolo da tentativi di phishing. Come risulta, organizzazioni delle telecomunicazioni, Al dettaglio, generi di consumo, ospitalità e governi hanno il peggior tasso di click su 15-13 per cento. Organizzazioni in energia, finanza, trasporti e della difesa campi hanno il miglior tasso di click (8-3 per cento).

I ricercatori hanno anche professionisti intervistati del settore INFOSEC per scoprire che:

- Circa 53 per cento delle persone INFOSEC segnalato tentativi di phishing lancia l'anno scorso;

- 95 per cento delle organizzazioni si stanno allenando i dipendenti sulla prevenzione phishing;

- 45 per cento delle organizzazioni ha detto che ci sono diverse conseguenze per gli utenti finali che continuano a fare clic su attacchi di phishing simulati.

Come rimanere protetti contro il phishing

La protezione contro gli attacchi di phishing è fondamentalmente la protezione contro i collegamenti Web sospetti, malware e software dannosi. La vostra protezione si riduce alla combinazione di metodi di sicurezza si applica.

Per ridurre al minimo il rischio di truffe di phishing, gli utenti finali dovrebbero prendere in considerazione l'implementazione di una potente soluzione anti-malware sui loro sistemi. I suggerimenti elencati di seguito anche servire come grandi metodi precauzionali contro phishing e malware:

- Assicurarsi di utilizzare una protezione firewall aggiuntivo. Il download di un secondo firewall è una soluzione eccellente per eventuali intrusioni.

- Assicurarsi che i programmi hanno meno potere amministrativo su quello che leggono e scrivere sul vostro computer. Farli spingono l'accesso amministratore prima di iniziare.

- Utilizzare password forti. Password più (preferibilmente quelli che non sono parole) sono più difficili da decifrare da diversi metodi, compresi bruta costringendo poiché include graduatorie con parole importanti.

- Disattivare AutoPlay. Questo protegge il computer da file eseguibili malevoli su chiavette USB o altri vettori di memoria esterne che vengono immediatamente inseriti in esso.

- Disabilita File Sharing - consigliato se avete bisogno di condivisione di file tra il computer di proteggere con password per limitare la minaccia solo per te stesso, se infetti.

- Spegnere tutti i servizi a distanza - questo può essere devastante per le reti aziendali poiché può causare un sacco di danni su larga scala.

- Se vedi un servizio o un processo che è Windows esterno e non critico e viene sfruttato da hacker (Come Flash Player) disabilitarla finché non ci sarà un aggiornamento che risolve l'exploit.

- Assicurarsi di scaricare e installare le patch di sicurezza critiche per il software e il sistema operativo.

- Configurare il server di posta per bloccare ed eliminare file allegati sospetti contenenti messaggi di posta elettronica.

- Se si dispone di un computer compromesso nella rete, assicurarsi di isolare immediatamente spegnendolo e disconnessione a mano dalla rete.

- Spegnere le porte a infrarossi o Bluetooth - gli hacker amano usare loro di sfruttare i dispositivi. Nel caso in cui si utilizza Bluetooth, assicurarsi di monitorare tutti i dispositivi non autorizzati che si spingono per l'accoppiamento e il declino e di indagare qualsiasi quelli sospetti.

- Impiegare una potente soluzione anti-malware per proteggersi da eventuali future minacce automaticamente.

scanner SpyHunter rileva solo la minaccia. Se si desidera che la minaccia da rimuovere automaticamente, è necessario acquistare la versione completa del tool anti-malware.Per saperne di più sullo strumento SpyHunter Anti-Malware / Come disinstallare SpyHunter