Questo articolo è stato creato al fine di spiegare a voi quello che è il ID Apple di phishing e come è possibile rimuoverli così come tutti i programmi potenzialmente indesiderati consegnati attraverso di loro.

Questo articolo è stato creato al fine di spiegare a voi quello che è il ID Apple di phishing e come è possibile rimuoverli così come tutti i programmi potenzialmente indesiderati consegnati attraverso di loro.

Il ID Apple di phishing è una tattica di malware popolare che tenta di manipolare gli utenti Apple in se stessi infettare con virus o rivelare le proprie password. Al momento non abbiamo informazioni sui colpevoli dietro di esso. Il nostro articolo fornisce una spiegazione approfondita di come si propaga e come vittime può tentare di rimuovere le infezioni attive.

Sommario minaccia

| Nome | ID Apple di phishing |

| Tipo | truffa e-mail di phishing |

| breve descrizione | La truffa ID Apple phishing è un esempio recente della tattica truffa che estorce gli obiettivi a interagire con un sito truffa. |

| Sintomi | Le vittime riceveranno messaggi e-mail che contengono le istruzioni di phishing. |

| Metodo di distribuzione | email di phishing. |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere ID Apple di phishing. |

ID Apple di phishing — aggiornamento di aprile 2020

Nel mese di aprile 2020 continuano gli attacchi di phishing che utilizzano la strategia di social engineering per impersonare i messaggi ID Apple. Un gruppo di hacking sconosciuto è dietro gli attacchi. Si diffonde tramite messaggi e-mail che vengono inviati alla rinfusa. I computer infetti e i server di posta web stanno inviando notifiche che manipolano i destinatari nel pensare che i loro account siano stati bloccati da Apple. Gli utenti verranno reindirizzati a una pagina controllata dagli hacker, nella maggior parte dei casi gli indirizzi sono configurati per essere pagine di accesso al phishing. L'obiettivo principale degli hacker è di dirottare le credenziali delle vittime.

ID Apple Phishing Scam - modi di distribuzione

La truffa di phishing ID Apple è distribuito utilizzando diversi metodi. Il principale è la creazione di siti che condividono un nome simile ad Apple e dei loro servizi. Essi sono distribuiti utilizzando vari metodi:

- Social network links - Utilizzando falsi profili o di hacker-made sul popolare social network (Facebook, Cinguettio, Instagram e ecc) il phishing truffa ID Apple può essere promossa. link di solito abbreviato vengono utilizzati per collegare le pagine principali.

- I messaggi di posta elettronica - messaggi e-mail di massa che contengono link alla pagina di phishing ID Apple possono essere inviati agli utenti in entrambe le forme personalizzate e non personalizzati. Gli attori dannosi possono utilizzare lo stesso layout di progettazione, i contenuti del corpo e elementi come messaggi di posta elettronica mela reale.

- Simili nomi dal suono - Il phishing truffa ID Apple può essere distribuito su vari siti che hanno tutti un nome di dominio simile suono ad Apple.

Si noti che la pagina di destinazione di phishing ID Apple può essere visualizzato dal software e dei file, nonché. Un primo esempio è la installazione software modificato - i criminali prendono i file di installazione del software popolare e aggiungere ad essi il codice che mostra la pagina di phishing. L'altro tipo è la creazione di documenti infetti che può essere di qualsiasi tipo popolare: documenti di testo ricco, presentazioni, database e fogli di calcolo. Quando sono aperti verrà visualizzato un messaggio che chiede agli utenti di abilitare gli script incorporati. Quando questo è fatto i link verranno aperti in una finestra del browser o direttamente come oggetto incorporato.

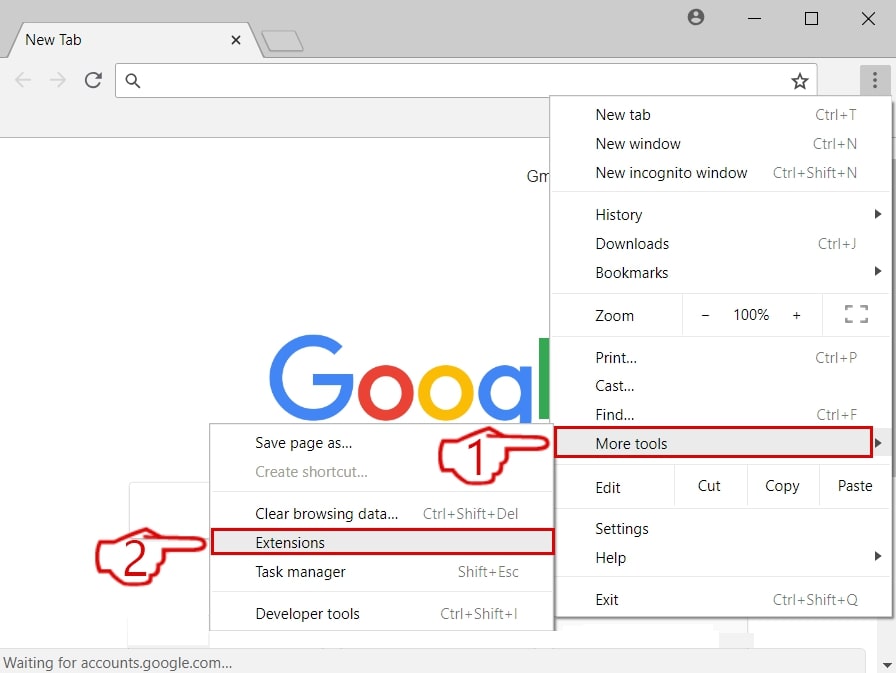

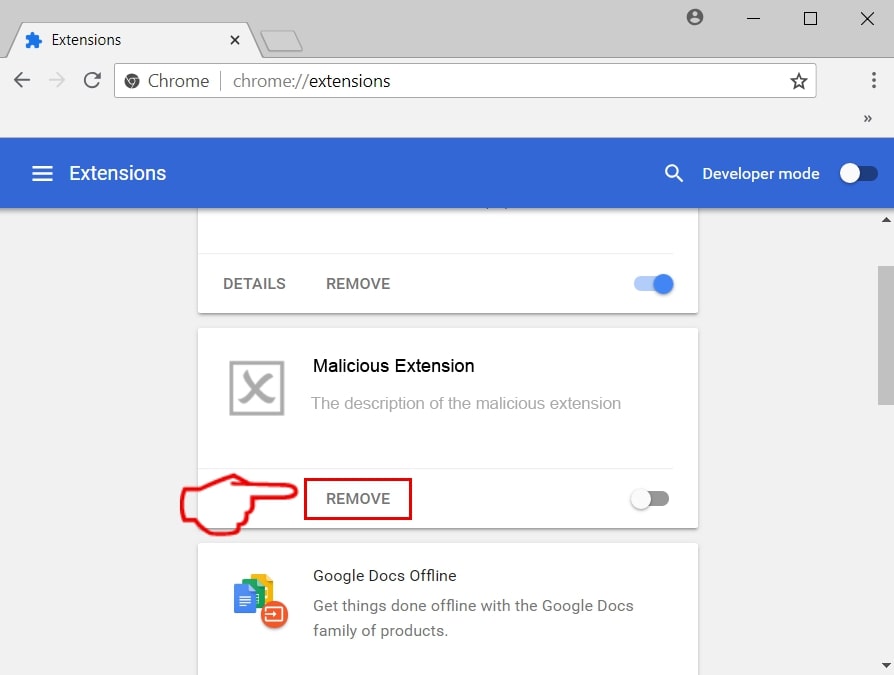

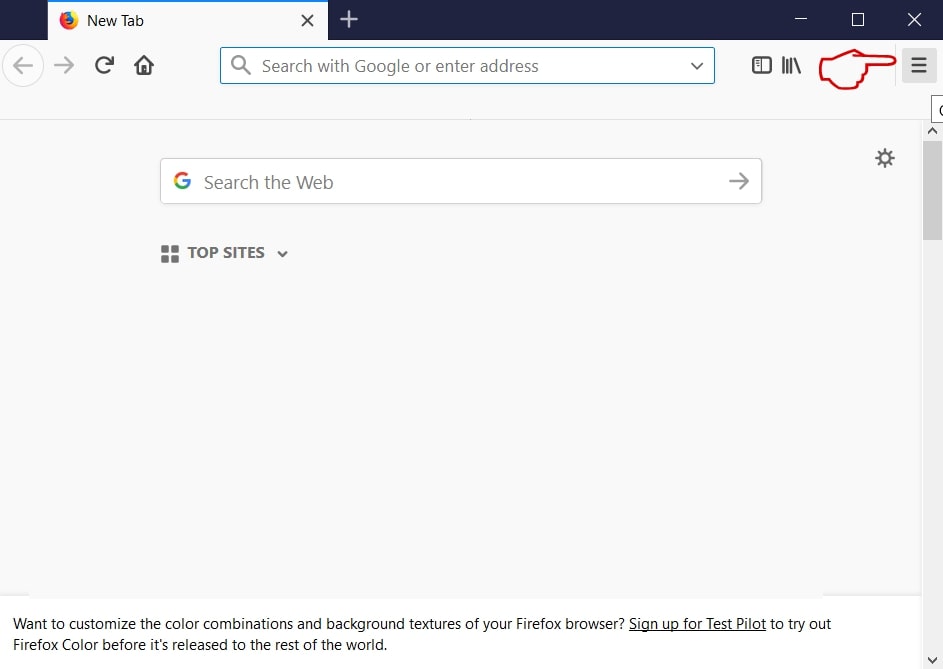

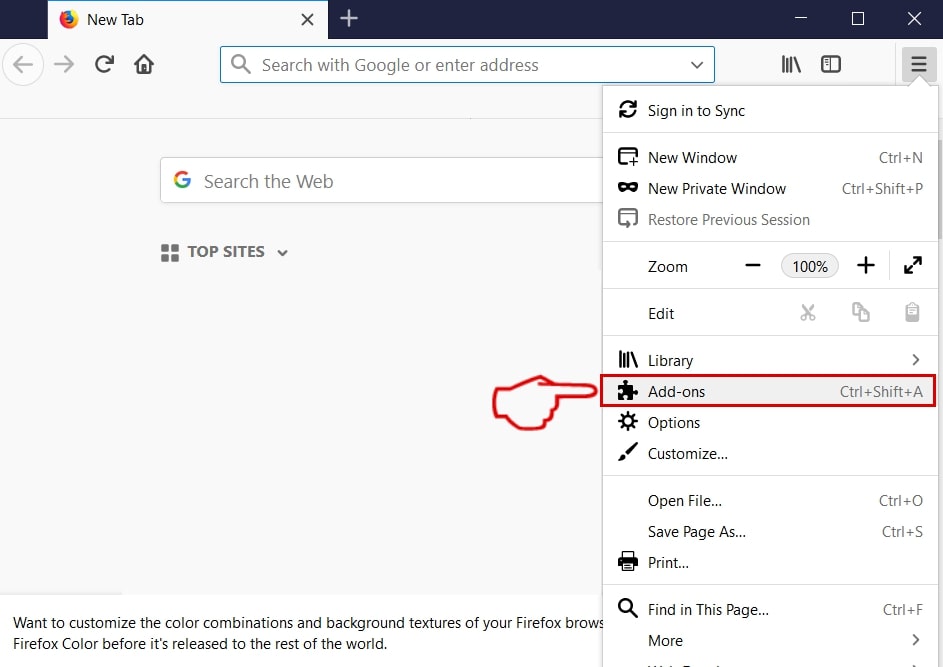

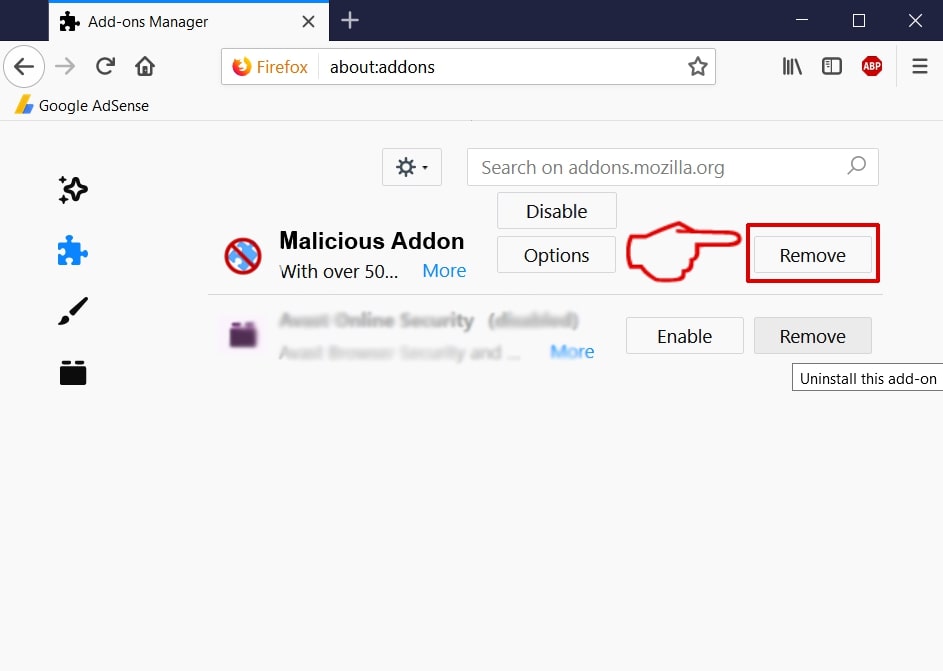

In alcuni casi, gli hacker possono anche fare uso di le estensioni del browser di malware, in alternativa detta dirottatori. I criminali li rendono compatibili con i browser più diffusi al fine di aumentare il numero di utenti vittime. Essi sono spesso caricati repository ufficiali di hacker che utilizzano falsi o rubati degli utenti e credenziali per sviluppatori. I ceppi caricati dispongono di descrizioni che promettono l'ottimizzazione dei browser o il potenziamento con le nuove caratteristiche. Se gli utenti li installano allora sarà osservato il comportamento tipico dirottatore. Gli effetti diretti sono le manipolazioni dei browser web in reindirizzare direttamente gli utenti alla pagina di messaggio di phishing ID Apple. Questo viene fatto modificando i valori predefiniti - home page, nuova pagina schede e dei motori di ricerca.

ID Apple Phishing Scam - In-Depth Panoramica

Quando la pagina di phishing scam ID Apple viene visualizzato agli utenti la visualizzazione di base mostrerà un pagina di login che utilizza la progettazione del layout e gli elementi del reale sito Apple. Gli hacker manipolano gli utenti a credere che un sito di proprietà della società è in corso l'accesso. Truffe come questa presentano vari elementi distinti, uno di quelli principali è il fatto che molte copie della pagina possono essere creati. Essi possono essere ospitati su server in tutto il mondo - non tutti saranno serviti sugli stessi domini. Da un punto di vista dell'amministratore questo dà gli hacker maggiore flessibilità in quanto possono facilmente implementare migliaia di loro in un breve periodo di tempo. Per costringere ulteriormente gli utenti a pensare che essi sono l'accesso alle pagine di Apple reali che possono utilizzare includono certificati di sicurezza e cross-site linking.

L'obiettivo principale della pagina è quello di costringere gli utenti a rivelare le loro credenziali di account al sito. Essi saranno trasferiti automaticamente agli operatori maligni del sito di phishing truffa ID Apple non appena vengono immessi. Tuttavia ci sono altre azioni pericolose che possono essere eseguiti. Tutti loro sono collegati all'interazione sito in un modo o nell'altro.

Visitando i siti può portare alla installazione di tracking cookie moduli e raccolta dati. Saranno dirottare automaticamente i dati sia da parte dei browser web e dispositivi infetti. Ci sono due categorie principali di dati che possono essere distinti:

- anonimo Statistiche - I cookies saranno in grado di monitorare come gli utenti interagiscono con i vari elementi web.

- i dati personali - La raccolta dei dati di informazioni che possono esporre direttamente l'identità delle vittime.

Attraverso i vari script le macchine possono essere infettati da venire minatori criptovaluta anche. Essi rappresentano le applicazioni che fanno uso delle risorse di sistema disponibili, al fine di eseguire complessi calcoli matematici. Quando i compiti di successo sono segnalati per i server importanti operatori di hacker riceveranno profitto sotto forma di criptovaluta. Una conseguenza ulteriore è la consegna di pubblicità intrusive - possono causare redirect ad altri siti di malware o link presenti a contenuti sponsorizzati. Nella maggior parte dei casi tutti i meccanismi popolari possono essere utilizzati: pop-up, banner, in linea collegamenti ed ecc.

Se uno qualsiasi download di file sono offerti poi praticamente tutti i tipi di payload dannosi possono essere offerti. I file stessi saranno probabilmente rinominati con i servizi di Apple correlati, prodotti e software. Attenzione che tra le corde utilizzate più di frequente utilizzate per rinominare tali carichi utili includono “aggiornare” e “Manuale”. Le infezioni comuni sono i seguenti:

- Virus download diretto - i file dei virus in tutti i tipi comuni possono essere consegnati: ransomware, Trojan, minatori e ecc.

- I documenti con script malware - La pagina phishing truffa ID Apple può anche distribuire malware attraverso documenti. Gli utenti troveranno che i vari file di tutti i tipi popolari può contenere script dannosi: documenti di testo ricco, fogli di calcolo, presentazioni e database. Ogni volta che vengono aperte dalle vittime verrà visualizzato un messaggio per chiedere agli utenti di attivare le macro incorporate. Se questo è fatto gli script scaricheranno un virus preimpostato da Internet e lanciarlo sul computer locale.

- File di installazione dannoso - I criminali possono anche creare installatori copycat maligni di software popolare. Il modo più comune è quello di prendere il file vero e proprio dal sito ufficiale del fornitore e aggiungere gli script necessari a loro. Il motivo per cui questo approccio è particolarmente popolare è che esso si rivolge le applicazioni che sono spesso utilizzati: suite creatività, utilità di sistema e applicazioni di produttività.

In alcuni casi le truffe come questo possono essere utilizzati per diffondere virus Trojan. Essi rappresentano il malware che ha istituito un servizio client a un server degli hacker a controllo avanzato. Il collegamento avviene sia sicuro e costante permettendo così ai hacker di sorpasso controllo delle macchine in qualsiasi momento. Questo include anche il recupero dei dati degli utenti, spionaggio in tempo reale e la distribuzione di altri virus a volontà. Attraverso di esso gli hacker possono anche assumere la macchina agli reti botnet che sono particolarmente utili per organizzare attacchi distribuiti contro obiettivi preselezionati.

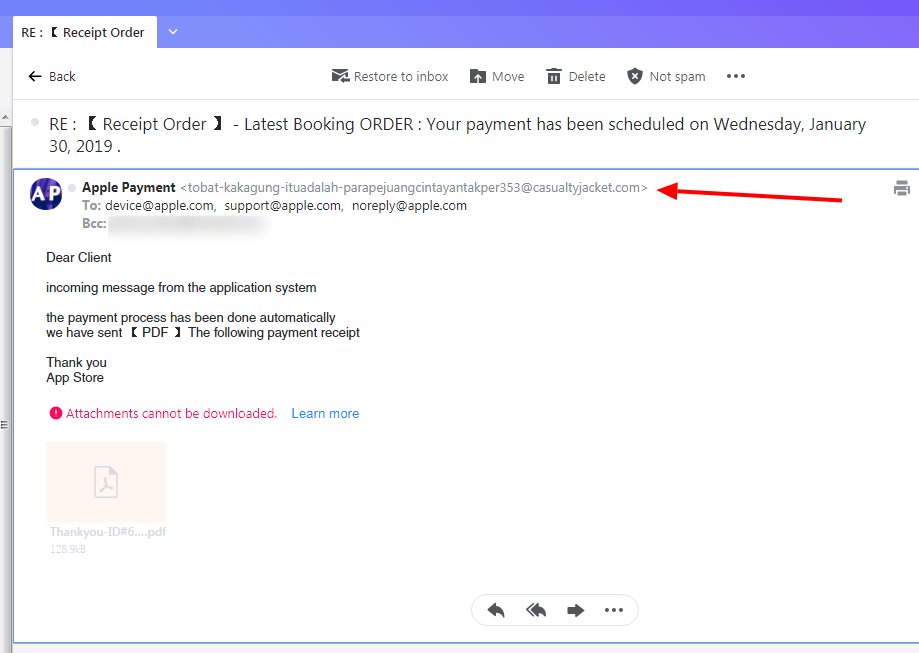

ID Apple phishing Esempio - Ricevuta Ordini E-mail

Un'ondata di attacchi di phishing ID Apple vengono coordinati contro gli utenti finali utilizzando l'oggetto del “Ricevuta Order” seguito da informazioni su un ordine di prenotazione con la società. Questa tattica tenta di confonderli a pensare che un pagamento effettuato per i servizi di Apple è stato elaborato e che le informazioni sulla transazione è disponibile nella ricevuta di pagamento in allegato. I messaggi avranno gli allegati di file PDF che contengono codice del virus nei loro macro o sono campioni diretti. Se il file viene lanciato è molto probabile che portare ad un'infezione pericolosa.

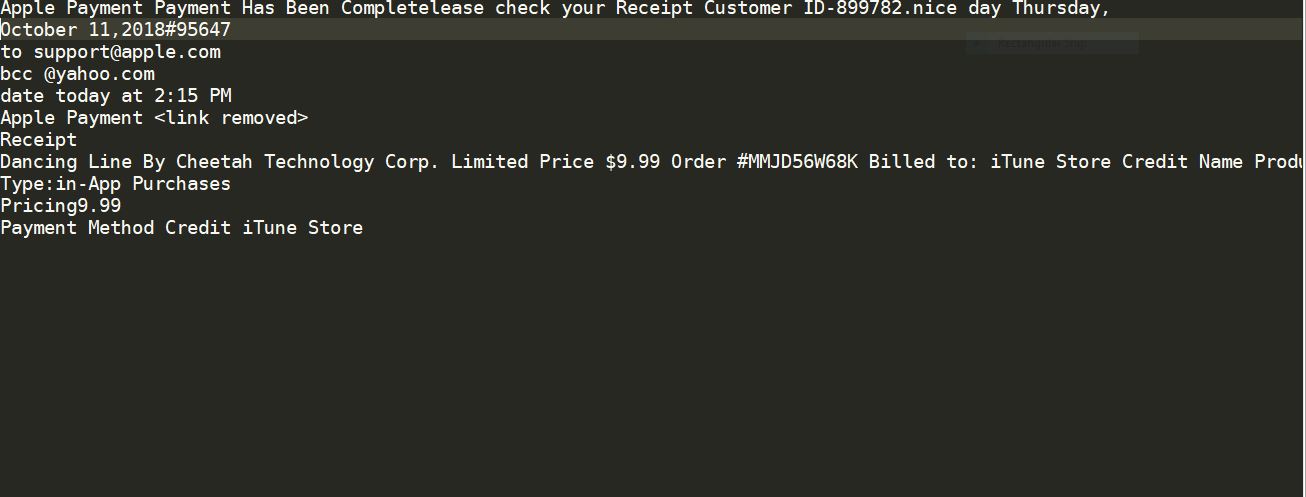

ID Apple phishing Esempio - Apple Pagamento Il pagamento è stato completo

avvisi di sicurezza indicano un nuovo uso di phishing making truffa le pagine web malevoli e messaggi social network come mezzo principale. Abbiamo ricevuto un campione basato sulla posta elettronica che è fatto per sembrare come è stato inviato da Apple. Il contenuto del messaggio includeranno elementi che possono essere confusi con dati reali:

- identificativo del cliente

- Data

- Dettagli ricevuta

I movimenti dei messaggi per gli obiettivi che un pagamento tramite Apple è stato reso citando i campi in modo casuale generati come il cliente e l'ID ordine e la data di completamento. Questa truffa è ritenuto molto efficace come i pagamenti di Apple sono ampiamente utilizzati in alcune aree e gli utenti potrebbero non essere consapevoli del fatto che si tratta di una notifica di frode. L'email può inserire collegamenti a varie pagine finali. Alcuni di quelli possibili includono i seguenti:

- Login pagine finte - Le vittime possono essere inoltrati a finte pagine di login di Apple in cui le vittime sono invitati a entrare nelle loro credenziali di ID Apple. Le pagine possono essere progettati per guardare, proprio come quelli reali e l'unica differenza può essere il nome di dominio o certificato di sicurezza. Non appena viene inserita l'informazione degli operatori degli hacker saranno in grado di prendere in consegna i conti. In questo modo è possibile condurre sia abusi finanziari e il furto di identità.

- virus Download - L'altro obiettivo finale possibile è quello di fornire un payload maligno tramite uno dei link presenti nelle e-mail. Può essere uno qualsiasi dei tipi di virus popolari: minatori, Trojan, ransomware ed ecc.

- Annunci - L'altro risultato possibile è quello di orientare gli obiettivi a una pagina con annunci intrusivi. Per ogni clic su un profitto di diversi centesimi sarà effettuato per gli operatori. campagne più grandi in grado di generare una buona fonte di reddito per le penali regia collettiva tali attacchi.

Un messaggio di esempio legge la seguente:

Mela pagamento il pagamento è stato Completelease controllare il giorno della ricevuta del cliente ID-899782.nice Giovedi, Ottobre 11,2018#95647

a support@apple.com

bcc @ yahoo.com

Data oggi alle 2:15 PM

mela di pagamento Receipt

Dancing Line By Cheetah Technology Corp. Limited Price $9.99 Order #MMJD56W68K Billed to: iTune Store Credit Name Products: Large Coin Box

Type:in-App Purchases

Pricing9.99

Payment Method Credit iTune Store

ID Apple phishing Esempio - Verifica le Attività recente 14425 I messaggi di posta elettronica

Una recente ondata di messaggi e-mail di phishing sono stati rilevati dai ricercatori. Secondo i report disponibili la nuova campagna di attacco è lanciato contro gli utenti su scala globale. In esso è stato falsificato un indirizzo di contatto appartenente ad Apple (support.apple.com) e l'oggetto si legge titoli generici come questo: [Promemoria] Verifica le Attività recente 14425 in cui il numero può essere modificato in uno casuale. Nessun contenuto del corpo è disponibile e gli utenti vedranno solo un file PDF allegato. Essi possono essere attratti in cliccando su di esso che porterà ad un'infezione da malware.

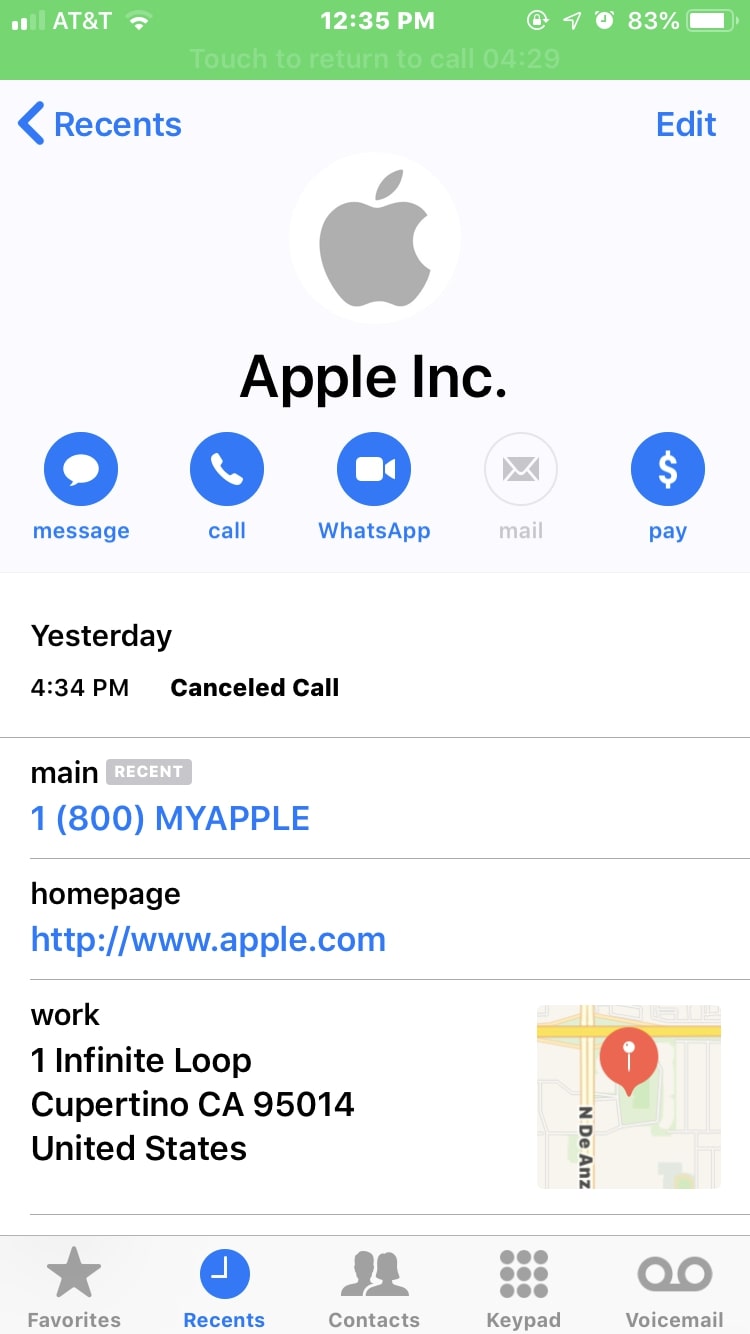

Phishing telefono di Apple

Una nuova ondata di truffe di phishing è stato scoperto all'inizio di gennaio 2019 utilizzando chiamate telefoniche. Gli hacker di automatizzare le chiamate verso gli obiettivi previsti con elementi aziendali contraffatti: logo, indirizzo e telefono numero reale. Il messaggio trigger citato consegnato alle vittime è che si è verificata una violazione dei dati.

Quando gli obiettivi di chiamare il numero di un uomo con accento indiano sarà prendere il telefono e convincerli a pensare che hanno chiamato la legittima linea di supporto di Apple. Se gli utenti cadono per la chiamata di frode allora la loro dati personali saranno raccolti, così come le credenziali di account Apple. Essi possono essere guidati a pagare un “deposito cauzionale”.

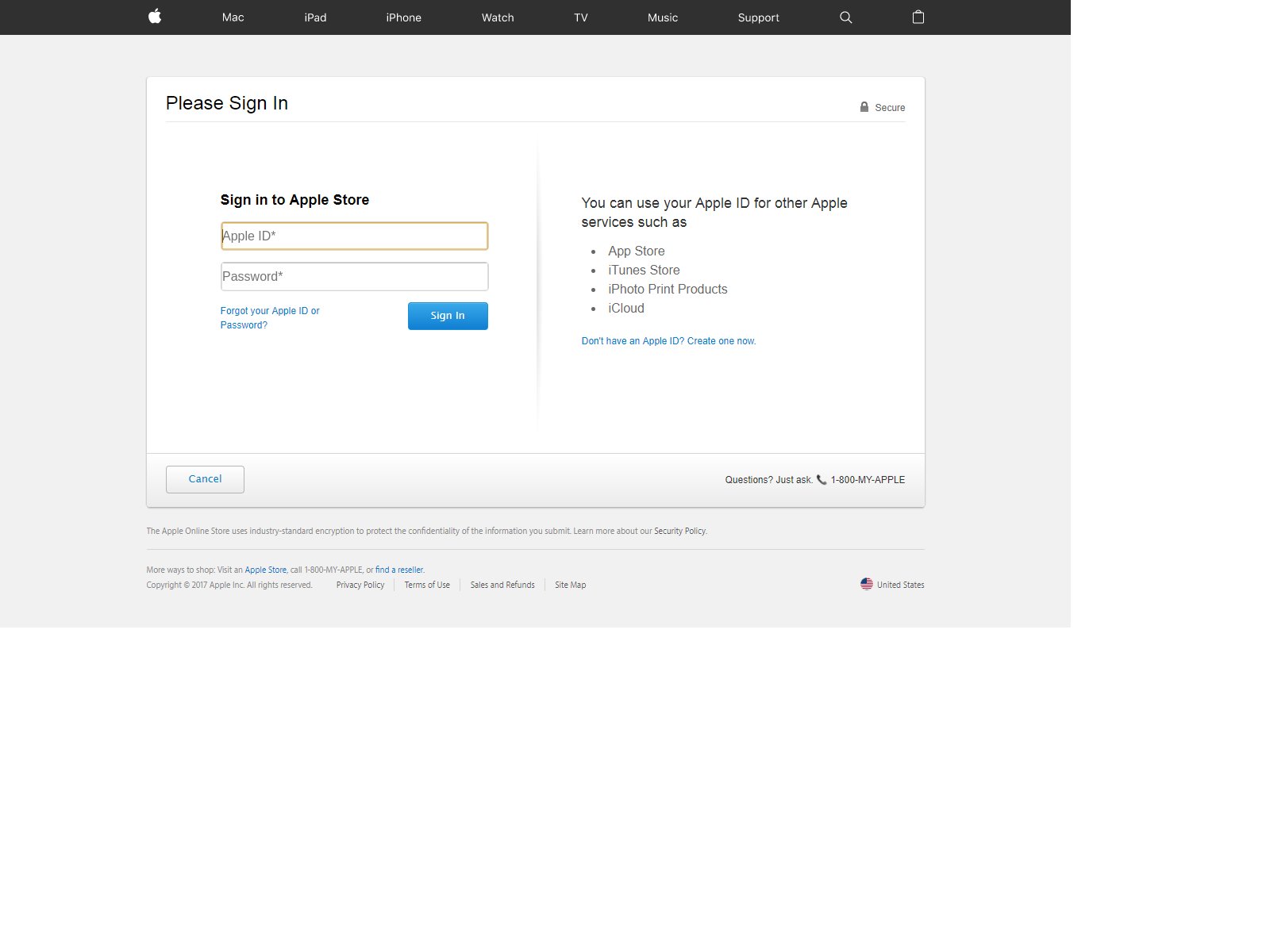

ID Apple phishing Esempio - Apple Store Accesso

Questo è un altro messaggio di phishing basato pagina di destinazione che tenta di costringere gli obiettivi a rivelare le loro credenziali di account. La pagina verrà copiare il design di Apple e probabilmente sarà ospitato su diversi domini che portano un nome quasi identico a Apple o qualsiasi dei suoi prodotti. Questo è il fatto intenzionalmente per navigare gli utenti in esso se sbagliano a digitare l'indirizzo accidentalmente legittima.

Pur presentando una pagina di accesso con i link alle pagine reali Apple è un approccio classico, ci sono molti modi attraverso i quali può diffondersi. A seconda del mezzo di diffusione reali il risultato può variare. Se diversi metodi sono utilizzati in una sola volta poi ci sarà un numero molto elevato di potenziali vittime. Questa pagina di destinazione truffa ID Apple è molto probabile che si trovano tramite i link abbreviati che vengono inviati tramite messaggi di posta e profili di social network (entrambi i post e messaggi diretti). Gli hacker possono recuperare interi database di informazioni di base e avviare lo scoppio.

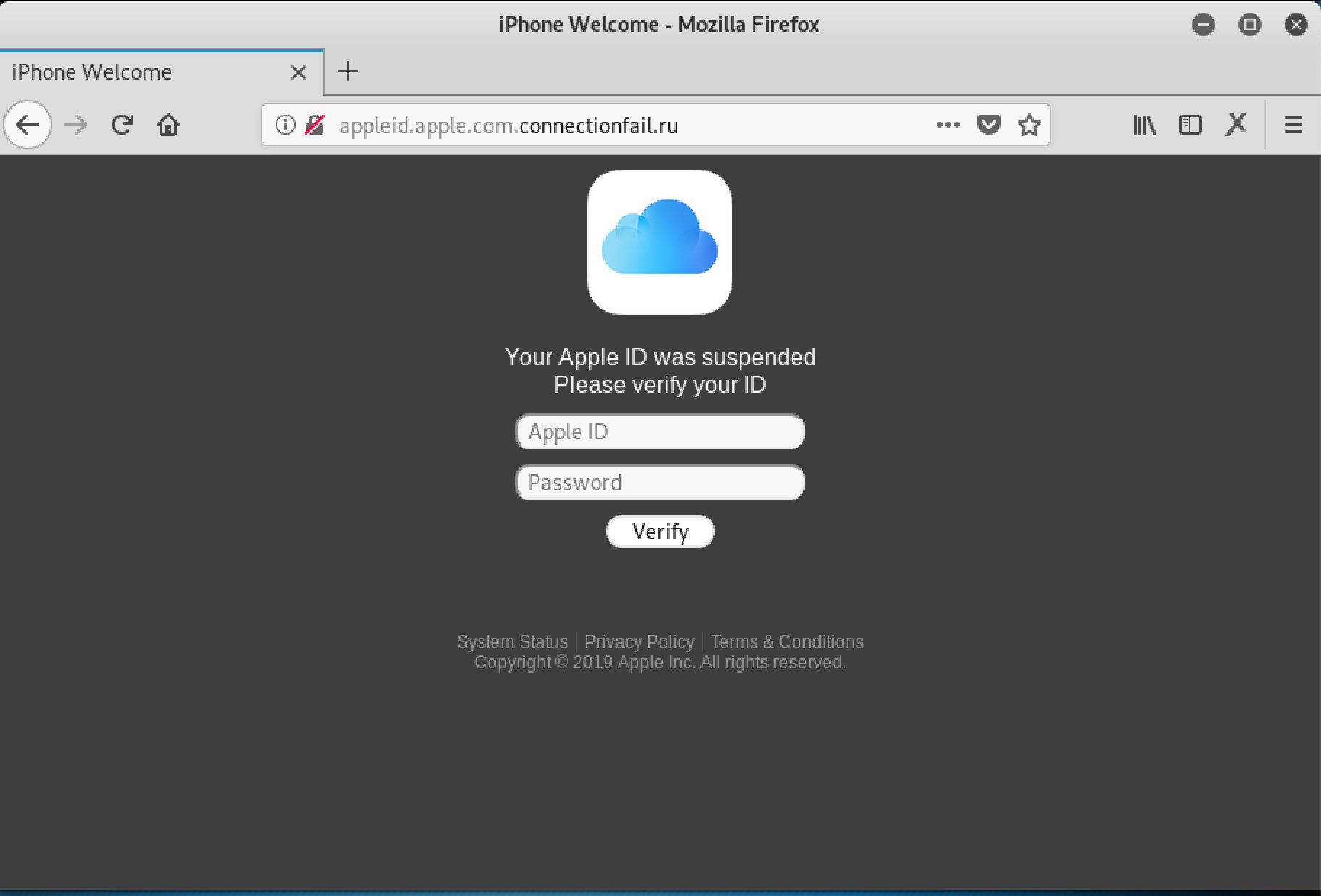

ID Apple phishing Esempio - Sospeso ID Apple

È stato rilevato un nuovo truffa relativa alle altre campagne di phishing di Apple. Esso è distribuito dal giorno una pagina di destinazione che richiede le vittime di entrare nei dettagli ID Apple. Ci sono diverse forme di possibile fonte tuttavia ci aspettiamo che messaggi e-mail e vettori payload sono gli agenti di consegna più probabili.

La pagina di destinazione non avrà un certificato di sicurezza rilasciato a Apple e gli utenti possono trovare che alcuni dei collegamenti non porterà al sito di Apple. Tenete a mente che le pagine di destinazione come questo sono anche a breve legato e caricato profili di social media che sono o rubati o hacked. Gli account utente sono o hacked o rubati.

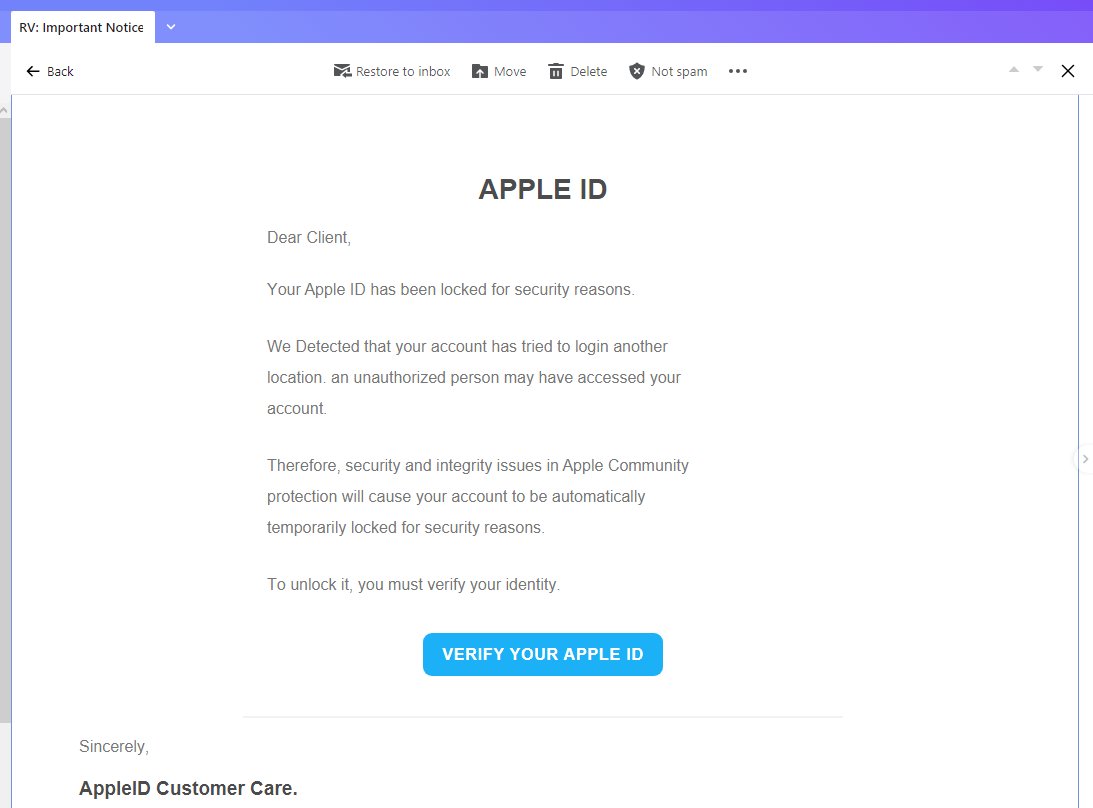

ID Apple phishing Esempio - Bloccato account Attenzione

Gli hacker invierà un messaggio di notifica falso che viene creato in un modo che assomiglia a supporto Apple. Il suo contenuto corpo sarà convincere i destinatari a credere che il loro account Apple è bloccato a causa di tentativi di login errati. Per sbloccare loro che vengono reindirizzati a un pagina di login falso che richiedere il loro indirizzo di posta elettronica e la combinazione di password. Se vengono poste le credenziali saranno immediatamente trasferite agli operatori degli hacker della truffa e si assumerà lui conti delle vittime.

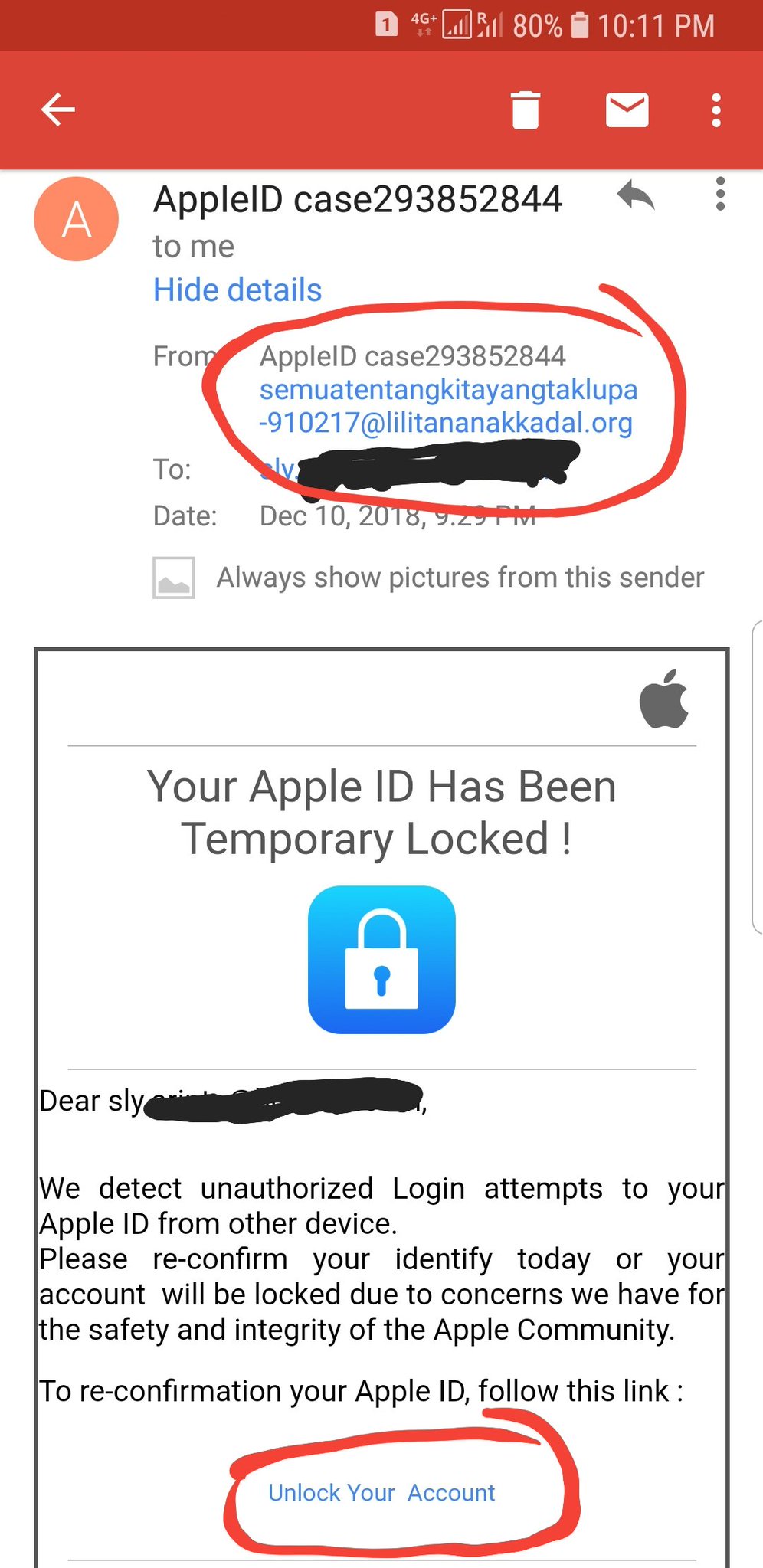

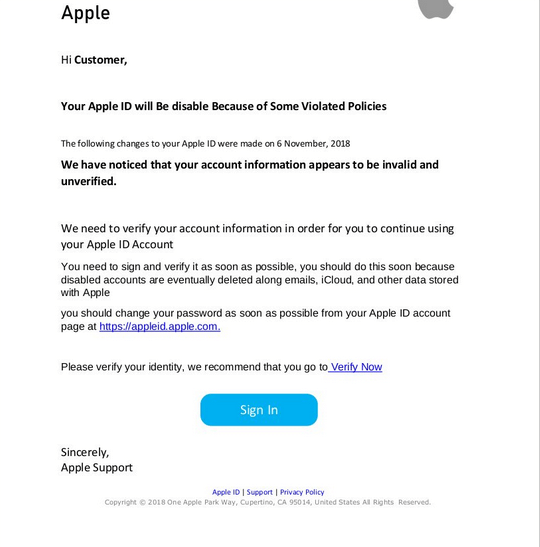

ID Apple phishing Esempio - il vostro Apple ID è stato temporaneo Bloccato

Un'altra truffa ID Apple che è stato identificato è una tattica e-mail di phishing che manipola i destinatari a pensare che il loro ID Apple è stato bloccato. Come gli altri esempi che utilizza familiare Apple come stile e presenta un collegamento a “sbloccare” i suddetti conti. Quando si accede porterà alla pagina di destinazione stessa phishing. Gli utenti saranno invitati per la loro e-mail, username e password o qualsiasi altra combinazione di credenziali al fine di “verificare” le loro informazioni. Prendete nota che alcune truffe ID Apple possono richiedere altre informazioni, come pure - domande e risposte segrete combinazioni o le date di nascita.

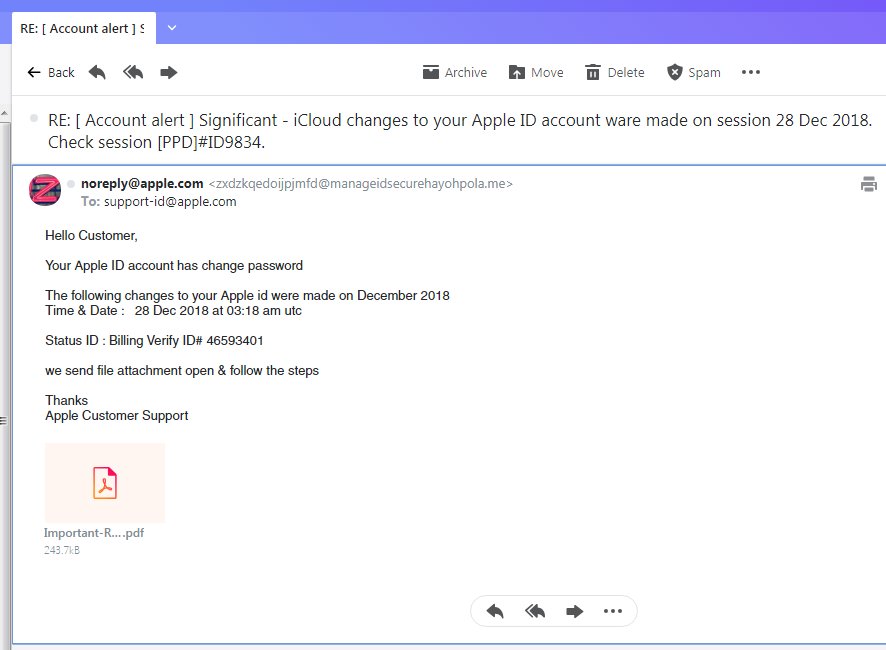

ID Apple phishing Esempio - Apple ID Password cambiata

Questo è un esempio recente di un phishing scam ID Apple, che costringe i destinatari a pensare che essi hanno ricevuto un avviso di protezione di Apple legittima. Il messaggio e-mail leggerà che l'account dell'utente ha avuto la propria password cambiato. A seguito di questa azione di un rapporto è stato generato che è attaccato come file PDF. Questo è un classico caso di un sistema di recapito payload. Non appena viene aperto il file verrà avviata una consegna virus. Esso può essere effettuato sia immediatamente o quando gli utenti scelgono di attivare gli script incorporati.

Ciò che è particolarmente preoccuparsi di questo particolare scenario è che il messaggio di citare ora e la data dell'incidente proposto, insieme a un ID di biglietteria di stato che può apparire molto convincente per molti utenti Apple. Il messaggio sarà caratterizzato da un campo del mittente rimbalzato in arrivo dal dominio Apple.com. L'approccio non-personalizzato può sentire simile all'approccio Apple ha con le proprie notifiche dei messaggi legittimi.

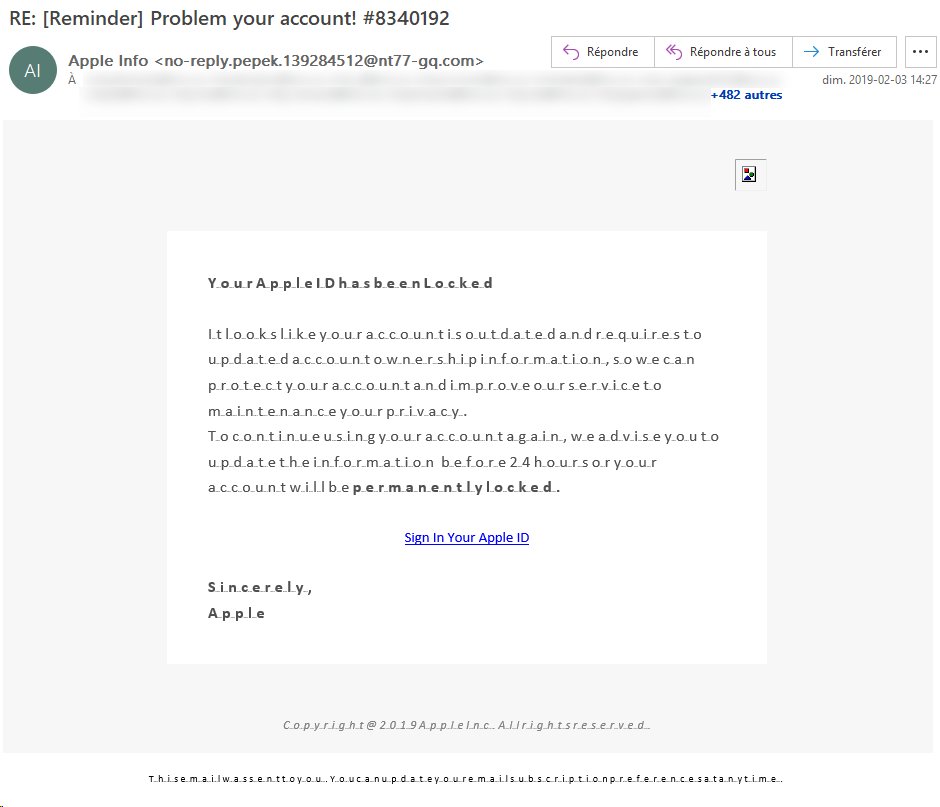

Problema Il tuo account ID Apple Promemoria Scam

Un messaggio di posta elettronica distinto phishing che un utente Apple ID potrebbe ricevere il promemoria è falso con l'oggetto “Problema tuo account!”. Questi messaggi vengono inviati da un indirizzo di posta elettronica di hacker-controllato, che si identifica come “Info di apple” ed emette una notifica non correttamente formattato che informa che i destinatari che hanno bisogno di accedere al proprio account ID Apple.

Gli utenti vittima noteranno che il contenuto del corpo dei messaggi di posta elettronica contiene il layout del testo rotto - questo è volutamente fatto al fine di emulare un problema che gli utenti potrebbero avere con il loro computer. Questo è legato al fatto-up bloccati conto che può ulteriormente invogliare gli obiettivi. I segnali di allarme che questo è un messaggio falso sono l'oggetto falso - il numero citato, alla fine, non rappresenta alcun ID o un'altra forma di saluto personalizzato alla vittima. Il layout del corpo del testo e contenuti da parte di Apple non potrà mai essere in stile in questo modo e l'indirizzo e-mail del mittente saranno dal nome di dominio della società. Inoltre, il “Accedi Il tuo ID Apple” porterà ad una pagina di login falso - l'URL viene fatta risalire ad un dominio non di proprietà della società.

Rimuovere ID Apple di phishing da Windows e il browser

Se si desidera rimuovere la truffa ID Apple Phishing dal computer, si consiglia vivamente di seguire le istruzioni di rimozione pubblicati sotto questo articolo. Essi sono stati creati con l'idea principale in mente di aiutare a eliminare questo virus manualmente o automaticamente. Sappiate che secondo gli esperti il modo migliore per cercare di rimuovere il software che causa l'ID Apple Phishing Truffe pop-up è quello di utilizzare un software avanzato anti-malware. Tale programma è stato creato con l'idea in mente di eseguire la scansione completamente il computer e cercare di eliminare ogni traccia di programmi indesiderati, proteggendo il computer contro le infezioni future, nonché.

Passaggi da preparare prima della rimozione:

Prima di iniziare a seguire i passi di seguito, Essere informati che si deve prima fare le seguenti operazioni preliminari:

- Eseguire il backup dei file nel caso in cui il peggio accade.

- Assicurarsi di avere un dispositivo con queste istruzioni su standy.

- Armatevi di pazienza.

- 1. Cerca malware per Mac

- 2. Disinstallare le app rischiose

- 3. Pulisci i tuoi browser

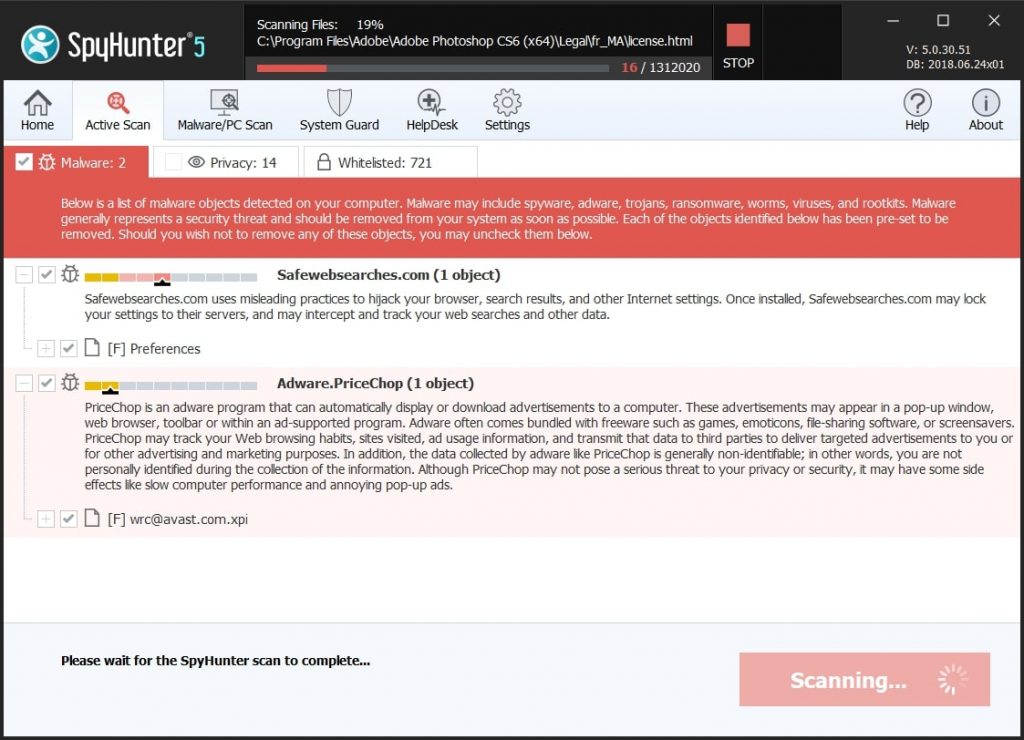

Passo 1: Cerca e rimuovi i file di phishing dell'ID Apple dal tuo Mac

Quando si trovano ad affrontare problemi sul vostro Mac come un risultato di script indesiderati e programmi come Apple ID di phishing, il modo consigliato di eliminare la minaccia è quello di utilizzare un programma anti-malware. SpyHunter per Mac offre funzionalità di sicurezza avanzate insieme ad altri moduli che miglioreranno la sicurezza del tuo Mac e la proteggeranno in futuro.

Guida rapida e semplice alla rimozione di video malware per Mac

Passo bonus: Come rendere il tuo Mac più veloce?

Le macchine Mac mantengono probabilmente il sistema operativo più veloce in circolazione. Ancora, I Mac a volte diventano lenti e lenti. La guida video di seguito esamina tutti i possibili problemi che possono portare il tuo Mac a essere più lento del solito, nonché tutti i passaggi che possono aiutarti a velocizzare il tuo Mac.

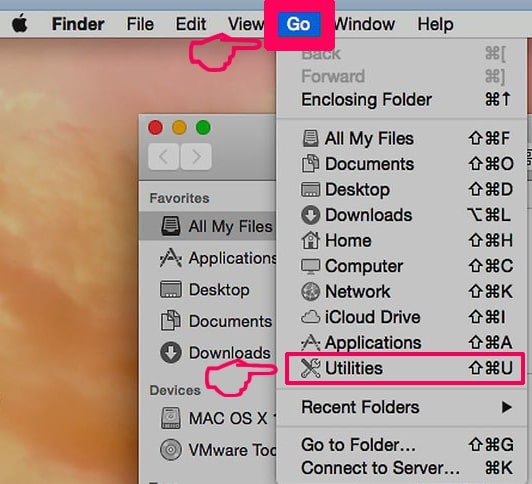

Passo 2: Disinstallare ID Apple di phishing e rimuovere i file e gli oggetti correlati

1. Colpire il ⇧ + ⌘ + U chiavi per aprire Utilità. Un altro modo è fare clic su "Vai" e quindi su "Utilità", come l'immagine qui sotto mostra:

2. Trova Activity Monitor e fai doppio clic su di esso:

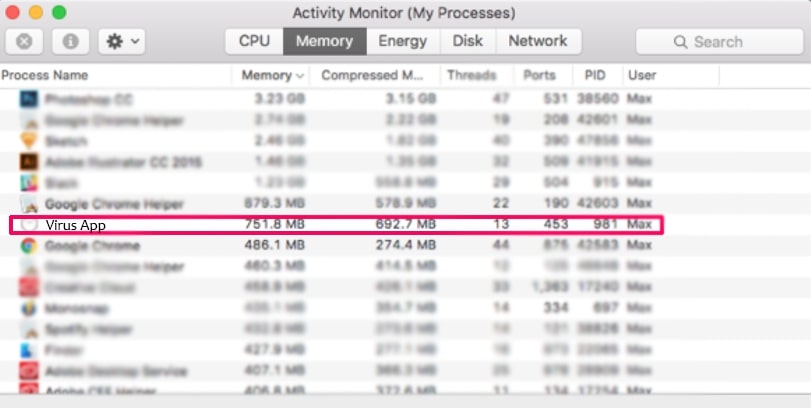

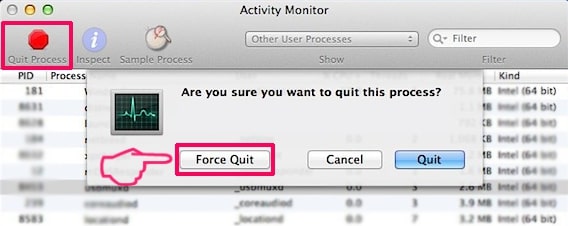

3. Nel sguardo Activity Monitor per eventuali processi sospetti, appartenenti o relativi ad Apple ID di phishing:

4. Clicca sul "Andare" nuovamente il pulsante, ma questa volta seleziona Applicazioni. Un altro modo è con i pulsanti ⇧+⌘+A.

5. Nel menu Applicazioni, cercare qualsiasi applicazione sospetto o un'applicazione con un nome, simili o identici ad Apple ID di phishing. Se lo trovate, fare clic con il tasto destro sull'app e selezionare "Sposta nel cestino".

6. Selezionare conti, dopo di che cliccare sul elementi di login preferenza. Il Mac ti mostrerà un elenco di elementi che si avvia automaticamente quando si accede. Cercare eventuali applicazioni sospette identico o simile ad Apple ID di phishing. Seleziona l'app di cui vuoi interrompere l'esecuzione automatica, quindi seleziona su Meno (“-“) icona per nasconderlo.

7. Rimuovi manualmente eventuali file rimanenti che potrebbero essere correlati a questa minaccia seguendo i passaggi secondari di seguito:

- Vai a mirino.

- Nella barra di ricerca digitare il nome della app che si desidera rimuovere.

- Al di sopra della barra di ricerca cambiare i due menu a tendina per "File di sistema" e "Sono inclusi" in modo che è possibile vedere tutti i file associati con l'applicazione che si desidera rimuovere. Tenete a mente che alcuni dei file non possono essere correlati al app in modo da essere molto attenti che i file si elimina.

- Se tutti i file sono correlati, tenere il ⌘ + A per selezionare loro e poi li di auto "Trash".

Nel caso in cui non è possibile rimuovere ID Apple phishing via Passo 1 sopra:

Nel caso in cui non è possibile trovare i file dei virus e gli oggetti nelle applicazioni o altri luoghi che abbiamo sopra riportati, si può cercare manualmente per loro nelle Biblioteche del Mac. Ma prima di fare questo, si prega di leggere il disclaimer qui sotto:

1. Clicca su "Andare" e poi "Vai alla cartella" come mostrato sotto:

2. Digitare "/Library / LauchAgents /" e fai clic su Ok:

3. Eliminare tutti i file dei virus che hanno simili o lo stesso nome ID Apple di phishing. Se credete che ci sia tale file non, non eliminare nulla.

È possibile ripetere la stessa procedura con le seguenti altre directory Biblioteca:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Mancia: ~ è lì apposta, perché porta a più LaunchAgents.

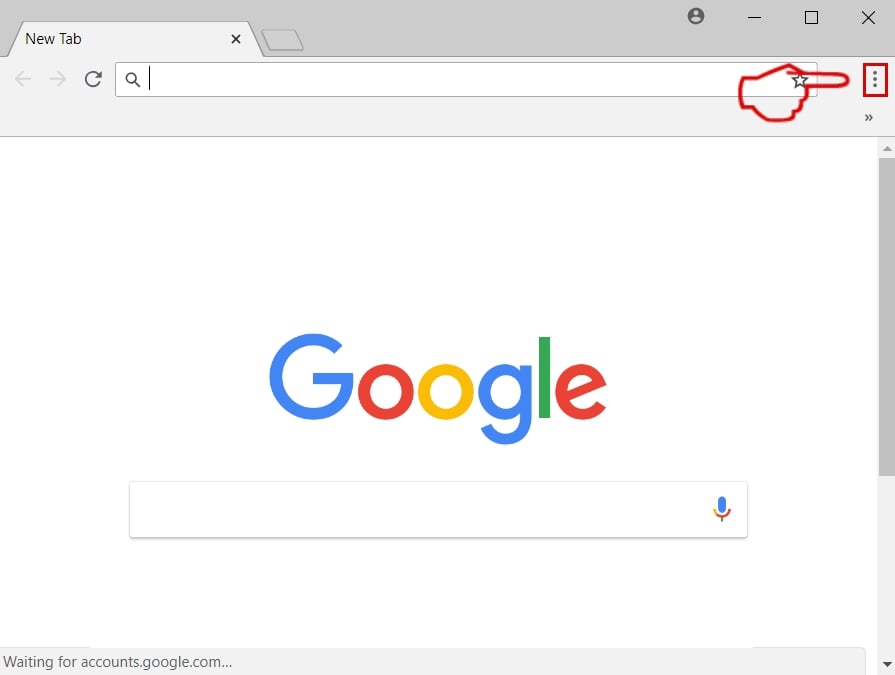

Passo 3: Rimuovere ID Apple Phishing Scam - estensioni legate da Safari / Cromo / Firefox

Apple ID Phishing Scam-FAQ

Che cos'è la truffa di phishing con ID Apple sul tuo Mac?

La minaccia di phishing dell'ID Apple è probabilmente un'app potenzialmente indesiderata. C'è anche una possibilità a cui potrebbe essere correlato Malware per Mac. Se è così, tali app tendono a rallentare in modo significativo il tuo Mac e visualizzare annunci pubblicitari. Potrebbero anche utilizzare cookie e altri tracker per ottenere informazioni di navigazione dai browser web installati sul tuo Mac.

I Mac possono prendere virus?

Sì. Tanto quanto qualsiasi altro dispositivo, I computer Apple ricevono malware. I dispositivi Apple potrebbero non essere un bersaglio frequente il malware autori, ma stai certo che quasi tutti i dispositivi Apple possono essere infettati da una minaccia.

Quali tipi di minacce esistono per Mac?

Secondo la maggior parte dei ricercatori di malware ed esperti di sicurezza informatica, il tipi di minacce che attualmente possono infettare il tuo Mac possono essere programmi antivirus non autorizzati, adware o dirottatori (PUP), Cavalli di Troia, ransomware e malware crittografico.

Cosa fare se ho un virus Mac, Like Apple ID Phishing Scam?

Niente panico! Puoi sbarazzarti facilmente della maggior parte delle minacce Mac isolandole prima e poi rimuovendole. Un modo consigliato per farlo è utilizzare un fornitore affidabile software di rimozione malware che può occuparsi della rimozione automaticamente per te.

Esistono molte app anti-malware per Mac tra cui puoi scegliere. SpyHunter per Mac è una delle app anti-malware per Mac consigliate, che può eseguire la scansione gratuitamente e rilevare eventuali virus. Ciò consente di risparmiare tempo per la rimozione manuale che altrimenti sarebbe necessario eseguire.

How to Secure My Data from Apple ID Phishing Scam?

Con poche semplici azioni. Innanzitutto, è imperativo seguire questi passaggi:

Passo 1: Trova un computer sicuro e collegalo a un'altra rete, non quello in cui è stato infettato il tuo Mac.

Passo 2: Cambiare tutte le password, a partire dalle password della posta elettronica.

Passo 3: consentire autenticazione a due fattori per la protezione dei tuoi account importanti.

Passo 4: Chiama la tua banca a modificare i dati della carta di credito (codice segreto, eccetera) se hai salvato la tua carta di credito per lo shopping online o hai svolto attività online con la tua carta.

Passo 5: Assicurati che chiama il tuo ISP (Provider o operatore Internet) e chiedi loro di cambiare il tuo indirizzo IP.

Passo 6: Cambia il tuo Password Wi-Fi.

Passo 7: (Opzionale): Assicurati di scansionare tutti i dispositivi collegati alla tua rete alla ricerca di virus e ripeti questi passaggi per loro se sono interessati.

Passo 8: Installa anti-malware software con protezione in tempo reale su ogni dispositivo che hai.

Passo 9: Cerca di non scaricare software da siti di cui non sai nulla e stai alla larga siti web di bassa reputazione generalmente.

Se segui queste raccomandazioni, la tua rete e i dispositivi Apple diventeranno significativamente più sicuri contro qualsiasi minaccia o software invasivo delle informazioni e saranno privi di virus e protetti anche in futuro.

Altri suggerimenti che puoi trovare sul nostro Sezione Virus MacOS, dove puoi anche porre domande e commentare i tuoi problemi con il Mac.

Informazioni sulla ricerca sulle truffe di phishing dell'ID Apple

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione di phishing dell'ID Apple inclusa, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico di macOS.

Come abbiamo condotto la ricerca sulla truffa di phishing dell'ID Apple??

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di minacce per Mac, in particolare adware e app potenzialmente indesiderate (soddisfatto).

Inoltre, la ricerca dietro la minaccia di phishing dell'ID Apple è supportata con VirusTotal.

Per comprendere meglio la minaccia rappresentata dal malware per Mac, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.