A ascensão das criptomoeda lida com Bitcoin e suas muitas alternativas levou à criação de ataques de phishing coordenados da chamada “Bitcoin airdrops”. Os criminosos por trás das campanhas observam que os usuários de computador procuram várias maneiras de obter ativos de criptomoeda. Esta provou ser uma das estratégias de maior sucesso, já que o esquema Bitcoin Airdrop parece ser o método preferido de roubo de moeda digital nos últimos meses. Nosso artigo descreve alguns cenários comuns usados por criminosos.

Origens dos golpes do Bitcoin Airdrop

Para entender por que os golpes do Bitcoin Airdrop se tornaram uma das formas mais populares de enganar os usuários de computador, primeiro precisamos considerar o que é. Por definição, esta é uma forma de ganhar ativos de criptomoeda participando de um sorteio. Airdrops são uma forma de doação dos desenvolvedores de blockchain relevantes para a comunidade criptomoeda. Eles são planejados com antecedência como uma forma de promoção que visa gerar interesse e tentar impulsionar o valor do projeto relevante de uma forma positiva.

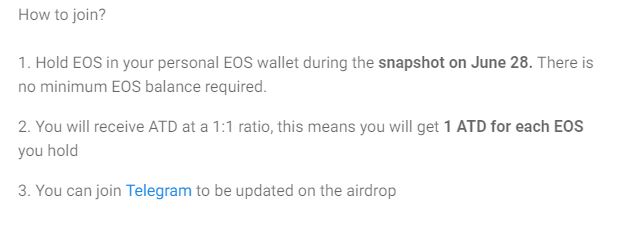

O método mais comum para anunciá-los é o uso de perfis de mídia social, grupos de usuários e bate-papos do Telegram. Os usuários em potencial, em alguns casos, são solicitados a realizar várias ações, como compartilhar postagens ou entrar em discussões, a fim de serem elegíveis para os lançamentos aéreos. Em alguns casos, os lançamentos aéreos são realizados por serviços, sites e grupos afiliados aos operadores de blockchain ou proprietários de serviço. Nestes casos, é muito provável que os usuários possam descobrir um esquema Bitcoin Airdrop.

Identificamos vários tipos diferentes de Airdrops que estão sendo servidos à comunidade de criptomoedas. Airdrops são populares com todas as formas de tokens digitais e criptomoedas e podem assumir várias formas. Esta lista mostra as diferenças que são encontradas principalmente nos requisitos de interação do usuário:

- Registro Simples - Os Aidrops apresentam apenas requisitos básicos aos usuários: o nome deles, endereço de e-mail e possivelmente o endereço da carteira para que os fundos possam ser transferidos automaticamente.

- Requisitos de compartilhamento - Os usuários preenchem um formulário de cadastro que também inclui um script que monitora suas ações. Para concluir o registro com êxito, eles são solicitados a compartilhar a mensagem de lançamento do airdrop em suas contas de mídia social.

- Retenção de saldo mínimo - Este lançamento aéreo em particular exige que os usuários mantenham um saldo mínimo da criptomoeda necessária em suas carteiras por um determinado período.

- Interação com a comunidade - Este lançamento aéreo prescreve que os possíveis detentores de criptomoedas devem interagir com a comunidade por um determinado período de tempo. Os moderadores inspecionarão manualmente seus esforços e concederão a quantia prometida ao atingir um determinado limite..

Um exemplo de mensagem de lançamento aéreo bitcoin

A maioria dos principais aviões Bitcoin e moedas alternativas são feitos com a intenção específica de ser um mecanismo de marketing secundário. Todos eles têm as características únicas de manter o controle das atividades dos usuários e premiá-los com os ativos de criptomoeda relevantes ao atingir os objetivos predefinidos.

Sinais de alerta de golpes de Bitcoin Airdrop

Como os muitos tipos de lançamentos aéreos, usuários mal-intencionados criaram vários tipos diferentes de golpes. O primeiro e provavelmente o mais comum esquema é o golpe aéreo de sequestro de blockchain. É feito para imitar os desenvolvedores do projeto de blockchain de destino escolhido, configurando uma página falsa que usa conteúdo sequestrado: texto, imagens e designs. Após a visita da página falsa, eles são oferecidos para participar de um Airdrop. Ao visitar o cadastro de drop (enviar) página o site solicitará que eles insiram suas credenciais de carteira.

Como as discussões de ICO e criptomoeda estão disponíveis principalmente nos canais do Telegram, fomos alertados de outro perigo ameaçador chamado de Fraude Telegram Golpe Airdrop. Ele tira proveito da popularidade do aplicativo entre a comunidade, criando chats falsos, grupos e perfis que sequestram as verdadeiras comunidades de criptomoedas. Os airdrops são oferecidos por sistemas automatizados “bots” que sequestram dados confidenciais e credenciais de carteira durante o “registro de lançamento aéreo” que está sendo oferecido às vítimas.

O antigo Esquema de doação de Bitcoin Airdrop também está sendo usado. É uma evolução das mensagens de e-mail dos parentes nigerianos e assume a forma de uma mensagem privada para os alvos que prometem grandes somas de dinheiro na forma de criptomoeda que são um presente de um parente atrasado, frequentemente originário de um país remoto. Os usuários são solicitados a fornecer detalhes elaborados sobre si mesmos e suas carteiras, incluindo as chaves privadas. A explicação dada é que tudo isso é solicitado pelo advogado ou notário para que “liberação” os fundos para suas contas.

Uma abordagem alternativa popular é o Golpe de depósito obrigatório onde os usuários em potencial recebem a promessa de grandes somas de dinheiro. Eles são orientados por um processo de registro passo a passo e informados de que precisam fazer um depósito obrigatório (ou “doação”) em ordem de “provar” que suas contas são legítimas. Os usuários nunca recebem nada em troca e os fundos transferidos são imediatamente retirados pelos criminosos.

Vários grupos de hackers foram vistos criando portais de câmbio falsos. Esta é uma prática avançada de phishing que requer muito mais esforço por parte do desenvolvedor. Consequentemente, um número muito maior de vítimas em potencial pode ser afetado. A criação de portais falsos significa que os hackers devem simular as transações e alimentar dados ao vivo (falsificado ou legítimo) das criptomoedas populares e seus respectivos valores.

As campanhas de phishing podem ser distribuídas em diferentes canais. Uma das táticas mais comuns é a coordenação de campanhas de email em massa em que os criminosos se fazem passar pelas cadeias de bloqueio relevantes ou pelos fóruns da comunidade onde o usuário pode estar ativo em. Eles podem incluir o mesmo conteúdo do site legítimo, usando seu texto, gráficos e modelos de design. O objetivo final é persuadir os usuários receptores a navegar para um site de phishing que rouba suas credenciais.

Os usuários também podem receber mensagens diretas ou ser convidado para chats em grupo que podem apresentar links para sites de phishing scam. Na maioria dos casos, as mensagens de bate-papo se passarão por fóruns e bate-papos oficiais da comunidade. Isso é possível analisando a dinâmica de grupo da comunidade legítima e tentando imitá-la.

Todos os golpes de Bitcoin Airdrop podem ser facilmente detectados, observando-se a presença de sinais de alerta de phishing. Uma lista concisa dos mais notáveis é a seguinte:

- Nunca confie em um Airdrop - Os usuários precisarão julgar individualmente se um determinado lançamento aéreo é legítimo ou não. Isso pode ser feito facilmente procurando por notificações no site oficial da criptomoeda relevante ou em suas contas de mídia social. Em caso de dúvida, não hesite em contatá-los diretamente.

- Nunca revele informações de acesso - Nunca envie informações que possam ser usadas para acessar sua carteira: credenciais de email, data de nascimento, chaves públicas ou privadas.

- Não interaja com fontes desconhecidas - Muitos dos golpes de phishing utilizam sites falsos que copiam o design e o conteúdo de criptomoedas ou airdrops legítimos. Antes de abrir hiperlinks de e-mails, sites, fóruns ou outras fontes certificam-se de que apontam para os sites oficiais.