Este artigo tem como objetivo fornecer uma visão sobre phishing páginas da web que visam a sua informação e exibição como remover esses sites falsos de seu computador além de protegê-lo no futuro.

Houve até agora milhões, se não milhares de milhões de sites de phishing lá fora, olhando exatamente como as originais e muitos usuários inexperientes tendem a cair para sua armadilha e dar suas informações pessoais e detalhes financeiros que são enviados para os servidores dos hackers via tecnologia de rastreamento. As empresas de antivírus têm proteção contra phishing contra tais ameaças integrado, mas desde que os anfitriões se espalhando phishing cuspir vários URLs com uma taxa de extrema, nem todas as páginas de phishing são bloqueados. É por isso que nós criamos esse material educativo que visa torná-lo um especialista em proteção contra phishing, porque mais usuários se tornam vítimas devido ao seu comportamento e não podemos culpar o software de segurança o tempo todo.

Como Phishing Weblinks Espalhe

Os ciber-criminosos têm investido toda a sua imaginação e potencial para a criação de phishing páginas da web que vai passar o truque. E eles usam táticas de astúcia para espalhá-los bem. As táticas são muitas e as páginas da web são quase idênticos.

Método 1 - Via Referente Spam

Um dos métodos mais difundidos de propagação de phishing páginas da web é, naturalmente, através da manipulação Google para conduzir campanhas de spam em massa via spambots. Tais spambots são geralmente tanto Web Crawlers também conhecidas como aranhas e Referrers fantasmas. Crawlers objetivo de rastrear páginas web diferentes e spam apenas sobre aqueles que não possuem certas características de segurança e são mais inofensivo do que fantasmas que são um spam persistente e não podem ser bloqueados facilmente. Aqui está um exemplo de um URL spammed via spam de referência que leva a uma página AliExpress phishing:

Método 2 - Via PUPs (Programas Ad-Supported)

Esse tipo de software é extremamente elevada em variedade de programas que possam existir. Eles podem variar de extensões do navegador, barras de ferramentas, programas instalados no computador, falsificação navegadores web e muitos outros.

Usualmente, tais programas potencialmente indesejados são criados para múltiplos benefícios diferentes dos interesses dos seus criadores:

- Para gerar tráfego hoax a exibição de anúncios e fazendo com que redireciona o navegador para sites de terceiros que podem ter pago por esse serviço.

- Para exibir anúncios de links de afiliados que geram receitas por ser clicado.

- Para infectar seu computador com malware por publicidade links maliciosos.

- Para exibir phishing páginas da web que visam a sua informação.

A exibição de tais páginas de phishing pode ocorrer através de um redirecionamento do navegador ou através de uma página falsa postada em uma barra de ferramentas como um marcador favorito. Isto inclui páginas de phishing falsos, tais como Facebook páginas de login, PayPal, Amazonas, maçã, LinkedIn e vários outros serviços.

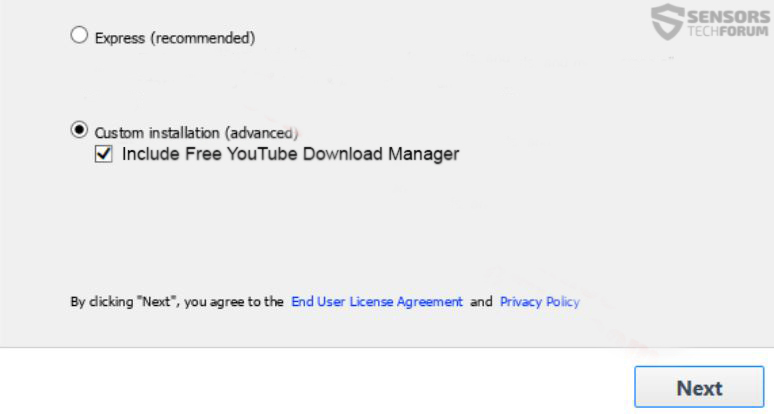

Esse tipo de software indesejado pode ser replicado através de vários métodos diferentes, principalmente através de agregação. Agregação é um serviço que visa empurrar programas de terceiros, incorporando a sua instalação junto outro software livre baixado online. Um exemplo pode ser visto na imagem abaixo, anunciando um aplicativo como um “Extra útil”. Tais programas empacotados pode ser visto em sites de download de software suspeitos ou sites de torrent.

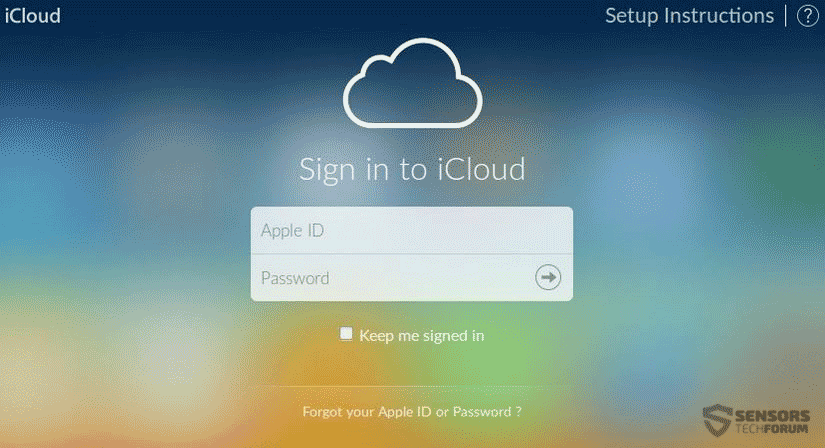

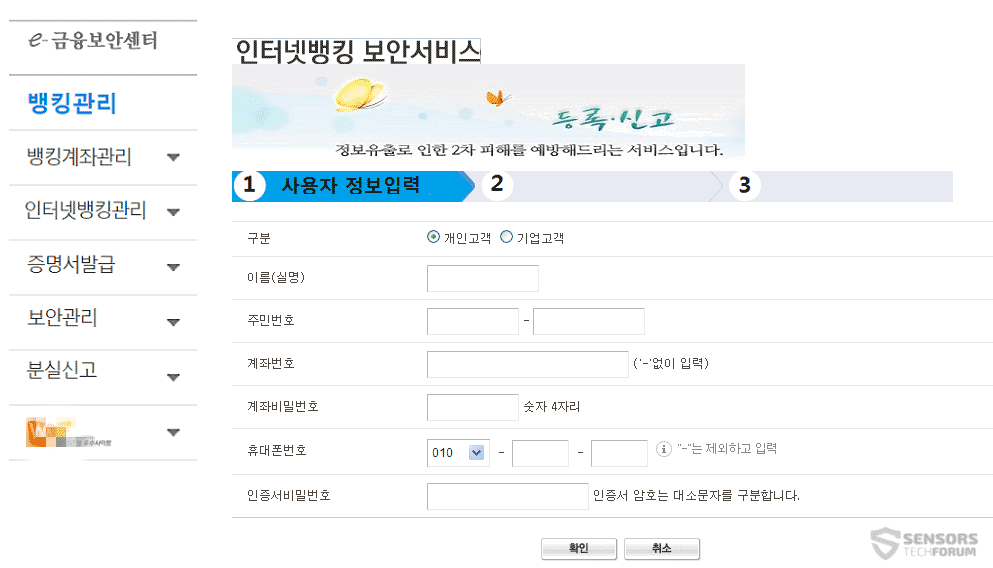

E os usuários de Mac também estão ameaçadas por esses aplicativos indesejados ou malware vindos de aplicativos maliciosos. Tal pode exibir páginas de phishing web, como a falsa de login iCloud abaixo:

Método 3 - Via Malware

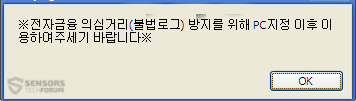

O mais eficaz eo método mais inteligente de todos os ataques de phishing é realizado através de vários tipos de malware está sendo espalhado para fora no selvagem. Um desses vírus que é extremamente perigoso, seja malware bancário ou bancária Trojans. Tal pode phish para sua informação financeira após infectar o seu computador. Um dos mais recentes vírus neste segmento, Conhecido como BlackMoon trojan bancário usa uma técnica muito astuto. O vírus tem uma lista pré-configurada de hashes de sites que o usuário pode visitar. Assim que as visitas vítima website do original, por exemplo, uma página de compra do varejista on-line, o Trojan detecta-lo e, em seguida, exibe uma mensagem de erro:

Assim que os cliques vítima no botão “OK”, BlackMoon redireciona para uma página web de phishing idêntica procurando com as credenciais financeiras. Alguns malwares que é mais desenvolvido pode gerar tais páginas web sobre o local, copiando o código “página de origem”:

Outro malware que pode causar a divulgação de páginas web, tais phishing são botnet vírus e, embora não tão eficaz, pode ser vermes que se espalham automaticamente a partir de um computador para outro computador. Esses vermes também pode exibir phishing páginas web de uma forma similar ou até mesmo instalar Trojans, como o BlackMoon.

Método 4 - Via e-mail

Provavelmente o método mais difundido lá fora, phishing e-mails muitas vezes tendem a enganar muitas vítimas inexperientes e também experimentaram usuários corporativos para entrar suas credenciais para uma instituição bancária ou serviço de pagamento online. Você nem vai acreditar como muitos têm caído na armadilha de e-mails engenharia social puramente porque o esquema é criado de uma forma muito inteligente.

Por exemplo, um regime podem ser para espalhar phishing e-mails para os usuários que usam apenas serviço de pagamento, como o PayPal. Tais esquemas foram relatados para ser espalhado desde o ano 2014 e estão evoluindo. Um desses e-mails pode ter um assunto como:

- Sua conta foi registrada a partir de outro dispositivo.

- Verifique se você fez a transferência PayPal.

- atividade suspeita em sua conta.

- A aquisição recibo da loja da Apple Austrália.

O corpo do e-mail parece ser exatamente o mesmo como um legítimo e-mail enviado por PayPal, por exemplo. E até mesmo usuários experientes não seria capaz de dizer a diferença. E uma vez que as páginas de phishing geralmente não são maliciosos e associada com malware, eles não são bloqueados por programas antivírus ou empresas navegador web. Assim que você pode visitar, como website, pensar “Oh, bem, Eu tenho proteção antivírus”, mas o site pode ser completamente diferente do original.

Como detectar Phishing (falsificação) web links

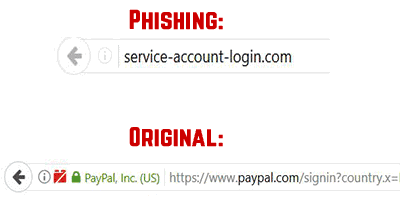

Usualmente, a detecção de tais links da web deve acontecer manualmente. Se você tem dúvidas de que uma página web é de phishing ou apenas quer verificar como página, a primeira ação que deve ser realizada por você, é verificar a URL de phishing. Existem várias maneiras de fazer isso, a mais simples das quais é comparar a URL original com o URL da página de phishing. É preferível fazer isso em outro dispositivo que é seguro ou através de outro navegador. Se o link da web que você vê é diferente do original, então você provavelmente tem uma página de phishing:

Além disso, outro sinal de copiar uma página de phishing é que as páginas da web que são phishing muitas vezes não são HTTPs (s para fixada). Isto pode ser detectado pelo ícone de cadeado verde que geralmente aparece na barra de endereço, como a imagem mostra.

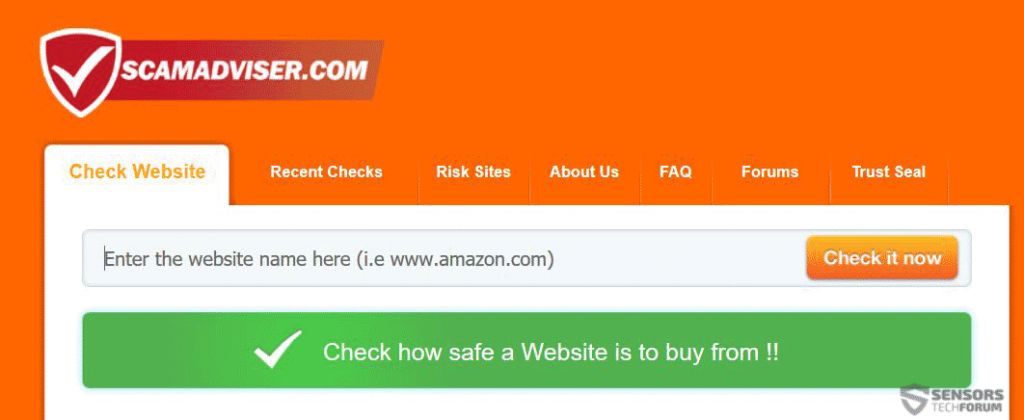

Outro método para verificar phishing e-mails é através de usar diferentes serviços on-line. Um em particular é Scamadviser.com que também tem uma construção em extensão do navegador. No site você pode colar a URL para ver se um URL malicioso ou se tiver sido detectado por ser uma página web de phishing ou scam:

Além desta, você também pode verificar seus navegadores para extensões do navegador suspeitos adicionados a eles uma verificar o seu PC se tiver um programa patrocinado por anúncios suspeito incorporado dentro dele, seguindo os passos que se seguem:

Como se livrar de sites de phishing permanentemente

Após a verificação de extensões do navegador suspeitos e encontrar suspeitos, tais, recomendações são para limpar seus navegadores Web Cache para limpar completamente-los a partir de qualquer software indesejado. Isso é possível, seguindo as instruções para navegadores web neste vídeo:

As instruções são para remover um específico programa potencialmente indesejado, mas que também irá ajudá-lo a limpar seus navegadores web e se livrar de qualquer software suspeito residente no seu computador.

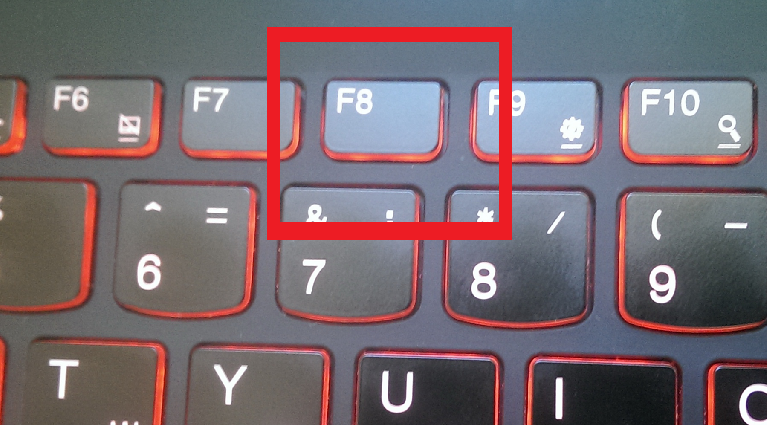

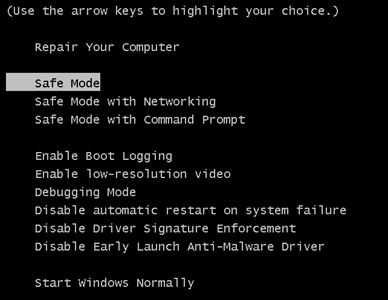

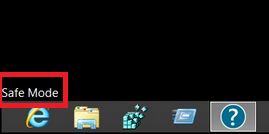

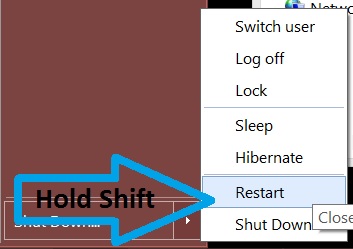

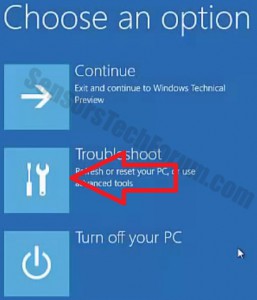

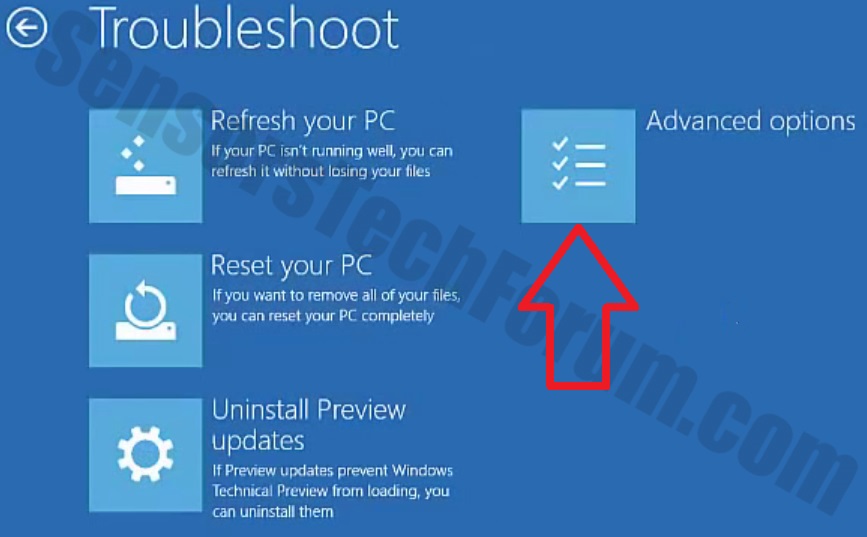

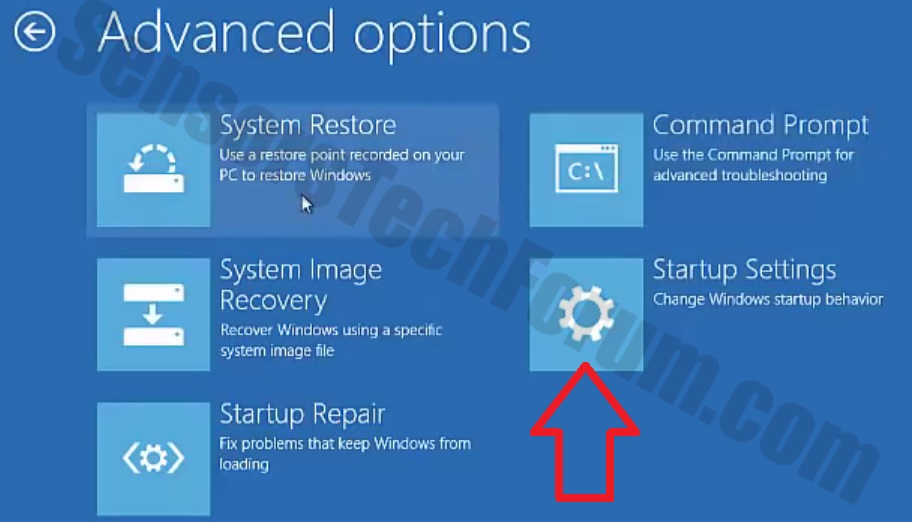

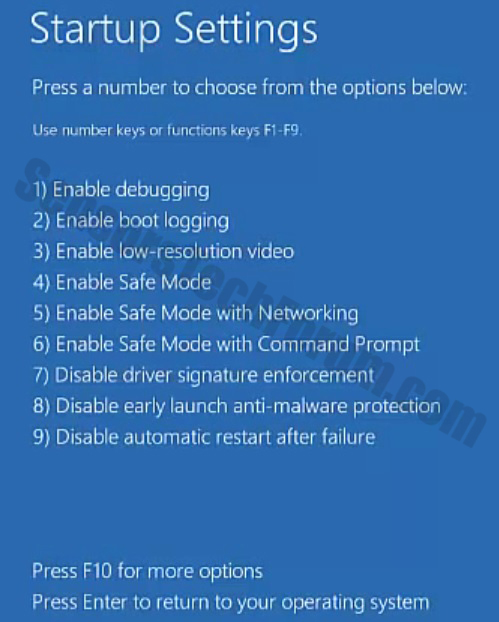

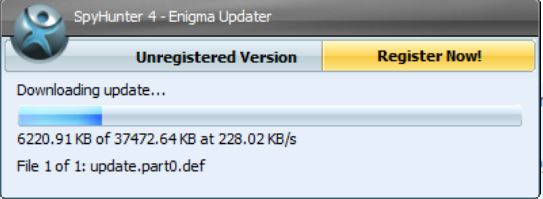

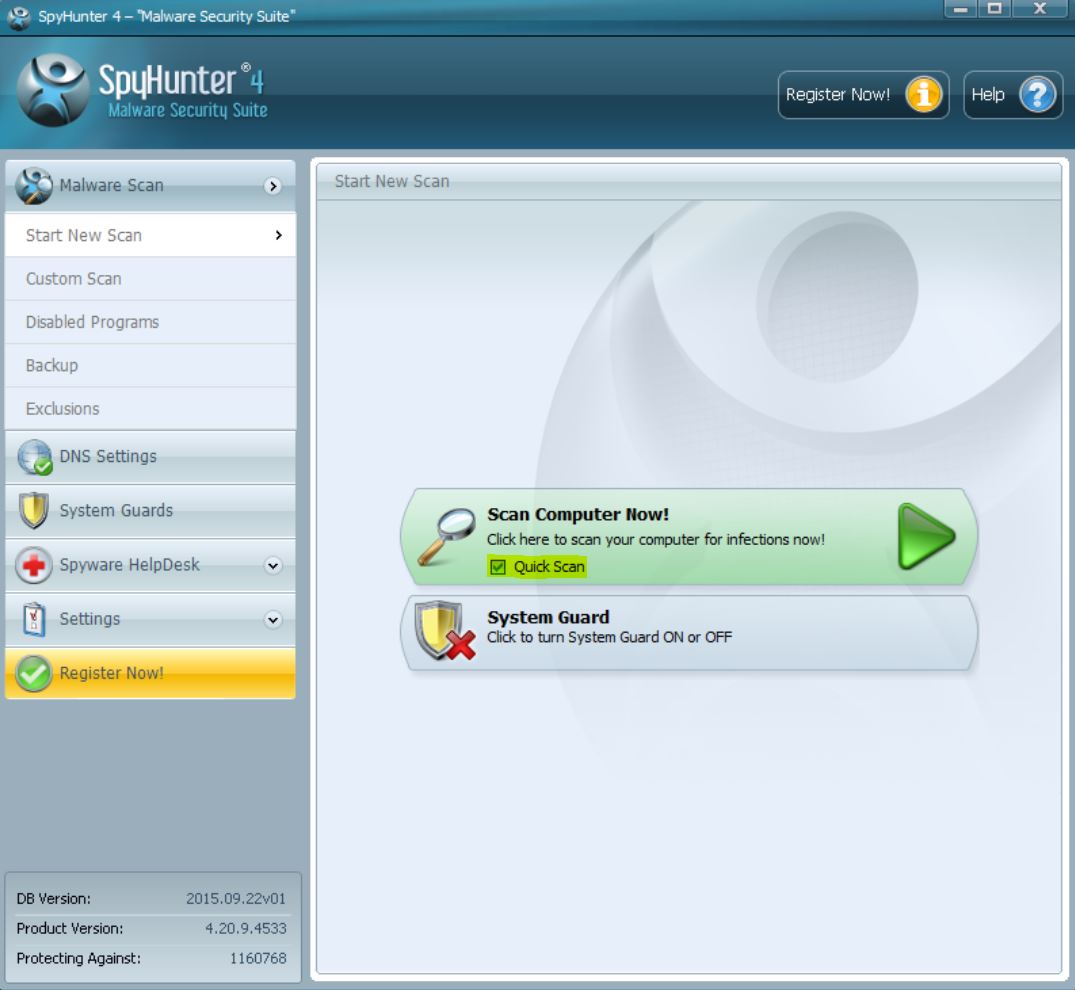

Além desta, para Continuar a suprimir sites de phishing do seu computador, recomendações são para digitalizá-lo para qualquer software suspeito e malware que continua levando-os a aparecer. De acordo com especialistas este é o melhor método para detectar se quaisquer objetos prejudiciais que causam as URLs para aparecer em seu PC pode ser residente em seu sistema. O melhor método para fazer isso é para baixar e instalar um software avançado anti-malware, depois do que arrancar o seu PC em modo de segurança com rede e digitalizá-lo em busca de malware:

Como proteger-me no futuro

Proteção contra ataques de phishing é basicamente a proteção contra links suspeitos, malware e software nocivo. É por isso que se resume principalmente a qual a combinação de proteção táticas que você aplicar. Isso é por que, para a proteção máxima, sugerimos que você siga o abaixo mencionados aconselha. Se implementadas em combinação, a segurança de seus dados e suas credenciais irá melhorar significativamente e pode poupar muita dor de cabeça:

conselho 1: Certifique-se de ler a nossa dicas de proteção geral e tentar fazer-lhes o seu hábito e educado os outros a fazê-lo bem.

conselho 2: Instale um programa anti-malware avançado que tem um frequentemente atualizados definições escudo em tempo real e proteção contra malware e phishing.

digitalizador Spy Hunter só irá detectar a ameaça. Se você quiser a ameaça de ser removido automaticamente, você precisa comprar a versão completa da ferramenta anti-malware.Saiba Mais Sobre SpyHunter Anti-Malware Ferramenta / Como desinstalar o SpyHunter

conselho 3: Certifique-se de alterar todas as suas senhas a partir de um dispositivo seguro. Se você não tem tal, você pode carregar um Ubuntu ao vivo ou outro sistema operacional. As novas senhas devem ser fortes e ligados uns aos outros, para que você possa lembrar-los facilmente, por exemplo P @ 55w0rd1, P @ 66w0rd2 e assim por diante. Você também pode usar cores e outras palavras para lembrar-los facilmente.

conselho 4: Faça back up de seus arquivos utilizando um dos métodos neste artigo.

conselho 5: : Certifique-se de usar um navegador web orientada para a segurança enquanto navega na web mundial.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

Como remover do Windows.

Degrau 1: Digitalizar para com SpyHunter Anti-Malware Ferramenta

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Desinstalar e software relacionado a partir do Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Criado por no seu PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Guia de remoção de vídeo para (janelas).

Livre-se do Mac OS X.

Degrau 1: Desinstalar e remover arquivos e objetos relacionados

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Procure quaisquer aplicativos suspeitos idêntica ou semelhante a . Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

No caso de você não pode remover via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Procure e remova arquivos do seu Mac

Quando você está enfrentando problemas em seu Mac, como resultado de scripts e programas como indesejados , a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Guia de remoção de vídeo para (Mac)

Remover do Google Chrome.

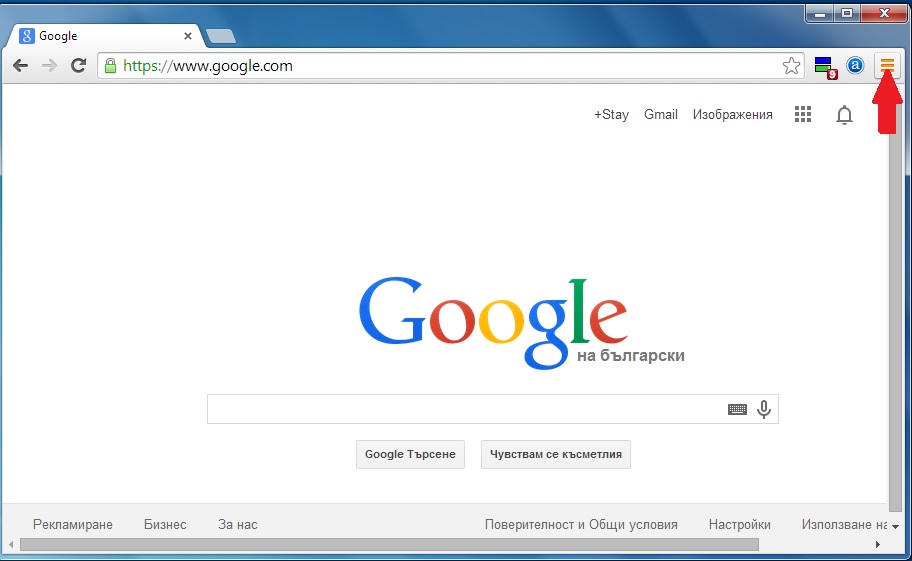

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

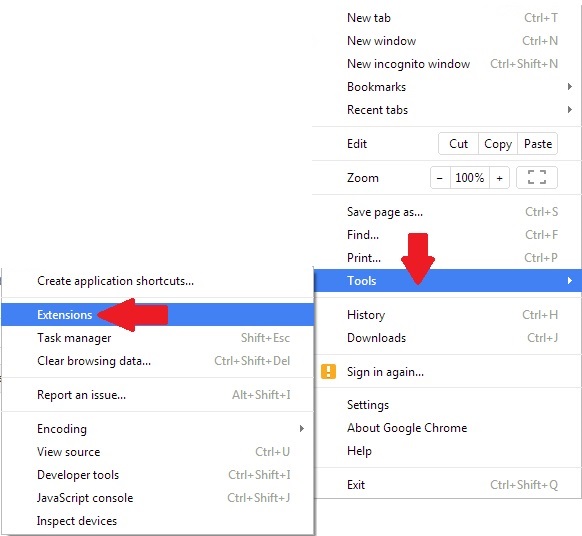

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Apagar do Mozilla Firefox.

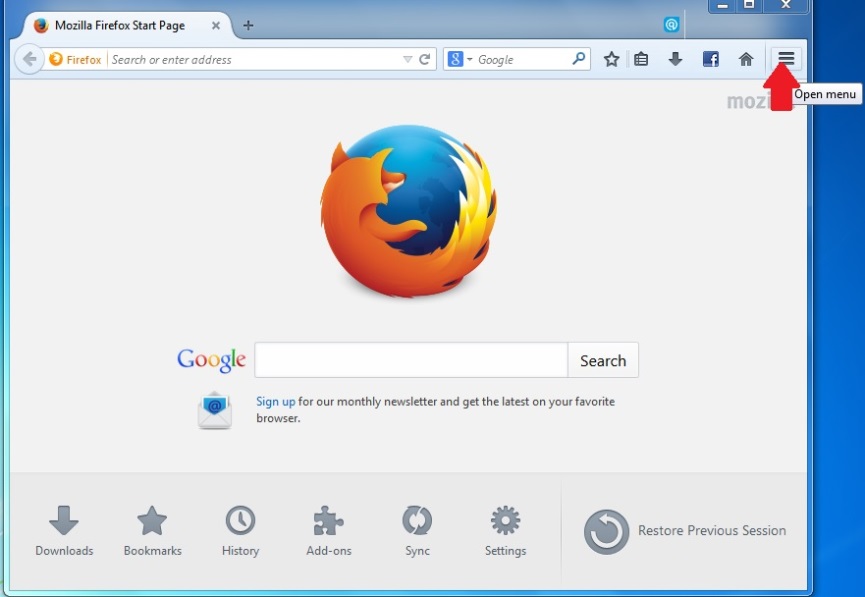

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

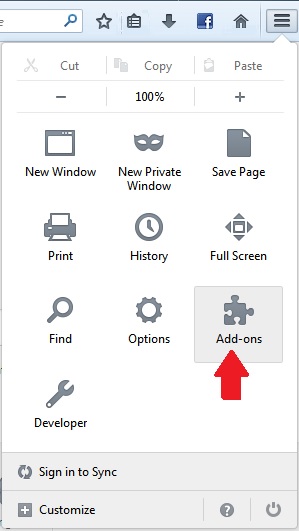

Degrau 2: Selecione os "Add-ons" ícone do menu.

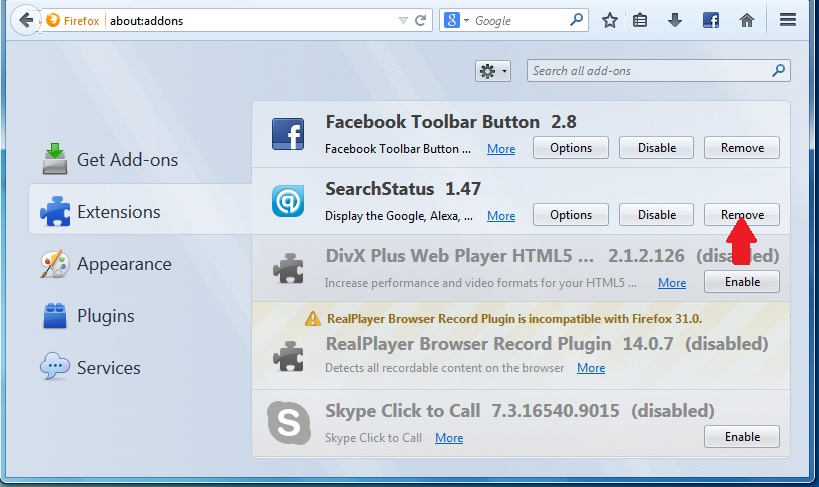

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Desinstalar do Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

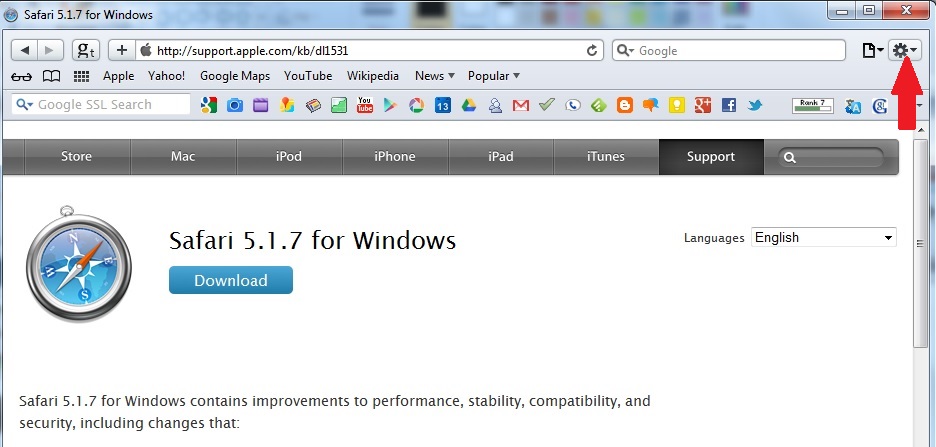

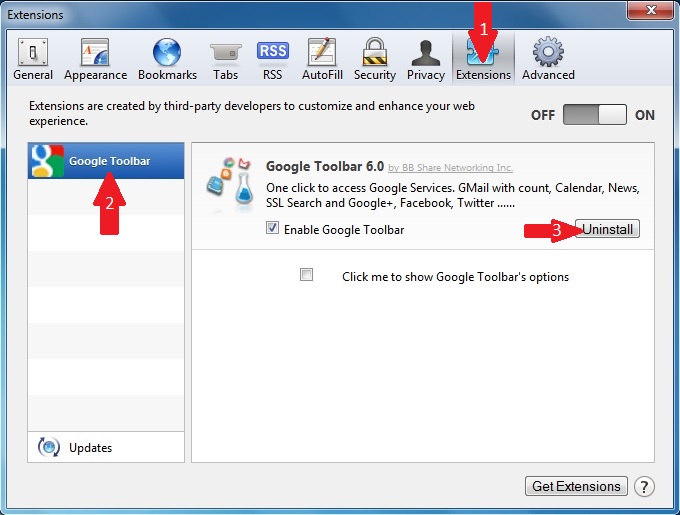

Remover do Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, e o vai ser removido.

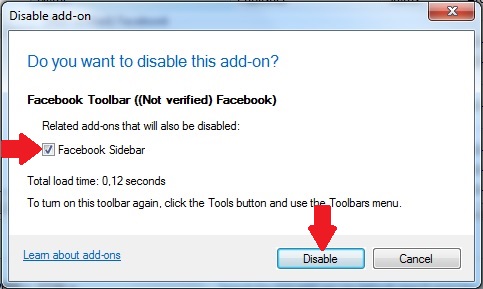

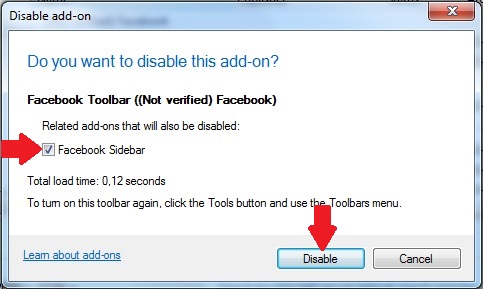

Eliminar do Internet Explorer.

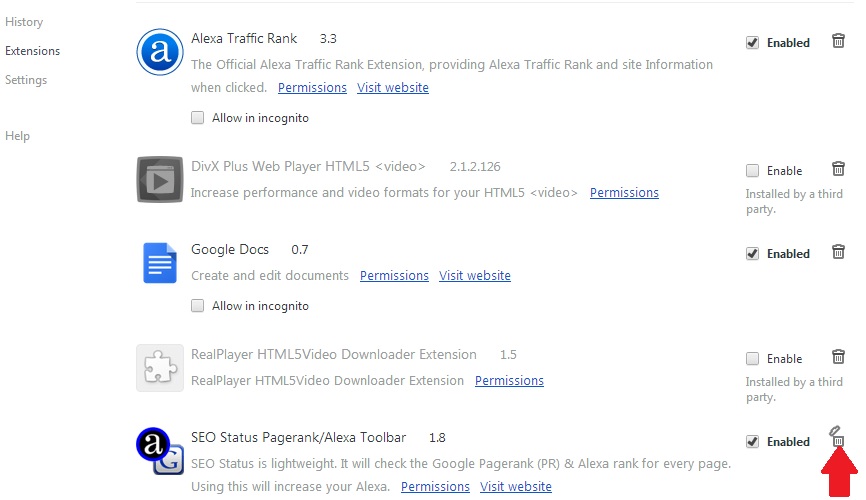

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

-Perguntas frequentes

O que é ?

A ameaça é adware ou vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

Quais são os sintomas de ?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" gostar ?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

como funciona?

Uma vez instalado, pode coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

também pode baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

é malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

Sobre a Pesquisa

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de instruções incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

Como conduzimos a pesquisa sobre ?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, a pesquisa por trás da ameaça é apoiada com VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.

entradas de registro Fix criados por no seu PC.

entradas de registro Fix criados por no seu PC.

1. Instale SpyHunter para procurar e remover .

1. Instale SpyHunter para procurar e remover .

1. Para o Windows 7, XP e Vista.

1. Para o Windows 7, XP e Vista. 2. Para Windows 8, 8.1 e 10.

2. Para Windows 8, 8.1 e 10.