Profissionais de segurança detectaram um ataque maciço contra usuários do Facebook com um vírus distinto que está sendo distribuído através de hackers do Google Chrome e táticas maliciosas. O ataque usa vários estágios do código JavaScript malicioso que é injetado no navegador. Estão sendo usados ataques de engenharia social e o vírus também pode penetrar em outros navegadores. Os usuários do Google Chrome foram considerados o alvo mais popular dos hackers.

Visão geral do novo ataque de vírus do Facebook

O malware do Facebook usa táticas de engenharia social para conquistar a confiança das vítimas. A propagação inicial é através de mensagens usando o serviço Messenger. O fato preocupante sobre o ataque em curso é que a fonte original das contas não é conhecida. Existem duas principais causas potenciais para o grande número de infecções relatadas:

- Seqüestradores de navegador - Extensões falsificadas para os navegadores mais populares são constantemente criadas por criminosos de computador. Seu objetivo é confundir as vítimas para instalá-las, se passando por complementos úteis. A maioria deles é lançada prontamente para o Mozilla Firefox, Google Chrome, Internet Explorer, Microsoft borda, Opera e outros. Uma vez instalados, eles coletam informações confidenciais sobre as vítimas, incluindo seus dados privados: credenciais da conta, senhas, história, dados do formulário, favoritos e configurações. Além disso, os hackers podem monitorar a atividade e o comportamento dos usuários ou instalar outro malware.

- Sites maliciosos - O vírus do Facebook pode se espalhar através de scripts maliciosos injetados nos computadores dos usuários. Eles geralmente são encontrados em sites controlados por hackers ou anúncios que se apresentam como serviços legítimos ou impõem ofertas lucrativas.

As instâncias detectadas que apresentam o malware do Facebook usam scripts e algoritmos complexos classificados como avançados. Os engenheiros de segurança descobriram que, dependendo da amostra obtida, ele pode produzir efeitos diferentes no computador infectado.

Infecções por exemplo de vírus do Facebook

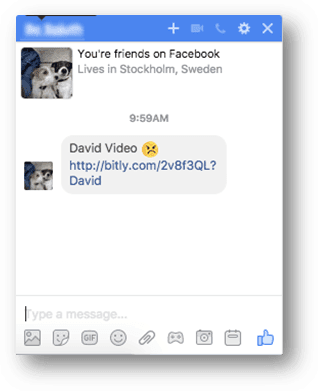

Uma das maneiras mais populares de se infectar é clicar em um link enviado por um perfil do Facebook falsificado ou hackeado. A mensagem será exibida através do Facebook Messenger. Isso levará diretamente ao malware ou a uma página controlada por hackers que, por sua vez, oferece a ameaça. Um exemplo de mensagem diz “David Video” e aponta para um documento do Google Docs. O nome da pessoa pode ser diferente ou escolhido aleatoriamente usando uma lista prontamente disponível. Depois que as vítimas abrem o link, elas são orientadas a abri-lo. Observe que o link pode estar em seu formato completo ou abreviado usando um serviço (como bit.ly). Um exemplo recente de infecções perigosas por vírus através de táticas semelhantes foi detectado no OhNo Ransomware.

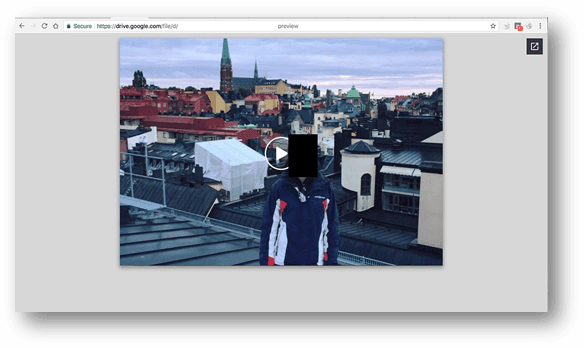

Isso exibe uma imagem que aparece como um vídeo falso com a foto do perfil do usuário hacker colocada dentro do quadro. Por sua vez, isso redireciona os usuários para uma página falsa do YouTube que abre um prompt de notificação solicitando que os usuários instalem uma extensão da Web do Google Chrome. Essa é uma das fontes prováveis dos ataques em andamento. Depois que o malware perigoso é instalado na máquina vítima, ele pode ser usado pelos hackers para espalhar ameaças adicionais ou controlar o sistema à vontade.

É interessante notar que o impacto causado pelo Google Chrome parece ser o maior. Os hackers analisam o navegador usado e programaram consequências diferentes, dependendo do software usado.

Os usuários do Mozilla Firefox, o aplicativo de código aberto, descobrirão que seu navegador será redirecionado para uma página de destino escolhida aleatoriamente. Os hackers usam modelos para gerar um grande número de sites que contêm um prompt de atualização falso do Adobe Flash. Quando é feita a interação, um executável malicioso é baixado para o computador, que pode ser escolhido pelos hackers. Pode ser um redirecionamento de navegador, vírus ou uma instância perigosa de ransomware.

A versão do vírus do Facebook para Mac OS X Safari redireciona para uma página muito semelhante, personalizada para atrair esses usuários. Em vez do arquivo .exe usual, o código JavaScript baixa um arquivo .dmg contendo o código do adware.

A rede social há muito tempo é alvo de hackers, pois é um dos serviços de Internet mais populares. Os criminosos tentam abusar, copie ou falsifique como parte de suas táticas para espalhar vírus de computador para os alvos pretendidos. Até agora, os especialistas em computadores conseguiram identificar vários tipos populares diferentes de Vírus do Facebook, juntamente com instruções de remoção específicas.

Consequências de uma infiltração de vírus no Facebook

Uma infecção bem-sucedida pode levar a incidentes de privacidade e segurança na máquina local e em todos os outros dispositivos encontrados na rede. As amostras detectadas mostram que é possível baixar um conjunto predefinido de ameaças. Dependendo dos objetivos de ataque dos criminosos por trás da operação, as seguintes consequências podem ocorrer:

- Entrega Malware - Os operadores de hackers podem optar por infectar os hosts comprometidos com amostras personalizadas de malware ou ransomware. Efetivamente, isso permite que os autores usem o vírus do Facebook como uma maneira eficaz de espalhar as ameaças.

- Operações Trojan - Um módulo de trojan pode ser instituído nas máquinas vítimas, o que possibilita aos hackers controlá-lo remotamente o tempo todo.

- Recolha de informações - Como parte do módulo de carga útil, o vírus executável do Facebook pode extrair informações confidenciais da máquina infectada. Isso inclui os dados de hardware do sistema, definições de configuração de software e credenciais de usuário roubadas de aplicativos, geralmente navegadores da web.

- botnet Recrutamento - Computadores invadidos podem ser recrutados para uma botnet mundial capaz de infligir ataques contra hosts predefinidos.

Os hackers implementaram proteção furtiva por meio da programação do vírus do Facebook para funcionar apenas se executado pela rotina criminosa. O processo em segundo plano fará o download do programa malicioso se ele for acionado pela loja do Google Chrome, obtida na Webstore. Se for instalado separadamente da Webstore, não será executado na rotina usual.

Os especialistas em segurança observaram que o código de vírus do Facebook contém referências a outro script de forma ofuscada. Isso revela uma sequência que é iniciada após a infecção pela extensão do Google Chrome.. Todas as guias carregadas são injetadas com um “ouvinte” roteiro. Quando uma nova guia é carregada, é feita uma solicitação para um site controlado por hackers. Se os servidores remotos estiverem configurados para responder ao sinal, uma ação orquestrada por hackers seguirá.

Infiltrações bem-sucedidas causadas pelo vírus do Facebook levam à criação de mensagens infestadas por malware que são enviadas aos amigos da vítima invadida.

Ataque de vírus do Facebook é destaque no último trimestre

O segundo trimestre de 2017 é digno de nota por mensagens em massa de spam e outros esquemas que empregam principalmente truques de engenharia social. O objetivo dos operadores de hackers é confundir as vítimas e fazer com que elas se infectem com as cargas úteis - geralmente ransomware e outras instâncias de vírus.

Nos últimos anos, os especialistas em segurança observam que há um aumento de notificações falsas e golpes pop-up que levam a sites controlados por hackers que redirecionam para vírus de computador. Os Trojans financeiros e bancários estão em ascensão, à medida que grupos criminosos em todo o mundo tentam roubar dados pessoais e informações de cartão de crédito. Recentemente, roubo de identidade e espionagem tornaram-se tão prevalecentes quanto abuso financeiro, dados obtidos criminalmente sobre alvos podem ter um preço cada vez mais alto do que números de cartão de crédito comuns, se vendidos ao revendedor certo nos mercados subterrâneos.

Tudo isso levou ao desenvolvimento e coordenação de ataques em larga escala contra usuários finais e empresas e até redes governamentais. A prevalência de mensagens de phishing que vêm de várias formas - desde páginas de redirecionamento até emails de modelo. Todos eles são feitos com o mesmo objetivo, direcionar vírus e ransomware perigosos para as vítimas.

Esta amostra de vírus do Facebook indica que hackers de computadores em todo o mundo continuam a tradição de implementar esquemas complexos de infecção. Mantenha-se protegido, sempre utilizando uma solução anti-spyware de segurança eficaz.

Como remover o vírus do Facebook e proteger seu computador

A equipe de segurança do Google Chrome conseguiu desativar efetivamente as assinaturas detectadas relacionadas a extensões da Web maliciosas na Chrome Web Store. No entanto, todas as vítimas infectadas terão seus Tokens de acesso do Facebook roubados dos navegadores. Isso efetivamente permite que hackers tenham acesso aos perfis das vítimas.

O uso de uma solução anti-spyware de qualidade pode proteger efetivamente contra ataques de entrada. Uma poderosa varredura profunda do sistema pode revelar infecções ativas em um sistema host, eles podem ser removidos com alguns cliques do mouse pelo usuário.

digitalizador Spy Hunter só irá detectar a ameaça. Se você quiser a ameaça de ser removido automaticamente, você precisa comprar a versão completa da ferramenta anti-malware.Saiba Mais Sobre SpyHunter Anti-Malware Ferramenta / Como desinstalar o SpyHunter