A nova versão do RIG dangeorus exploit kit usado para realizar infecções sucesso via aproveitando façanhas no Windows foi detectado fora no selvagem. Foi relatado que o kit de exploração contém novos arquivos de script e recursos para conduzir uma infecção bem-sucedida. Os criadores do kit fizeram vários scripts de ação e, além disso, alteraram várias alterações que são exibidas em seu arquivo flash.

A nova versão do RIG dangeorus exploit kit usado para realizar infecções sucesso via aproveitando façanhas no Windows foi detectado fora no selvagem. Foi relatado que o kit de exploração contém novos arquivos de script e recursos para conduzir uma infecção bem-sucedida. Os criadores do kit fizeram vários scripts de ação e, além disso, alteraram várias alterações que são exibidas em seu arquivo flash.

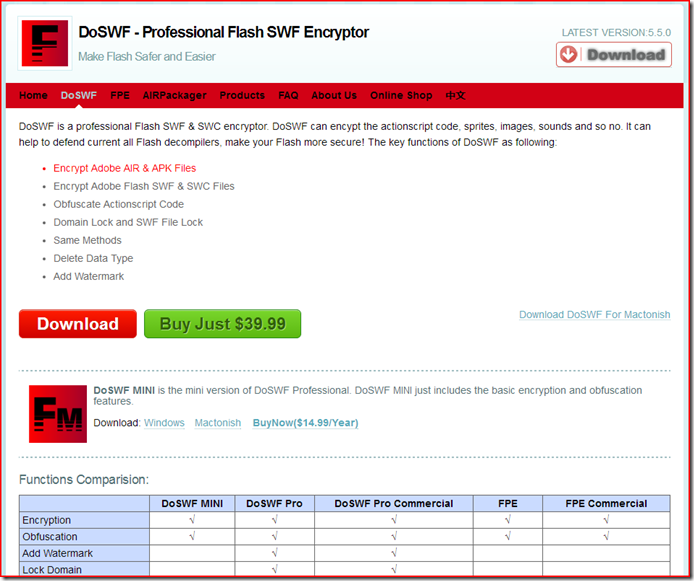

Quando os pesquisadores de malware em Suporte PC Xcetra investigaram mais profundamente código-fonte do arquivo flash eles descobriram que uma ferramenta chamada ferramenta DoSWF foi usada para ofuscar este kit de exploração. Atualmente acredita-se que a ferramenta esteja em uma versão 5.5.0, e os pesquisadores conseguiram até descobrir que a ferramenta está publicamente disponível para venda por meio de seu site:

Rig EK foi o kit que substituiu o Angler I, e está usando exploits no Flash Player da Adobe para conduzir uma infecção bem-sucedida. Mas nos dias 20 e 21 de agosto, malware, pesquisadores detectaram a nova versão que tinha outros recursos e exploits que também podem ser usados.

Foi relatado que esta versão muito nova causa infecções ao tirar proveito do software Microsoft. Uma dessas explorações foi relatada por Eduard Kovacs em Secrutiyweek.com como sendo a CVE-2016-0189. Este tipo de vulnerabilidade permitia um tipo de ataque de execução remota que tirava vantagem da execução de JavaScripts, bem como VBScripts.

A Microsoft conseguiu corrigir o fluxo, mas não se sabe ao certo se o ataque semelhante pode ser conduzido através do Internet Explorer em vez disso.

Também surgiram notícias de que aqueles por trás do kit de exploração RIG também podem estar trabalhando em novas atualizações para os kits de exploração e também podem estar realizando testes que podem garantir a operação bem-sucedida do malware que vem junto com este kit.

Além disso, os pesquisadores de malware também descobriram alguns elementos relacionados ao uso de uma exploração do Silverlight, que é uma exploração de software da Microsoft. Pesquisadores da Cyphort também relatam que este exploit foi usado pela primeira vez pela RIG.

Não só o kit de exploração RIG tem novas explorações para usar para uma infecção bem-sucedida, mas também foi relatado que mudou sua comunicação com os servidores também. Ao contrário dos métodos de comunicação anteriores, que eram mais fáceis de rastrear e prever, pesquisadores de malware detectaram que os desenvolvedores de RIG têm conduzido testes em métodos novos e mais seguros de comunicação.

Resumo da plataforma EK

Esta tendência de desenvolver kits de exploração não se limita apenas à plataforma. Muitos programadores de malware também estão tentando descobrir novas vulnerabilidades e empacotá-los em seus kits. A verdade é que os exploits se tornaram um negócio lucrativo, e sua descoberta tornou-se crucial em relação à segurança para hackers de chapéu preto e empresas de TI que desejam corrigir vulnerabilidades em seus softwares.