Raccoon Infostealer: Introdução

Há um novo ladrão de informações na cidade. Apelidado Guaxinim, o malware está ganhando popularidade como ele está sendo vendido como um MaaS (malwares-as-a-service). Raccoon já infectou milhares de vítimas em todo o mundo.

De acordo com pesquisadores, a malwares Raccoon contaminou centenas de dispositivos em todo o mundo em apenas um par de meses, e obteve os dados do cartão e credenciais e-mail de vítimas. O malware já é um dos melhores 10 ferramentas de malware mais mencionados na comunidade subterrânea.

O malware não é excessivamente sofisticada ou inovadora, mas a sua malwares-as-a-service (MaaS) modelo dá cibercriminosos um método rápido e fácil de ganhar dinheiro por comprometer detalhes confidenciais do usuário.

o Raccoon Infostealer estava descoberto por pesquisadores Cybereason, que dizem que “esta cepa de malware surgiu pela primeira vez recentemente, 2019, e já estabeleceu uma forte seguinte entre os cibercriminosos. sua popularidade, mesmo com um conjunto limitado de funcionalidades, sinais a continuação de uma tendência crescente da comoditização de malware como eles seguem um MaaS (Malware-as-a-Service) modelar e evoluir os seus esforços.”

Resumo ameaça

| Nome | Raccoon Infostealer |

| Tipo | Infostealer, Malware |

| Tempo de remoção | Menos que 15 minutos (verificação completa do sistema) |

| Ferramenta de remoção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Variantes do Infostealer Raccoon

abril 2020 Variante

Essas versões apresentavam uma mudança no mecanismo inicial de infecção. A primeira ação será a de desencadear um script de instalação inicial recuperar o malware real de um repositório do Google Cloud Services. Este é um passo importante, como a maioria dos firewalls e outras soluções de segurança considerá-lo uma atividade segura e legítima e não chamar a atenção.

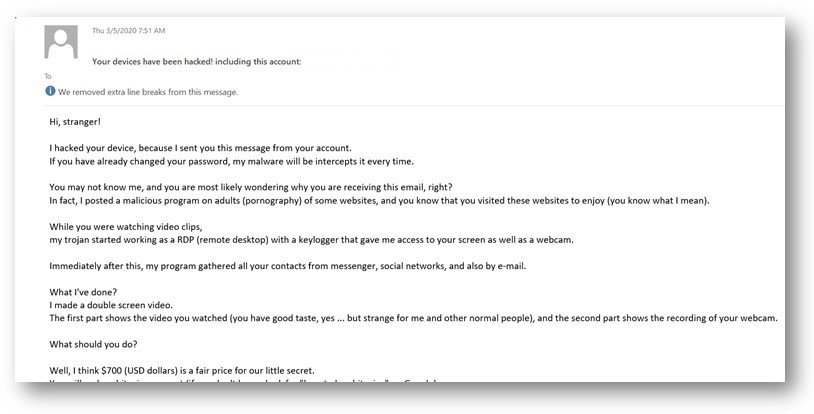

As novas versões do malware Raccoon infostealer foram entregues através de um campanha de e-mail de phishing:

Os destinatários será mostrada uma mensagem de um amigo dizendo que suas caixas de entrada ter sido comprometida. Outro cenário típico usado para manipular as vítimas pretendidas é enviar mensagens de aviso afirmando que seus e-mails foram hackeados. Várias táticas de chantagem será usada para manipular os usuários a abrir links do navegador ou baixar arquivos anexados. Dependendo da forma real da entrega do portador de carga pode ser uma macro, um script independente, um arquivo executável ou outro tipo de arquivo.

marcha 2020 Variante

O malware Raccoon estava sendo espalhado em um estratégia de phishing de sextorção. Os criminosos estão enviando mensagens de correio electrónico que contêm imagens de nudez que incluem scripts maliciosos. O conteúdo desses e-mails de phishing também revelam que o grupo criminoso por trás dele é chamado Caveira Vermelha. A premissa dos e-mails é que os hackers foram capazes de comprometer um conhecido dos destinatários e de ter encontrado imagens de nudez de suas namoradas nuas. Eles parecem estar ligadas ou ligado diretamente para as mensagens de e-mail.

O malware deveria ser inserido em arquivos de transporte de carga útil – os destinatários serão instruídos a ativar os scripts integrados – este é o caso em documentos infectados por macro. Eles podem ser de todos os tipos de arquivos populares: apresentações, bases de dados, planilhas e documentos de texto. A Corrida de macros irá executar um script infecção inicial PowerShell. Este script irá levar à instalação de malware Raccoon.

Outro golpe de extorsão, que é usado pelos criminosos é a distribuição de falsos documentos DocuSign. Eles são mascarados como arquivos legítimos que, quando ativado irá baixar o malware.

Versões posteriores do guaxinim

Um recurso perigoso encontrado em algumas versões posteriores do malware é que ele também pode roubar informações de dispositivos comprometidos que usam a rede anônima TOR.. O módulo de coleta de informações foi atualizado agora para incluir software como o Mozilla Firefox, Google Chrome, Microsoft Edge e etc.

Essas versões também podem roubar credenciais de qualquer uma das carteiras de criptomoedas populares: Electrum, Ethereum, Jaxx, Êxodo e Monero entre outros. Esta funcionalidade informações roubo também é estendido para clientes de email populares como o Outlook, Foxmail e Mozilla Thunderbird. Os atacantes provavelmente está usando o Raccoon, a fim de obter dados confidenciais do usuário - o principal objetivo é se intrometer sobre a rede de destino. É muito possível que, quando isso é feito o vírus pode adquirir privilégios administrativos.

A funcionalidade avançada do Raccoon lhe permite realizar uma série de ações maliciosas:

- Reconhecimento - O cavalo de Tróia pode tirar screenshots da atividade do usuário e enviá-los automaticamente para os operadores de hackers.

- Infecções adicionais - Em muitos casos, essas infecções podem ser usadas para enviar outros malwares aos hosts – ransomware, scripts de sabotagem, e etc.

- reconfiguração do sistema - infecções Raccoon pode ser usado para reconfigurar drasticamente o sistema - mudanças podem ser feitas para o Registro do Windows, arquivos de configuração, e etc.

amostras de guaxinim parecem ser criado como parte de um Raas globais (ransomware-as-a-service) operação - Isso significa que os desenvolvedores originais das opções de oferta de personalização de malware para potenciais compradores. Pode haver diferentes planos de preços e opções que podem ser encomendados a partir dos desenvolvedores, bem como encomendas personalizadas.

Raccoon Infostealer Malware - Visão geral técnica

Em primeiro lugar, é importante notar que Raccoon é escrito em C ++ e é projetado para trabalhar em ambos os sistemas operacionais de 32 bits e 64 bits. Apesar de ter sido originalmente classificado como um ladrão de senha por muitas empresas AV, a comunidade infosec observou que aproveitar os recursos mais amplos. portanto, foi categorizado como um ladrão de informações (Infostealer).

A análise dos shows inforstealer que ele foi desenvolvido por um grupo cibercrime russo. O malware é capaz de obter um grande conjunto de informações, apesar da falta de sofisticação - ele pode infectar vítimas usando várias técnicas, e pode roubar a abundância de informações sensíveis, tais como dados de cartão de crédito, carteiras criptomoeda, dados do browser, e credenciais de e-mail.

O malware Raccoon está rapidamente ficando aderência de novos atores ameaça, ansioso para usá-lo em suas campanhas. Já se tornou um dos top 10 a maioria com referências peças de malware em mercados subterrâneos, infectar numerosas endpoints internacionalmente através de ambas as organizações e indivíduos na América do Norte, Europa, e Ásia.

Raccoon segue um modelo de malwares-as-a-service, permitindo às pessoas uma maneira rápida e fácil de ganhar dinheiro roubando dados confidenciais sem um grande investimento financeiro ou técnico know-how.

Parece também que a equipe cibercrime trás Raccoon é admirado na comunidade subterrânea para seu nível de serviço, Apoio, suporte, e experiência do usuário, mas tem enfrentado uma série de episódios de brigas públicas e conflitos internos, o relatório oficial diz.

Métodos de distribuição Raccoon Infostealer

exploit kits. O Infostealer Raccoon está alavancando diversas maneiras para distribuição através de dispositivos, mas na maior parte depende de explorar kits, ataques de phishing, e malware empacotado. Criminosos são especificamente utilizando a precipitação EK ao gerar uma instância PowerShell do Internet Explorer e, em seguida, baixar a principal carga do malware.

phishing. As campanhas de phishing que levam o inforstealer são baseados em mensagens de email que têm um documento do Word anexado. Quando a vítima potencial abre o documento do Word e permite macros, o código de macro cria uma conexão com um domínio malicioso para baixar o conteúdo malicioso.

malwares empacotado. Os atacantes também estão utilizando o método de agregação, onde Raccoon é empacotado com software legítimo. Se um usuário faz o download de um instalador infectado, o malware irá instalar-se em silêncio, eo usuário não vai notar que.

Raccoon Infostealer – Remoção

Para remover completamente o Infostealer Raccoon do seu sistema de computador, recomendamos que você siga as instruções de remoção debaixo este artigo. Se as duas primeiras etapas de remoção manual não parecem trabalho, sugerimos que a maioria dos especialistas em segurança aconselham - para baixar e executar uma varredura de seu computador com um programa anti-malware respeitável.

Baixar este software não só irá poupar algum tempo, mas irá remover todos de Raccoon arquivos e programas maliciosos relacionados a ela e vai proteger o seu computador contra esses aplicativos intrusivas e malware no futuro.

Preparação antes de remover guaxinim Infostealer.

Antes de iniciar o processo de remoção real, recomendamos que você faça as seguintes etapas de preparação.

- Verifique se você tem estas instruções sempre aberta e na frente de seus olhos.

- Faça um backup de todos os seus arquivos, mesmo se eles poderiam ser danificados. Você deve fazer backup de seus dados com uma solução de backup em nuvem e segurar seus arquivos contra qualquer tipo de perda, até mesmo da maioria das ameaças graves.

- Seja paciente, pois isso pode demorar um pouco.

- Verificar malware

- Corrigir registros

- Remover arquivos de vírus

Degrau 1: Digitalizar para Raccoon Infostealer com SpyHunter Anti-Malware Ferramenta

Degrau 2: Limpe quaisquer registros, criado por Raccoon Infostealer no seu computador.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, criado por Raccoon Infostealer lá. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.Degrau 3: Find virus files created by Raccoon Infostealer on your PC.

1.Para Windows 8, 8.1 e 10.

Por mais recentes sistemas operacionais Windows

1: Em seu teclado, pressione + R e escrever explorer.exe no Corre caixa de texto e clique no Está bem botão.

2: Clique em o seu PC na barra de acesso rápido. Isso geralmente é um ícone com um monitor e seu nome é ou “Meu Computador”, "Meu PC" ou “Este PC” ou o que você nomeou-o.

3: Navegue até a caixa de pesquisa no canto superior direito da tela do seu PC e digite "extensão de arquivo:” e após o qual digite a extensão do arquivo. Se você está à procura de executáveis maliciosos, Um exemplo pode ser "extensão de arquivo:Exe". Depois de fazer isso, deixe um espaço e digite o nome do arquivo você acredita que o malware tenha criado. Aqui está como ele pode aparecer se o arquivo foi encontrado:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para o Windows XP, Vista, e 7.

Para mais velhos sistemas operacionais Windows

Nos sistemas operacionais Windows mais antigos, a abordagem convencional deve ser a mais eficaz.:

1: Clique no Menu Iniciar ícone (normalmente em seu inferior esquerdo) e depois escolher o Procurar preferência.

2: Após as aparece busca janela, escolher Mais opções avançadas a partir da caixa assistente de pesquisa. Outra forma é clicando em Todos os arquivos e pastas.

3: Depois que tipo o nome do arquivo que você está procurando e clique no botão Procurar. Isso pode levar algum tempo após o qual resultados aparecerão. Se você encontrou o arquivo malicioso, você pode copiar ou abrir a sua localização por Botão direito do mouse nele.

Agora você deve ser capaz de descobrir qualquer arquivo no Windows, enquanto ele está no seu disco rígido e não é escondido via software especial.

FAQ do Raccoon Infostealer

What Does Raccoon Infostealer Trojan Do?

The Raccoon Infostealer troiano é um programa de computador malicioso projetado para atrapalhar, danificar, ou obter acesso não autorizado para um sistema de computador. Pode ser usado para roubar dados confidenciais, obter controle sobre um sistema, ou iniciar outras atividades maliciosas.

Trojans podem roubar senhas?

sim, Trojans, como Raccoon Infostealer, pode roubar senhas. Esses programas maliciosos are designed to gain access to a user's computer, espionar vítimas e roubar informações confidenciais, como dados bancários e senhas.

Can Raccoon Infostealer Trojan Hide Itself?

sim, pode. Um Trojan pode usar várias técnicas para se mascarar, incluindo rootkits, criptografia, e ofuscação, para se esconder de scanners de segurança e evitar a detecção.

Um Trojan pode ser removido por redefinição de fábrica?

sim, um Trojan pode ser removido redefinindo o seu dispositivo para os padrões de fábrica. Isso ocorre porque ele restaurará o dispositivo ao seu estado original, eliminando qualquer software malicioso que possa ter sido instalado. Tenha em mente que existem Trojans mais sofisticados que deixam backdoors e reinfectam mesmo após uma redefinição de fábrica.

Can Raccoon Infostealer Trojan Infect WiFi?

sim, é possível que um Trojan infecte redes Wi-Fi. Quando um usuário se conecta à rede infectada, o Trojan pode se espalhar para outros dispositivos conectados e pode acessar informações confidenciais na rede.

Os cavalos de Tróia podem ser excluídos?

sim, Trojans podem ser excluídos. Isso geralmente é feito executando um poderoso programa antivírus ou antimalware projetado para detectar e remover arquivos maliciosos. Em alguns casos, a exclusão manual do Trojan também pode ser necessária.

Trojans podem roubar arquivos?

sim, Trojans podem roubar arquivos se estiverem instalados em um computador. Isso é feito permitindo que o autor de malware ou usuário para obter acesso ao computador e, em seguida, roubar os arquivos armazenados nele.

Qual Anti-Malware Pode Remover Trojans?

Programas anti-malware como SpyHunter são capazes de verificar e remover cavalos de Tróia do seu computador. É importante manter seu anti-malware atualizado e verificar regularmente seu sistema em busca de software malicioso.

Trojans podem infectar USB?

sim, Trojans podem infectar USB dispositivos. Cavalos de Troia USB normalmente se espalham por meio de arquivos maliciosos baixados da Internet ou compartilhados por e-mail, allowing the hacker to gain access to a user's confidential data.

Sobre a pesquisa do Raccoon Infostealer

O conteúdo que publicamos em SensorsTechForum.com, este guia de remoção de instruções do Raccoon Infostealer incluído, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do trojan.

Como conduzimos a pesquisa sobre Raccoon Infostealer?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de trojans (Porta dos fundos, downloader, Infostealer, resgate, etc.)

além disso, the research behind the Raccoon Infostealer threat is backed with VirusTotal.

Para entender melhor a ameaça representada por trojans, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.