Dieser Artikel wurde um zu erklären, die Sie erstellt, was das ist Amazon Phishing Scams und wie man sie so gut wie alle potenziell unerwünschte Programme entfernen durch sie geliefert.

Dieser Artikel wurde um zu erklären, die Sie erstellt, was das ist Amazon Phishing Scams und wie man sie so gut wie alle potenziell unerwünschte Programme entfernen durch sie geliefert.

Die Amazon Phishing Scams eine Reihe von E-Mail-Phishing-Kampagnen, die in Interaktion mit bösartigen Skripten, die Ziele zu manipulieren versuchen,. Im Moment haben wir Informationen nicht über die Täter dahinter. Unsere Artikel gibt eine ausführliche Erklärung, wie es propagiert und wie Opfer versuchen kann, aktive Infektion zu entfernen.

Threat Zusammenfassung

| Name | Amazon Phishing Scams |

| Art | Phishing E-Mail-Betrug |

| kurze Beschreibung | Die Amazon Phishing Scams ist ein aktuelles Beispiel für den Betrug Taktik, die die Ziele in Interaktion mit einem Betrug Website extorts. |

| Symptome | Die Opfer werden E-Mails erhalten, die Phishing-Anweisungen enthalten. |

| Verteilungsmethode | Phishing-E-Mails. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum Amazon Phishing Scams zu Besprechen. |

Amazon Phishing Scams - Juli 2020 Behinderten Konto Nachricht

Juli 2020 Mehrere neue Phishing-Kampagnen zum Thema Amazon wurden verschickt. Dies ist mitten in der COVID-19-Krise, die viele Internetnutzer dazu veranlasst hat, sich viel mehr auf E-Commerce-Websites wie Amazon zu verlassen. Aufgrund ihrer zunehmenden Beliebtheit senden Computerhacker immer mehr E-Mail-Nachrichten mit Spam und gefälschten Nachrichten, die wie offizielle Amazon-Benachrichtigungen aussehen sollen. Es gab drei unabhängige Kampagnen mit unterschiedlichen Signaturen, die zeigen, dass separate Hacking-Gruppen dahinter stehen:

- Domain-Spoofing-Kampagne — In der ersten Kampagne werden E-Mail-Nachrichten aufgelistet, die von Drittanbietern gesendet werden, die anscheinend entführt wurden. Ein Teil dieser Nachrichten kann laut Sicherheitsanalyse auch gefälscht werden. Die in Links geposteten Links enthalten legitime und authentische Links zu Anbieterkonten, über die die Nachrichten über die Firewalls und Virenscanner geleitet werden konnten. Die Nachrichten werden als angezeigt Stornierungsnachrichten bestellen. Eine Phishing-Taste lesen Aktualisieren Sie die Rechnungsinformationen von Amazon führt zu einer Anmeldeseite, auf der die Anmeldeinformationen der Empfänger angefordert werden.

- Phishing-Kampagne für Amazon-Lieferaufträge — Die zweite E-Mail-Phishing-Kampagne enthält gefälschte Mitteilungen, die anscheinend von Amazon gesendet werden. Diese Benachrichtigung listet eine Telefonnummer auf, die sie mit einem angerufenen Team verbindet Betrugsschutz-Team — Die Empfänger werden aufgefordert, die Nummer anzurufen. Dies wird a einleiten gefälschter Betrug mit dem technischen Support Hiermit werden die Benutzer manipuliert, um ihre Kontodaten einzugeben.

- Versand der Amazon-Bestellbenachrichtigung — Ein anderer E-Mail-Betrug, der von den Hackern erfasst wurde, verwendet einen Google Mail-Posteingang, um sich als Amazon auszugeben. Es enthält gefährliche Links zu gefälschten Anmeldeaufforderungen.

Amazon Phishing Scams - März 2020 Behinderten Konto Nachricht

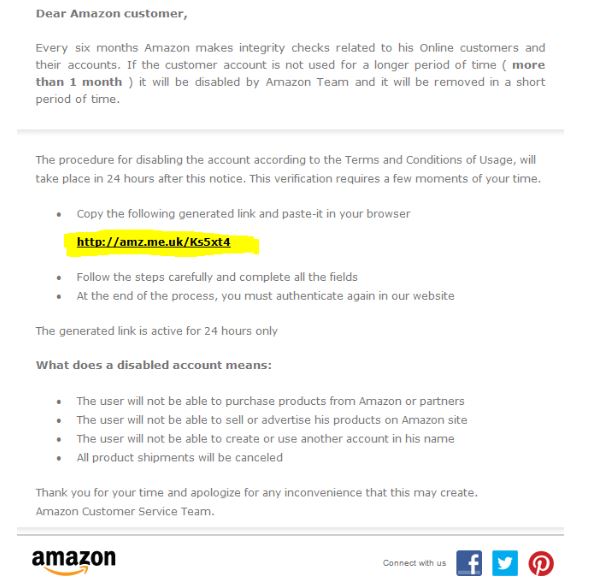

In März 2020 ein neuer laufende Amazon Phishing-Betrug erkannt wurde. Dieses Mal ist die Hacker versuchen, die Online-Händler zum Imitieren. Die Betrüger senden in E-Mails und Website-Benachrichtigungen Phishing, die in den Opfern zu denken, locken werden, dass ihre Konten geschlossen werden. Die Manipulation wird auf einer gefälschten Nachricht basieren, dass Staaten, die inaktive Konten sind von der Gesellschaft entfernt werden. Der Hacker wird eine nicht existierenden Bedingungen Klausel zitieren. Die Nutzer werden in der Öffnung einen verkürzten Link manipuliert werden, die zu einer gefälschten Login-Seite führen werden, wo werden Benutzerkonten gekapert werden. Wenn die Benutzer in ihren Daten eingeben, wird es automatisch an den Hacker übertragen werden.

Nach den Betrug Nachrichten Konten, die deaktiviert werden sollen werden zu folgendem Verhalten führen:

- Der Benutzer wird nicht möglich sein, Produkte von Amazon zu kaufen oder Partner

- Der Benutzer wird nicht in der Lage sein, zu verkaufen oder Werbung für ihre Produkte auf Amazon

- Der Benutzer wird nicht möglich sein, ein anderes Konto in seinem Namen zu erstellen oder verwenden

- Alle Produktlieferungen werden annulliert

Amazon Phishing Scams - Verteilung Ways

Amazon Phishing kann aus verschiedenen Quellen erhalten werden. Einer der häufigsten ist die Verwendung von E-Mail-SPAM-Nachrichten , die entsprechend einer Liste von Ziel Empfänger gesandt. Die E-Mails werden wie aktuelle Meldungen von der Firma geschickt suchen entworfen werden. Dies wird durch die Verwendung mehrerer Techniken durchgeführt, unter ihnen verlässt sich das Haupt auf die Verwendung des gleichen Design und Layout wie die echten Amazon Benachrichtigungsmeldungen. Der Hacker wird die Design-Elemente kapert, bestehend aus beiden Bildern, Hintergrund und Inhalt. Darüber hinaus werden die Kriminellen hinter den anhaltenden Angriffen ähnlich klingenden Domain-Namen Amazon verwenden oder ihre Dienste. Zusammen mit gefälschtem (oder legitime) Sicherheitszertifikate die Benutzer können in der Interaktion mit diesen Seiten manipuliert werden. In einigen Fällen die Benutzer auf reale oder gefälschte Login-Seiten umgeleitet werden können,.

Verschiedene Amazon Phishing kann auch über geliefert werden infizierten Nutzlasten von denen es zwei beliebte Typen:

- Software-Setup-Dateien - Die Kriminellen können böswillige Installateure von populären Anwendungen produzieren. Übliche Opfer sind Software, die von den Endnutzern häufig installiert sind: Kreativität Suiten, Produktivitäts-Apps und System-Utilities. Jedes Mal, wenn die Installateure bei der Einrichtung beschäftigt sind oder wenn der Prozess abgeschlossen ist der Betrug Seite produziert werden - entweder in einem Browser, Anwendungsrahmen oder Pop-up-Fenster.

- Malware Dokumente - Verschiedene Infektionen, einschließlich solcher mit Phishing-Angriffe, kann durch die Interaktion mit Viren infizierte Dokumente verursacht werden. Sie können aus einem der beliebtesten Arten sein: Rich-Text-Dokumente, Tabellen, Präsentationen und Datenbanken. Sobald sie von den Opfern geöffnet eine Meldung hervorgebracht werden, um die Benutzer zu fragen den integrierten Code zu ermöglichen,. Wenn dies geschehen ist, dann werden die Virus-Infektionen gestartet.

In einigen Fällen können die Betrüger Nachrichten auch am Ende der vorgelegt werden böswilliger Web-Browser-Plugins. Sie sind in der Regel kompatibel mit den meisten gängigen Web-Browsern und sind beide auf den entsprechenden Repositories verteilt, sowie andere Websites, Gemeinden, Chatrooms und etc. Der entsprechende Web-Browser-Plugins ist mit gefälschten Benutzern und Entwickler-Anmeldeinformationen mit aufwendigen Beschreibungen mit dem Versprechen von zusätzlichen Funktionen und Leistungsverbesserungen hochgeladen. Sobald sie den integrierten Verhaltenscodemuster wird gestartet installiert sind. Die meisten der gefährlichen Stämme werden die Standardoptionen des Web-Browser ändern, um die Benutzer zu einem Hacker-gesteuerte Seite umleiten, indem sie die meisten freqently verwendeten Einstellungen zu ändern - Standard-Startseite, neue Registerkarten Seite und Suchmaschine. In diesem Fall kann dies verschiedene Amazon Phishing-Seiten.

Amazon Phishing Scams - In-Depth Übersicht

Die Amazon Phishing-Betrug kann verschiedene Auswirkungen auf die Opfer-Maschinen haben. Ihr primäres Ziel ist es, den Empfänger in dem Denken zu zwingen, dass sie eine legitime Nachricht aus der E-Commerce-Website oder die Dienstleistungen erhalten haben,. Jeder Angriff Kampagne kann von einem anderen Hacker kollektiven oder individuellen kriminellen betrieben werden. Phishing-Angriffe sind eine der häufigsten Straftaten im Internet, die eine effektive Möglichkeit, auch weiterhin sein Computer-Nutzer weltweit zu betrügen.

Interaktion mit ihnen führen kann Virusinfektionen wie sie enthalten oft schädliche Skripts oder Links zu Hacker-kontrollierten Websites. Dies gilt insbesondere, wenn die Verbrecher anhängen oder Links zu Dateien senden. Es gibt drei Haupttypen von Daten, die mit einem solchen Betrug E-Mails beobachtet werden:

- Direkt Virus Dateien -Aktuelle Virus Dateien unterschiedlicher Typen können an die E-Mail-Nachrichten angehängt werden.

- bösartige Dokumente - Die Amazon Phishing-Betrug kann als Kanal für Dokumente dienen böswillige Elemente enthalten. Sie können die gängigen Dateitypen jeder sein: Präsentationen, Tabellen, Rich-Text-Dokumente und Datenbanken. Jedes Mal, wenn sie ein Benachrichtigungsfeld erscheint sie fragt geöffnet werden, um den integrierten Code zu ermöglichen,. Jedes Mal, wenn dies die mitgelieferte Nutzlast durchgeführt wird, wird bereitgestellt und gestartet.

- Infizierte Software Installers - Die E-Mail-Nachrichten können Körper Inhalte enthalten, die Setup-Dateien von ofen verwendeten Anwendungen umfassen. Beispiele hierfür sind die Systemprogramme, Produktivitätsanwendungen und Kreativität Suiten. Jedes Mal, wenn sie die böswillige Nutzlast installiert sind, wird auch auf dem Opfer Computer gespeichert werden.

Wenn das E-Mail-Clients der interaktiven Elemente angezeigt werden dann zusätzliche Bedrohungen können in den Nachrichten eingebettet werden. Ein Beispiel ist die Einbeziehung von Kryptowährung Bergleute dass auch innerhalb von JavaScript-Code zu finden. Als sie der integrierte Code wird nutzt die verfügbaren Systemressourcen gestartet werden komplexe Berechnungen auszuführen. Wenn die erledigten Aufgaben berichten die Betreiber digitale Währung in Form einer Kryptowährung erhalten. Portemonnaie wird automatisch mit dem Betrag in Höhe der Arbeit gutgeschrieben getan.

Eine weitere gefährliche Bedrohung verbunden mit Amazon Phishing ist, dass sie die Opfer Empfänger verknüpfen können in gefälschte Login-Seiten. Sie sind entworfen, um sie in täuschen zu denken, dass sie ihre Kontodaten zu dem berechtigten Dienst eingeben. Statt ihre Kontodaten werden automatisch an den jeweiligen Hacker Betreiber entführt und gesendet werden.

Einige der Phishing-Angriffe können auch angezeigt werden aufdringlicher Werbung verschiedene Formen annehmen - Pop-ups, Banner und In-line-Links. In den meisten Fällen sind sie Sponsor bezogen und wird der Hacker-Betreiber eine bestimmte Gebühr, wenn eine vorher vereinbarte Anzahl der Klicks generiert zahlen.

Ein anderes Beispiel, die stark auf die Ausführung von Skripten basiert ist der Einsatz von Tracking-Cookies und / oder ein Datensammelmodul. Sie können ernten sowohl sensible Daten, die in zwei Hauptgruppen eingeteilt werden können:

- Persönliche Informationen - Die Tracking-Cookies und die damit verbundenen Skripte können die Identität der Benutzer durch die Suche nach Zeichenketten wie Name aussetzen, Anschrift, Telefonnummer, Interessen, Standort und jede gespeicherte Benutzernamen und Passwort-Kombinationen.

- Systemdaten - Ein Bericht der installierten Hardware-Komponenten können an die Hacker-Operatoren erzeugt und gesendet werden. Andere Daten, die Teil dieser Sammlung von Informationen sein kann, umfasst die Benutzereinstellungen und Betriebssystemwerte.

WARNUNG! In bestimmten Fällen kann die Skripte auch führen zu Trojan Infektionen - Viren, die eine sichere Verbindung zu einem Hacker-kontrollierten Server herstellen. Auf diese Weise können die Betreiber auf die Benutzer in Echtzeit bespitzeln, verschiedene Bedrohungen bereitstellen und zu einem bestimmten Zeitpunkt der Kontrolle über die Opfer Maschinen übernehmen. Auf diese Weise können sie auch auf sie eine beliebige Datei zur Verfügung kapern. Die andere Möglichkeit ist ein bereitstellen Ransomware-Virus die Zielbenutzerdaten gemäß einer integrierten Liste von Zieldateierweiterungen verschlüsseln.

Amazon Phishing Scams - Amazon E-Mail Geschenk Scam

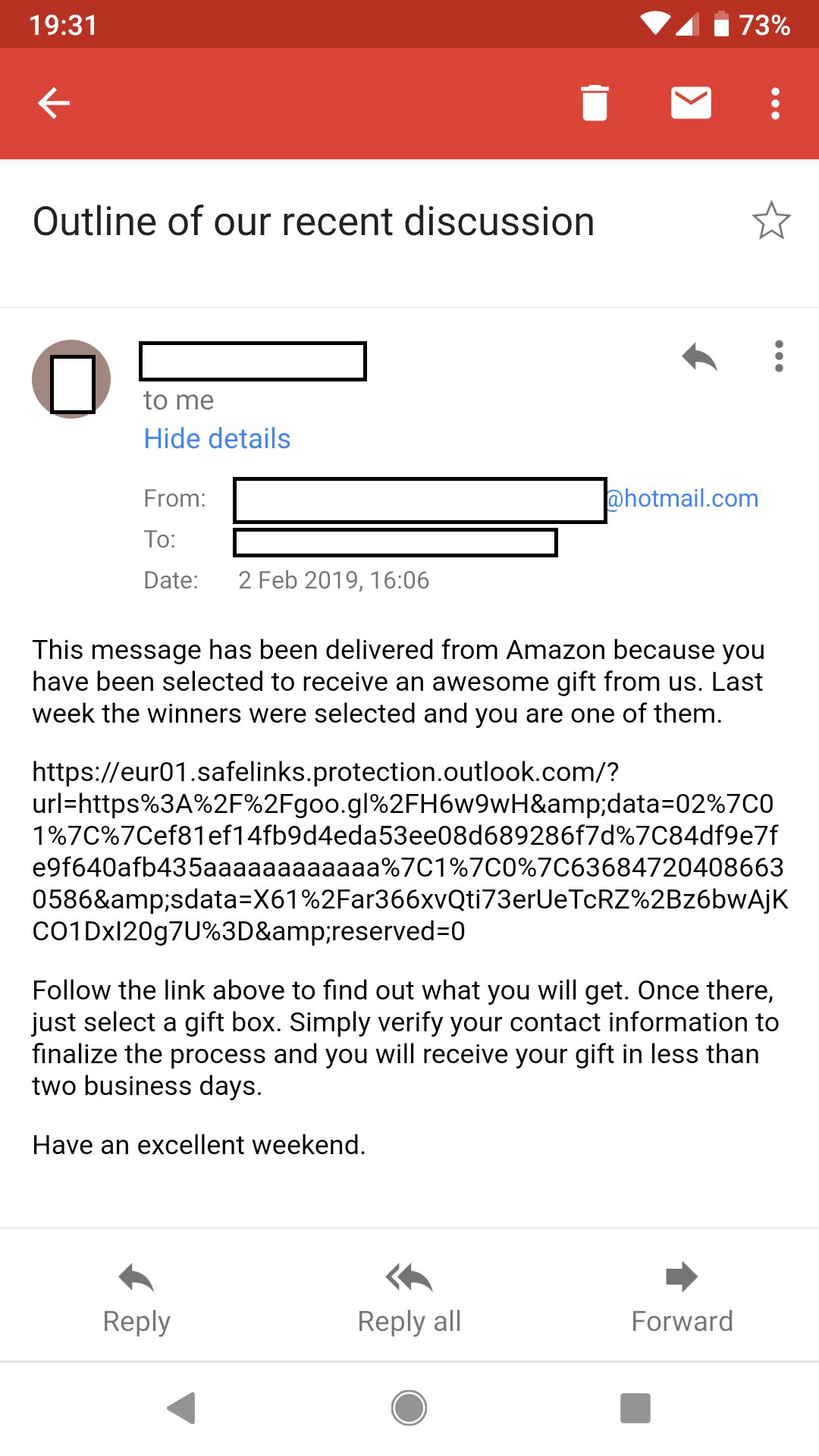

Eine Welle von Phishing-E-Mail-Nachrichten wurde berichtet, Amazon im Zusammenhang Betrug tragen. Die Opfer werden sie mit der Betreffzeile erhalten “Überblick über unsere bisherigen Diskussion”. Sie werden die Empfänger erklären, dass sie ausgewählt wurden, ein Geschenk von Amazon zu erhalten. Die Erklärung wird sein, dass dies nach einem Werbegeschenk, das kurz vor der Nachricht abgeschlossen wurde gesendet wurde. Weitere Informationen offenbart werden, wenn auf der Seite, die auch die einlösen enthält Anweisungen. Eine lange URL in der E-Mail-Nachricht präsentiert und enthält Strings wie “Safe”, “Schutz” und “Ausblick” von denen alle beziehen sich auf legitime Inhalte.

Die Empfänger werden erklärt, dass sie in ihren Kontaktinformationen in eingeben müssen, um das Geschenk zu erhalten. Der Weiterleitungslink wird eine Menge von persönlichen Informationen anfordern, einschließlich der Kontodaten von ihren Amazon-Profile und möglicherweise sogar Kreditkarteninformationen.

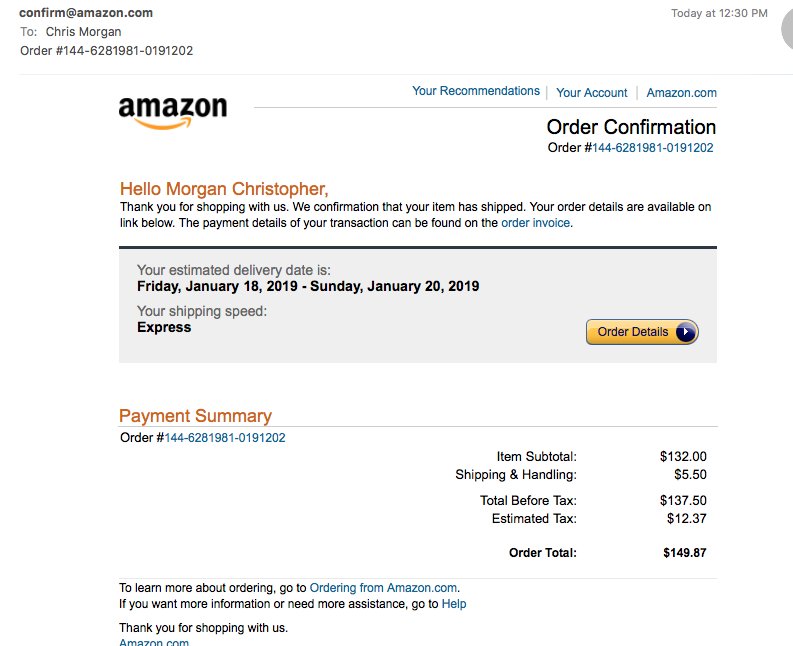

Amazon Phishing Scams - Auftragsbestätigung

Dies ist eine alternative Bestellbestätigungsseite Phishing-Betrug, die weltweit in gezielte E-Mail-Kampagnen gegen Nutzer verteilt wird. E-Mail über Umleitungen es auch in den Posteingang der Nutzer registriert sind, gar nicht als SPAM landen. Sein Körper Inhalt Kopien Amazon auch in feinen Details, die es sehr schwer macht, zwischen der Betrug Nachrichten und realen Benachrichtigungen zu unterscheiden, die von der Firma gesendet werden. Einige der gefangenen Betrug Proben nutzen personalisierte Öffnungen, die zeigen, dass der Hacker hinter den Angriffen Informationen über die Opfer erhalten hat. Dies kann die Anzahl der infizierten Benutzer erhöhen.

Es gibt mehrere Elemente in den E-Mail-Nachrichten, die Details und Informationen entnehmen bestellen:

- Voraussichtlicher Liefertermin

- Versandart

- Zahlungsübersicht

Wenn die Verbrecher die Bestelldatum Informationen dann ein sehr überzeugender Phishing-Angriff kann fälschen geplant werden. Die Hauptverbindung in der die Opfer geführt werden (Bestelldetails) werden die Nutzer auf eine gefälschte Login-Seite umleiten.

Entfernen Amazon Phishing Scams - Amazon Bitte antworten Sie E-Mails

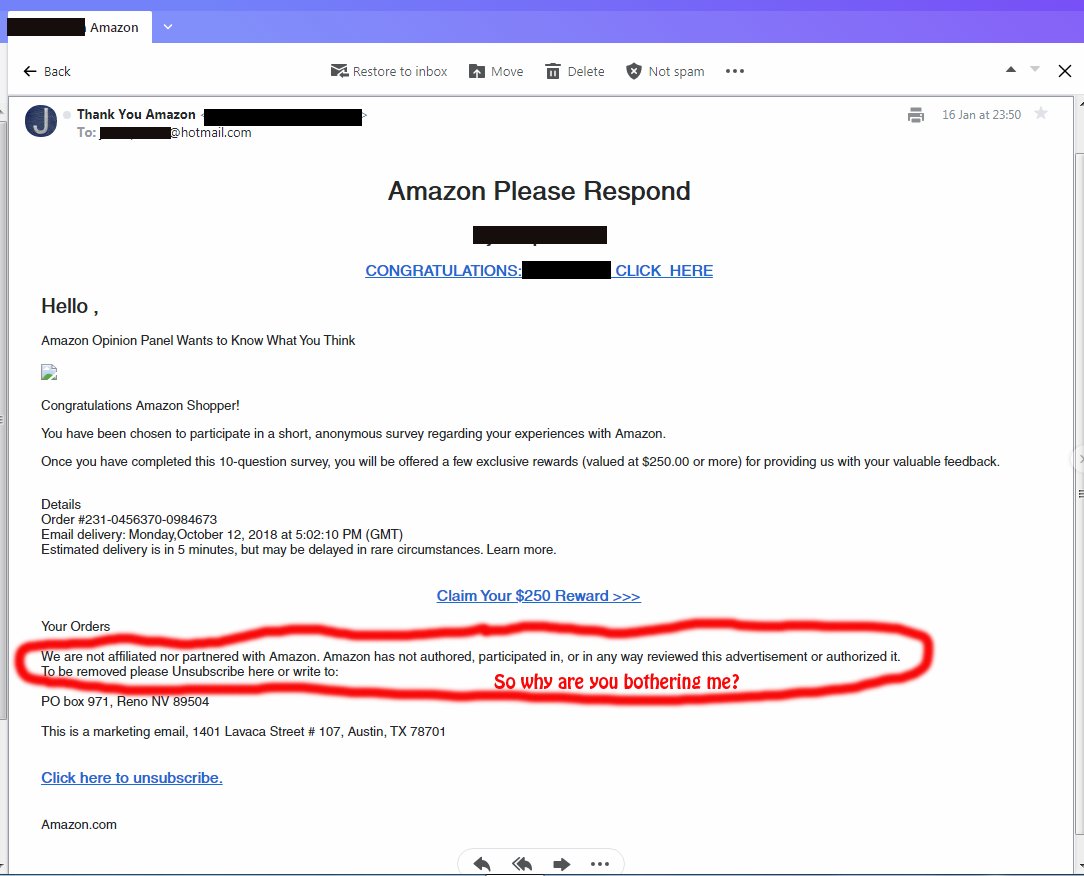

Viele Computer-Nutzer haben Phishing-E-Mails erhalten, die Amazon-Benachrichtigungen imitieren. Anstelle der legitimen Domain des Online-Dienstes der Nachrichten von einer unbekannten Adresse auf Hotmail gehostet stammen, die sicherlich ein Zeichen dafür ist, dass es eine Fälschung ist.

Der Betrug Taktik der Empfänger der Teilnahme an einer Umfrage in Bezug auf einen Kauf mit Amazon anbieten. Sie sind eine lukrative Belohnung versprochen für die Bereitstellung der angeforderten Feedback. Die Nachricht wird zitiere Details über die gefälschte Bestellung durch eine Auftrags-ID spezifiziert, E-Mail-Zustellung und geschätzte Liefer. Solche Versprechen sollten, sobald sie empfangen werden außer Acht gelassen werden, die meisten Online-Händler engagieren nicht in solchen Aktionen oder Angeboten.

Die Nachrichten sind leicht als Betrug zu erkennen und zu kategorisieren, indem für diesen Abschnitt Blick:

Wir sind nicht mit Amazon verbundene noch eine Partnerschaft. Amazon hat nicht autorisiert, nahm er, oder in irgendeiner Weise überprüft diese Anzeige oder autorisierte.

Entfernt werden Sie sich hier abmelden oder schreiben Sie an

PO Box 971, Reno NV 89504Dies ist Marketing-E-Mail, 1401 Lavaca Straße #107, Austin, TX 78701

Amazon.com

Von dem Körperinhalt ist es offensichtlich, dass die Quelle der Nachricht eine Marketing-Agentur, die die Anmeldeinformationen des Empfängers geerntet. Es ist möglich, dass die Daten auch aus anderen Quellen, wie Browser-Hijacker extrahiert worden, durchgesickert Datenbanken oder auch Tabellen mit Daten aus den U-Bahn-Märkten.

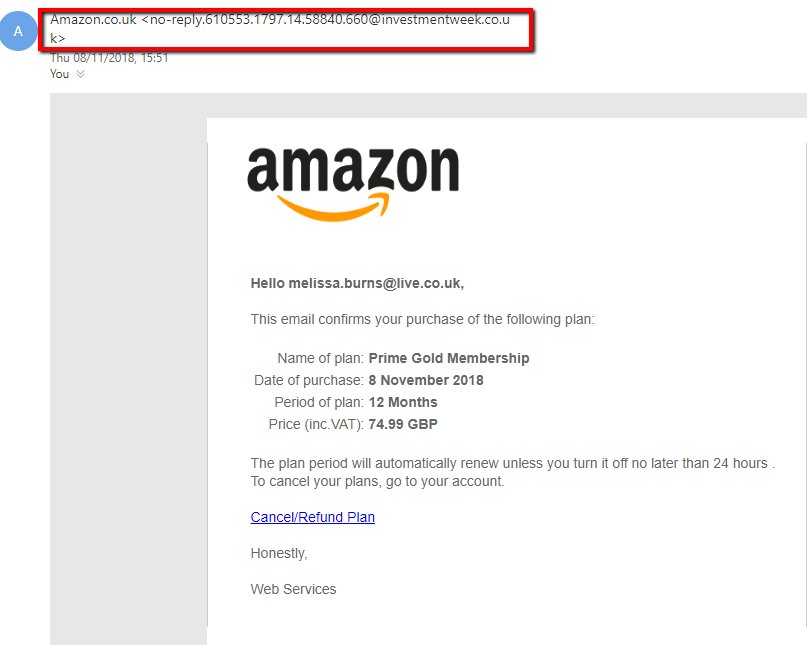

Amazon Phishing Scams - Prime-Mitgliedschaft

Ein neu veröffentlichter Sicherheitsbericht zeigt eine neue Art von Phishing-Betrug Amazon, bei dem die Opfern eine E-Mail-Nachricht erhalten, die sich durch das Unternehmen geschickt werden, maskiert wird als. Ihr Körper Inhalte werden entworfen mit den typischen Amazon Web-Elemente. Der E-Mail-Adresse des Empfängers wird am Anfang mit fett gedruckten Text platziert werden, was sie zu denken, verwirren, dass diese personalisierte. Amazon-Nachrichten werden die Person, die echten Namen und andere verwandte Elemente und andere Informationen verwenden, die bei der Benutzerregistrierung offenbart sind,. In einigen Fällen jedoch ihre E-Mail können vernetzt öffentlichen Aufzeichnungen oder Datenbanken durch die Hacker unterirdischen Märkte erhalten.

Die Körper Inhalte der Nachrichten fälschlicherweise eine Benachrichtigung angezeigt, dass eine Prime-Mitgliedschaft für einen langen Zeitraum erworben wurde (6 oder 12 Monate) und dass sie die automatische Verlängerung abbrechen, indem Sie eine bestimmte Website besuchen.

Wenn sie die Benutzer auf den Link klicken, werden auf eine umgeleitet werden gefälschte Login-Seite. Wenn ihre Kontodaten eingegeben werden, werden sie automatisch an den Hacker Betreiber des Betrugs übertragen werden. Als Ergebnis kann die entführte Informationen für Verbrechen wie Erpressung verwendet werden, Identitätsmissbrauch, Finanz-Diebstahl und etc.

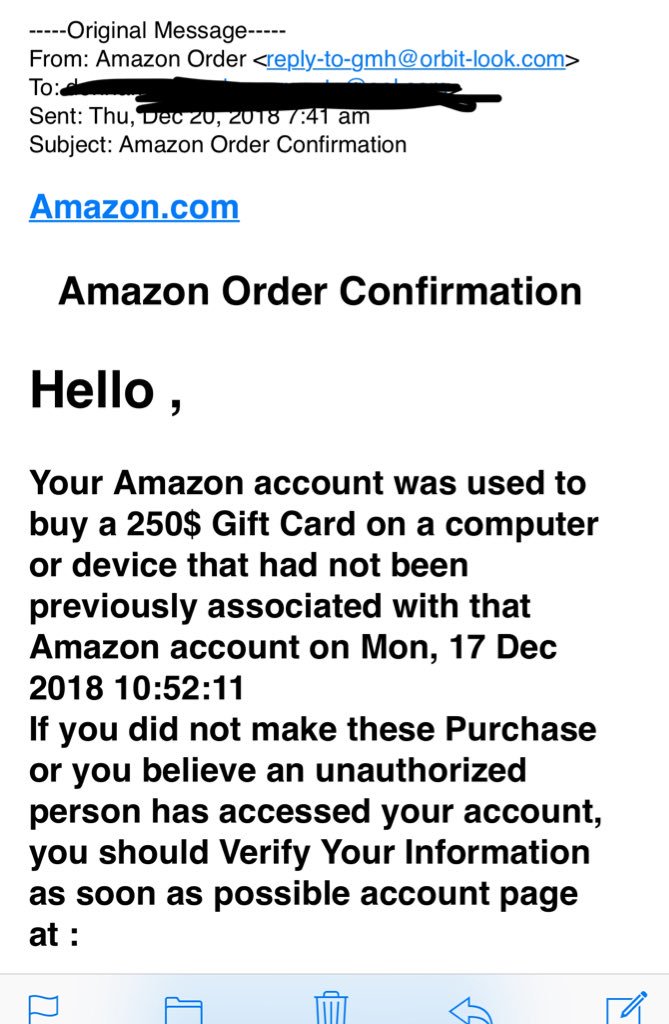

Amazon Phishing Scams - Amazon Auftragsbestätigung per E-Mail

Die Opfer erhalten Benutzer können E-Mails angeblich von Amazon zu sein. In der Tat versucht sie Phishing-Domain-Namen verwenden, die nicht mit dem Unternehmen verbunden ist. Zur gleichen Zeit verwenden sie Links und Design-Layout, die mit der realen Gesellschaft verwechselt werden können.

Die Nachricht wird gelesen, dass der Amazon-Konto des Empfängers verwendet wurde, eine kaufen $250 Geschenkkarte von einem Gerät, das nicht vorher mit dem Händler zugeordnet wurde. Sie werden dazu gezwungen, indem Sie auf einen Textlink zu überprüfen oder die Transaktion blockieren. Durch diese Aktion wird die Nutzer auf eine gefälschte Login-Seite umleiten, die die Kontodaten des zitierten Amazon-Konto anfordern,.

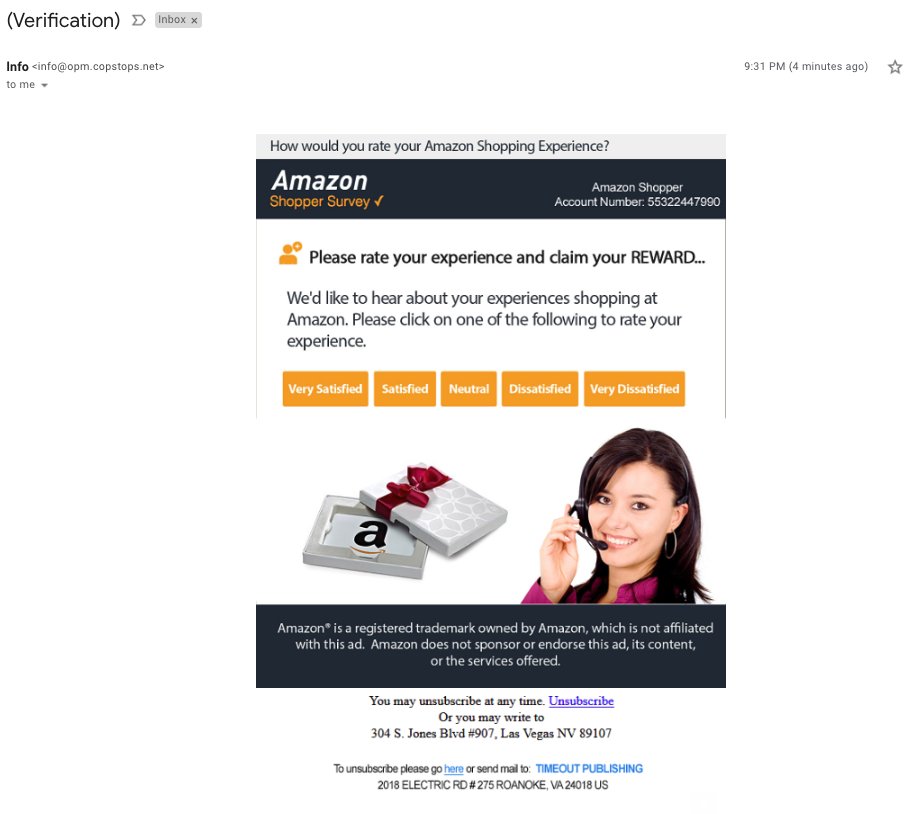

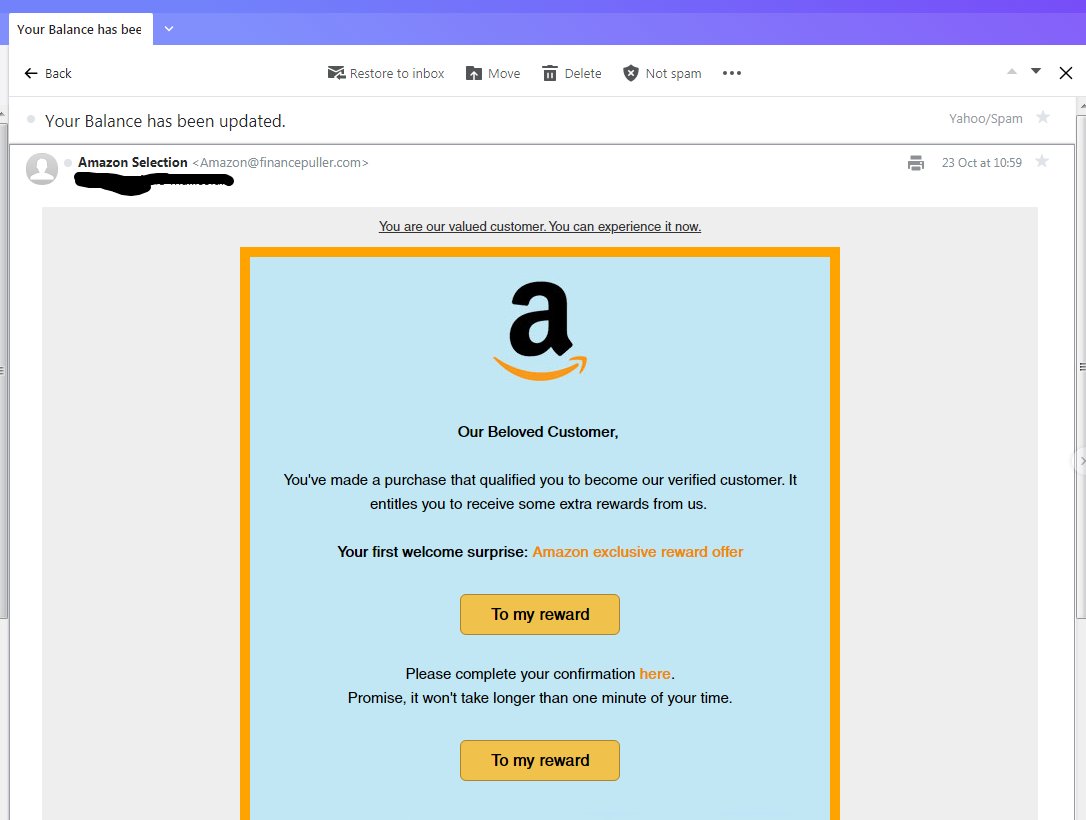

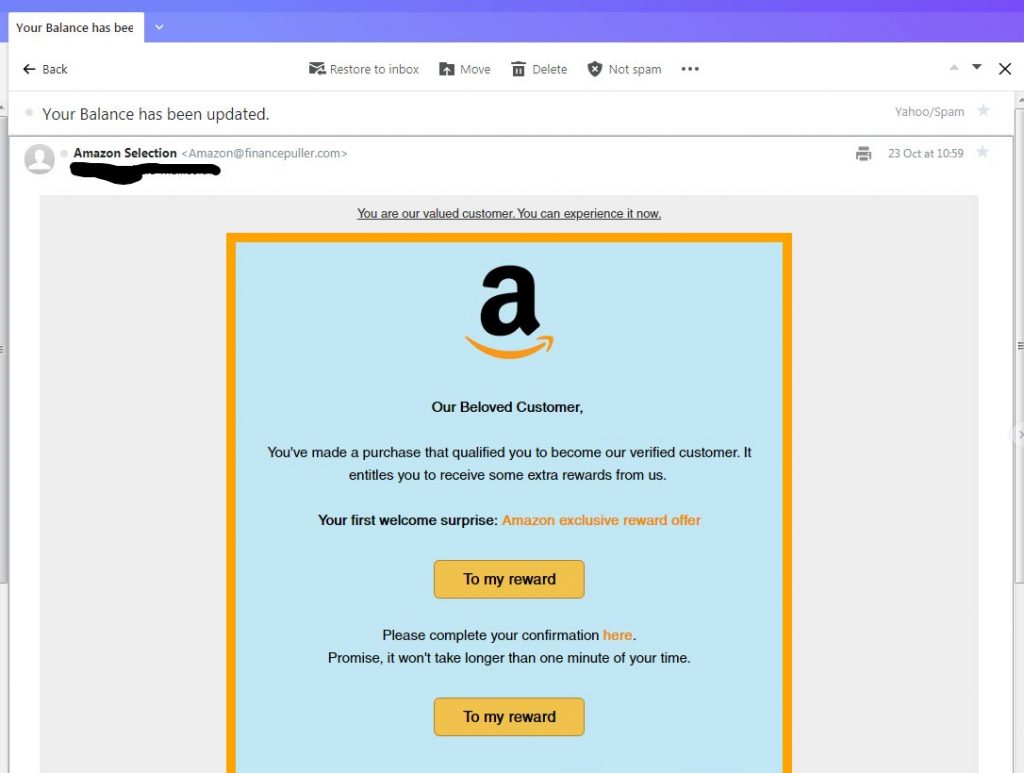

Amazon Phishing Scams - Amazon Shopping Experience Reward

Diese Art von Betrug Strategie ist ein aktuelles Beispiel für eine Phishing-Taktik, die E-Mail-Nachrichten auf Aussendung beruht, die von Amazon geschickt erscheinen soll als. Die E-Mails werden als eine Käufer Umfrage Seite entwickelt, das nicht-personalisiert und scheint von der Firma geschickt werden. Er fordert die Benutzer ihr jüngstes Shopping-Erlebnis zu bewerten, indem Sie eine der folgenden Optionen auswählen: sehr zufrieden, zufrieden, neutral, unzufrieden und sehr unzufrieden. Wenn eine dieser Optionen die Opfer ausgewählt ist, wird auf eine Phishing-Login-Seite umgeleitet werden, die ihre Amazon-Konto-Anmeldeinformationen anfordern,.

Einige der Warnzeichen für einen potenziellen Phishing-E-Mail-Betrug Nachricht sind die folgenden:

- Der obere rechte Bildschirm wird “Amazon Shopper” statt dem wirklichen Namen des Kunden, wie in der Gesellschaft Aufzeichnungen registrierten.

- Die Vorführung eines gefälschten oder zufällig generierte Kontonummer, die mit der realen nicht den Benutzern zugeordnet korrelieren.

- Promo Umfrage Links, wenn überhaupt gesendet, wird nicht dazu führen, Seiten einzuloggen.

- Die Firmenadresse und Name werden an anderen Unternehmen zu Amazon und nicht.

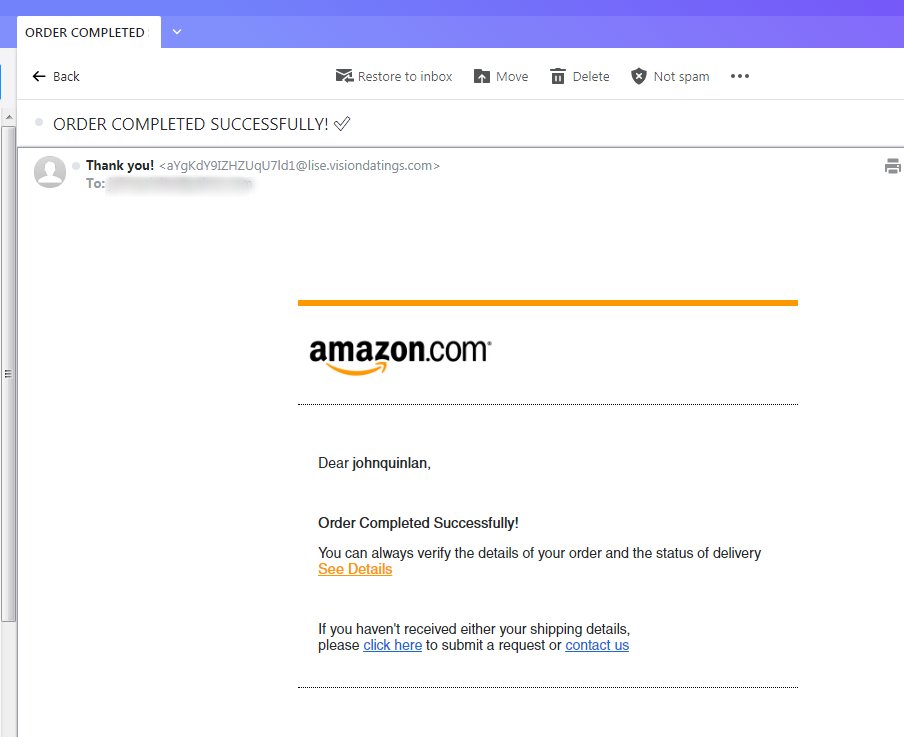

Amazon Phishing Scams - Order Benachrichtigung

Die böswilligen Akteure hinter dem Amazon Phishing haben eine weiteren Betrug Taktik entwickelt, um den Empfänger zu denken nötigt, dass sie eine Bestellung bei Amazon gemacht haben. Legitime aussehende Bilder, Gesamt-Layout und Design-Elemente werden mit diesen Nachrichten verwendet, der zum Infizieren von Benutzern zu einer höheren Wahrscheinlichkeit führt.

Die gesendeten E-Mails enthält einen Link ermöglicht den Benutzern, ihre Bestellung zu überprüfen,, wenn es mit ihm verursachen eine bösartige Aktivität interagiert. Es gibt zwei populäre Fälle, die die Mehrheit der Vorfälle darstellen:

- Link zu Hacker-Controlled Seite - Mit einem Klick auf den Link können die Opfer Benutzer auf eine Phishing-Login-Seite umleiten, die ihren Antrag wird Amazon-Konto-Anmeldeinformationen.

- Malware Lieferung - auf dem Link klicken, können Sie eine Datei oder ein Skript herunterladen, die ein Virus oder eine Nutzlast Lieferung Träger sein kann,. Interaktion mit ihm kann zu gefährlichen Infektionen führen System.

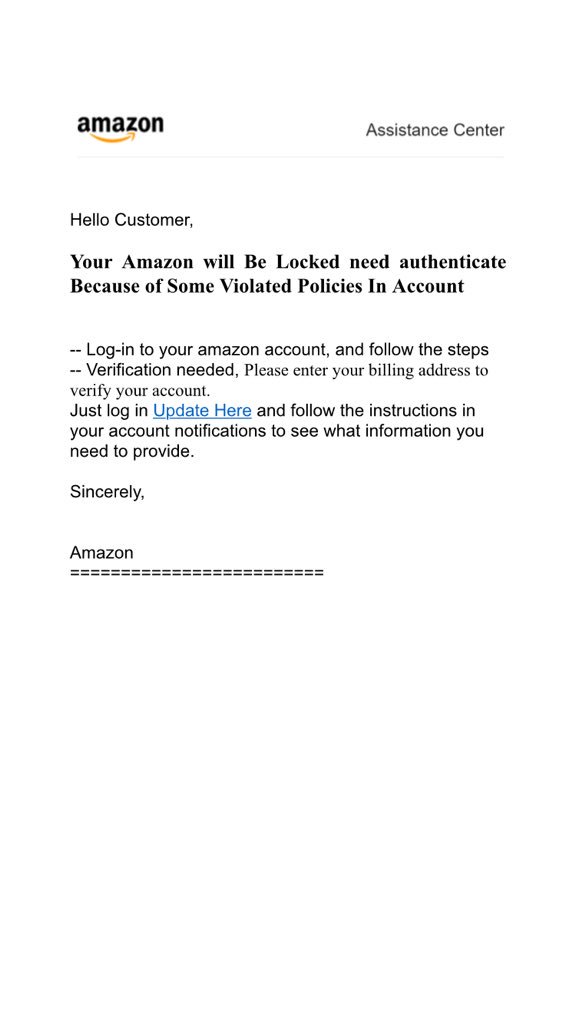

Amazon Phishing Scams - Kontobestätigung

Amazon Phishing-Nachrichten können auch die Form von faux-Benachrichtigungen nehmen, die von der Firma geschickt in sind “Assistance Center”. Die Empfänger werden E-Mails erhalten, die das übliche Layout entworfen verwenden, das von der Firma zu kommen, zu erwarten ist. Die Opfer wird eine Meldung angezeigt werden, die besagt, dass ihre Konten gesperrt werden. Die Gründe angegeben sind, weil das Konto zu Verstößen gegen die Richtlinien unterliegen. Damit dies der Hacker anweisen, ihre Konten und klicken Sie dann auf einem Hyperlink anmelden, um den Empfänger durchgeführt werden, wo sie die Anweisungen folgen müssen. Es gibt mehrere Szenarien, die verwendet werden können, um Angriffe zu führen:

- Gefälschte Anmeldung Prompts - Der Hacker kann faux Anmeldungsaufforderungen präsentieren, die die Kontoanmeldeinformationen werden kapern, die innerhalb eingegeben werden.

- Malware Redirect - Die Hyperlinks werden auf eine Malware-Website führen, die zu anderen Infektionen führen können.

- Virus Downloads - Die Links können auf Viren aller gängigen Typen führen.

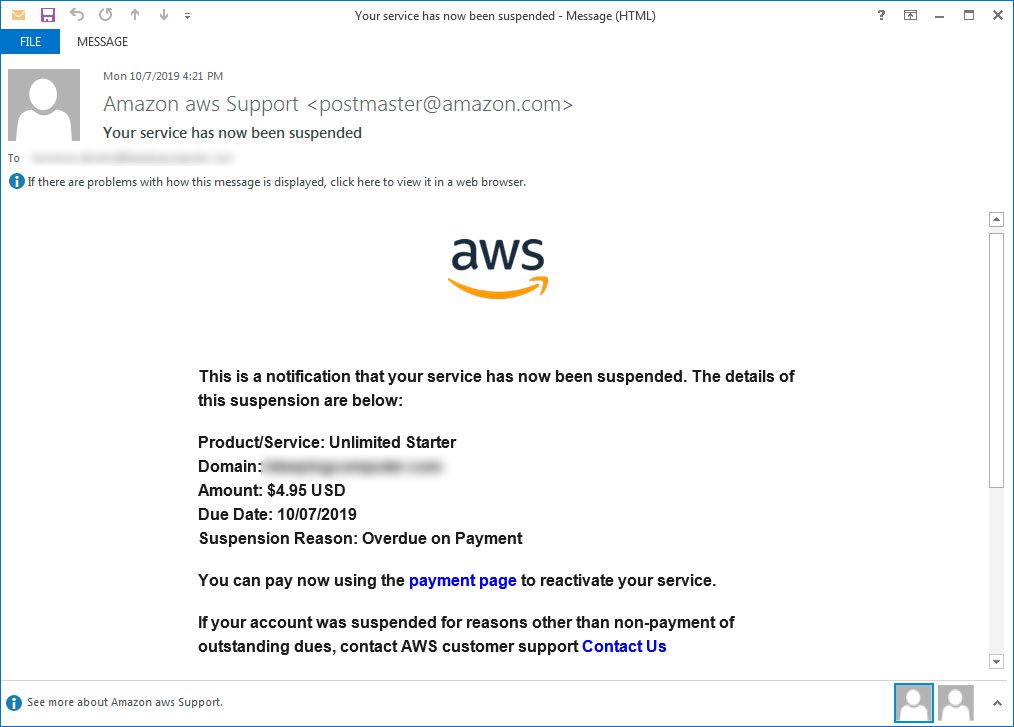

Amazon Phishing Scams — Gefälschte Amazon AWS Benachrichtigungen

Eine neue Phishing-Kampagne nutzt die Tatsache, dass die Computer-Kriminelle dahinter die Fähigkeit haben, den E-Mail-Empfänger zu glauben, dass sie erhalten Benachrichtigungen von der Amazon AWS-Service zu manipulieren. Dies ist der Cloud-Hosting-Infrastruktur des Industriegiganten, die sowohl bei dem Heimanwender und große Unternehmen besonders beliebt.

Was ist besonders gefährlich, sie ist, dass die E-Mails ebenso wie die Original-Benachrichtigungen suchen entworfen, die durch das Unternehmen geschickt wurde. Sie werden feststellen, dass die Konten der Empfänger aufgehängt sind, aufgrund eines Mangels an Zahlungs. Um dieses Problem zu den Benutzern zu beheben vorgeschlagen auf einen Klick eingebetteter Hyperlink.

Dies kann zu unterschiedlichen Konsequenzen führen. Die häufigste ist die Präsentation einer Anmeldeaufforderung, wenn die Benutzer in ihren Kontodaten eingeben, dann wird es sofort an den Hacker gesendet werden. Eine andere Strategie, die von Gruppen Hacking ist die direkte Eröffnung einer Zahlungsseite, die direkt Zahlungskartendaten anfordern,. In einigen Fällen kann der Hacker umleiten auch die Besucher auf eine Malware-Seite. Es kann Viren verteilen, aufdringliche Werbung zeigen und zu einem anderen Art von gefährlichem Verhalten führen.

Entfernen Amazon Phishing Scams aus dem Windows und Ihrem Browser

Wenn Sie die Amazon Phishing Scams von Ihrem Computer entfernen, Wir empfehlen dringend, dass Sie die Anweisungen zum Entfernen unterhalb diesem Artikel geschrieben folgen. Sie wurden mit der Hauptidee im Verstand Sie diesen Virus zu helfen, löschen Sie entweder manuell oder automatisch. Beachten Sie, dass der beste Weg, nach Meinung von Experten, die Software zu versuchen und zu entfernen, die die Amazon Phishing Scamsming Pop-ups verursacht ist eine erweiterte Anti-Malware-Software zu verwenden,. Ein solches Programm ist mit der Idee im Kopf geschaffen, um vollständig Ihren Computer zu scannen und versuchen, alle Spuren von unerwünschten Programmen zu beseitigen, während der Computer gegen zukünftige Infektionen zu schützen als auch.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

So entfernen Sie Amazon Phishing-Betrug von Windows.

Schritt 1: Scan for Amazon Phishing Scams mit SpyHunter Anti-Malware-Tool

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Deinstallieren Amazon Phishing Scams und zugehörige Software aus dem Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Created by Amazon Phishing Scams on Your PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort von Amazon Phishing Scams erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Anleitung zum Entfernen von Videos für Amazon Phishing-Betrug (Fenster).

Befreien Sie sich von Amazon Phishing Scams unter Mac OS X..

Schritt 1: Deinstallieren Amazon Phishing Scams und entfernen Sie die zugehörigen Dateien und Objekte

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Geben Sie für verdächtige Apps identisch oder ähnlich Amazon Phishing Scams. Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

In Fall können Sie Amazon Phishing Scams nicht entfernen über Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Suchen Sie nach Amazon Phishing Scams-Dateien und entfernen Sie sie von Ihrem Mac

Wenn Sie mit Problemen konfrontiert, auf Ihrem Mac als Folge unerwünschter Skripte und Programme wie Scams Amazon Phishing, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Anleitung zum Entfernen von Videos für Amazon Phishing-Betrug (Mac)

Entfernen Sie Amazon Phishing Scams aus Google Chrome.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Löschen Sie Amazon Phishing Scams aus Mozilla Firefox.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Deinstallieren Sie Amazon Phishing Scams von Microsoft Edge.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Entfernen Sie Amazon Phishing Scams aus Safari

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, und die Amazon Phishing Scams werden entfernt.

Beseitigen Sie Amazon Phishing-Betrug aus dem Internet Explorer.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

Amazon Phishing Scams-FAQ

What Is Amazon Phishing Scams?

Die Bedrohung durch Amazon Phishing Scams ist Adware oder Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

What Are the Symptoms of Amazon Phishing Scams?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" wie Amazon Phishing-Betrug?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

How Does Amazon Phishing Scams Work?

Einmal installiert, Amazon Phishing Scams can Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

Amazon Phishing Scams can also Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Is Amazon Phishing Scams Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

Über die Amazon Phishing-Betrugsforschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese Anleitung zum Entfernen von Amazon Phishing Scams ist enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

Wie haben wir die Recherche zu Amazon Phishing Scams durchgeführt??

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, the research behind the Amazon Phishing Scams threat is backed with Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.