Sidste gang vi skrev om vinduesvisker malware var i december, hvor Shamoon vendte tilbage til malware scene.

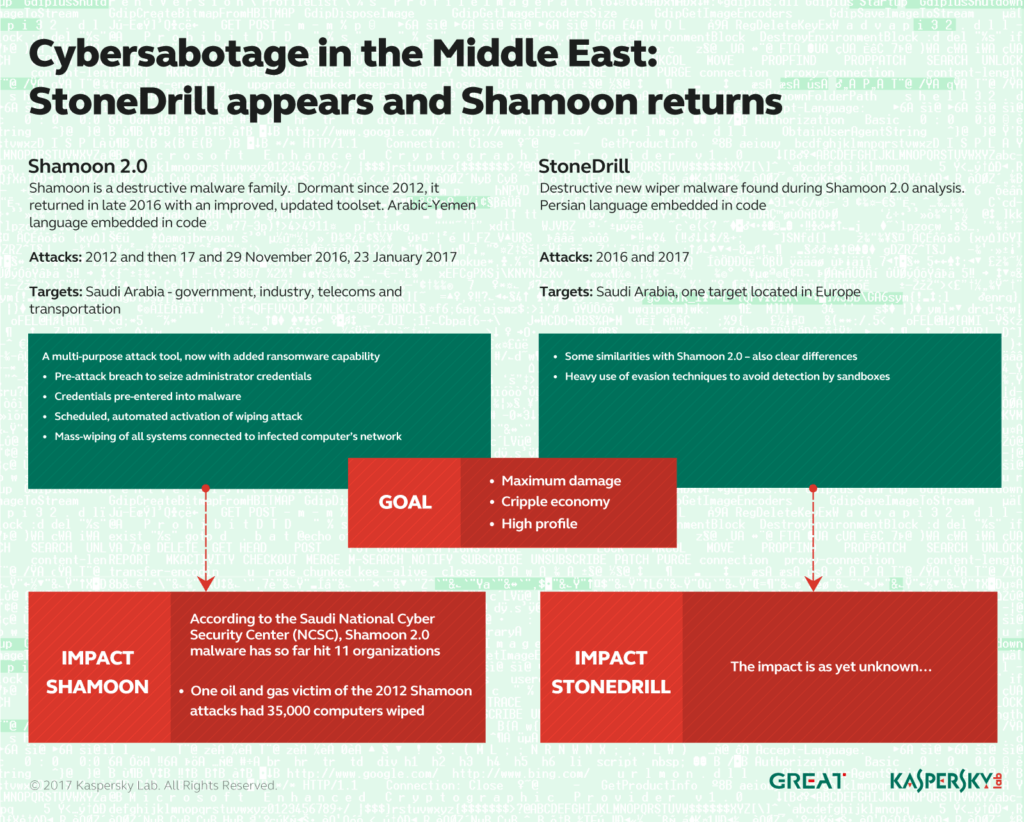

Shamoon, a.k.a. Disstrack blev oprindeligt opdaget omkring fire år siden i angreb på Saudi Oil Company Aramco. Hensigten var at udslette tusindvis af computere.

I december 2016, malware var rettet mod en anden Saudi organisation. Og dens dagsorden var ikke bare tørre virksomheders maskiner, men også overskrive deres master boot record med billedet af Aylan Kurdi Lig. Angrebet fandt sted på November 17, en muslimsk ferie. Angriberne sandsynligvis valgte denne dato at omgå sikkerhedsforanstaltninger.

Relaterede: Opstandelsen af Shamoon Wiper Malware

Nu, en anden visker malware døbt StoneDrill er blevet udgravet i katastrofale kampagner mod de europæiske og mellemøstlige organisationer. Kaspersky Labs forskere, dog, sige, at dette stykke er mere sofistikeret og destruktiv end Shamoon, selv om to deler mange ligheder. StoneDrill er designet til at ødelægge alt på målrettede maskiner. Mere, det er persistent til både påvisning og udryddelse.

Forskere Find StoneDrill under behandlingen Shamoon 2.0 angreb

Begyndende i november 2016, Kaspersky Lab observeret en ny bølge af visker-angreb rettet mod flere mål i Mellemøsten. Den malware anvendt i de nye angreb var en variant af den berygtede Shamoon orm, der målrettet Saudi Aramco og RasGas tilbage i 2012.

Shamoon 2.0 angreb deler mange ligheder med tidligere kampagner, men de har nye værktøjer og teknikker, forskere forklare. I første fase af et angreb, hackere få administrator legitimationsoplysninger til den målrettede netværk. Derefter, de bygger en brugerdefineret vinduesvisker, der udnytter legitimationsoplysninger til at sprede dybt inde i målrettet organisation. Den sidste etape finder sted på et foruddefineret tidspunkt, hvor viskeren aktiveres, "rendering de inficerede maskiner helt ubrugeligt". Den sidste fase er helt automatiseret, og der er ikke behov for kommunikation med kommando og kontrol-server.

Relaterede: Hvor nemt det er at hacke en organisation

Mens undersøger Shamoon 2.0 angreb, Kaspersky Lab opdagede også en hidtil ukendt vinduesvisker malware, som synes at være rettet mod organisationer i Saudi-Arabien. Vi kalder denne nye visker StoneDrill.

Som allerede nævnt, StoneDrill deler nogle ligheder med Shamoon, men er bedre til at unddrage afsløring. Ud over formodede saudiske mål, anden StoneDrill offer blev observeret på Kaspersky Security Network (KSN) I Europa, ifølge forskerholdet. "Det gør os til at tro truslen skuespiller bag StoneDrill udvider sine aftørring operationer fra Mellemøsten til Europa", Kaspersky teamet konkluderer.