DDoS, o un ataque distribuido de denegación de servicio, es una de las formas más comunes para ocultar intrusiones graves, extorsionar a empresas o competidores de sabotaje. Hemos visto muchos ataques DDoS se producen en 2015, y los informes ya han sido puestos en libertad con énfasis en el crecimiento de la popularidad de estos ataques.

DDoS, o un ataque distribuido de denegación de servicio, es una de las formas más comunes para ocultar intrusiones graves, extorsionar a empresas o competidores de sabotaje. Hemos visto muchos ataques DDoS se producen en 2015, y los informes ya han sido puestos en libertad con énfasis en el crecimiento de la popularidad de estos ataques.

Lo más destacado en el informe de Kaspersky

Los investigadores de Kaspersky han hecho varias conclusiones importantes en sus conclusiones sobre la base de la investigación en el tercer trimestre de 2015:

- Los ataques DDoS se dirigen a las organizaciones financieras y extorsionan.

- Los ataques DDoS han comenzado a emplear nuevas tácticas para aumentar el número de ataques mediante la manipulación de las páginas web.

- botnets basadas en Linux prevalecen en la distribución de los ataques DDoS.

Según los datos recopilados por el laboratorio infame, Al menos 45% de los ataques DDoS detectados fueron lanzados desde máquinas Linux. Uno de los más ‘innovadores’ tales ataques fueron testigos de este año fue la una sobre la empresa CloudFlare.

Así es como se:

Una página que pertenecía a uno de sus clientes fue atacado y fue a través de 275,000 peticiones HTTP / segundo. Los atacantes también utilizan JavaScript malicioso incrustado en los anuncios. Un iframe con un anuncio malicioso que contiene la mala JavaScript se ejecuta en los navegadores de los usuarios múltiples. El resultado fue su puesto de trabajo comenzaron las peticiones XHR sendind a la víctima. De acuerdo con algunos expertos, estos anuncios maliciosos también pueden mostrar las aplicaciones legítimas.

El Ataque XOR

Una Linux basada, DDoS botnet se observó de forma continua por los especialistas en seguridad. Sus víctimas eran principalmente sitios web asiáticos que pertenecían a instituciones educativas y comunidades de juego. Lo que diferencia a esta botnet de los demás es el uso extensivo de cifrado XOR, aplicado tanto en el malware y en la comunicación con el Comando & Servidor de Control. No sólo el uso de cifrado XOR botnet pero también puede propagarse por sí mismo contraseñas fuerza bruta a la cuenta de root en sistemas Linux.

Duración Los ataques DDoS, Ubicación

Kaspersky también informó de un ataque contra uno de sus clientes que duró alrededor 2 semanas. Por otra parte, una empresa situada en Holanda se vio afectada 22 veces. Es lógico que los ataques DDoS son cada vez más sofisticados, y las herramientas para llevar a ellos se han hecho fácilmente disponibles en el mercado negro.

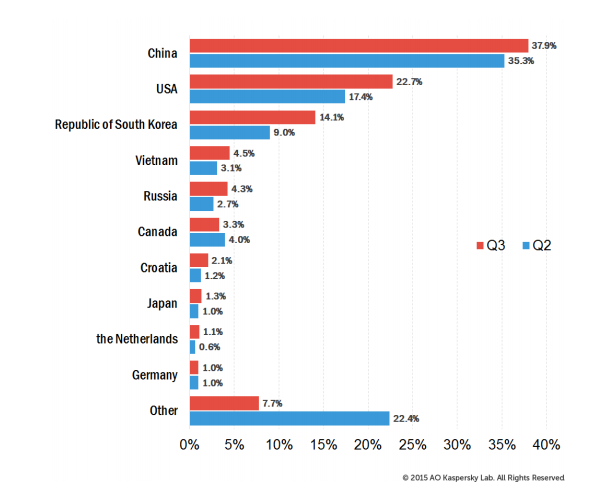

los datos de Kaspersky también indica que las principales víctimas de este tipo de ataques son los usuarios que viven en China, el EE.UU., Corea del Sur, Rusia, Vietnam, Croacia, Canada, Japón, Holanda, y Francia. También, los escenarios DDoS ataque más comunes empleadas SYN, los paquetes TCP y HTTP.

A pesar de que el número de ataques no es uniforme a lo largo del año, uno día ha mostrado un pico notable. El mayor número de ataques en un solo día era 1344, y se registró el 24 de septiembre. Curiosamente, en el tercer trimestre de 2015, Martes representada la más alta actividad DDoS de todos los días de la semana.

Echar un vistazo a la totalidad 2015 informe de Kaspersky DDoS.

Más lectura obligada 2015 Informes:

Cima 3 ransomware Familias, parte I