Hay una creencia de que los usuarios de Mac no son susceptibles de software malicioso. Bueno, Había una creencia ... Una vasta investigación sobre malware para Mac revela que 2015 ha sido el peor hasta ahora en términos de seguridad. El nuevo informe sobre el tema fue publicado recientemente por la compañía de seguridad TI Bit9 + Equipo de investigación de carbono Negro Amenaza.

Tomó el equipo 10 semanas para reunir y analizar los datos, necesaria para un papel tales. Durante ese período, los investigadores analizaron más de 1,400 X muestras de malware único OS. La conclusión sólo llegó de forma natural - en 2015, la corriente de malware hacia Mac es bastante fuerte y devastador. Su informe es apodado ‘2015: El año más prolífico en la historia para OS X malware’. los esfuerzos de investigación del equipo pueden tener simplemente agrietados la ilusión de que los Mac son inmunes a los cortes en comparación con los PC que ejecuta el sistema operativo Windows.

Lo que sí enfatiza en la Investigación?

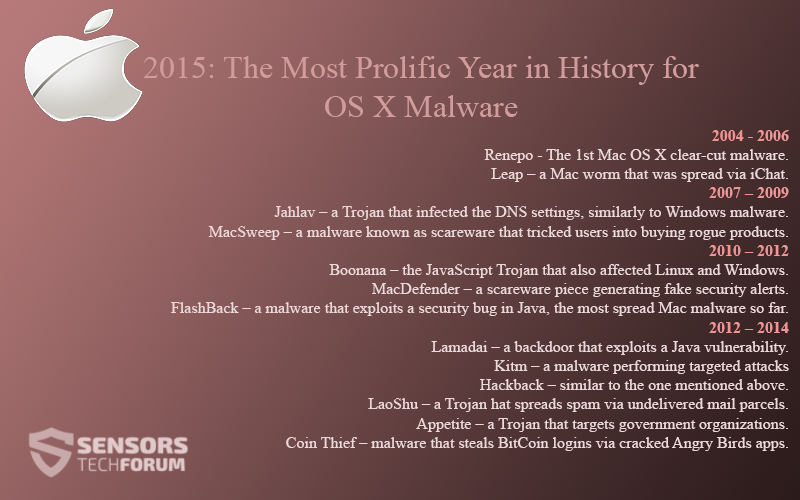

El equipo ha observado de cerca las vulnerabilidades en OS X, y las piezas de malware que se aprovecharon de ellos. También recogieron muestras. Un buen ejemplo de esto es la XcodeGhost. Las herramientas XcodeGhost implementan componentes maliciosos en las aplicaciones creadas con Xcode. Además, se informó recientemente de que OS X El Capitán - la versión principal doceava parte de OS X, lanzado en septiembre - contiene fallos de seguridad graves en el Gatekeeper y características Llavero. Para probar su punto, el equipo ha creado una línea de tiempo de malware para Mac, que parece que:

2004 – 2006

- Renepo – La primera Mac OS X software malicioso clara.

- Salto - un gusano Mac que se propagan a través de iChat.

2007 - 2009

- Jahlav - un troyano que infecta la configuración de DNS, de manera similar al malware de Windows.

- MacSweep - un malware conocido como scareware que engañó a los usuarios a comprar productos sin escrúpulos.

2010 - 2012

- Boonana - el troyano JavaScript que también afectó a Linux y Windows.

- MacDefender - una pieza scareware generar falsas alertas de seguridad.

- FlashBack - un malware que explota un fallo de seguridad en Java, el malware Mac más difundida hasta ahora.

2012 - 2014

- Lamadai - una puerta trasera que explota una vulnerabilidad de Java.

- Kitmun - un rendimiento malware dirigido ataques.

- Hackback - similar a la mencionada anteriormente.

- Laoshu - un sombrero de Troya se propaga a través de correo no deseado paquetes de correo no entregados.

- Apetito - un troyano que se dirige a las organizaciones gubernamentales.

- Coin ladrón - malware que roba datos de acceso a través de Bitcoin agrietados aplicaciones Angry Birds.

¿Cómo se explican los investigadores de la captación en el malware para Mac? Aquí hay una muy buena justificación:

“Este aumento en el Mac OS X software malicioso se produce después de varios años de mayor participación de mercado del sistema operativo X rápida, con 16.4 por ciento del mercado ahora con OS X, incluyendo la expansión de la implementación en la empresa. Esto representa una superficie de ataque creciente de datos sensibles, como 45 por ciento de las compañías ofrecen ahora Macs como una opción para sus empleados.”

Mac malware Comportamiento Explicación

Como ya dijimos, el análisis se basa en más de 1,400 muestras, fuentes abiertas, y compromisos de respuesta a incidentes. Para evaluar las amenazas de Mac, los investigadores no pueden utilizar las herramientas de análisis de malware comunes de Windows. Para saltar este obstáculo, la Bit9 + equipo de carbono utiliza una serie de herramientas personalizadas y preconstruidos como fs_usage, dtrace, y opensnoop.

Se utilizan las herramientas y máquinas especiales creadas para el análisis dinámico, que se ejecutaron junto con la caja de arena Negro de Humo hecha a la medida. Gracias a estos enfoques, las acciones del equipo comunes identificadas con éxito llevadas a cabo por el malware para Mac como la creación de archivos de red y comunicaciones, observar comando & infraestructura de control y artefactos que eran parte de la ejecución de malware.

OS X Malware Utiliza características tales como LauchDaemons / LaunchAgents

Otras características incluyen apalancadas elementos de inicio y los complementos del navegador. Otro descubrimiento que se hizo es que el malware para Mac reside en ‘espacio de usuario’ y mecanismos de persistencia soportados, en lugar de tratar de residir en ‘kernel-tierra’ escribiendo extensiones del kernel personalizados.

Otra curiosa revelación hecha por los investigadores fue que no se observó la adaptación de Unix / Lunux malicioso para OS X, no hasta el punto que esperaban. Era lógico sospechar tales adaptaciones debido a las raíces de OS X en FreeBSD. el malware al estilo Unix llevado a OS X no se controló en el análisis de 10 semanas.

Echar un vistazo a la totalidad Bit9 + informe de Negro de Humo .