Hvis du er stødt på en detektion ved navn Trojan.HTML/Phish på dit system, Læs denne artikel for at finde ud af, hvad denne trussel er, hvordan det kan have inficeret din computer, hvilken slags skade det kan forårsage, og hvorfor øjeblikkelig fjernelse er afgørende. Trusler af denne type er særligt farlige, fordi de kombinerer phishing-teknikker med trojansk hesteadfærd., gør det muligt for angribere at stjæle følsomme data og kompromittere dit system.

Hvad er Trojan.HTML/Phish?

Trojan.HTML/Phish er et detektionsnavn, der almindeligvis bruges til ondsindede HTML-filer, der er designet til at fungere som phishing-sider, samtidig med at de fungerer som en del af et trojansk angreb. I modsætning til traditionel eksekverbar malware, Denne trussel fremstår ofte som en tilsyneladende harmløs webside eller et dokument. Men, efter åbning, det kan udløse scripts, der forsøger at stjæle følsomme oplysninger eller omdirigere brugere til falske websteder.

Denne type malware efterligner typisk legitime loginportaler, betalingssider, eller servicebekræftelsesformularer. Ofre kan blive narret til at indtaste brugernavne, adgangskoder, kreditkortoplysninger, eller andre personlige oplysninger. De indsamlede data sendes derefter direkte til angriberne, hvem kan bruge det til identitetstyveri, økonomisk svindel, eller yderligere systemkompromittering.

*.malware.com Detaljer

| Type | Trojan til Mac, Malware, Bagdør |

| Fjernelsestid | Rundt om 5 minutter |

| Removal Tool |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Selvom det ikke altid installerer en fuld nyttelast med det samme, Trojan.HTML/Phish kan fungere som en indgangsport til mere alvorlige infektioner. Det kan omdirigere brugere til exploit kits, starte downloads af yderligere malware, eller oprette forbindelse til eksterne servere, der leverer sekundære trusler såsom spyware, ransomware, eller legitimationstyvere.

Et andet centralt kendetegn ved denne trussel er dens afhængighed af social engineering. I stedet for at udnytte sårbarheder direkte, det manipulerer brugerne til at foretage handlinger, der kompromitterer deres egen sikkerhed. Dette gør den yderst effektiv, selv på systemer med opdateret software og beskyttelse..

Hovedkarakteristika for Trojan.HTML/Phish

Denne type trussel udviser ofte adskillige genkendelige adfærdsmønstre, der kan hjælpe med at identificere dens tilstedeværelse..

- Forklæder sig som en legitim login- eller bekræftelsesside

- Anmoder om følsomme oplysninger såsom adgangskoder eller økonomiske data

- Omdirigerer brugere til svigagtige eller ondsindede websteder

- Kan downloade yderligere malware på systemet

- Bruger scripts indlejret i HTML-filer til at udføre ondsindede handlinger

- Er stærkt afhængig af phishing og bedragsteknikker

Hvordan fik jeg den på min computer?

Trojan.HTML/Phish-infektioner forekommer typisk gennem vildledende metoder, der narrer brugere til at åbne ondsindede HTML-filer eller besøge kompromitterede websider.. En af de mest almindelige leveringsmetoder er phishing-e-mails. Disse e-mails er udformet til at fremstå som officielle meddelelser fra banker, online-tjenester, leveringsfirmaer, eller offentlige institutioner.

Beskeden kan indeholde en vedhæftet fil eller et link, der fører til en falsk side. Selve den vedhæftede fil er ofte en HTML-fil, der åbnes i standardbrowseren, når man klikker på den.. Efter åbning, den viser en overbevisende efterligning af en rigtig hjemmeside, beder brugeren om at indtaste følsomme oplysninger.

En anden распространен infektionsvektor involverer ondsindede links, der deles via meddelelsesplatforme, sociale medier, eller kompromitterede websteder. Hvis du klikker på et sådant link, kan det omdirigere brugeren til en phishing-side eller starte en download af en skadelig HTML-fil..

I nogle tilfælde, Trojan.HTML/Phish kan også distribueres via medfølgende software eller falske downloads.. Brugere, der downloader filer fra upålidelige kilder, kan ubevidst modtage HTML-baserede trusler pakket sammen med andet indhold..

Drive-by-angreb er også mulige. Besøg på et kompromitteret websted kan automatisk indlæse skadelige scripts, der præsenterer phishing-indhold eller omdirigerer browseren uden brugerens samtykke..

Almindelige distributionsmetoder

Her er de mest typiske måder, hvorpå denne trojaner kan nå dit system:

- Phishing-e-mails med HTML-vedhæftninger eller ondsindede links

- Falske login-sider hostet på kompromitterede eller forfalskede domæner

- Ondsindede reklamer og pop-ups

- Links delt via sociale medier eller beskedapps

- Bundtede downloads fra upålidelige kilder

- Kompromitterede websteder, der leverer phishing-indhold

Hvad gør den?

Det primære mål med Trojan.HTML/Phish er at stjæle følsomme oplysninger fra intetanende brugere.. Når den skadelige HTML-fil åbnes, eller phishing-siden tilgås, den præsenterer en overbevisende brugerflade designet til at efterligne en betroet tjeneste. Brugerne bliver derefter bedt om at indtaste legitimationsoplysninger, som straks overføres til angribere.

Stjålne oplysninger kan omfatte brugernavne, adgangskoder, e-mail konti, bankoplysninger, kreditkortnumre, og andre personlige data. Disse oplysninger kan bruges til identitetstyveri, uautoriserede transaktioner, eller sælges på undergrundsmarkeder.

Ud over datatyveri, Truslen kan også tjene som en indgangsport til yderligere malwareinfektioner. Det kan omdirigere brugere til at udnytte kits eller starte downloads af trojanske heste., spyware, eller ransomware. Det betyder, at selv en enkelt interaktion med en phishing-side kan eskalere til en fuldstændig systemkompromittering..

En anden farlig funktion er session hijacking. Hvis brugeren allerede er logget ind på bestemte tjenester, Phishing-siden eller tilhørende scripts kan forsøge at indsamle sessionstokens eller cookies. Dette giver angribere adgang til konti uden at skulle bruge den faktiske adgangskode..

Trojan.HTML/Phish kan også manipulere browserens adfærd ved at udløse omdirigeringer., visning af vedvarende pop op-vinduer, eller ændring af sideindhold. Disse handlinger er designet til at øge sandsynligheden for succesfulde phishing-forsøg og holde brugeren engageret i ondsindet indhold..

Endvidere, Angribere kan bruge de indsamlede data til at iværksætte målrettede angreb mod offeret eller deres kontakter. For eksempel, kompromitterede e-mailkonti kan bruges til at sende yderligere phishing-beskeder, spreder truslen til andre.

Risici forbundet med Trojan.HTML/Phish

Denne trussel kan føre til en lang række alvorlige konsekvenser:

- Tyveri af loginoplysninger og personlige oplysninger

- Finansielt bedrageri og uautoriserede transaktioner

- Identitetstyveri og kontoovertagelser

- Installation af yderligere malware

- Tab af følsomme filer og data

- Spredning af phishing-angreb på kontakter

Hvordan du fjerner det

Fjernelse af Trojan.HTML/Phish involverer identifikation og eliminering af eventuelle skadelige filer, browserdata, eller relaterede komponenter, der kan være blevet introduceret under angrebet. Da denne trussel ofte opererer via HTML-filer og webbaserede scripts, Oprydningsprocessen fokuserer på både system- og browsersikkerhed.

Start med at finde og slette alle mistænkelige HTML-filer eller vedhæftede filer, der for nylig er blevet åbnet eller downloadet. Disse filer kan muligvis findes i Downloads, Desktop, eller midlertidige mapper. Det er vigtigt at fjerne dem helt for at forhindre utilsigtet gentagelse..

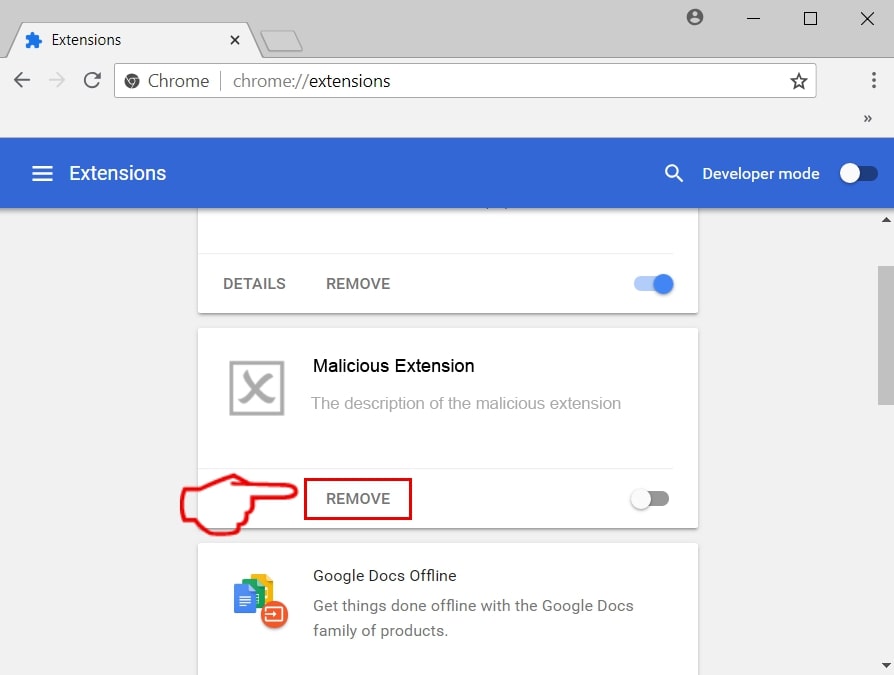

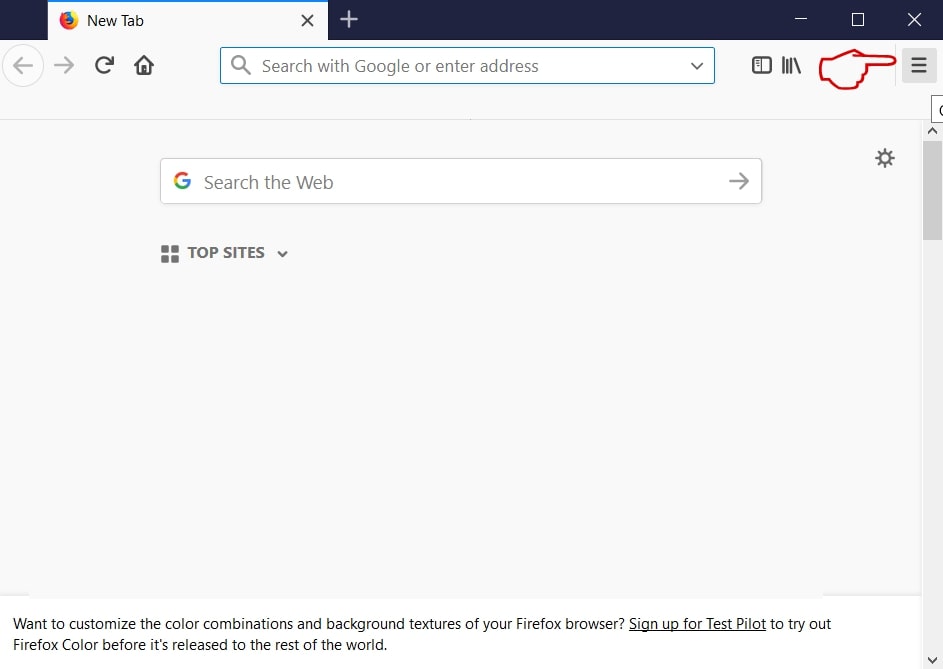

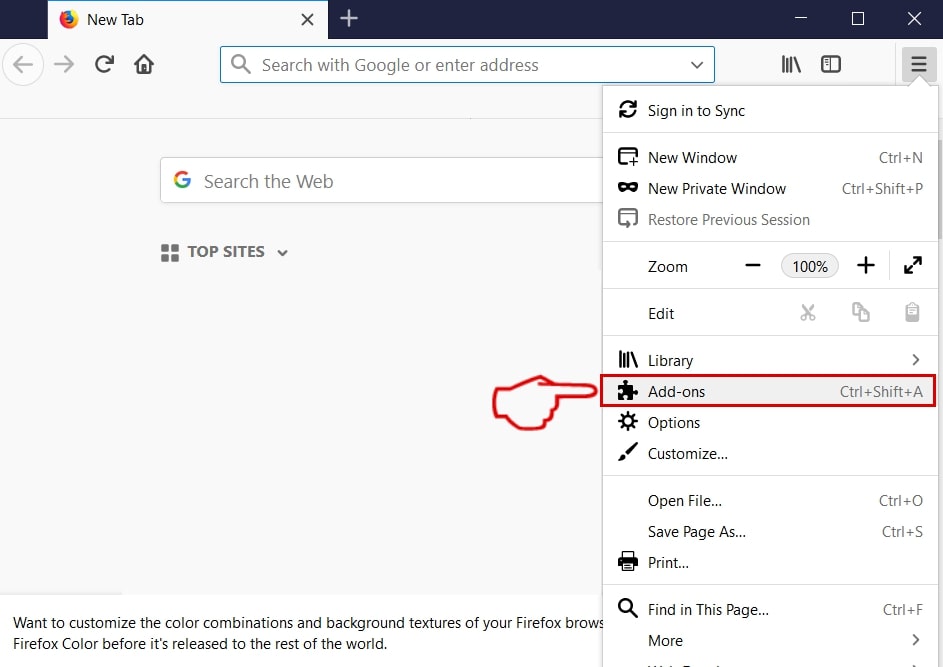

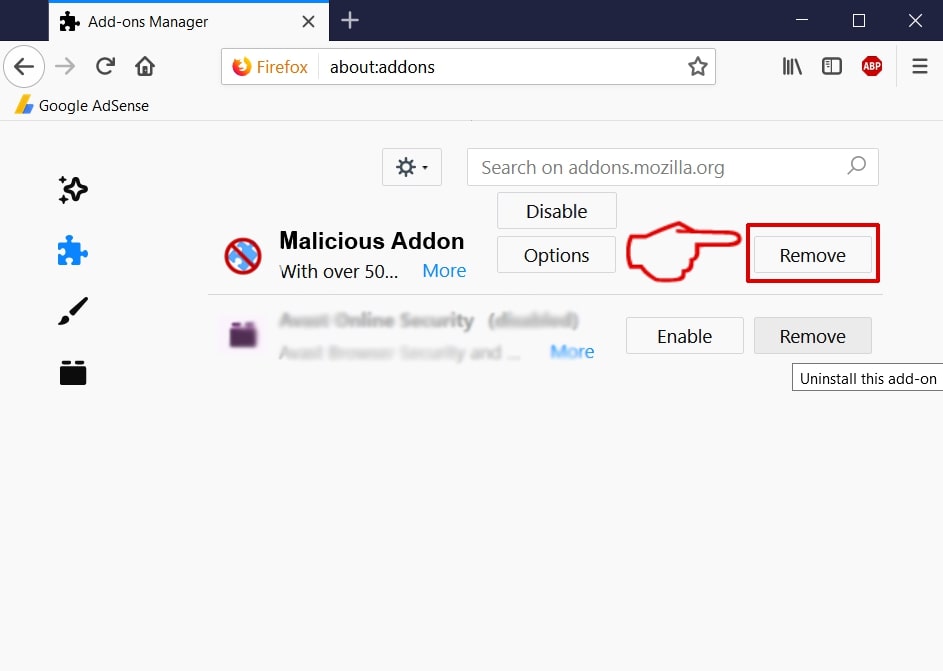

Næste, gennemgå dine browserindstillinger. Ryd cache, cookies, og lagrede data for at eliminere eventuelle ondsindede scripts eller sessionstokens, der måtte være blevet fanget. Tjek for ukendte udvidelser og fjern alt mistænkeligt. Nulstilling af browserindstillinger til standardindstillinger kan også hjælpe med at gendanne normal funktionsmåde.

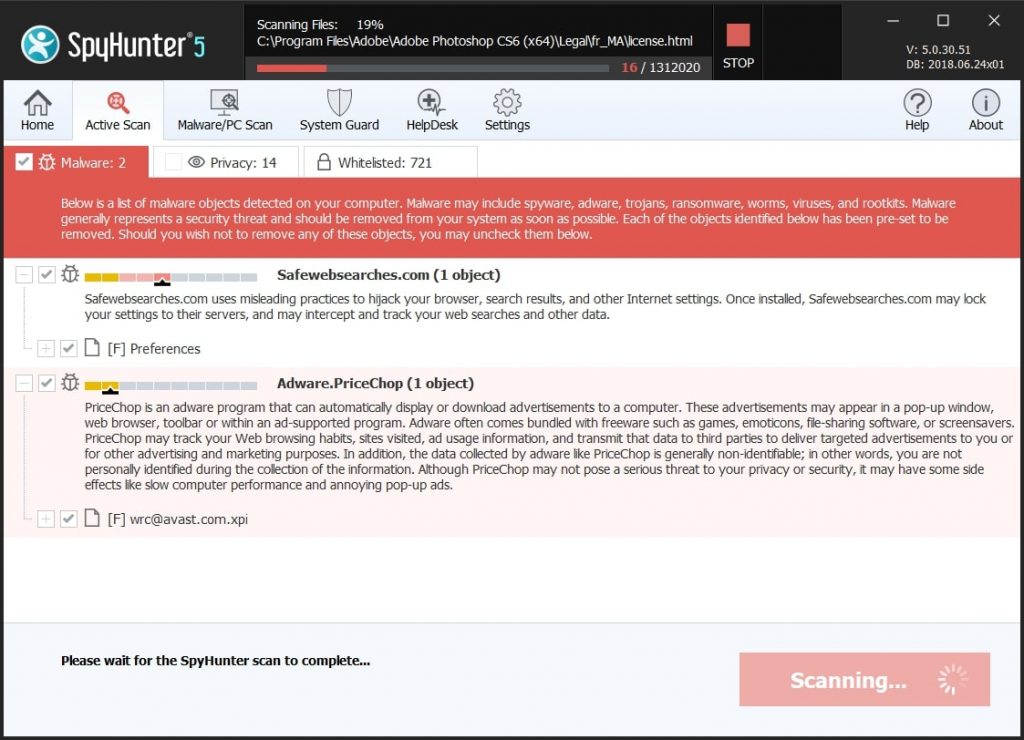

Da Trojan.HTML/Phish kan føre til yderligere infektioner, En fuld systemscanning med et velrenommeret anti-malware-værktøj anbefales kraftigt. Dette sikrer, at eventuelle sekundære trusler opdages og fjernes.

Derudover, Alle potentielt kompromitterede konti bør få deres adgangskoder ændret med det samme. Aktivér multifaktorgodkendelse, hvor det er muligt, for at forbedre sikkerheden. Det er også tilrådeligt at overvåge finansielle konti for mistænkelig aktivitet.

Brugere bør udvise forsigtighed, når de interagerer med e-mails og onlineindhold i fremtiden.. Undgå at klikke på ukendte links, verificere ægtheden af websteder, og tjek altid URL'er, før du indtaster følsomme oplysninger.

Vigtigheden af fuldstændig oprydning

Selvom denne trussel kan virke simpel, Hvis du ikke håndterer alle aspekter af infektionen, kan du være sårbar.

- Gemte sessioner kan give angribere mulighed for at bevare adgangen

- Yderligere malware kan forblive skjult på systemet

- Kompromitterede konti kan fortsat blive udnyttet

- Browserdata kan stadig indeholde skadelige scripts

- Fremtidige phishing-forsøg kan blive mere målrettede

Hvad skulle du gøre?

Hvis du har stødt på Trojan.HTML/Phish, Handl straks for at sikre dit system og dine personlige data. Fjern eventuelle skadelige filer, scan din enhed grundigt, og skift alle følsomme adgangskoder. Undervurder ikke denne trussel, da det kan føre til alvorlige konsekvenser, herunder identitetstyveri og økonomisk tab. Det er afgørende at handle hurtigt og opretholde stærke cybersikkerhedsvaner for at forhindre fremtidige hændelser..

Trin til at forberede før fjernelse:

Inden du begynder at følge nedenstående trin, tilrådes, at du først skal gøre følgende forberedelser:

- Backup dine filer i tilfælde det værste sker.

- Sørg for at have en enhed med disse instruktioner om standy.

- Arm dig selv med tålmodighed.

- 1. Scan efter Mac Malware

- 2. Afinstaller Risky Apps

- 3. Rens dine browsere

Trin 1: Scan for and remove *.malware.com files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, den anbefalede måde at eliminere truslen er ved hjælp af en anti-malware program. SpyHunter til Mac tilbyder avancerede sikkerhedsfunktioner sammen med andre moduler, der forbedrer din Mac's sikkerhed og beskytter den i fremtiden.

Hurtig og nem Mac Malware Video Removal Guide

Bonustrin: Sådan får du din Mac til at køre hurtigere?

Mac-maskiner opretholder nok det hurtigste operativsystem der findes. Stadig, Mac'er bliver nogle gange langsomme og træge. Videoguiden nedenfor undersøger alle de mulige problemer, der kan føre til, at din Mac er langsommere end normalt, samt alle de trin, der kan hjælpe dig med at fremskynde din Mac.

Trin 2: Uninstall *.malware.com and remove related files and objects

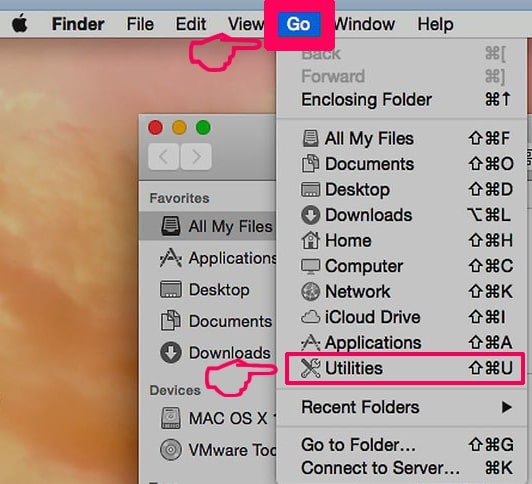

1. ramte ⇧ + ⌘ + U nøgler til at åbne Utilities. En anden måde er at klikke på "Go" og derefter klikke på "Utilities", ligesom på billedet nedenfor viser:

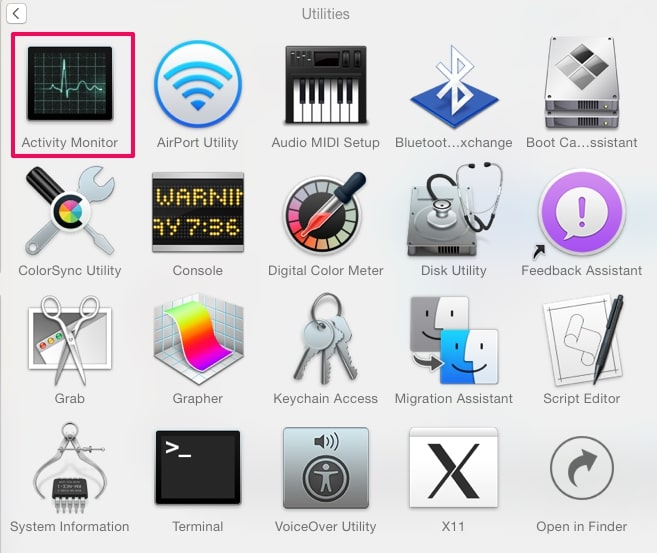

2. Find Activity Monitor og dobbeltklik på den:

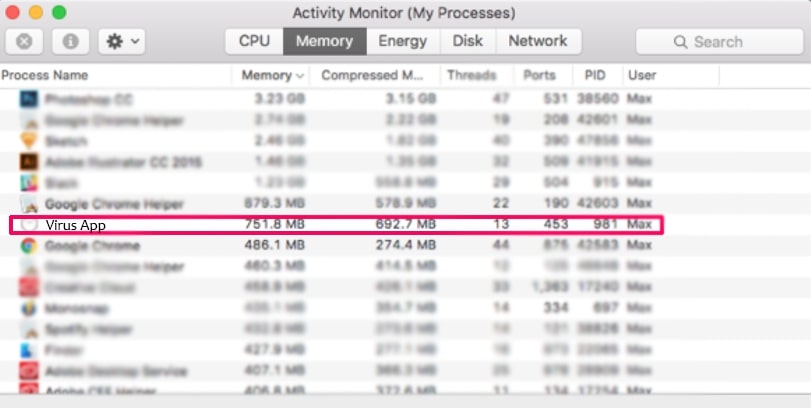

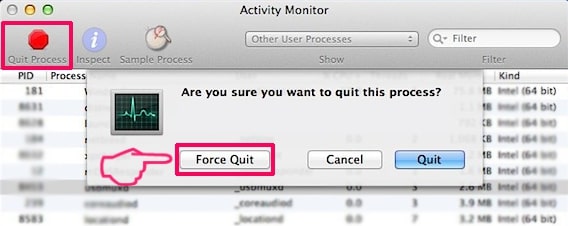

3. I Aktivitetsovervågning kigge efter eventuelle mistænkelige processer, belonging or related to *.malware.com:

4. Klik på "Gå" knappen igen, men denne gang skal du vælge Programmer. En anden måde er med knapperne ⇧+⌘+A.

5. I menuen Applikationer, ser for enhver mistænkelig app eller en app med et navn, similar or identical to *.malware.com. Hvis du finder det, højreklik på appen og vælg "Flyt til papirkurven".

6. Vælg Konti, hvorefter du klikke på Log ind-emner præference. Din Mac vil så vise dig en liste over emner, starte automatisk når du logger ind. Look for any suspicious apps identical or similar to *.malware.com. Marker den app, du vil stoppe med at køre automatisk, og vælg derefter på Minus ("-") ikonet for at skjule det.

7. Fjern eventuelle resterende filer, der kan være relateret til denne trussel, manuelt ved at følge undertrinene nedenfor:

- Gå til Finder.

- I søgefeltet skriv navnet på den app, du vil fjerne.

- Over søgefeltet ændre to rullemenuerne til "System Files" og "Er Inkluderet" så du kan se alle de filer, der er forbundet med det program, du vil fjerne. Husk på, at nogle af filerne kan ikke være relateret til den app, så være meget forsigtig, hvilke filer du sletter.

- Hvis alle filerne er relateret, hold ⌘ + A knapperne til at vælge dem og derefter køre dem til "Affald".

In case you cannot remove *.malware.com via Trin 1 over:

I tilfælde af at du ikke finde virus filer og objekter i dine programmer eller andre steder, vi har vist ovenfor, kan du manuelt søge efter dem i bibliotekerne i din Mac. Men før du gør dette, læs den fulde ansvarsfraskrivelse nedenfor:

1. Klik på "Gå" og så "Gå til mappe" som vist nedenunder:

2. Indtaste "/Bibliotek / LauchAgents /" og klik på OK:

3. Delete all of the virus files that have similar or the same name as *.malware.com. Hvis du mener, der er ingen sådan fil, skal du ikke slette noget.

Du kan gentage den samme procedure med følgende andre Bibliotek biblioteker:

→ ~ / Library / LaunchAgents

/Bibliotek / LaunchDaemons

Tip: ~ er der med vilje, fordi det fører til flere LaunchAgents.

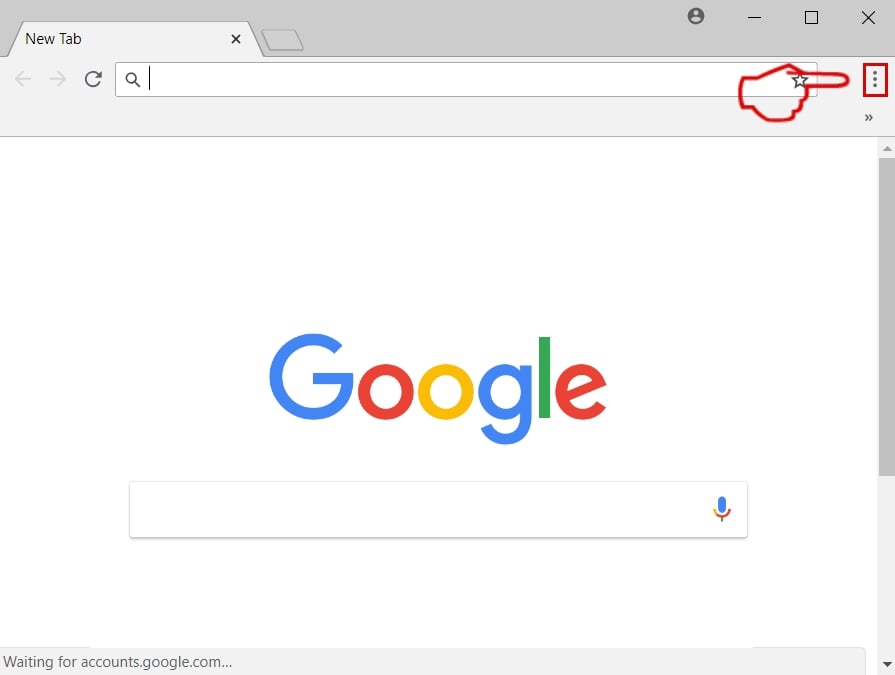

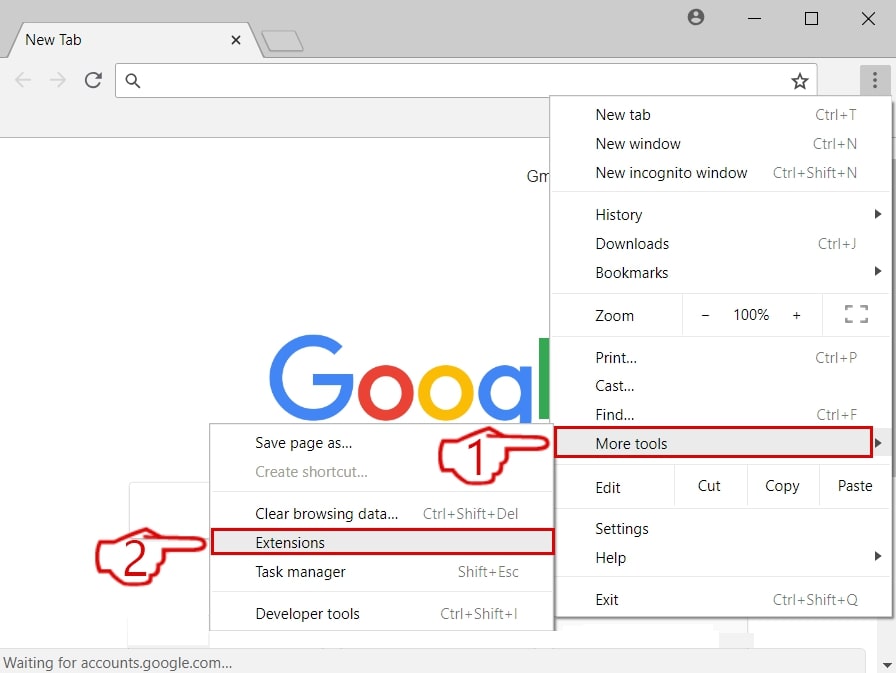

Trin 3: Remove *.malware.com – related extensions from Safari / Krom / Firefox

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. Der er også en chance for, at det kan relateres til Mac malware. Hvis ja, sådanne apps har en tendens til at bremse din Mac betydeligt og vise reklamer. De kunne også bruge cookies og andre trackere til at få browserdata fra de installerede webbrowsere på din Mac.

Kan Mac'er få virus?

Ja. Så meget som enhver anden enhed, Apple-computere får malware. Apple-enheder er muligvis ikke et hyppigt mål af malware forfattere, men vær sikker på, at næsten alle Apple-enheder kan blive inficeret med en trussel.

Hvilke typer Mac-trusler er der?

Ifølge de fleste malware-forskere og cybersikkerhedseksperter, den typer af trusler der i øjeblikket kan inficere din Mac, kan være useriøse antivirusprogrammer, adware eller flykaprere (PUP), Trojanske heste, ransomware og crypto-miner malware.

Hvad skal jeg gøre, hvis jeg har en Mac-virus, Like *.malware.com?

Gå ikke i panik! Du kan let slippe af med de fleste Mac-trusler ved først at isolere dem og derefter fjerne dem. En anbefalet måde at gøre det på er ved at bruge en velrenommeret software til fjernelse af malware der kan tage sig af fjernelsen automatisk for dig.

Der er mange Mac-anti-malware apps derude, som du kan vælge imellem. SpyHunter til Mac er en af de anbefalede Mac-anti-malware-apps, der kan scanne gratis og opdage vira. Dette sparer tid til manuel fjernelse, som du ellers skulle gøre.

How to Secure My Data from *.malware.com?

Med få enkle handlinger. Først og fremmest, det er bydende nødvendigt, at du følger disse trin:

Trin 1: Find en sikker computer og tilslut det til et andet netværk, ikke den, som din Mac blev inficeret i.

Trin 2: Skift alle dine passwords, startende fra dine e-mail-adgangskoder.

Trin 3: Aktiver to-faktor-autentificering til beskyttelse af dine vigtige konti.

Trin 4: Ring til din bank til ændre dine kreditkortoplysninger (hemmelig kode, etc.) hvis du har gemt dit kreditkort til online shopping eller har foretaget onlineaktiviteter med dit kort.

Trin 5: Sørg for at ring til din internetudbyder (Internetudbyder eller operatør) og bed dem om at ændre din IP-adresse.

Trin 6: Skift din Wi-Fi-adgangskode.

Trin 7: (Valgfri): Sørg for at scanne alle enheder, der er tilsluttet dit netværk for vira, og gentag disse trin for dem, hvis de er berørt.

Trin 8: Installer anti-malware software med realtidsbeskyttelse på alle enheder, du har.

Trin 9: Prøv ikke at downloade software fra websteder, du ikke ved noget om, og hold dig væk fra websteder med lav omdømme i almindelighed.

Hvis du følger disse henstillinger, dit netværk og Apple-enheder bliver betydeligt mere sikre mod enhver trussel eller informationsinvasiv software og også være virusfri og beskyttet i fremtiden.

Flere tip, du kan finde på vores MacOS Virus sektion, hvor du også kan stille spørgsmål og kommentere dine Mac-problemer.

About the *.malware.com Research

Indholdet udgiver vi på SensorsTechForum.com, this *.malware.com how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed for at hjælpe dig med at fjerne det specifikke macOS-problem.

How did we conduct the research on *.malware.com?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer Mac-trusler, især adware og potentielt uønskede apps (tilfreds).

Endvidere, the research behind the *.malware.com threat is backed with VirusTotal.

For bedre at forstå truslen fra Mac-malware, Se venligst følgende artikler, som giver kyndige detaljer.