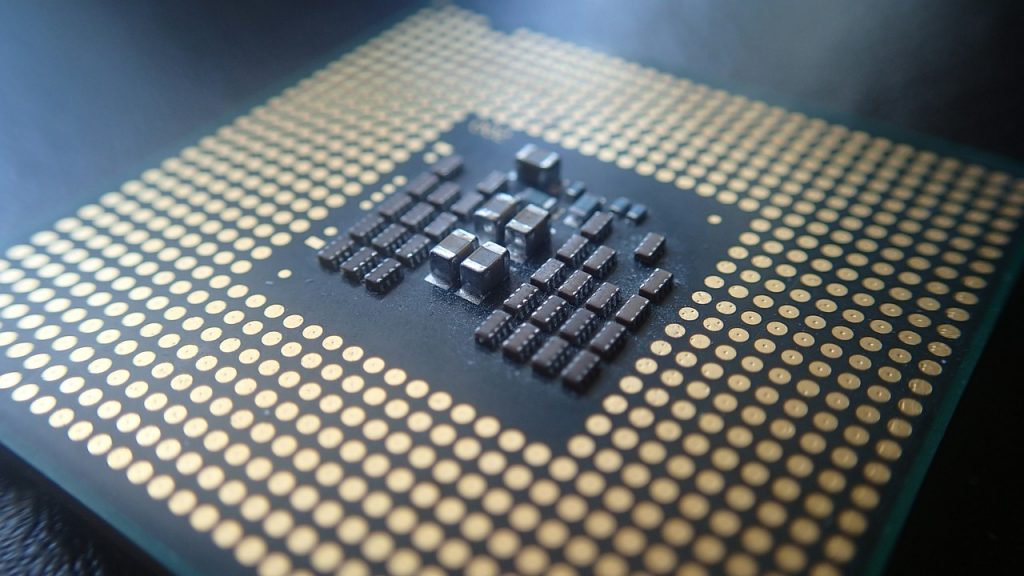

Ein weiteres ernstes Problem wurde Targeting modernen CPUs - die Portsmash Seitenkanal Verletzlichkeit, die zu früheren Fällen wie Meltdown ähnlich ist. Durch die Nutzung von Hackern dieser Fehler können Informationen von Prozessen kapern, die im gleichen Kern laufen.

CVE-2018-5407: Portsmash Seitenkanal Vulnerability ist das jüngste Beispiel einer CPU Bug

Ein Team von Sicherheitsexperten entdeckt und einen neuen Bug präsentiert, die spezifisch moderne Hyper-Threading-Prozessoren zielen. Dies ist das jüngste Beispiel eines Seitenkanal Verwundbarkeit - ein kritischer Fehler in der Art und Weise Informationen durch den Prozessor verarbeitet. Diese Art von Angriffen zeigt im Wesentlichen einen fundamentalen Fehler in der Art und Weise der Systeme ausgelegt sind,, Ein aktuelles Beispiel ist die [wplinkpreview url =”https://sensorstechforum.com/tlbleed-vulnerability-affects-intel-processors/”]TLBleed ausnutzen. Als Folge der Exploit böswillige Betreiber Informationen von laufenden Prozessen in dem gleichen Kern stehlen.

die aufgezeigte Proof-of-Concept-Code zeigt, wie es möglich ist, stehlen den privaten Schlüssel während einer OpenSSL-Sitzung. Das Problem wird auch in der nachgeführte CVE-2018-5407 Beratungs, die weitere Informationen über das Problem gibt. Die Tests zeigen, dass die überprüften Modelle Intel sind Skylake und Kaby See jedoch jedes Modell Umsetzung dieser Ausführung Ansatz ist betroffen.

Ein sehr gefährlicher Umstand ist die Tatsache, dass solcher Seitenkanal Verwundbarkeiten kann leicht ausgenutzt werden, über Schadcode. Die einzige Anforderung, die Informationen zuzugreifen, ist ein laufender Prozess auf dem gleichen Kern haben. Das ist extrem einfach zu tun, da die meisten modernen Sprachen erlauben die Anwendungen auf allen Kernen aus Leistungsgründen zu laufen. Dies folglich bedeutet, dass, wenn nicht dieser Fehler ausgebessert kann alle Daten kapern verwendet werden, einschließlich der oben genannten Verschlüsselungsschlüssel.

Die Sicherheitsanalysten beachten Sie auch, dass dieses Problem auf eine andere in der verfolgten Verwundbarkeit zusammenhängt CVE-2005-0109 die liest die folgende:

Hyper-Threading-Technologie, wie in FreeBSD und anderen Betriebssystemen verwendet, die auf Intel Pentium und anderen Prozessoren laufen, können lokale Benutzer einen böswilligen Thread verwenden verdeckte Kanäle erstellen, die Ausführung anderer Threads überwachen, und sensible Informationen zu erhalten, wie beispielsweise kryptographischer Schlüssel, über einen Timing-Angriff auf Speicher-Cache-Misses.

Die Offenlegung Chronologie der Ereignisse an den Seitenkanal Vulnerability Portsmash Zusammenhang ist die folgende:

- 01 Oktober 2018: Benannte Intel Sicherheit

- 26 Oktober 2018: Benannte OpenSSL-Sicherheit

- 26 Oktober 2018: Benannte CERT-FI

- 26 Oktober 2018: Benannte oss-Sicherheit distros Liste

- 01 November 2018: Embargo abgelaufen

Ein Patch ist noch nicht von den Herstellern veröffentlicht. Wir erwarten, dass sie von dem Motherboards Anbieter freigegeben, um zu sehen, wo auf den Benutzern, die notwendigen Meldungen erhalten. Für weitere Informationen lesen Sie die Sicherheits Ankündigung.