Die Bedeutung einer nationalen Sicherheitsstrategie: best Practices

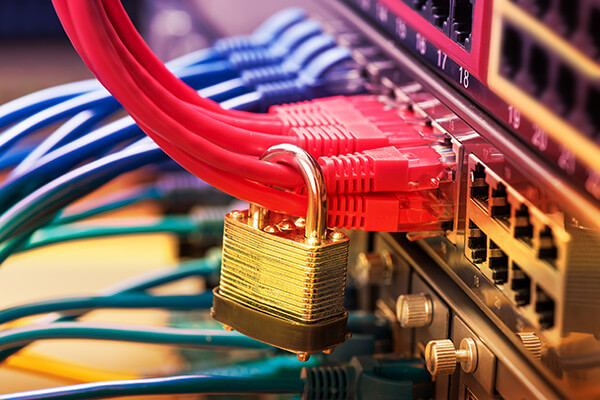

Der physische Schutz wichtiger Assets im Cyberspace verbessert insgesamt die Gesamtsicherheit der gesamten öffentlichen und privaten Netzwerkinfrastruktur und ist von entscheidender Bedeutung für eine nationale Sicherheitsstrategie. Private und staatliche Organisationen sind verpflichtet, die Richtlinien zu verwenden und am besten…