CVE-2019-14287 ist eine neue Sicherheitslücke entdeckt in Sudo.

CVE-2019-14287 ist eine neue Sicherheitslücke entdeckt in Sudo.

Sudo gilt als einer der wichtigsten und am häufigsten verwendeten Programme für Unix- und Linux-Betriebssysteme, die ein zulässiger Benutzer einen Befehl als Superuser auszuführen oder einen anderen Benutzer, entsprechend der Sicherheitspolitik. Das Programm ist “ausgeliefert” als Kern Befehl auf fast allen Linux-Systemen.

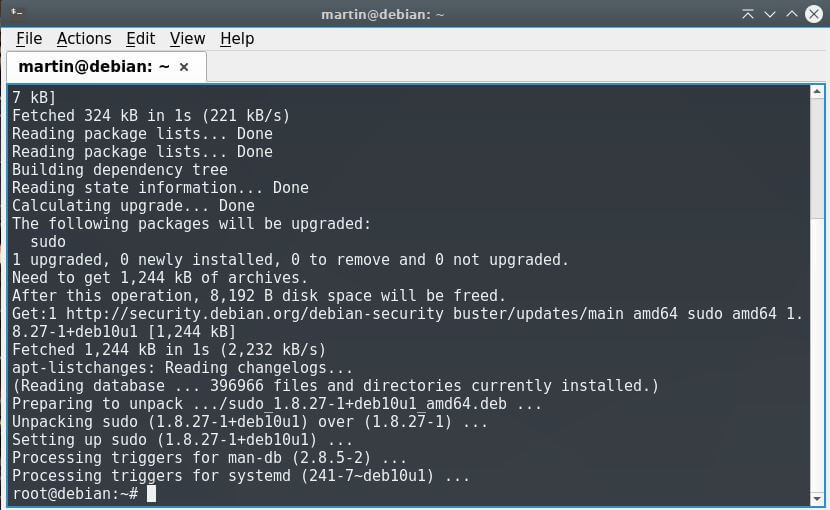

Notiz: Screenshot von meinem Kollegen Martin, der bereits seine Distribution aktualisiert. Do solltest das auch machen.

CVE-2019-14287

Der CVE-2.019-14.287 Verwundbarkeit beinhaltet die Art und Weise Sudo implementiert Ausführen von Befehlen mit beliebiger Benutzer-ID. Sudo-Versionen vor Version 1.8.28 sind alle betroffen. Nach die offizielle RedHat Beratungs, wenn ein sudoers Eintrag geschrieben wird, den Angreifer zu ermöglichen, einen Befehl als beliebiger Benutzer außer root auszuführen, Dieser Fehler kann durch den Angreifer verwendet werden, um diese Einschränkung zu umgehen.

Es sollte festgelegt werden, dass der Fehler erfolgreich zu nutzen muss der Benutzer Sudo Privilegien haben, die es ihnen ermöglichen, Befehle mit einer beliebigen Benutzer-ID ausführen. In der Regel, Dies bedeutet, dass der sudoers Eintrag den besonderen Wert ALL im Runas Spezifizierer des Benutzers hat. Wenn ein sudoers Eintrag in einer Art und Weise geschrieben werden, damit der Benutzer einen Befehl wie jeder Benutzer außer root auszuführen, die Verwundbarkeit kann verwendet werden, um diese Einschränkung zu vermeiden.

Was bedeutet das?

Auf fast allen Linux-Distributionen, ALL Wert in RunAs Spezifikation in der Datei / etc / sudoers-Datei ermöglicht es Benutzern im Admin oder Sudo Gruppen Befehle wie jeder gültige Benutzer ausführen. Da Privileg Trennung ist eine rudimentäre Sicherheitsprinzip in Linux, Administratoren können eine sudoers-Datei konfigurieren, dass die Art der Befehle angegebenen Benutzer zu bestimmen, kann laufen. Selbst in den Fällen, wenn ein Benutzer beschränkt wurde Befehle als root ausführen, der Fehler könnte es dem Benutzer ermöglichen, die Sicherheit Gemeinwesens zu umgehen, die Kontrolle über das System kapern.

Wie erklärt von den Entwicklern von Sudo, “Dies kann durch einen Benutzer mit ausreichend Sudo Rechten verwendet werden, um Befehle als root ausführen, auch wenn die Runas Spezifikation explizit Root-Zugriff so lange nicht zulässt, wie das Schlüsselwort ALL zuerst in der Runas Spezifikation aufgeführt ist.”

Die gute Nachricht ist, dass der Fehler in sudo fixiert ist 1.8.28.

Wusstest du schon?

Eine weitere gravierende Schwachstelle wurde in Sudo ausgegraben in 2017. CVE-2017-1000367 eine schwere Wurzel Linux Bug wurde von Qualys Sicherheitsforscher entdeckt. Der Fehler in Sudo residierte “get_process_ttyname()” Funktion für Linux und könnte ein Benutzer mit sudo-Berechtigungen ermöglichen, Befehle als root oder erhöhen Privilegien root ausführen.

Hallo Leute,

Mit dem Tool github.com/TH3xACE/SUDO_KILLER können Sie den CVE-2019-14287 erkennen und auch vorschlagen, wie Sie ihn ausnutzen können. Es gibt auch eine Docker mit unterschiedlichen sudo Ausbeutung Szenarien einschließlich der CVE-2019-14287. Führen Sie einfach den folgenden Befehl für die Docker :

Service Docker Start

Docker ziehen th3xace / sudo_killer_demo

docker Lauf –rm-th3xace / sudo_killer_demo

cd SUDO_KILLER

./SUDO_KILLERv1.3.7.sh

Scrollen Sie einfach nach unten und suchen Sie nach CVE-2019-14287, es wird Ihnen sagen, wie CVE-2019-14287 nutzen.

Wenn Sie für andere CVEs überprüfen, läuft nur mit -c Argumente.

A +1 Sterne bitte, wenn Sie das Projekt gerne.