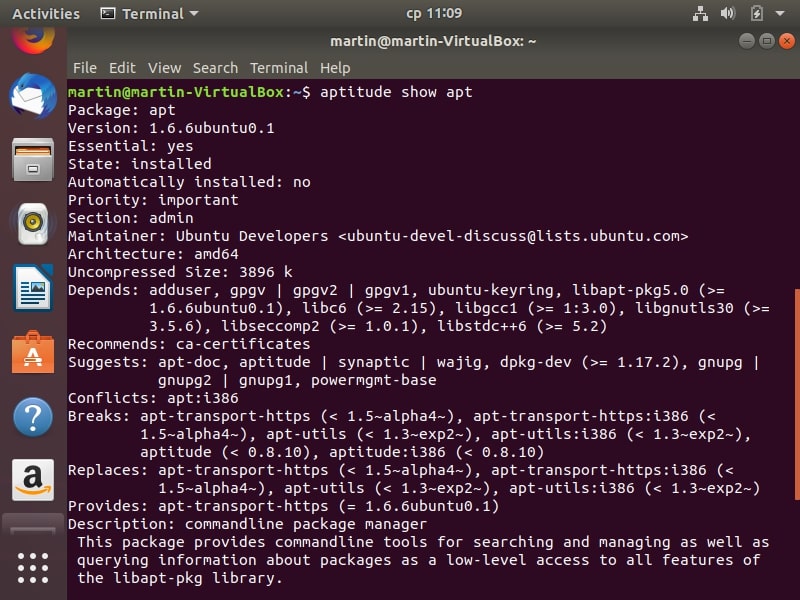

Ein gefährlicher Fehler wurde für Linux-Distributionen in dem APT-Paket-Manager entdeckt, die Hackern ermöglichen remote Zielmaschinen zu hacken. Das Problem wird in dem CVE-2019-3462 Beratungs verfolgt, die über die Verwundbarkeit weitere Informationen gibt. Die betroffenen Versionen des APT-Paket-Managers nicht sanieren nicht sicher einige der HTTP-Parameter umleiten, die für Man-in-the-Middle-Angriffe ermöglicht zu. Dies ist besonders gefährlich, da das APT-System von einigen der beliebtesten Distributionen: Debian, Ubuntu, Linux Mint und andere.

CVE-2019-3462: Der APT-Paket-Manager ist anfällig für Man-In-The-Middle-Angriffe

Der APT-Paket-Manager wurde eine gefährliche Schwachstelle, die Verbrecher enthalten gefunden, die betroffenen Systeme hacken. Da es sich um eine der am weitesten verbreiteten Systeme für die Verwaltung von Software auf Linux-Distributionen dies wirkt sich ein sehr großer Prozentsatz aller Nutzer des Betriebssystems. Das Problem wurde mit der Veröffentlichung des CVE-2019-3462-Hinweises bekannt gegeben. Die Entdeckung wurde gemacht von Max Justicz die zur Kenntnis genommen, dass das Programm nicht richtig bestimmte HTTP-Parameter behandelt, wenn eine Umleitung auftritt. Wenn solche Situationen auftreten, Angreifer können diese Vorteile nutzen und führen Man-in-the-Middle-Angriffe. Dies wird führte zu der Möglichkeit, geänderte Pakete liefern, wahrscheinlich bösartigen Code enthalten.

Die APT Fehler überprüft nicht, für jede neue Linien und beliebige Header können in die Ergebnisse eingeführt werden, die zu dem Hauptprozeß zurückgeführt werden,. Wenn ein Mann-in-the-Middle-Angriff orchestriert wird dann APT kann zu denken, dazu verleitet werden, dass es jetzt neue Updates.

Der Forscher stellt in seinem Blogbeitrag fest, dass Ubuntu und Debian standardmäßig einfache HTTP-Repositorys verwenden. Er Bewegungen, die die HTTPS by-Design einen sicheren Standard, die gegen bestimmte Insekten schützen kann.

Bald nach der Verwundbarkeit des Debian-Sicherheitsteam offenbart wurde gepatcht das Problem und ein Update ist für alle Benutzer freigegeben. Anschließend alle anderen Distributionen, die den Paket-Manager verwenden, haben sie in ihren Repositories platziert. Alle Benutzer werden aufgefordert, ihre Systeme zu aktualisieren um sich vor möglichen Hack-Versuchen zu schützen.