Eine weitere Phishing-Kampagne wurde von Heimdal Forscher entdeckt worden,, Ausnutzen von Delta Air und das Herunterladen von Malware Hancitor. Die potentiellen Opfer erhalten eine E-Mail als Zahlungsbestätigung E-Mail von der Firma getarnt.

Ihre Bestellung mit Delta Air Lines Has Been Phishing Scam Bestätigte

Wie von den Forschern erklärt, eine Fluggesellschaft mit böswilligen Absichten zu maskieren ist nicht zufällig, da viele Fluggesellschaften bieten für den Sommer Flüge zu diesem Zeitpunkt des Jahres Abzinsungssätze. Wenn Sie eine E-Mail mit Betreff „Ihre Bestellung erhalten [Nummern] mit Delta Air Lines wurde bestätigt,!“Ohne Vorbehalt gemacht haben, mit Vorsicht fortfahren!

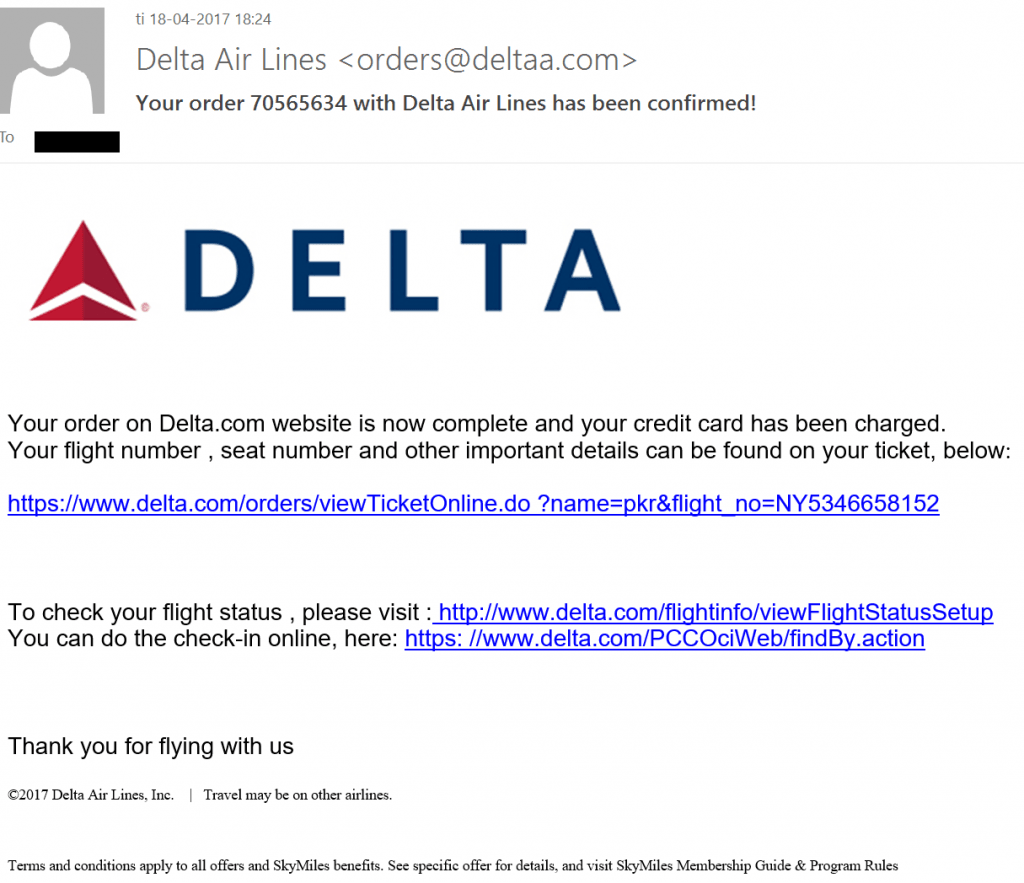

Hier ist, was die Spam-E-Mail mit Malware sieht aus wie:

Wie bei jeder Phishing-E-Mail, ein wachsames Auge würde sofort mehrere Ungenauigkeiten erkennen an den unechten Ursprung der Nachricht zeigt:

- Zunächst, die E-Mail-Adresse ist nicht legitim und gehört nicht zu dem genannten Unternehmen. Wenn es das E-Mail des Unternehmens, es sollte mit „@ delta.com“ nicht „@deltaa“ beendet.

- Keine spezifischen Informationen über den Flug gegeben. Wenn dies wirklich eine Bestätigungsmail, es sollte über den gebuchten Flug enthaltenen Angaben haben, und verwendet den Mangel an Informationen die Benutzer zum Klicken auf den angegebenen Link zu locken.

- Das visuelle Format der E-Mail entspricht nicht Delta üblichen E-Mails. Wenn Sie ein Kunde des Unternehmens, Sie sollten auf jeden Fall diese Ungenauigkeit verdächtig.

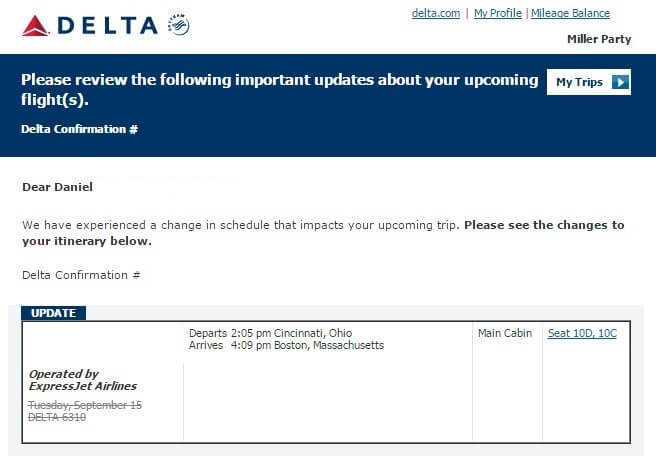

Um die beiden E-Mails zu vergleichen und die Unterschiede selbst sehen, hier ist das, was eine legitime E-Mail von der Firma geschickt sieht aus wie:

Mehr über die Delta Air Phishing-Kampagne

Hancitor Malware und Zloader Downloads auf kompromittierte Systeme

Die E-Mail s erstellt offensichtlich um den Benutzer zu erschrecken, zu glauben, dass jemand verwendet, um ihre Anmeldeinformationen und Identität ein Flugticket zu kaufen. Der Benutzer würde normalerweise Panik und würde mit den bereitgestellten Links interagieren, das ist in der Tat eine sehr schlechte Idee. Die Links würde den Benutzer auf infizierte Webseiten umleiten, dass Host-Microsoft Word-Dokumente, die Malware enthält Hancitor. Hancitor ist ein vielseitiges Stück von bösartigem Code, die oft in Phishing-Attacken eingesetzt wird.

Die Malware wird in der Regel als Brücke verwendet, um zukünftige Angriffe auf dem angegriffenen System zu ermöglichen. Dies bedeutet, dass mehr Malware über auf den Computer heruntergeladen werden.

verbunden: Microsoft und Googles Cloud-Infrastruktur werden von Hackern in Phishing-E-Mails missbraucht

Sobald der Benutzer Downloads Hancitor über das bösartige Word-Dokument wird die Malware aktiviert werden. Infolge, legitime Systemprozesse werden über einen Powershell-Code infiziert werden. Dann, das infizierte System nach einem oder mehreren Command and Control-Server angeschlossen werden.

Schließlich, weitere Malware von der Malware-Familie Pony wird heruntergeladen.

Wie wir bereits geschrieben haben,, Pony wurde zum ersten Mal in den Cyber-Welt Jahren eingeführt. Der berüchtigte Informationen stealer wurde genutzt, um Zeus und Necurs Trojaner verbreiten, sowie Cryptolocker und Cribit Ransomware.

Genauer, Dieser Phishing-Angriff verwendet Zloader, die ein Pony-basierte Malware. Zloader ist ein an die Opfer gezielt Bank Malware Bankkonten.