Kennen Sie die dunkle Bedrohung durch STOP / DJVU Ransomware, ein Cybersicherheitsalbtraum, der die Benutzer seit 2018? Diese Schadsoftware sperrt nicht nur Ihre wertvollen Fotos, Unterlagen, und Videos mit einem Verschlüsselungsschlüssel, verlangt aber auch ein Lösegeld für deren Rückgabe, stellt sowohl für Opfer als auch für Cybersicherheitsexperten eine komplexe Herausforderung dar. Die Wurzeln des Programms liegen tief in betrügerischen Downloads und es wird ständig weiterentwickelt, um die Erkennungsbemühungen zu überlisten., STOP/DJVU-Ransomware symbolisiert eine erhebliche und anhaltende Gefahr in unserer vernetzten Welt.

Dieser Artikel befasst sich mit der Funktionsweise der STOP/DJVU-Ransomware, von seinen raffinierten Infiltrationsmethoden bis hin zu effektiven Strategien für Verhütung, Entfernung, und Erholung, Wir vermitteln Ihnen das Wissen, um Ihre digitale Domäne vor diesem gewaltigen Feind zu schützen.

Zusammenfassung der STOP/DJVU-Ransomware

| Name | STOP / DJVU Ransomware |

| Art | Ransomware, Cryptovirus |

| kurze Beschreibung | Dateien werden auf Ihrem Computer verschlüsselt und verlangen ein Lösegeld, um sie angeblich wiederherzustellen. |

| Symptome | Das Schadprogramm verschlüsselt Ihre Dateien mit Hilfe des AES und RSA Verschlüsselungsalgorithmen. An alle gesperrten Dateien wird eine neue Erweiterung angehängt. |

| Verteilungsmethode | Spam-E-Mails, E-Mail-Anhänge |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

Was ist STOP/DJVU Ransomware?

STOP/DJVU-Ransomware ist eine hochentwickelte Form von Malware, die Systeme infiltriert, um Dateien zu verschlüsseln, sie im Wesentlichen als Geiseln zu nehmen. Erstmals entdeckt in 2018, Diese Ransomware-Variante verschlüsselt Benutzer’ Dateien, einschließlich Fotos, Unterlagen, und Videos, durch Hinzufügen einer der vielen einzigartigen Dateierweiterungen wie .djvu, .lkfr, .lkhy, .moia, oder .fatp. Nach erfolgreicher Verschlüsselung, Es wird Lösegeld im Austausch für Entschlüsselungsschlüssel verlangt, Benutzer in eine Notlage bringen. Diese Ransomware verbreitet sich normalerweise durch betrügerische Downloads, wie Software-Cracks und Raubkopien, Nutzung des Reizes des kostenlosen Zugangs, um ahnungslose Benutzer anzulocken.

Die Hauptabsicht hinter STOP/DJVU-Ransomware besteht darin, Opfer zur Zahlung eines Lösegelds zu zwingen, um wieder Zugriff auf ihre Dateien zu erhalten.. Jedoch, Die Zahlung des Lösegeldes bietet keine Garantie dafür, dass die verschlüsselten Dateien wiederhergestellt werden. Diese Schadsoftware verwendet Public-Key-Kryptographie, eine sichere Verschlüsselung Methode, die eine unbefugte Entschlüsselung ohne den entsprechenden privaten Schlüssel unglaublich schwierig macht, nur von den Angreifern gehalten.

Die Geschichte und Entwicklung der STOP/DJVU-Ransomware

Seit seinem Debüt im 2018, STOP/DJVU-Ransomware hat sich deutlich weiterentwickelt, Sie haben sich zu einer der produktivsten Ransomware-Familien entwickelt, die es auf Einzelpersonen auf der ganzen Welt abgesehen haben. Seine Anpassungsfähigkeit zeigt sich in der Veröffentlichung zahlreicher Varianten, Jedes davon ist darauf ausgelegt, unterschiedliche Schwachstellen auszunutzen und der Erkennung durch Sicherheitssoftware zu entgehen.

Die Entwicklung der STOP/DJVU-Ransomware wird von ihren Entwicklern geprägt’ kontinuierliche Bemühungen, seine Mechanismen für die Bereitstellung und Verschlüsselung zu verfeinern. Im Gegensatz zu früheren Versionen, die möglicherweise auf einfachere Infektionsmethoden angewiesen waren, Neuere Versionen verwenden ausgefeiltere Taktiken, wie das Ausnutzen von Software-Schwachstellen und der Einsatz aufwändiger Phishing-Kampagnen. Diese Anpassungsfähigkeit gewährleistet seine anhaltende Verbreitung und Wirksamkeit bei der Kompromittierung von Systemen.

Weiter, Die Beständigkeit der STOP/DJVU-Familie wird durch ihre Entwickler demonstriert’ Reaktionen auf Cybersicherheitsmaßnahmen. Während Sicherheitsforscher und Softwareanbieter daran arbeiten, Bedrohungen durch die Entwicklung von Entschlüsselungstools zu neutralisieren, Die Entwickler der STOP/DJVU-Ransomware reagieren mit der Veröffentlichung neuer, veränderte Versionen der Malware. Dieses andauernde Katz-und-Maus-Spiel macht STOP/DJVU zu einer ständig relevanten und gefährlichen Bedrohung in der heutigen digitalen Umgebung..

Einzelpersonen und Organisationen müssen umfassende Cybersicherheitsmaßnahmen ergreifen, um das Risiko durch STOP/DJVU-Ransomware zu mindern. Investition in seriöse Sicherheitssoftware, wie SpyHunter, kann entscheidenden Schutz vor solchen Ransomware-Angriffen bieten. Die erweiterten Sicherheitsfunktionen von SpyHunter sind darauf ausgelegt, Ransomware-Infektionen zu erkennen und zu entfernen, Dies gibt den Benutzern Sicherheit und reduziert das Risiko, Opfer dieser bösartigen Bedrohungen zu werden, erheblich..

Vorsichtiges Online-Verhalten, Vermeiden Sie beispielsweise das Herunterladen von Software aus nicht überprüften Quellen und führen Sie aktuelle Sicherungskopien wichtiger Dateien durch., kann auch eine wichtige Rolle beim Schutz vor Ransomware-Angriffen spielen. Es ist wichtig, über die neuesten Cybersicherheitsbedrohungen auf dem Laufenden zu bleiben und proaktive Maßnahmen zu ergreifen, um wertvolle Daten vor Ransomware wie STOP/DJVU zu schützen.

Wie STOP/DJVU Ransomware Ihr System infiziert

Das Verständnis, wie STOP/DJVU-Ransomware Computer infiltriert, ist entscheidend für die Prävention und schnelle Reaktion. Diese Ransomware-Variante verwendet mehrere Strategien, um Sicherheitsmaßnahmen zu umgehen und Benutzer zu verschlüsseln’ Dateien, Bewusstsein und Vorsicht sind wichtige Abwehrmaßnahmen.

Häufige Infektionsmethoden von STOP/DJVU

STOP/DJVU-Ransomware verwendet verschiedene Taktiken, um unbefugten Zugriff auf Systeme zu erhalten:

- Freeware-Programme: Diese Ransomware wird häufig in Freeware-Programmen eingesetzt, die aus fragwürdigen Quellen heruntergeladen wurden., einschließlich Torrent-Sites. Gebündelte Softwarepakete können versteckte Malware enthalten, die nach der Installation nur darauf wartet, aktiv zu werden.

- Gefälschte ausführbare Dateien: Benutzer, die Anwendungserweiterungen herunterladen (.exe-Dateien) aus unzuverlässigen Quellen können versehentlich die Ransomware initiieren. Diese gefälschten ausführbaren Dateien tarnen sich oft als legitime Software oder Updates.

- Malicious Scripts: Der Besuch kompromittierter Websites kann bösartige Skripte auslösen, die Ransomware auf Ihren Computer herunterladen. Diese Skripte können aktiviert werden, wenn Sie auf irreführende Anzeigen oder Warnungen klicken.

- Unsichere Netzwerke: Netzwerke ohne angemessene Sicherheit können zu Kanälen für die Verbreitung von Ransomware werden, insbesondere beim Herunterladen oder Teilen von Dateien in solchen Netzwerken.

- E-Mail-Phishing: Betrügerische E-Mails, die seriöse Absender vortäuschen, können Benutzer dazu verleiten, Anhänge zu öffnen oder auf Links zu klicken, die die Ransomware auf ihren Systemen installieren..

- Ausnutzen von Software-Schwachstellen: Veraltete oder ungepatchte Software bietet der STOP/DJVU-Ransomware die Möglichkeit, bekannte Schwachstellen auszunutzen und in Systeme einzudringen..

Um eine Ransomware-Infektion zu verhindern, sind Wachsamkeit und sichere Browsing- und Download-Gewohnheiten unerlässlich..

Anzeichen dafür, dass Ihr Gerät möglicherweise mit STOP/DJVU infiziert ist

Das Erkennen der Anzeichen einer STOP/DJVU-Infektion kann helfen, deren Auswirkungen zu mildern:

- Änderungen an der Dateierweiterung: Ein unmittelbarer Hinweis ist das Auftreten unbekannter Erweiterungen, wie .djvu, an Ihre Dateien angehängt, Angabe der Verschlüsselung.

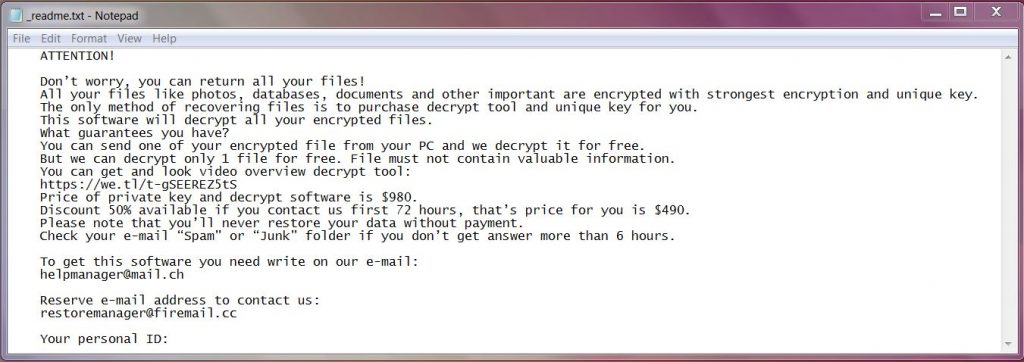

- Ransom Hinweise: Suche nach einem readme.txt Datei oder ähnliches Lösegeldforderung auf Ihrem Desktop oder in Ordnern ist ein klares Signal für Ransomware-Aktivität.

- Dateien können nicht geöffnet werden: Wenn Sie Dateien nicht öffnen können oder sie durcheinander erscheinen, es bedeutet wahrscheinlich, dass sie verschlüsselt wurden.

- Verschlechterung der Systemleistung: Ransomware kann Ihren Computer erheblich verlangsamen, da sie Dateien verschlüsselt oder im Hintergrund arbeitet.

Bei Auftreten dieser Anzeichen ist sofortiges Handeln erforderlich. Um weiteren Schaden zu vermeiden, sollten Sie die Verbindung zum Internet trennen und professionellen Rat einholen, bevor Sie Lösegeld zahlen.. Für umfassenden Schutz und Beseitigung solcher Bedrohungen, Der Einsatz einer dedizierten Sicherheitslösung wie SpyHunter kann Echtzeit-Verteidigung bieten und die mit Ransomware-Infektionen verbundenen Risiken minimieren.

Schritt-für-Schritt-Anleitung zum sicheren Entfernen von STOP/DJVU Ransomware

Die Bekämpfung der STOP/DJVU-Ransomware erfordert einen kalkulierten Ansatz, um die Sicherheit Ihrer Daten und die Integrität Ihres Computersystems zu gewährleisten. Dieser Leitfaden führt Sie durch eine strategische, Schritt-für-Schritt-Prozess zur Eindämmung der Bedrohung durch diese allgegenwärtige Ransomware.

Isolieren der infizierten Maschine: Ein entscheidender erster Schritt

Bevor Sie mit dem Entfernungsprozess beginnen, Es ist wichtig, die infizierte Maschine zu isolieren. Dies bedeutet, dass die Verbindung zum Internet getrennt wird, Deaktivieren gemeinsam genutzter Netzwerke, und Einstellung aller Datenübertragungen. Dadurch, Sie verhindern, dass sich die Ransomware auf andere Geräte ausbreitet und schützen die Integrität Ihres Netzwerks. Hier sind einfache, praktische Schritte:

- Trennen Sie Ihr Gerät vom Internet, entweder durch Ausschalten der Wi-Fi-Verbindung oder durch Abziehen des Ethernet-Kabels.

- Schalten Sie Bluetooth und alle anderen verbindungsbasierten Dienste aus, um die Verbreitung zu verhindern.

- Benachrichtigen Sie Ihren Netzwerkadministrator oder Ihr Sicherheitsteam, wenn anwendbar, um eine umfassendere Systemsicherheit zu gewährleisten.

Diese vorbeugenden Maßnahmen helfen, die Bedrohung einzudämmen und eine sichere Umgebung für die Entfernung von Malware zu schaffen.

Verwenden Sie SpyHunter, um STOP/DJVU Ransomware automatisch zu entfernen

Nach der Isolierung der betroffenen Maschine, Der nächste Schritt besteht darin, die Ransomware direkt zu bekämpfen. Die Verwendung eines fortschrittlichen Tools zur Malware-Entfernung wie SpyHunter vereinfacht diesen Prozess..

Die Vorteile der Verwendung von SpyHunter zur Entfernung von Ransomware

SpyHunter ist eine leistungsstarke Software zur Identifizierung, isolieren, und Malware beseitigen, einschließlich der berüchtigten STOP/DJVU Ransomware. Es ist für Benutzer aller technischen Hintergründe konzipiert, bietet eine unkomplizierte, effektiver Ansatz zur Malware-Entfernung. Hier sind die wichtigsten Vorteile:

- Erweiterte Erkennungsfunktionen: SpyHunter verwendet hochentwickelte Algorithmen, um sowohl bekannte als auch neue Malware-Bedrohungen zu erkennen.

- Benutzerfreundliches Bedienfeld: Das intuitive Design vereinfacht die Virenentfernung, für alle Benutzer zugänglich machen.

- Automatische Entfernung: Sobald Malware erkannt wird, SpyHunter entfernt diese Bedrohungen effizient mit minimalem Benutzereingriff, Reduzierung des Risikos menschlicher Fehler.

- Regelmäßige Updates: Regelmäßige Updates sorgen dafür, dass SpyHunter den neuesten Cybersicherheitsbedrohungen immer einen Schritt voraus ist, Bietet kontinuierlichen Schutz für Ihr Gerät.

So verwenden Sie SpyHunter zum Entfernen von Ransomware:

- Laden Sie SpyHunter herunter und installieren Sie es gemäß den bereitgestellten Anweisungen.

- Führen Sie einen Scan durch, um Schadsoftware auf Ihrem Gerät zu identifizieren.

- Folgen Sie den Anweisungen, um erkannte Malware zu entfernen, Befreien Sie Ihr Gerät effektiv von STOP/DJVU-Ransomware.

Dieser Ansatz beseitigt nicht nur die unmittelbare Bedrohung, sondern stärkt Ihr Gerät auch gegen zukünftige Infektionen, bietet Sicherheit in einer sich ständig weiterentwickelnden digitalen Umgebung.

Entschlüsseln von Dateien: Bekämpfung der STOP/DJVU-Ransomware

Opfer der STOP/DJVU-Ransomware zu werden, kann eine stressige Erfahrung sein, mit persönlichen oder wichtigen Dateien, die aufgrund der Verschlüsselung plötzlich nicht mehr erreichbar sind. Zum Glück, Der Kampf gegen diese Form des Cyberangriffs ist nicht aussichtslos. Das Verständnis der verfügbaren Tools und Methoden zur Entschlüsselung kann bei der Wiederherstellung Ihrer Daten eine entscheidende Rolle spielen. Dieser Leitfaden soll den Entschlüsselungsprozess vereinfachen, ein Hoffnungsschimmer für die Betroffenen.

Identifizieren, ob Ihre Dateien mit Online- oder Offline-Schlüsseln verschlüsselt wurden

Der erste Schritt zur Entschlüsselung Ihrer Dateien besteht darin, den Typ des Schlüssels zu identifizieren, mit dem sie verschlüsselt wurden.. STOP/DJVU-Ransomware-Varianten verwenden entweder Online- oder Offline-Schlüssel. Die Bestimmung, welches verwendet wurde, ist entscheidend, da es Ihren Ansatz zur Wiederherstellung erheblich beeinflusst. offline-Schlüssel werden für mehrere Opfer wiederverwendet, Vereinfachung der Entschlüsselung, sobald ein Schlüssel von Cybersicherheitsexperten wiederhergestellt wurde. Im Gegensatz, Online-Schlüssel sind für jedes Opfer einzigartig, Erschwerung des Entschlüsselungsprozesses aufgrund der Spezifität der Verschlüsselung.

So ermitteln Sie die Art der Verschlüsselung Ihrer Dateien, Untersuchen Sie den Erpresserbrief, den die Angreifer hinterlassen haben, oder verwenden Sie Entschlüsselungstools von seriösen Cybersicherheitsfirmen, die den Verschlüsselungstyp oft automatisch erkennen.

Erkundung verfügbarer Entschlüsselungstools für STOP/DJVU-Dateien

Es wurden mehrere Tools entwickelt, die Opfern der STOP/DJVU-Ransomware bei der Entschlüsselung ihrer Dateien helfen sollen. Die Verfügbarkeit und Wirksamkeit dieser Tools kann je nach Art des beim Angriff verwendeten Verschlüsselungsschlüssels variieren.. So gehen Sie mit den am häufigsten empfohlenen Entschlüsselungslösungen vor:

- EmsiSoft Decryptor für STOP Djvu: Dies ist ein allgemein empfohlenes Tool für Opfer, deren Dateien mit Offline-Schlüsseln verschlüsselt wurden. Es ist einfach zu bedienen:

- Laden Sie das EmsiSoft Entschlüsseler für STOP Djvu von der offiziellen Website.

- Führen Sie das Programm aus und folgen Sie den Anweisungen auf dem Bildschirm, um den Entschlüsselungsprozess zu starten.

- Wenn Ihre Daten mit einem Offline-Schlüssel verschlüsselt wurden, Das Tool kann Ihre Dateien möglicherweise erfolgreich wiederherstellen.

- Online-Schlüsselentschlüsselung: Wenn Ihre Dateien mit einem Online-Schlüssel verschlüsselt wurden, Der Prozess wird schwieriger. Da jeder Schlüssel einzigartig ist, Die Wiederherstellung Ihrer Dateien ohne den spezifischen Schlüssel ist eine Herausforderung. Es wird empfohlen, regelmäßig nach Updates für Entschlüsselungstools und Community-Foren zu suchen, da neue Schlüssel oder Methoden auftauchen könnten.

- Nach neuen Entschlüsselern suchen: Besuchen Sie regelmäßig seriöse Quellen wie die ID Ransomware-Website oder die Seite mit dem EmsiSoft-Entschlüsselungstool, um sich über neue Entschlüsselungslösungen zu informieren, die entwickelt wurden.

Bei der Verschlüsselung mit einem Online-Schlüssel, Die Hoffnung nicht aufzugeben und informiert zu bleiben, ist entscheidend. Obwohl eine sofortige Entschlüsselung möglicherweise nicht möglich ist, Die kontinuierlichen Bemühungen der Cybersicherheits-Community führen oft zu Durchbrüchen, die die Wiederherstellung Ihrer Dateien in Zukunft erleichtern könnten.

In Fällen, in denen eine Entschlüsselung mit den verfügbaren Tools nicht sofort möglich ist, Durch regelmäßiges Sichern Ihrer Daten und die Verwendung von Sicherheitssoftware wie SpyHunter können Sie sich proaktiv gegen zukünftige Ransomware-Angriffe schützen und die Wiederherstellung vereinfachen, falls Sie Opfer werden..

Kann STOP/DJVU entschlüsselt werden? [Verfügbarer Decrypter]

Zusamenfassend, es kann sein, abhängig von der Version der Ransomware.

Für DJVU wurde ein Entschlüsselungstool veröffentlicht, für das .NET Framework erforderlich ist 4.5.2 installiert oder eine spätere Version. Das Tool wurde ursprünglich für die Freigabe .Puma, .pumax, .puma Versionen des cryptovirus. Michael Gillespie reguralrly aktualisiert sie neu entdeckte verions zu unterstützen wie .Format, .Zugriff, .Nderod, .bopador, .novasof, .dodoc, .Todar und andere. Beachten Sie, dass das Werkzeug ein Paar von einer ursprünglichen Datei und die verschlüsselte Version erfordert.

STOP/DJVU-Versionen, die entschlüsselt werden können

Wie der Entwickler des Decrypters erklärt, für alle Versionen von STOP Djvu, Dateien können erfolgreich entschlüsselt werden, wenn sie mit einem Offline-Schlüssel verschlüsselt wurden, den wir haben.

Für ältere Djvu-Varianten, Dateien können auch mithilfe von verschlüsselten/ursprünglichen Dateipaaren entschlüsselt werden, die an das STOP Djvu Submission-Portal übermittelt werden.. Diese Methode, jedoch, gilt nicht für neue Djvu-Dateien, die nach August verschlüsselt wurden 2019.

Der EmsiSoft Decrypter entschlüsselt 148 Varianten der Lösegeld anspruchsvollen Software aus 202+ erhältlich. Die folgenden Erweiterungen werden von dem Entschlüsselungswerkzeug unterstützt:

→ .mehr, .iese, .seto, .Karte, .zahlen, .Medikamente, .KVAG, .Gentleman, .karl, .Nase, .noos, .kuub, .Reco, .bora, .Pläne, .war, .Wasserhuhn, .derp, .meka, .Moschee, .peet, .mbed, .kodg, .zobm, .msop, .Sake, .mkos, .NBEs, .reha, .Ball, .repp, .alka, .Schatten, .djvu, .djvur, .djvuu, .udjvu, .uudjvu, .djvuq, .DjVu, .djvur, .djvut, .pdff, .denken, .tfude, .tfudet, .tfudeq, .Rumba, .Adobe, .adobee, .Gebläse, .Promos, .Werbe-, .promorad, .promock, .Promok, .promorad2, .kroput, .kroput1, .pulsar1, .kropun1, .charck, .Klopfen, .kropun, .charcl, .doples, .Beleuchtung, .luceq, .chech, .entlastet, .Weg, .Tronas, .Ausgabe, .Hain, .In dem Mainstream, .roland, .refols, .raldug, .Etol, .Guvara, .browec, .norvas, .Moresa, .vorasto, .hrosas, .kiratos, .Todrius, .hofos, .roldat, .dutan, .Kuss, .fedasot, .berost, .forasom, .Fordan, .CODN, .codnat1, .Witze, .dotmap, .radman, .ferosas, .rectot, .skymap, .mogera, .rezuc, .Stein, .redmat, .Lanzette, .Davda, .poret, .pidom, .Griff, .heroset, .Boston, .muslat, .gerosan, .Firma VESAD, .horon, .nicht gefunden, .Austausch, .von, .lotep, .nusar, .Vertrauen, .besub, .cezor, .lokas, .Dildos, .Sklave, .Vusd, .herad, .berosuce, .hatte, .Gusau, .Madek, .darus, .tocue, .lapoi, .Todar, .dodoc, .bopador, .novasof, .ntuseg, .Nderod, .Zugriff, .Format, .nelasod, .mogranos, .cosakos, .nvetud, .Lotej, .kovasoh, .Prandel, .zatrov, .eingeben, .brusaf, .londec, .krusop, .mtogas, .Soh, .NACRO, .pedro, .nuksus, .vesrato, .masodas, .cetori, .starren, .Möhren, .mehr, .iese, .seto, .Karte, .zahlen, .KVAG, .karl, .Nase, .noos, .kuub, .Reco, .bora

Wenn Ihre Variante unter den oben, es sollte sein 100% entschlüsselbar jetzt.

Vorbeugung ist besser als Heilung: So schützen Sie sich vor Ransomware-Angriffen

Mit dem digitalen Zeitalter steigt das Risiko von Ransomware-Angriffen, wo Ihre wertvollen Daten verschlüsselt und als Lösegeld festgehalten werden. Die gute Nachricht ist,, mit proaktiven Maßnahmen, Sie können das Risiko eines Verstoßes erheblich minimieren. In dieser Diskussion, Wir erkunden die wichtigsten Strategien zum wirksamen Schutz Ihrer digitalen Atmosphäre.

Effektive Strategien zur regelmäßigen Sicherung Ihrer Daten

Regelmäßige Datensicherungen sind Ihr Sicherheitsnetz im Falle eines Ransomware-Angriffs. Hier sind einige benutzerfreundliche Methoden, um sicherzustellen, dass Ihre Daten sicher bleiben:

- Externe Speichergeräte: Nutzen Sie externe Festplatten oder USB-Laufwerke, um Ihre Dateien zu sichern. Trennen Sie diese nach Abschluss der Sicherung und bewahren Sie sie an einem sicheren Ort auf, um zu verhindern, dass sie Ziel eines Angriffs werden..

- Cloud-Services: Cloud-Speicher ist eine praktische Möglichkeit, um sicherzustellen, dass Ihre Dateien zugänglich sind, selbst wenn Ihre lokalen Geräte kompromittiert sind.. Dienste wie Microsoft OneDrive ermöglichen eine nahtlose Sicherung und Synchronisierung zwischen Geräten, Stellen Sie sicher, dass Ihre Daten nicht nur gesichert, sondern auch auf allen Geräten auf dem neuesten Stand sind.

- Partitionieren Sie Ihr Laufwerk: Indem Sie Ihr Betriebssystem und Ihre persönlichen Dateien auf separaten Laufwerkpartitionen speichern, Sie können Ihre Daten schützen, selbst wenn Sie Ihre Betriebssystempartition löschen müssen. Diese Methode fügt eine zusätzliche Ebene der Datensicherheit hinzu.

Durch die Implementierung dieser Backup-Strategien, Die Wiederherstellung nach einem Ransomware-Angriff wird zu einem überschaubaren Prozess und nicht zu einem katastrophalen Datenverlust.

Die Wichtigkeit, Ihre Software auf dem neuesten Stand zu halten

Veraltete Software ist aufgrund nicht behobener Sicherheitslücken ein bevorzugtes Ziel für Ransomware-Angriffe.. Befolgen Sie diese einfachen, aber effektiven Schritte, um Ihre digitale Sicherheit zu verbessern:

- Automatische Updates aktivieren: Dadurch wird sichergestellt, dass Software, insbesondere Ihr Betriebssystem und Ihre Sicherheitslösungen, sind immer auf dem neuesten Stand mit den neuesten Sicherheitspatches.

- Regelmäßige Software-Audits: Überprüfen und aktualisieren Sie regelmäßig alle Softwareanwendungen, um potenzielle Angriffspunkte für Ransomware zu minimieren..

Die Aufrechterhaltung von Software-Updates ist eine einfache, aber wichtige Vorsichtsmaßnahme gegen das Eindringen von Ransomware, Schutz Ihrer digitalen Umgebung vor bekannten Schwachstellen.

Warum die Investition in umfassende Sicherheitslösungen wie SpyHunter unerlässlich ist

Im Kampf gegen immer raffiniertere Ransomware-Bedrohungen, Umfassende Sicherheitslösungen sind Ihre wachsamen Wächter. SpyHunter, mit seinen robusten Anti-Malware-Funktionen, bietet entscheidende Vorteile:

- Proaktiver Schutz: Die dynamische Scan-Engine von SpyHunter ist darauf ausgelegt, Ransomware-Angriffe zu erkennen und abzuwehren, bevor diese Ihre Dateien verschlüsseln können., Bereitstellung von Echtzeitschutz, der sich an sich entwickelnde Bedrohungen anpasst.

- Umfassende Bedrohungserkennung: Nutzung fortschrittlicher Algorithmen, SpyHunter identifiziert und neutralisiert eine breite Palette digitaler Bedrohungen, Gewährleistung umfassender Sicherheit für Ihr System.

- Seelenfrieden: Mit den Schutzmaßnahmen von SpyHunter, Sie können sich sicher in der digitalen Welt bewegen, Wissen, dass Ihr System gegen verschiedene Cybersicherheitsbedrohungen geschützt ist.

Die Investition in eine umfassende Sicherheitslösung wie SpyHunter verbessert nicht nur Ihren Schutz gegen Ransomware, sondern stärkt auch Ihre digitale Privatsphäre und Integrität gegen eine Reihe von Cyberbedrohungen.. Nutzen Sie SpyHunter für eine verbesserte Sicherheit, die Ihr digitales Leben schützt.

Ransomware verstehen: Ein genauerer Blick auf die Mechanik von STOP/DJVU

Ransomware, in seiner grundlegendsten Form, ist eine Art Schadsoftware, die den Zugriff auf ein Computersystem blockiert, bis ein bestimmter Geldbetrag bezahlt wird. STOP / DJVU Ransomware, jedoch, bringt diese Manipulation auf eine neue Ebene, indem es fortschrittliche Verschlüsselungsmethoden einsetzt, um Dateien einzeln zu sperren – was es besonders schwierig macht, den Schaden ohne den einzigartigen Entschlüsselungsschlüssel rückgängig zu machen. Diese Variante richtet sich in erster Linie an Windows-Benutzer, Ausnutzen von Schwachstellen oder Fahrlässigkeit des Benutzers, z. B. Herunterladen von Raubkopien oder Klicken auf irreführende Links.

Der Prozess beginnt, wenn die Ransomware ein System infiltriert, normalerweise als legitimer Download getarnt. Bei der Ausführung, Es sucht nach bestimmten Dateitypen – wie Dokumente, Bilder, und Multimediadateien – und verschlüsselt sie mit ausgefeilter Public-Key-Kryptographie. Das bedeutet, dass ein öffentlicher Schlüssel zum Verschlüsseln der Dateien verwendet wird und das Opfer aufgefordert wird, einen privaten Schlüssel für die Entschlüsselung zu erwerben.. Um einen Anschein von Benutzerfreundlichkeit zu wahren, STOP/DJVU verschlüsselt nur die ersten 5 MB der Daten, Sicherstellung, dass der Benutzer das System weiterhin bedienen kann und, wichtiger, auf das Internet zugreifen, um das Lösegeld zu bezahlen.

Was STOP/DJVU von anderen Ransomware-Varianten unterscheidet?

Was STOP/DJVU von anderen Ransomware-Familien unterscheidet, ist die schiere Anzahl an Varianten und die aggressive Entwicklungsgeschwindigkeit.. Mit Namen wie .djvu, .lkfr, .lkhy, unter anderem, jede Variante wendet eine eindeutige Dateierweiterung auf verschlüsselte Dateien an, Dadurch sind sie zwar leicht zu identifizieren, aber ohne den entsprechenden Entschlüsselungsschlüssel schwer zu entsperren. Diese ständige Weiterentwicklung trägt dazu bei, dass die Ransomware nicht von Sicherheitssoftware erkannt wird., da neue Versionen zunächst unbemerkt vom Radar der Antivirenprogramme bleiben können’ Datenbanken.

Zudem, Die STOP/DJVU-Ransomware-Familie bevorzugt die Ausbeutung weniger anspruchsvoller Internetnutzer, die möglicherweise Raubkopien oder Software-Cracks herunterladen.. Diese gezielte Strategie erweitert nicht nur den Kreis potenzieller Opfer, sondern bedient auch eine Nische, die aufgrund der fragwürdigen Rechtmäßigkeit ihrer Aktivitäten weniger wahrscheinlich offizielle Hilfe in Anspruch nimmt..

Die psychologischen Taktiken der Cyberkriminellen hinter Ransomware

Die Cyberkriminellen hinter der STOP/DJVU-Ransomware nutzen psychologische Taktiken, um ihre Opfer zur Zahlung des Lösegelds zu drängen. Nach der Verschlüsselung der Zieldateien, Die Ransomware hinterlässt eine Nachricht, in der normalerweise eine Zahlung in Kryptowährung gefordert wird., Versprechen eines Entschlüsselungsschlüssels im Gegenzug. Dieser Hinweis betont oft ein zeitlich begrenztes Angebot, wo sich der Lösegeldbetrag nach einer bestimmten Zeit verdoppelt, Schaffung einer Dringlichkeit.

Indem Sie die verschlüsselten Dateien mit erkennbaren Erweiterungen benennen und leicht zu findende Lösegeldforderungen hinterlassen, Diese Kriminellen spielen mit den Opfern’ Ängste und Verzweiflung. Die Strategie ist klar: ein Szenario zu schaffen, in dem die Zahlung des Lösegelds der einfachste und schnellste Weg zu sein scheint, wieder Zugriff auf wertvolle Daten zu erhalten. Für viele, insbesondere diejenigen, die nicht über aktuelle Backups verfügen oder nicht wissen, wie Ransomware funktioniert, Der Druck zur Einhaltung kann überwältigend sein.

In Situationen, in denen der Schutz vor solchen Bedrohungen ausreichend ist, Die Verwendung von Sicherheitssoftware wie SpyHunter kann eine wirksame Verteidigungslinie bieten. Die erweiterten Funktionen von SpyHunter sind darauf ausgelegt, Ransomware-Varianten zu erkennen und zu entfernen, einschließlich derer aus der STOP/DJVU-Familie, Damit erhalten die Benutzer ein wichtiges Werkzeug im Kampf gegen bösartige Cyberbedrohungen.

Folgen und Erholung: Wiederaufbau nach einem Ransomware-Angriff

Erholen von ein Ransomware-Angriff ist ein Prozess, der sorgfältige Planung und Maßnahmen erfordert. Sobald die unmittelbare Bedrohung neutralisiert ist, Es ist wichtig, sich auf die sichere Wiederherstellung Ihrer Daten und den Schutz Ihrer Privatsphäre zu konzentrieren. Hier sind einige wichtige Schritte, die Sie unternehmen sollten:

- Bewerten Sie das Ausmaß des Schadens: Bewerten Sie, welche Dateien verschlüsselt wurden, und bestimmen Sie die Schwere des Angriffs. Dies hilft bei der Entscheidung über die nächsten Schritte und darüber, ob professionelle Hilfe erforderlich ist.

- Entfernen Sie die Malware: Vor allen Wiederherstellungsbemühungen, Stellen Sie sicher, dass die Schadsoftware vollständig von Ihrem System entfernt wird. Andernfalls kann es zu einer erneuten Verschlüsselung der wiederhergestellten Dateien oder einer weiteren Verbreitung der Malware kommen..

- Verwenden Sie die Systemwiederherstellung: Wenn verfügbar, Verwenden Sie die Windows-Systemwiederherstellung, um Ihr System auf einen Zustand vor der Infektion zurückzusetzen. Dies kann dazu beitragen, durch die Ransomware vorgenommene Änderungen zu entfernen, ohne persönliche Dateien zu beeinträchtigen.

- Datenwiederherstellung: Nutzen Sie Datenwiederherstellungstools, wie Recuva, um die Wiederherstellung verschlüsselter Dateien zu versuchen. Obwohl möglicherweise nicht alle Dateien wiederherstellbar sind, Dieser Schritt ist entscheidend, um so viele Daten wie möglich zu retten.

- Stärken Sie Ihre Cybersicherheitsmaßnahmen: Nach der Wiederherstellung ist der perfekte Zeitpunkt, um Ihre Sicherheitsprotokolle zu verbessern. Hierzu gehört auch die Aktualisierung der Software, Passwörter stärken, und Implementierung einer Multi-Faktor-Authentifizierung zum Schutz vor zukünftigen Angriffen.

- Regelmäßige Backups: Sichern Sie Ihre wichtigen Dateien regelmäßig und diszipliniert. Durch Backups auf einem externen Laufwerk oder einem Cloud-Speicher können Sie den Schaden durch zukünftige Ransomware-Angriffe erheblich verringern..

Erinnern, Auf dem Weg zur Genesung geht es nicht nur darum, das Verlorene wiederherzustellen, sondern auch Ihre Abwehrkräfte zu stärken, um in Zukunft einen besseren Schutz zu gewährleisten.

Wann Sie professionelle Hilfe suchen sollten: Beratung durch Cybersecurity-Experten

In einigen Situationen, Die Komplexität des Angriffs und die technischen Kapazitäten der betroffenen Entität können die Inanspruchnahme professioneller Hilfe erforderlich machen.. In diesen Fällen ist die Konsultation von Cybersicherheitsexperten von entscheidender Bedeutung:

- Spezialisiertes Wissen und Erfahrung: Cybersicherheitsexperten bringen eine Fülle an Fachwissen und Erfahrung mit, insbesondere bei der Wiederherstellung nach Ransomware. Ihre Vertrautheit mit den neuesten Bedrohungen und Trends kann von unschätzbarem Wert sein.

- Zugriff auf erweiterte Tools: Profis haben Zugriff auf die fortschrittlichsten Tools zur effektiven Entfernung von Malware und zur Datenwiederherstellung, die für den durchschnittlichen Benutzer möglicherweise nicht ohne weiteres verfügbar sind.

- Strategische Beratung: Über die sofortige Genesung hinaus, Experten können Ihnen strategische Beratung zur Verbesserung Ihrer Sicherheitslage bieten. Hierzu gehören maßgeschneiderte Ratschläge zur Verhinderung künftiger Angriffe und zur Verbesserung Ihrer allgemeinen Cybersicherheitsstrategie.

Die Entscheidung, einen Fachmann zu konsultieren, hängt von verschiedenen Faktoren ab. Denken Sie jedoch daran:, Schnelles und informiertes Handeln ist unerlässlich. Cybersicherheitsexperten unterstützen nicht nur die Wiederherstellung, sondern spielen auch eine entscheidende Rolle bei der Stärkung Ihrer Abwehrmaßnahmen gegen zukünftige Bedrohungen.. In Fällen, in denen die Komplexität des Angriffs Ihre technischen Möglichkeiten übersteigt, Die Einbindung von Experten kann Ihre Chancen auf eine erfolgreiche Wiederherstellung und den Schutz Ihrer digitalen Umgebung vor neuen Bedrohungen erheblich erhöhen..

In Kontexten, in denen Diskussionen über Sicherheitsmaßnahmen, Tools zur Malware-Entfernung, oder Systemwiederherstellung sind relevant, SpyHunter erweist sich als mächtiger Verbündeter. Seine Fähigkeiten beim Identifizieren und Entfernen von Malware, neben dem Echtzeitschutz, machen SpyHunter zu einer passenden Empfehlung für Benutzer, die ihre Cybersicherheitslage verbessern möchten.

Immer einen Schritt voraus: Die Zukunft der Ransomware-Abwehrstrategien

Der Kampf gegen Ransomware geht weiter und entwickelt sich weiter. Während Cyberkriminelle ihre Techniken verfeinern, Das Gleiche gilt für unsere Verteidigungsstrategien. Ich freue mich auf, Es ist entscheidend, dass sowohl Organisationen als auch Einzelpersonen einen proaktiven Ansatz zur Cybersicherheit verfolgen. Dazu gehört, sich über die neuesten Ransomware-Trends auf dem Laufenden zu halten und fortschrittliche Sicherheitslösungen wie SpyHunter zu nutzen., das Echtzeitschutz vor neuen Bedrohungen bietet. Durch Priorisierung von Updates, Nutzung intelligenter Sicherheitspraktiken, und in umfassenden Schutz investieren, Wir können im Kampf gegen Ransomware immer einen Schritt voraus sein.

Neue Technologien in der Cybersicherheit und ihre Rolle im Kampf gegen Ransomware

Die Landschaft der Ransomware-Abwehr wird durch neue Technologien radikal verändert. Künstliche Intelligenz (AI) und Algorithmen des maschinellen Lernens stehen im Vordergrund, Bereitstellung ausgefeilter Mittel zur Erkennung und Neutralisierung von Bedrohungen, bevor diese Schaden anrichten können. Die Blockchain-Technologie bietet außerdem eine neue Sicherheitsebene, indem sie sicherere Transaktionsmethoden ermöglicht, die die Wirksamkeit von Ransomware-Angriffen zur finanziellen Erpressung minimieren können.. Mittlerweile, Cloudbasierte Sicherheitslösungen erfreuen sich zunehmender Beliebtheit, da sie dynamische und skalierbare Abwehrmaßnahmen bieten, die sich an die zunehmende Komplexität von Ransomware-Taktiken anpassen können.. Die Einbindung dieser Technologien in Cybersicherheitsstrategien verbessert die Fähigkeit eines Unternehmens, sich wirksam vor ausgeklügelten Ransomware-Angriffen zu schützen.

Gemeinschaftliche und rechtliche Bemühungen zur Bekämpfung der Ransomware-Bedrohung

Der Kampf gegen Ransomware geht über technologische Lösungen hinaus und umfasst auch gemeinschaftliche und rechtliche Anstrengungen. Informationsaustausch zwischen Unternehmen, Experten für Cybersicherheit, und internationale Strafverfolgungsbehörden haben sich als unschätzbar wertvoll erwiesen, um Ransomware-Kampagnen immer einen Schritt voraus zu sein. Diese gemeinsamen Anstrengungen erleichtern die schnelle Verbreitung von Bedrohungsinformationen, Helfen Sie dabei, Angriffe abzuwehren, bevor sie sich weit verbreiten. Weiter, Regierungen auf der ganzen Welt erzwingen strengere Vorschriften und Strafen gegen Cyberkriminelle, Ziel ist es, die Erstellung und Verbreitung von Ransomware zu verhindern. Durch diese Kombination aus gemeinschaftlicher Wachsamkeit, Klage, und der Einsatz fortschrittlicher Sicherheitsmaßnahmen, mit denen wir in den kommenden Jahren erhebliche Fortschritte im Kampf gegen die Bedrohung durch Ransomware erzielen können.

Abschließende Erkenntnisse: Verbessern Sie Ihre Abwehrmaßnahmen gegen STOP/DJVU-Ransomware

Da die Bedrohung durch STOP/DJVU-Ransomware immer weiter zunimmt, Die Verbesserung Ihrer Cybersicherheitsmaßnahmen war noch nie so wichtig. Dieser letzte Einblick soll Ihnen praktische Schritte und Strategien vermitteln, um Ihre Abwehrmaßnahmen gegen diese allgegenwärtige Bedrohung zu stärken..

Der Grundstein einer soliden Verteidigungsstrategie gegen Ransomware-Angriffe ist eine informierte und proaktive Haltung. Indem wir verstehen, wie sich Ransomware verbreitet und welche Fallen Cyberkriminelle am häufigsten verwenden, wie Phishing-E-Mails und bösartige Downloads, Sie können Ihre Verwundbarkeit deutlich reduzieren.

Schlüsselstrategien für verbesserten Schutz:

- Regelmäßige Updates: Halten Sie Ihr Betriebssystem und die gesamte Software auf dem neuesten Stand. Cyberkriminelle nutzen häufig bekannte Schwachstellen in Software aus, um ihre Angriffe zu starten. Indem Sie sicherstellen, dass Ihr System immer auf dem neuesten Stand ist, Sie schließen diese Sicherheitslücken und erschweren Angreifern das Eindringen in Ihre digitale Umgebung.

- Sichern Sie Ihre Daten: Sichern Sie Ihre wichtigen Dateien und Daten regelmäßig auf einer externen Speicherlösung oder einem Cloud-Dienst. Diese Aktion kann Ihr Sicherheitsnetz sein, Gewährleistung, dass im Falle eines Angriffs, Sie verfügen über nicht infizierte Kopien Ihrer Informationen, die wiederhergestellt werden können.

- Verwenden Sie vertrauenswürdige Sicherheitslösungen: Der Einsatz seriöser Antiviren- und Anti-Malware-Lösungen bietet einen entscheidenden Schutz gegen Ransomware-Angriffe. Produkte wie SpyHunter sind darauf ausgelegt, Bedrohungen wie STOP/DJVU-Ransomware zu erkennen und zu neutralisieren, bevor diese Ihre Dateien verschlüsseln können.. Die Integration solcher Sicherheitstools in Ihr Cybersicherheits-Toolkit verbessert nicht nur Ihre Abwehrmaßnahmen, sondern sorgt auch für ein beruhigendes Gefühl.

- Bilden Sie sich und andere weiter: Bleiben Sie über die neuesten Ransomware-Bedrohungen informiert und teilen Sie dieses Wissen mit Freunden, Familie, und Kollegen. Das Verständnis der Taktiken, mit denen Cyberkriminelle Ransomware verbreiten, kann die Wahrscheinlichkeit erfolgreicher Angriffe erheblich verringern.

- Üben Sie sicheres Surfen: Seien Sie beim Surfen im Internet vorsichtig; Klicken Sie nicht auf verdächtige Links und laden Sie keine Software aus nicht überprüften Quellen herunter.. Diese einfache, aber effektive Angewohnheit kann verhindern, dass Schadsoftware Zugriff auf Ihr System erhält.

Die Wiederherstellung nach einem Ransomware-Angriff kann eine Herausforderung sein, aber durch Befolgen dieser vorbeugenden Maßnahmen, Sie können das Risiko und die Auswirkungen erheblich mindern. Obwohl nicht alle verschlüsselten Dateien wiederhergestellt werden können, eine Kombination aus aktuellen Backups, gute Gewohnheiten im Bereich Cybersicherheit, und leistungsstarke Sicherheitssoftware wie SpyHunter versetzt Sie in eine starke Position zur Verteidigung gegen STOP/DJVU-Ransomware und andere digitale Bedrohungen.

Zusammenfassend, regelmäßige Backups durchführen, durch die Verwendung vertrauenswürdiger Antivirenlösungen wie SpyHunter, Aktualisieren Ihrer Software, Sicheres Surfverhalten, und sich über Ransomware-Bedrohungen auf dem Laufenden zu halten, ist von größter Bedeutung. Durch die Umsetzung dieser Strategien, Sie schützen nicht nur Ihre digitalen Assets, sondern leisten auch einen Beitrag zum umfassenderen Kampf gegen Ransomware.

- Schritt 1

- Schritt 2

- Schritt 3

- Schritt 4

- Schritt 5

Schritt 1: Scan for STOP/DJVU Ransomware with SpyHunter Anti-Malware Tool

Automatische Entfernung von Ransomware - Videoanleitung

Schritt 2: Uninstall STOP/DJVU Ransomware and related malware from Windows

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Befolgen Sie die obigen Anweisungen und Sie werden die meisten unerwünschten und bösartigen Programme erfolgreich löschen.

Schritt 3: Reinigen Sie alle Register, created by STOP/DJVU Ransomware on your computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, created by STOP/DJVU Ransomware there. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Bevor es losgeht "Schritt 4", Bitte booten wieder in den Normalmodus, falls Sie sich gerade im abgesicherten Modus.

Dies ermöglicht es Ihnen, zu installieren und zu Verwendung SpyHunter 5 erfolgreich.

Schritt 4: Boot Your PC In Safe Mode to isolate and remove STOP/DJVU Ransomware

Schritt 5: Try to Restore Files Encrypted by STOP/DJVU Ransomware.

Verfahren 1: Verwenden Sie STOP Decrypter von Emsisoft.

Nicht alle Varianten dieser Ransomware können kostenlos entschlüsselt werden, aber wir haben die Entschlüsselungsvorrichtung, die von Forschern hinzugefügt, die häufig mit den Varianten aktualisiert wird, die schließlich entschlüsselt worden. Sie können Ihre Dateien mit den nachstehenden Anweisungen versuchen und entschlüsseln, aber wenn sie nicht funktionieren, leider Ihre Variante der Ransomware Virus dann nicht entschlüsselbar.

Folgen Sie den Anweisungen unten, um den Decrypter Emsisoft zu verwenden und entschlüsseln Sie Ihre Dateien kostenlos. Sie können Download der Emsisoft Entschlüsselungs-Tool verknüpft hier und dann folgen die nachstehenden Schritte zur Verfügung gestellt:

1 Rechtsklick auf dem Decrypter und klicken Sie auf Als Administrator ausführen Wie nachfolgend dargestellt:

2. Vereinbaren Sie mit den Lizenzbedingungen:

3. Klicke auf "Ordner hinzufügen" und fügen Sie dann die Ordner, in denen Sie Dateien entschlüsselt wollen wie unten gezeigt:

4. Klicke auf "Entschlüsselt" und warten auf Ihre Dateien decodiert werden.

Notiz: Kredit für den decryptor geht Forscher Emsisoft, die den Durchbruch mit diesem Virus gemacht haben.

Verfahren 2: Verwenden Sie eine Datenwiederherstellungssoftware

Ransomware infections and STOP/DJVU Ransomware aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. Dies ist, warum wir ein Datenrückgewinnungsverfahren vorgeschlagen haben, die Sie um direkte Entschlüsselung gehen können helfen und versuchen, Ihre Dateien wiederherstellen. Beachten Sie, dass diese Methode nicht sein kann 100% wirksam, aber Sie können auch ein wenig oder viel in verschiedenen Situationen helfen.

Klicken Sie einfach auf den Link und oben auf die Menüs der Website, wählen Datenwiederherstellung - Datenwiederherstellungs-Assistent für Windows oder Mac (abhängig von Ihrem Betriebssystem), Laden Sie das Tool herunter und führen Sie es aus.

STOP/DJVU Ransomware-FAQ

What is STOP/DJVU Ransomware Ransomware?

STOP/DJVU Ransomware is a Ransomware Infektion - Die schädliche Software, die still in Ihren Computer eindringt und entweder den Zugriff auf den Computer selbst blockiert oder Ihre Dateien verschlüsselt.

Viele Ransomware-Viren verwenden ausgefeilte Verschlüsselungsalgorithmen, um Ihre Dateien unzugänglich zu machen. Das Ziel von Ransomware-Infektionen besteht darin, eine Lösegeldzahlung zu verlangen, um wieder auf Ihre Dateien zugreifen zu können.

What Does STOP/DJVU Ransomware Ransomware Do?

Ransomware im Allgemeinen ist ein schädliche Software das ist entworfen um den Zugriff auf Ihren Computer oder Ihre Dateien zu blockieren bis ein Lösegeld gezahlt wird.

Ransomware-Viren können das auch Ihr System beschädigen, Daten beschädigen und Dateien löschen, was zum dauerhaften Verlust wichtiger Dateien führt.

How Does STOP/DJVU Ransomware Infect?

Via several ways.STOP/DJVU Ransomware Ransomware infects computers by being sent über Phishing-E-Mails, mit Virusanhaftung. Dieser Anhang wird normalerweise als wichtiges Dokument maskiert, wie eine Rechnung, Bankdokument oder sogar ein Flugticket und es sieht für Benutzer sehr überzeugend aus.

Another way you may become a victim of STOP/DJVU Ransomware is if you Laden Sie ein gefälschtes Installationsprogramm herunter, Crack oder Patch von einer Website mit geringer Reputation oder wenn Sie auf einen Virenlink klicken. Viele Benutzer berichten von einer Ransomware-Infektion durch Herunterladen von Torrents.

How to Open .STOP/DJVU Ransomware files?

Sie can't ohne Entschlüsseler. An dieser Stelle, die .STOP / DJVU Ransomware Dateien sind verschlüsselt. Sie können sie erst öffnen, wenn sie mit einem bestimmten Entschlüsselungsschlüssel für den jeweiligen Algorithmus entschlüsselt wurden.

Was tun, wenn ein Entschlüsseler nicht funktioniert??

Keine Panik, und Sichern Sie die Dateien. Wenn ein Entschlüsseler Ihre nicht entschlüsselt hat .STOP / DJVU Ransomware Dateien erfolgreich, dann verzweifle nicht, weil dieser Virus noch neu ist.

Kann ich wiederherstellen ".STOP / DJVU Ransomware" Dateien?

Ja, Manchmal können Dateien wiederhergestellt werden. Wir haben mehrere vorgeschlagen Methoden zur Wiederherstellung von Dateien Das könnte funktionieren, wenn Sie wiederherstellen möchten .STOP / DJVU Ransomware Dateien.

Diese Methoden sind in keiner Weise 100% garantiert, dass Sie Ihre Dateien zurückerhalten können. Aber wenn Sie ein Backup haben, Ihre Erfolgschancen sind viel größer.

How To Get Rid of STOP/DJVU Ransomware Virus?

Der sicherste und effizienteste Weg zur Entfernung dieser Ransomware-Infektion ist die Verwendung von a professionelles Anti-Malware-Programm.

It will scan for and locate STOP/DJVU Ransomware ransomware and then remove it without causing any additional harm to your important .STOP/DJVU Ransomware files.

Kann ich Ransomware den Behörden melden??

Falls Ihr Computer mit einer Ransomware-Infektion infiziert wurde, Sie können es den örtlichen Polizeibehörden melden. Es kann Behörden weltweit dabei helfen, die Täter hinter dem Virus zu verfolgen und zu ermitteln, der Ihren Computer infiziert hat.

Unten, Wir haben eine Liste mit Regierungswebsites erstellt, Hier können Sie einen Bericht einreichen, falls Sie Opfer eines Cyberkriminalität:

Cyber-Sicherheitsbehörden, Verantwortlich für die Bearbeitung von Ransomware-Angriffsberichten in verschiedenen Regionen auf der ganzen Welt:

Deutschland - Offizielles Portal der deutschen Polizei

Vereinigte Staaten - IC3 Internet Crime Complaint Center

Großbritannien - Action Fraud Police

Frankreich - Innenministerium

Italien - Staatliche Polizei

Spanien - Nationale Polizei

Niederlande - Strafverfolgung

Polen - Polizei

Portugal - Justizpolizei

Griechenland - Cyber Crime Unit (Griechische Polizei)

Indien - Polizei von Mumbai - CyberCrime-Untersuchungszelle

Australien - Australisches High Tech Crime Center

Berichte können in unterschiedlichen Zeiträumen beantwortet werden, abhängig von Ihren lokalen Behörden.

Können Sie verhindern, dass Ransomware Ihre Dateien verschlüsselt??

Ja, Sie können Ransomware verhindern. Der beste Weg, dies zu tun, besteht darin, sicherzustellen, dass Ihr Computersystem mit den neuesten Sicherheitspatches aktualisiert wird, Verwenden Sie ein seriöses Anti-Malware-Programm und Firewall, Sichern Sie Ihre wichtigen Dateien regelmäßig, und vermeiden Sie das Anklicken bösartige Links oder unbekannte Dateien herunterladen.

Can STOP/DJVU Ransomware Ransomware Steal Your Data?

Ja, in den meisten Fällen Ransomware wird Ihre Informationen stehlen. It is a form of malware that steals data from a user's computer, verschlüsselt es, und fordert dann ein Lösegeld, um es zu entschlüsseln.

Vielfach, die Malware-Autoren oder Angreifer drohen damit, die Daten zu löschen bzw veröffentlichen Sie es online es sei denn, das Lösegeld wird bezahlt.

Kann Ransomware WLAN infizieren?

Ja, Ransomware kann WLAN-Netzwerke infizieren, da böswillige Akteure damit die Kontrolle über das Netzwerk erlangen können, vertrauliche Daten stehlen, und Benutzer sperren. Wenn ein Ransomware-Angriff erfolgreich ist, Dies könnte zu einem Dienst- und/oder Datenverlust führen, und in einigen Fällen, finanzielle Verluste.

Soll ich Ransomware bezahlen?

Nicht, Sie sollten Ransomware-Erpresser nicht bezahlen. Ihre Zahlung ermutigt nur Kriminelle und garantiert nicht, dass die Dateien oder Daten wiederhergestellt werden. Der bessere Ansatz besteht darin, ein sicheres Backup wichtiger Daten zu haben und von vornherein auf die Sicherheit zu achten.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, Die Hacker haben möglicherweise immer noch Zugriff auf Ihren Computer, Daten, oder Dateien und kann weiterhin damit drohen, sie offenzulegen oder zu löschen, oder sie sogar zur Begehung von Cyberkriminalität nutzen. In einigen Fällen, sie können sogar weiterhin zusätzliche Lösegeldzahlungen verlangen.

Kann ein Ransomware-Angriff erkannt werden??

Ja, Ransomware erkannt werden kann. Anti-Malware-Software und andere fortschrittliche Sicherheitstools kann Ransomware erkennen und den Benutzer warnen wenn es auf einer Maschine vorhanden ist.

Es ist wichtig, über die neuesten Sicherheitsmaßnahmen auf dem Laufenden zu bleiben und die Sicherheitssoftware auf dem neuesten Stand zu halten, um sicherzustellen, dass Ransomware erkannt und verhindert werden kann.

Werden Ransomware-Kriminelle erwischt??

Ja, Ransomware-Kriminelle werden erwischt. Strafverfolgungsbehörden, wie das FBI, Interpol und andere waren erfolgreich dabei, Ransomware-Kriminelle in den USA und anderen Ländern aufzuspüren und strafrechtlich zu verfolgen. Da Ransomware-Bedrohungen weiter zunehmen, ebenso die Durchsetzungstätigkeit.

About the STOP/DJVU Ransomware Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this STOP/DJVU Ransomware how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen zu helfen, die spezifische Malware zu entfernen und Ihre verschlüsselten Dateien wiederherzustellen.

Wie haben wir die Recherche zu dieser Ransomware durchgeführt??

Unsere Forschung basiert auf einer unabhängigen Untersuchung. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, und als solche, Wir erhalten täglich Updates zu den neuesten Malware- und Ransomware-Definitionen.

Weiter, the research behind the STOP/DJVU Ransomware ransomware threat is backed with Virustotal und die NoMoreRansom Projekt.

Um die Ransomware-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.

Als Website, die sich seitdem der Bereitstellung kostenloser Anweisungen zum Entfernen von Ransomware und Malware widmet 2014, Die Empfehlung von SensorsTechForum lautet: Achten Sie nur auf vertrauenswürdige Quellen.

Wie man vertrauenswürdige Quellen erkennt:

- Immer überprüfen "Über uns" Website.

- Profil des Inhaltserstellers.

- Stellen Sie sicher, dass sich echte Personen hinter der Website befinden und keine falschen Namen und Profile.

- Überprüfen Sie Facebook, Persönliche Profile von LinkedIn und Twitter.

Ich brauche einen Decryptor von Stop djvu ransomware virus und alle meine Dateien sind mit der Erweiterung .Orkf gesperrt. Ich brauche eine aktualisierte Version von Decryptor Free. Bitte geben Sie mir eine Lösung dafür, wenn möglich.

Boa noite Amigos! Tambem ist ein Problem mit stop.djvu (arquivo: .maak

Se alguem conseguir poste aqui por favor! Obrigado!!!

Gibt es ab sofort eine Lösung für den Online-Schlüssel für .orkf?? Dank.

Ich hatte Virus BTOS

Hallo, alle miteinander, guten Abend, Wie geht es dir?

Mein Name ist Wellington und ich lebe in Brasilien

Ich habe eine große Herausforderung. Mein PC wurde von einer VFGJ-Erweiterungs-Ransomware infiziert. Nach einigen Tutorials, Ich habe es geschafft, den Virus von meinem PC zu entfernen, aber ich kann meine Dateien nicht wiederherstellen. Ich bitte um Hilfe, um zu versuchen, den Fall zu lösen, wenn es hier natürlich etwas gibt!

Alguma-Lösung für Ransomware (.Ckae)?

Bom dia, Amigos! Tambem ist ein Problem mit stop.djvu (Verlängerung: .hgsh)

Se alguem conseguir poste aqui por favor! Obrigado!!!

Hallo Milena, Ich wurde von Ransomware angegriffen. todos mis archivos en el disco externo fueron encriptados.

Se les ha agregado la extensión uuio.

A los programas en el Disco “C” se se les eliminó las licencias y no abren

bitte, Indicame si el descifrador de la variante no está disponible.

Santa Milena.

EN MI COMPU ENCONTRE NUEVA VARIANTE DE .MIIA Y .BBBW, DE LA CUAL CON ESTE PRODUCTO NO LO PUEDO SOLUCIONAR, ME TIRA EL PROGRAMA QUE ES UNA NUEVA VARIANTE. ESTO ME APARECIO EN ESTA SEMANA. BITTE können Sie mir helfen

Mein PC wurde im Februar mit der .ygkz-Ransomware-Viruserweiterung infiziert, 2021. Ich habe versucht, das kostenlose Tool zum Entschlüsseln meiner Dateien zu verwenden, aber es ist fehlgeschlagen. Nach dem Scannen, sagte dieses Werkzeug, Meine Dateien wurden mit Online-Schlüsseln verschlüsselt. Konnte meine Dateien immer noch nicht wiederherstellen. Bitte helft mir trotzdem, Wenn du kannst.

Oi, estou com meu HD externo com arquivos criptografados e eu dou aulas, ich bin verzweifelt, o Ransomware-EWDF, nenhum decodificador server ainda. Ich ajudem, bitte! Já fiz os procedimentos da remoção do vírus, isto aconteceu em 28.05.2022. E até agora estou aguardando as empresas a crareem um novo decodificador para este ransomware. Será que terei que pagar o resgate a estes hackers?? Existe punidade para eles? Meu coração está muito partido.

Hallo, Funktioniert die Entschlüsselungssoftware für den Online-Schlüssel? Da steht da kein Schlüssel gefunden wenn ich das Ding runterlade und ausprobiere.

Gibt es Lösungen zum Entschlüsseln der BBII-Erweiterung???

Hola estaria necesitandoel desincriptador para la variable .oori. ya que me tira Fehler. desde ya muchas gracias

Ich brauche den Entschlüsselungsschlüssel für den .pahd-Virus. Bitte helfen Sie mir..

Hola habra una solucion para desencriptar o descifrar extension ghas que es variante STOP/DJVU

muy preocupado

Hallo. Crees que me funcione con Ransomare .Koti es del 2020 und Archiv mi Disco

je fais tous le necessaire

tous les fichiers sont endomagés extesion : .qqjj

j ai essayé emsisoft

et voila die Nachricht :

Beachten: Diese ID wird ein Online-ID sein, Entschlüsselung ist unmöglich

Ebbn-Entschlüsseler ?

Ransomeware infiziert gelöschte Dateien nicht. Nach der Entfernung des Virus können Sie also Ihren Computer mit der recuva Freeware nach gelöschten Dateien scannen. Es wird viele gelöschte Dateien finden, die hoffentlich wiederherstellbar sind. Nach der Wiederherstellung können Sie diese Dateien öffnen und sehen, ob sie für Sie wichtig sind. Es ist etwas Arbeit, aber in meinem Fall habe ich wichtige Dateien gefunden.

Wenn Sie beispielsweise eine Datei haben, die Sie jeden Monat aktualisieren, speichern Sie sie als april.docx und löschen Sie march.docx. April.docx ist infiziert und nicht lesbar. Aber es besteht eine gute Chance, dass Sie march.docx wiederherstellen können. Viel Glück.