Sie sollten jetzt wissen, dass die beste Methode, um Ihren Computer von Ransomware und Malware im Allgemeinen zu schützen, zu verhindern, ist es auf den ersten Platz vom Betreten. Das zweite Beste ist, um ein Backup Ihrer Dateien, so dass, wenn Ransomware immer noch gelingt, in schleichen und Ihre Daten verschlüsseln, Sie haben einen Ausweg.

Verhindern von Ransomware Ihr System eindringen, jedoch, ist ziemlich hart. Schließlich, Cyber-Gauner widmen die meisten ihrer Bemühungen genau Möglichkeiten schaffen Sie dazu verleiten, eine bösartige URL klicken oder ein geschwächtes Befestigungs Öffnen der Ransomware enthält,.

Cyber Gauner Lieblings und erfolgreichste Methode zu stoßen ihre Ransomware Kreationen in Ihrem System keinen Zweifel daran, Spam-E-Mails, fleißig als legitime verkleidet. So, Wie beurteilen Sie den Betrug von dem authentisch man erkennen,?

Das ist, was ich im Detail besprechen werden unten.

Die meisten Phishing-E-Mails jetzt Ransomware enthalten

PhishMe.com, ein Anbieter von Phishing-Abwehr-Lösungen für Unternehmen, einen Bericht vor ein paar Jahren veröffentlicht vor, wonach 93% von Phishing-E-Mails Jetzt enthalten Ransomware.

Phishing-E-Mail-Kampagnen haben ein gesehen 6.3 Millionen Anstieg der rohen Zahlen, vor allem auf eine Ransomware Aufwallung gegen das letzte Quartal 2015. Das ist eine Staffelung 789% springen.

Das beängstigende Wachstum von Phishing-E-Mails mit Ransomware ist vor allem darauf zurückzuführen, dass Ransomware dank der Ransomware-as-a-Service (RAAS), die hohen ROI Cyber-Gauner bekommen, und die relative Sicherheit und Anonymität seiner Schöpfer. Die geforderte Lösegeld ist in der Regel erträglich hoch, so Opfer wählen, um es einfach für ihre entschlüsselten Dateien im Austausch zahlen und es hinter sich bringen, anstatt ihre Daten wiederherzustellen kämpfen, die in ein Gesamt Chaos in der Endwindung kann. Aber die Tatsache, dass die Opfer entscheiden oft die Cyber-Gauner zu zahlen ist, was sie Ransomware Viren zu verbreiten fördert noch mehr.

Wie Cyberkriminelle mit Ransomware den perfekten E-Mail-Betrug erstellen

Wieder, Spam-E-Mails sind die Lieblings-Weg Cyber Gauner Ransomware zu verteilen. Es funktioniert einfach. Die bösartige E-Mail wird sorgfältig ein berechtigtes Absender zu imitieren gefertigt. Und, wenn der Benutzer in Eile, oder neugierig genug oder einfach nicht über die Gefahren, die in seinem Posteingang verstecken können, er wird es öffnen.

Cyber Gauner haben eine Vielzahl von Möglichkeiten, um den E-Mail-Träger ihrer Ransomware anpassen. Sie benutzen Geo-Targeting wesentliche Details über die angesprochenen Nutzer lernen. Sie werden dann lokale Marken imitieren, Banken, Ministerien, andere Institutionen und Organisationen, etc. dass die Benutzer oder verwenden möglicherweise in Kontakt sind und Ihre Sprache und Landeswährung als auch nutzen.

Cyber Gauner auch verwenden Soft-Targeting.

“Dies war eine Zeit lang ein schleichender Trend jetzt,” sagte Brendan Griffin, Threat Intelligence Manager bei PhishMe.

Weiche gezielte Phishing-E-Mails zielen darauf ab, Menschen in einer bestimmten Job Kategorie:

"Es ist irgendwo zwischen einem Unternehmen Kompromiss E-Mail oder Spear-Phishing-Angriff, die an einer bestimmten Exekutive gezielt, und die Universal Spam-Mail, die an alle geht,“Nach csoonline.com.

Wie man erkennt E-Mails mit Ransomware

Besessen mit Sicherheit drehen kann Ihr Cyber-Leben in einen Alptraum denn je mehr man für Bedrohungen aussehen, desto mehr Spuren von ihnen finden Sie,. Sein hyper-wachsam, jedoch, würde Wunder für Ihre Cyber-Sicherheit. Und das bedeutet, auf erzogen werden, was da draußen und wie man es vermeiden. Hier sind einige Tipps, wie Sie tatsächlich die guten von den schlechten unterscheiden:

Einweg oder temporäre E-Mail-Domänen

Cyber Gauner verwenden oft Einweg- oder temporäre E-Mail-Domänen Ransomware und andere schädliche Komponenten zu verbreiten. Im Grunde, nachdem Sie eine solche E-Mail geöffnet haben, es wird selbst löschen.

Sie können eine detaillierte Liste solcher Domains finden eine Vorstellung davon zu gewinnen, wie sie aussehen möglicherweise wie – gist.github.com – und vermeiden.

Vertriebsstandorte von Ransomware

Wenn Sie Zweifel an einer URL in einer E-Mail enthalten sind, haben Sie gerade geöffnet, Klicken Sie es nicht. Benutze einen Ransomware tracker welche Art von Websites, einige der berüchtigtsten Ransomware Viren verwenden und wachsam seine solchen URLs nicht nur in Ihrem Posteingang zu sehen. Schließlich, Spam-E-Mails sind nicht der einzige Weg Ransomware zu verbreiten.

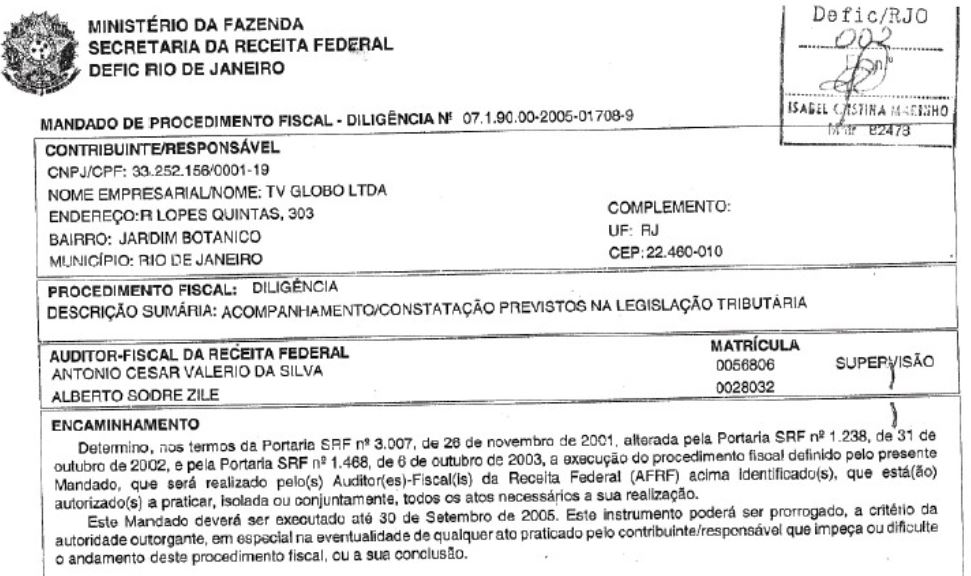

Eine Nachricht von einer Regierungsbehörde

Unten ist ein Beispiel eines in einer Spam-E-Mail enthielt bösartigen Anhang Ziel zu verbreiten Philadelphia Ransomware. Es sieht aus wie eine legitime Mitteilung der brasilianischen Finanzministeriums. Sobald Sie die Anlage öffnen, Sie lösen die Download-Prozess der Ransomware. Und, während Sie sich fragen, warum Sie diese Mitteilung des Ministeriums Brasilien erhalten, Philadelphia Ransomware hat bereits in den Computer eingeschlichen und hat ohne Ihr Wissen oder die Erlaubnis, Ihre Dateien verschlüsselt.

Der E-Mail-Absender und Unterschrift

Bevor Sie die URL klicken oder das Öffnen der Anlage in einer E-Mail, sorgfältig den Absender überprüfen und die Unterschrift. Der Mangel an Informationen über den Absender / signer und Kontaktdaten schlägt eine phish.

Wie für den Sender, Cyber-Gauner fälschen oft die Anzeigenamen der Spam-E-Mail. Der Weg zurück, eine E-Mail-Daten-Lösungsanbieter, analysiert mehr als 760,000 E-Mail-Bedrohungen Targeting 40 der größten Marken der Welt, und berichtet dass fast die Hälfte von ihnen spoofed die Marke in dem Anzeigenamen.

Etwas einfach nicht richtig aussehen

Casino Sicherheitsteams in Las Vegas sind darauf trainiert, für irgendetwas zu suchen, die nicht ganz sehen richtig. Sie kamen sogar mit einer Laufzeit bis – „JDLR“ - das steht für „einfach nicht richtig aus“. Gleiches gilt für E-Mails, zu.

einfach gesagt, wenn dir etwas verdächtig vorkommt, nicht öffnen, es.

Verwandte Lektüre:

- Gefälschte geknackte Software liefert STOP Ransomware

- LockFile Ransomware verwendet einzigartige intermittierende Verschlüsselung, um der Erkennung zu entgehen

- Conti Ransomware kann jetzt Datensicherungen zerstören