Google Mail-Phishing-Versuche wurden registriert. Sicherheitsforscher bei Wordfence haben eine hochwirksame und massiv verbreiten Phishing-Technik Stehlen Login-Daten für Google Mail und andere Dienste erfasst. Offenbar, während der letzten paar Wochen, technisch versierte durch die Google Mail-Phishing-Angriffe kompromittiert Nutzer wurden Berichte und Details zu teilen, so dass mehr Nutzer wissen.

Google Mail Phishing-Angriff: Technische Daten

Google Mail ist das primäre Ziel dieser Versuche, aber auch andere Dienste als auch gezielte. Es ist eine typische Phishing-Betrug, wo der Angreifer eine E-Mail an einen Google Mail-Konto senden würde. Die E-Mail angezeigt werden kann das Ziel von jemandem geschickt werden weiß, und das ist, weil ihr Konto wurde gehackt. Die E-Mail kann eine Anlage eines Bildes umfassen. Nach dem Klicken auf das Bild, um eine Vorschau, eine neue Registerkarte öffnen, und der Benutzer aufgefordert werden, sich in Google Mail erneut anmelden. Die Adressleiste zeigt die folgende Adresse: accounts.google.com, so auch das erfahrene Auge kann die Irre geführt werden.

Sobald die Anmeldung in abgeschlossen, die gezielte Konto kompromittiert. Hier ist, was ein Opfer der Phishing-Schema Aktien:

Die Angreifer melden Sie sich bei Ihrem Konto sofort, sobald sie die Anmeldeinformationen erhalten, und sie verwenden eine Ihrer tatsächlichen Anhänge, zusammen mit einem Ihrer tatsächlichen Betreffzeilen, und es den Leuten in Ihrer Kontaktliste senden.

Beispielsweise, sie gingen in Betracht eines Schülers, eine Anlage mit einem athletischen Team Trainingsplan gezogen, erzeugt den Screenshot, und dann gepaart, dass mit einer Betreffzeile war tangential verwandte, und per e-Mail an die anderen Mitglieder des athletischen Team.

Der gesamte Prozess geschieht sehr schnell, und es ist entweder automatisiert oder die Angreifer sind im Standby-Modus, Verarbeitung der kompromittierten Accounts.

Sobald der Zugang zu einem Konto erhalten, Der Angreifer hat vollen Zugriff auf alle E-Mails des Opfers, und wird auch Zugang zu anderen Diensten über das Passwort-Reset-Mechanismus gewährt. Dies schließt andere E-Mail-Konten, SaaS-Dienste, etc.

Ausführliche Beschreibung der Google Mail-Phishing-Angriff ist verfügbar unter Wordfence.

Phishing Oft Beliebte Dienst wie Google Kompromiss

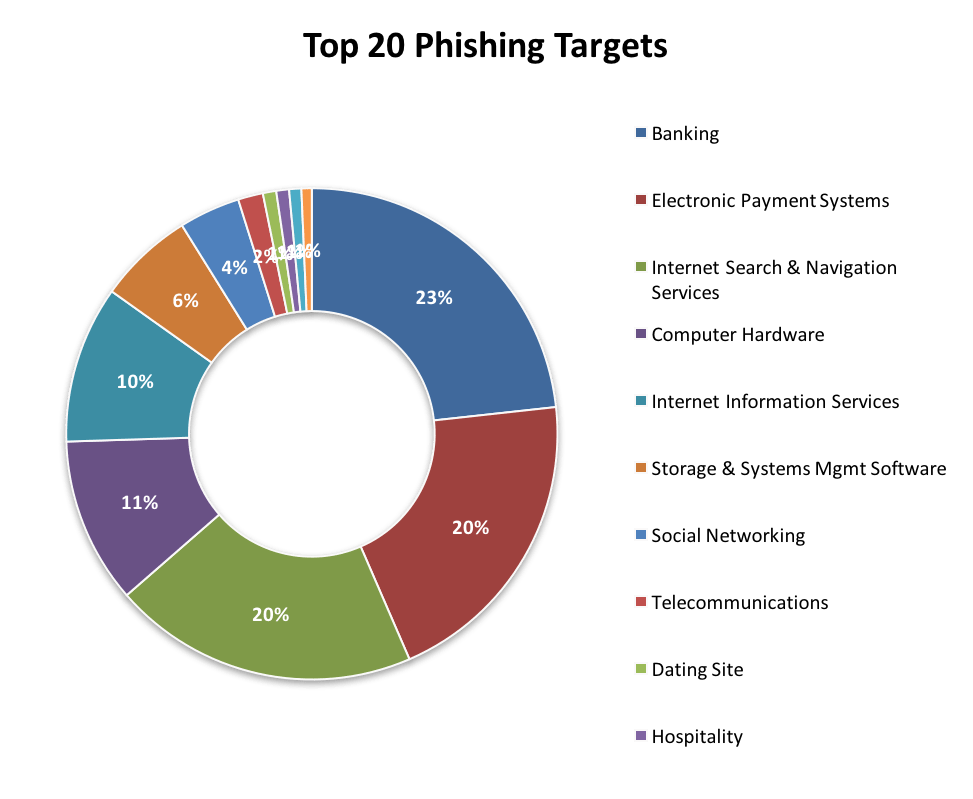

Letztes Jahr, Webroot Forscher festgestellt, dass Google das Unternehmen mit der größten negativen Auswirkungen eines Identitätswechsel ist. Diese werden als Hochrisiko-Organisationen umrissen, mit 21% aller Phishing-Seiten im Zeitraum Januar-September 2016 Identitätswechsel Google.

Obendrein, Angreifer sind unruhig, wenn es um die Entwicklung neuer Taktiken und Angriffsvektoren kommt, und Phishing ist keine Ausnahme. Sensible Informationen ist sehr wünschenswert,, und die Verschiebung in Richtung "böswillige-Software und-Aktivitäten-as-a-Service" nur macht die Dinge schlimmer.

Phishing Statistik, Update April 2017

Looking Cyber Solutions berichtet eine Zunahme der Phishing-Aktivitäten in der ersten Aprilwoche. Insgesamt Phishing-Aktivitäten erhöhte sich um 30%, der bemerkenswerteste Anstieg der elektronischen Zahlungssysteme Industrie registriert werden:

Google Mail-Phishing-Versuche wurden nicht beobachtet. Jedoch, Phishing-Angriffe auf andere Dienste haben. Dropbox hat im April ins Visier genommen, 2017, über elegant gestaltete E-Mails, die legitim aussehen. Einer der Betrug Dropbox beteiligt versuchte Ernte Benutzer Dropbox Anmeldedaten eine Bestellanfrage verwenden, die wie ein legitimes sah aus. Der andere Betrüger versucht den Benutzers des E-Mail-Passwort über eine gefälschten File-Sharing-Anfrage zu stehlen.

A LinkedIn Phishing-Angriff hat sich auch aktiv in Mitte April festgestellt worden. Die Regelung wurde versucht, Nutzer des professionellen Netzwerk zu betrügen ihren Lebenslauf hochladen. Betrüger wurden E-Mails über angebliche „offene Stellen für aktiven LinkedIn Benutzer“ Senden.

Wie Sie bemerkt haben,, trotz der unterschiedlichen Ziele (Gmail, Dropbox, Facebook, LinkedIn, verschiedene Banken, usw.) Phishing-E-Mails haben immer viel gemeinsam.

Tipps, um sich vor Phishing-Versuche zu schützen

- Seien Sie vorsichtig mit E-Mails fordern persönliche Daten von Ihnen. Denken Sie daran, dass legitime Services in der Regel nicht über solche Anfragen per E-Mail senden.

- Lassen Sie sich nicht in verlosen sensible Details ausgetrickst, finanzielle Details enthalten. Denken Sie daran, dass Angreifer auch Angstmacherei verwenden, können Sie locken in ihre persönlichen Daten preiszugeben.

- Seien Sie vorsichtig mit generic-Suche Anfragen nach Informationen. Eine legitime E-Mail von einer legitimen Organisation wie eine Bank würde wissen, den Namen der Person. Phishing-E-Mails beginnen oft mit "Sehr geehrter Herr / Frau".

- Melden Sie keine sensiblen Informationen über Formulare in E-Mail-Nachrichten.

- Nicht mit Links oder Anhänge in einer E-Mail in Wechselwirkung treten, wenn Sie absolut sicher sind, die E-Mail von einer vertrauenswürdigen Quelle stammt.

- Stellen Sie sicher, dass Ihre Anti-Malware-Schutz ein Feature vor Phishing hat.

Spy Hunter Scanner nur die Bedrohung erkennen. Wenn Sie wollen, dass die Bedrohung automatisch entfernt wird, Müssen sie die vollversion des anti-malware tools kaufen.Erfahren Sie mehr über SpyHunter Anti-Malware-Tool / Wie SpyHunter Deinstallieren