Was ist AcceleratePCPro Malware? Was macht AcceleratePCPro Malware machen? Ist AcceleratePCPro Malware Safe? Können Sie vertrauen AcceleratePCPro Malware? Ist AcceleratePCPro Malware ein Virus??

Die AcceleratePCPro-Malware ist eine gefährliche Waffe, die weltweit gegen Computerbenutzer eingesetzt wird. Es infiziert über verschiedene Strategien. Unser Artikel gibt einen Überblick über sein Verhalten nach den gesammelten Proben und verfügbaren Berichte, Auch kann es hilfreich sein bei dem Versuch, den Virus zu entfernen.

Threat Zusammenfassung

| Name | AcceleratePCPro |

| Art | Trojan |

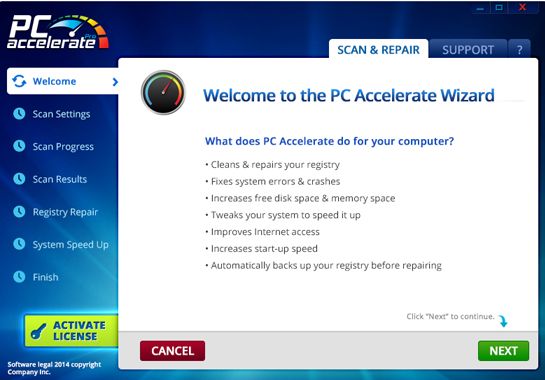

| kurze Beschreibung | Die AcceleratePCPro Malware ist ein Betrugsprogramm, das zur Infiltration von Computersystemen entwickelt wurde. |

| Symptome | Die Opfer dürfen keine offensichtlichen Symptome einer Infektion auftreten. |

| Verteilungsmethode | phishing-Nachrichten, Freeware-Installationen, gebündelte Pakete, Skripte und andere. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Benutzererfahrung | Abonnieren Sie unseren Forum um AcceleratePCPro zu diskutieren. |

AcceleratePCPro Malware - Verteilungsmethoden

Der AcceleratePCPro-Trojaner ist ein Schadprogramm, bei einem andauernden Angriff auf Computeropfer entdeckt. Es wird ein Name verwendet, der im Allgemeinen verwendet wird, um generische Systemdienstprogramme zu kennzeichnen, Eine Strategie, die bei Hackern immer beliebter wird. Die Virusproben können mit verschiedenen Strategien und von mehreren Hacking-Kollektiven gleichzeitig verteilt werden.

Derzeit ist nicht bekannt, welche Gruppe hinter der laufenden Kampagne steht und welche die Haupttaktik für die Bereitstellung der AcceleratePCPro-Malware ist. Wir gehen davon aus, dass die allgemeine Strategie darin besteht, sie optisch ansprechend und mit verdeckten Funktionen zu erstellen. Derzeit wissen wir nicht, welche Hacking-Gruppe hinter der Bedrohung steht. Jedoch, Wir können daraus schließen, dass die bevorstehenden Angriffe eine oder mehrere der gängigen Übermittlungsmethoden verwenden werden.

Die Virendateien können in unabhängigen Dateien erstellt oder Teil anderer Dateien werden. Übliche Varianten sind Makro-infizierte Dokumente die eingebaute Skripte haben. Sie fordern die Ausführung der integrierten Makros an, was zu einer Virusinfektion führt. Alternative Formen, unter denen solche Nutzlastträger erstellt werden können, sind Anwendung Installateure. Sie werden aus allen gängigen Programmen erstellt, die aus dem Internet heruntergeladen und ausgeführt werden: System-Utilities, Produktivitätsanwendungen, Kreativität Suiten, und sogar Computerspiele. Der Virus wird automatisch ohne Zustimmung installiert.

Die Kriminellen können unterschiedliche verwenden Phishing-Taktik die Opfer zu manipulieren, um zu glauben, dass sie auf legitime und sichere Inhalte zugreifen. Die Dateien können Teil von Hacker-kontrollierten Sites sein, die auf ähnlich klingenden Domainnamen gehostet werden können und sogar selbstsignierte Sicherheitszertifikate enthalten. In dieser Hinsicht können Hacker alternativ produzieren E-Mail-Nachrichten Das kann so gestaltet werden, dass es wie Benachrichtigungen aussieht, Briefe, und Verträge. Links zu den Opfern’ Dateien können angehängt oder direkt mit den E-Mail-Nachrichten verknüpft werden.

Wir erinnern unsere Leser daran, dass mit Viren infizierte Inhalte leicht hochgeladen werden können File-Sharing-Netzwerke wie BitTorrent und Online-Communities wie Foren, Chatrooms und soziale Netzwerke. Die Hacker können gefälschte oder gestohlene Identitäten verwenden, um die Opfer dazu zu bringen, die relevanten Dateien herunterzuladen und auszuführen.

Sobald die Bedrohung auf einem bestimmten Computer ausgeführt wird, werden die integrierten Anweisungen gestartet, was zu verschiedenen Manipulationen des Host-Computers führt. Der größte Teil der Malware dieser Kategorie führt zu einer Art von Datenerfassung verarbeiten. Die Viren-Engine sucht nach sensiblen persönlichen Daten, Maschineninformationen und Anwendungsdaten gemäß den integrierten Hacker-Anweisungen. Alle gesammelten Informationen werden sofort an die Hacker übertragen.

Proben können zu verschiedenen Arten von führen Systemänderungen, Die genauen Änderungen hängen von den einzelnen Angriffskampagnen ab. In den meisten Fällen umfasst dies die Boot Optionen, Die vorgenommenen Änderungen starten den Virus, sobald der Computer eingeschaltet wird. Dies kann auch den Zugriff auf den Wiederherstellungsstart blockieren, was das Entfernen mit gängigen manuellen Methoden sehr schwierig macht.

Windows-Registrierung Werte können geändert oder neu erstellt werden. Dies kann zu gefährlichen Änderungen führen, z. B. zur Unfähigkeit, bestimmte Dienste auszuführen, Performance-Probleme, und automatischer Start der Virendateien. Die AcceleratePCPro-Malware kann auch als verwendet werden Mechanismus zur Lieferung von Zwischennutzlasten für beliebte Viren. In diesem Fall ist das häufigste Virus das Trojanisches Pferd Infektion — Sie werden einen lokalen Agenten einrichten, der eine Verbindung zu von Hackern kontrollierten Servern herstellt, Dadurch können die Kriminellen die Kontrolle über die infizierten Maschinen übernehmen.

Die AcceleratePCPro-Malware kann zusätzlich als Zwischenprodukt verwendet werden Virus installieren — Beispiele können sein Trojanisches Pferd Infektionen — Hierbei handelt es sich um Small Agent-Clients, die eine Verbindung zu von Hackern kontrollierten Servern herstellen und es ihnen ermöglichen, die Kontrolle über die Opfer-Clients zu übernehmen und Benutzerdaten zu entführen. Diese besondere Bedrohung, bekannt als AcceleratePCPro Malware, wird schließlich auch andere Aktionen verursachen. Sie hängen von den integrierten Hacker-Anweisungen ab.

AcceleratePCPro Malware - Detaillierte Beschreibung

Sobald es auf einem bestimmten System installiert ist, beginnt die AcceleratePCPro-Malware mit der Ausführung ihrer integrierten Ausführungssequenz. Es kann sich von Kampagne zu Kampagne ändern, jedoch, Wir gehen davon aus, dass die beliebtesten Aktionen ausgeführt werden.

In der Regel, Solche Infektionen beginnen mit einem erste Datenerfassung, entwickelt, um wichtige Informationen zu entführen: Betriebssystemwerte, installierte Hardware-Komponenten, und Benutzerdaten. Dieser Schritt ist mit der Möglichkeit verbunden, Verbrechen wie Identität oder finanziellen Missbrauch und Diebstahl zu begehen.

Dieses Handbuch gilt zwar für die Malware-Versionen, Möglicherweise gibt es ein völlig legitimes Programm, das so genannt wird. Die mit Viren infizierten Kopien werden als genau dasselbe Programm angezeigt. Jedoch, Wenn sie auf den lokalen Computern ausgeführt werden, werden verschiedene Aktionen ausgeführt. Die meisten von ihnen werden verwandt sein mit Systemänderungen, einschließlich einer dauerhaften Installation der Malware. Es wird jedes Mal ausgeführt, wenn der Computer eingeschaltet wird, und kann auch den Zugriff auf die Wiederherstellungsstartoptionen blockieren, Dies macht es sehr schwierig, die meisten manuellen Benutzerentfernungsanleitungen zu befolgen.

Im Rahmen der Virenaktionen, Die Hacker können zusätzlich die Fähigkeit dazu einschließen Entfernen sensible Daten einschließlich aller Sicherungen oder Kopien von Schattenvolumes. Eine andere gefährliche Aktion, die normalerweise ausgeführt wird, ist die weiterer Malware Einsatz— In diesem Fall ist die häufigste Form die Ransomware-Virus. Dies ist eine Bedrohung für die Dateiverschlüsselung, mit der Benutzerdateien mit einer starken Verschlüsselung verarbeitet werden können. Auf die resultierenden Daten kann nicht zugegriffen werden, und die Benutzer werden erpresst, um eine Entschlüsselungsgebühr zu zahlen. Dies erfolgt durch eine speziell erstellte Lösegeldnotiz oder eine Sperrbildschirminstanz.

Wenn Systemänderungen sind Teil des Virencodes, Sie werden hauptsächlich die Windows-Registrierung. Dies umfasst die Erstellung neuer virenspezifischer Werte und die Änderung bereits vorhandener Programmelemente. Dies führt zu schwerwiegenden Leistungsproblemen, die Unfähigkeit, bestimmte Dienste auszuführen, und möglicher Datenverlust.

Gleichzeitig zusätzliche Virusinfektionen kann gestartet werden: Dies ist normalerweise der Fall bei Datei Verschlüsselungs- Ransomware. Diese Malware-Kategorie dient dazu, sensible Benutzerdaten zu lokalisieren und mit einem starken Algorithmus zu verarbeiten. Alle Opfer’ Dateien werden umbenannt und unzugänglich gemacht. Die Opfer werden anschließend erpresst, um eine bestimmte Entschlüsselungsgebühr zu zahlen. Dies kann über Sperrbildschirminstanzen oder Lösegeldnotizen in verschiedenen Ordnern erfolgen.

Entfernen Sie die AcceleratePCPro-Malware

Wenn Sie wollen, dass die zu entfernen AcceleratePCPro Malware unerwünschte Software von Ihrem Computer Wir empfehlen Ihnen, bestimmte Anti-Malware-Software zu verwenden. Mit einem solchen ein Anti-Malware-Programm, Ihr Computer wird mit einem besseren Schutz bleiben und gesund Performance-weise in der Zukunft bleiben.

Preparation before removing AcceleratePCPro.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Scannen Sie mit dem SpyHunter Anti-Malware-Tool nach AcceleratePCPro

Schritt 2: Reinigen Sie alle Register, erstellt von AcceleratePCPro auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort von AcceleratePCPro erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by AcceleratePCPro on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

AcceleratePCPro FAQ

What Does AcceleratePCPro Trojan Do?

The AcceleratePCPro Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like AcceleratePCPro, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can AcceleratePCPro Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can AcceleratePCPro Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

About the AcceleratePCPro Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this AcceleratePCPro how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on AcceleratePCPro?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the AcceleratePCPro threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.