Dieser Artikel wurde um zu erklären, die Sie erstellt, was das ist Büro 365 Phishing-Betrug und wie man sie so gut wie alle potenziell unerwünschte Programme entfernen durch sie geliefert.

Dieser Artikel wurde um zu erklären, die Sie erstellt, was das ist Büro 365 Phishing-Betrug und wie man sie so gut wie alle potenziell unerwünschte Programme entfernen durch sie geliefert.

Die Büro 365 Phishing-Betrug ist eine beliebte Malware-Taktik, die in Computer-Anwender zu manipulieren versucht, sich mit Viren zu infizieren oder die Offenlegung ihrer Kennwörter. Im Moment haben wir Informationen nicht über die Täter dahinter. Unsere Artikel gibt eine ausführliche Erklärung, wie es propagiert und wie Opfer versuchen kann, aktive Infektion zu entfernen.

Threat Zusammenfassung

| Name | Office365 Phishing Scam |

| Art | Phishing E-Mail-Betrug |

| kurze Beschreibung | Das Büro 365 Betrug Phishing ist ein aktuelles Beispiel für den Betrug Taktik, die die Ziele in Interaktion mit einem Betrug Website extorts. |

| Symptome | Die Opfer werden E-Mails erhalten, die Phishing-Anweisungen enthalten. |

| Verteilungsmethode | Verschiedene, einschließlich der beliebtesten Methoden. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum Office365 Phishing Scam zu Besprechen. |

Büro 365 Phishing-Betrug — Update September 2020

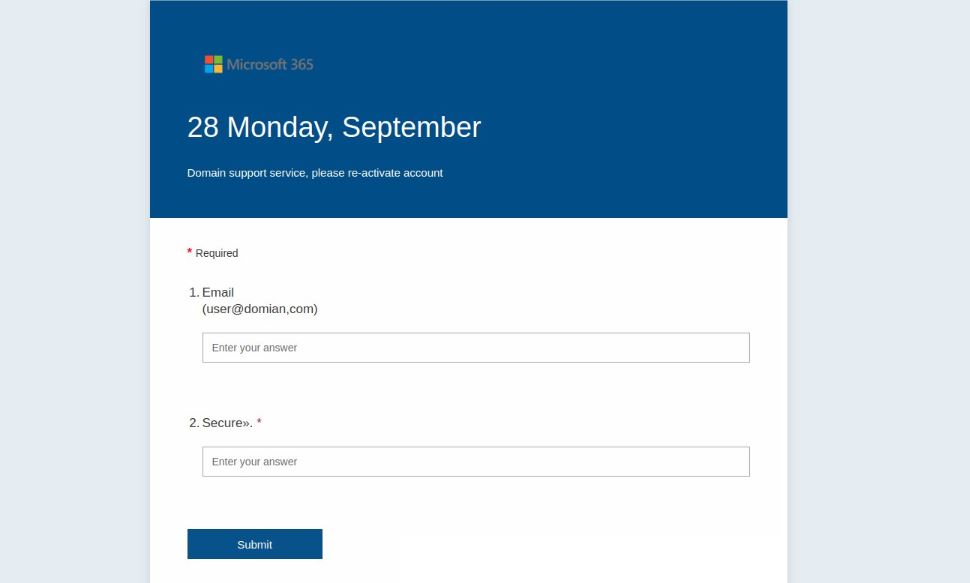

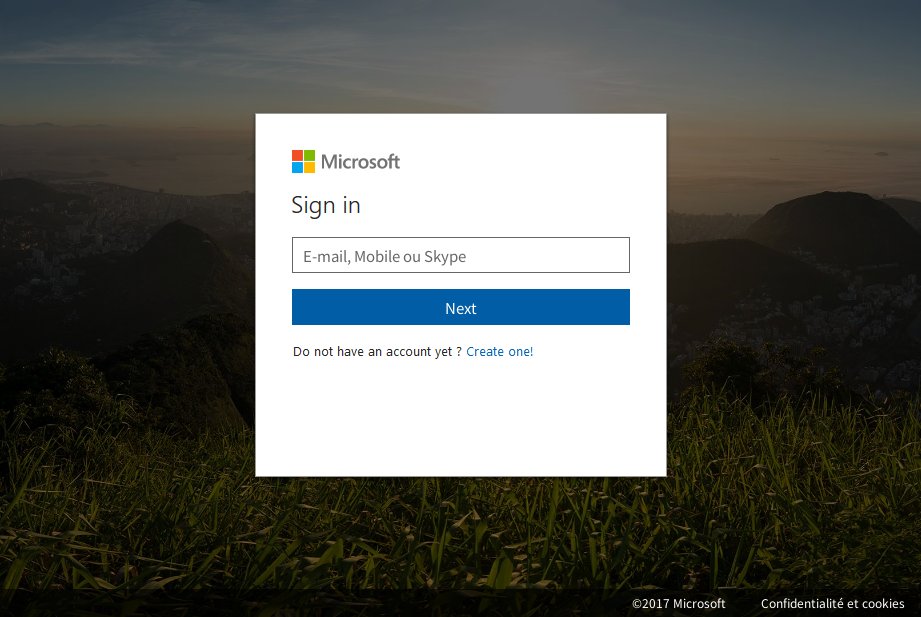

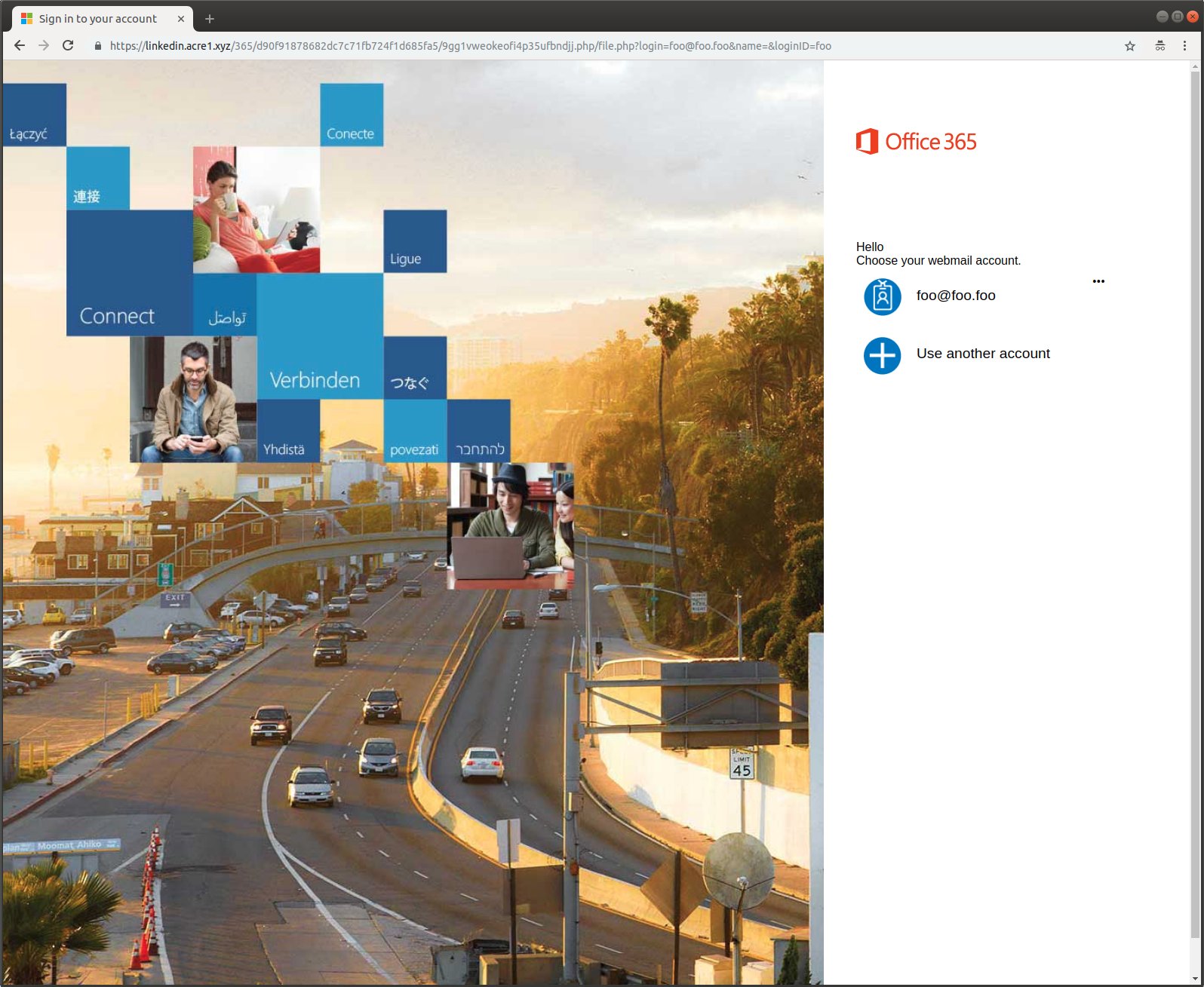

Im September 2020 Die Phishing-Angriffe wurden mit einer neuen Angriffskampagne mit diesem Betrug fortgesetzt. Diesmal haben sich die Kriminellen auf ein neues Image und eine neue Strategie konzentriert, die sich von den vorherigen unterscheiden. Sie versuchen, die Opfer so zu manipulieren, dass sie glauben, auf eine legitime Office-Anmeldeseite zuzugreifen, indem sie einen domänenbezogenen Domainnamen vortäuschen.

Die tatsächliche Methode zur Übermittlung der URLs kann variieren. Die häufigste Methode besteht darin, sie in von Hackern kontrollierte SPAM-Kampagnen oder durch andere Bedrohungen einzubetten. Dies kann durch Einfügen von Links in andere Hijacker und von Hackern kontrollierte Werbenetzwerke erfolgen.

Diese neue Phishing-Kampagne zeigt nicht nur einen Anmeldebildschirm an, in dem Sie nach der E-Mail-Nachricht gefragt und anschließend weitere Werte hinzugefügt werden. Stattdessen wird ein Anmeldebildschirm mit dem Logo des Dienstes und den Feldern für die E-Mail-Adresse und das Passwort des Opfers angezeigt. Wir haben auch die Bestätigung erhalten, dass einige der angezeigten Seiten übersetzte Versionen der Seite enthalten. Dies lässt uns glauben, dass die Seiten Tracking-Cookies bereitstellen und Web-Technologie verwenden, um den Standort der Besucher zu bestimmen. Diese Informationen werden dann verwendet, um eine übersetzte Seite des Phishing-Betrugs bereitzustellen.

Büro 365 Phishing - Update Oktober 2019

Computer-Kriminelle nutzen nun eine erweiterte und komplexe Technik, um die angestrebten Ziele zu beeinflussen. Nicht nur sind die Hacker kontinuierlich die Schaffung neuer Hacker-Sites gemacht, sondern als gefälschte Anmeldeaufforderungen Erstellen sie jetzt eine zusätzliche Überprüfung verwenden. Die Websites werden auf ähnlich klingenden Domainnamen gehostet und sind genau wie die echten Microsoft-Seiten und die zugehörigen Websites gestaltet.

Früher, wenn die Benutzer in ihren Anmeldeinformationen eingegeben wurden sie mit einer Fehlerseite präsentiert, In diesem Moment wird ihren Benutzernamen und das Passwort sofort an die Kriminellen weitergeleitet. Die neueren Seiten werden jedoch Rohr sie auf die legitimen Microsoft-Seiten und öffnen den Posteingang des Opfers. Die genaue Malware-Sequenz ist die folgende:

- Die Opfer erhalten Phishing-E-Mail-Nachrichten, die Social-Engineering-Taktiken verwenden, um die Empfänger so zu manipulieren, dass sie glauben, eine legitime Nachricht von Microsoft erhalten zu haben. Alle der ausgebrachten Links werden die gefälschten Hacker gesteuerte Seiten führen. Sie basieren auf Microsoft Azure gehostet und in den Hacker-made Websites eingebettet. Die gefährliche Tatsache hierbei ist, dass diese Seiten mit den Microsoft-Sicherheitszertifikaten geliefert werden. Der Web-Browser des Besuchers nicht die Benutzer warnt, dass dies eine Phishing-Site ist.

- Wenn die Hacker-made Anmeldungsaufforderungen interagierten mit und die Benutzer eingeben in ihren Anmeldeinformationen wird ein Skript, um die übermittelten Informationen. Dies wird durch das Auslösen eines Back-End-Client durchgeführt, die die Anmeldeinformationen über das IMAP-Protokoll überprüfen wird.

- Wenn die Anmeldung erfolgreich ist ein Hacker-gesteuerten Motor startet, den Inhalt des Opfers Posteingang abrufen. Auf dem Frontend werden die Opfer zu ihren legitimen inboxes wie die Anmeldeinformationen bereits über die eingebettete Seite bestanden haben gezeigt,.

Diese Angriffe werden als extrem gefährlich eingestuft, da die meisten Benutzer keine Möglichkeit haben, zu wissen, dass sie Opfer der Phishing-Betrug gefallen. Benutzer sollten sehr vorsichtig sein, wenn E-Mail-Benachrichtigungen oder Besuch von Seiten öffnen, die auf Domain-Namen gehostet werden, die nicht von Microsoft gehostet wird.

Dieser Angriff wird durch eine sehr erfahrenen Hacker-Gruppe koordiniert werden, Das gibt uns Grund zu der Annahme, dass die Verbindungen auch andere Kanäle gesendet werden können, einschließlich Social-Media-Profile. Der Hacker verwendet gehackte oder automatisch generierte Profile und poste dort die gefälschten Mitteilungen. Dies kann entweder über die Fristen sein, Wände und anderen öffentlichen Bereichen, sowie Gruppen-Chats und private Nachrichten.

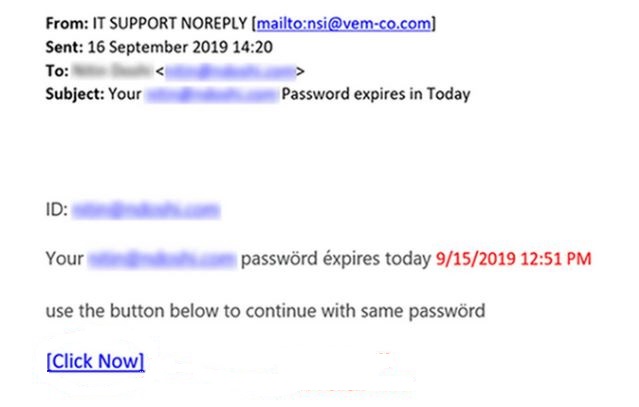

Büro 365 Phishing Scam - Verteilung Ways – Update September 2019

Eine neue Kampagne wurde kürzlich von Sicherheitsexperten entdeckt. Die Opfer erhalten E-Mails Phishing besagt, dass es aus dem Support-Team kommt. Die Benutzer werden in das Denken manipuliert, dass ihr Passwort gesetzt auslaufen und sie brauchen sie zurücksetzen. Ein Link wird sie zur Verfügung gestellt, die zu einem Login-Prompt-Fenstern führen werden - wenn die Benutzer in ihren Anmeldeinformationen eingeben, werden diese an den Hacker weitergeleitet werden.

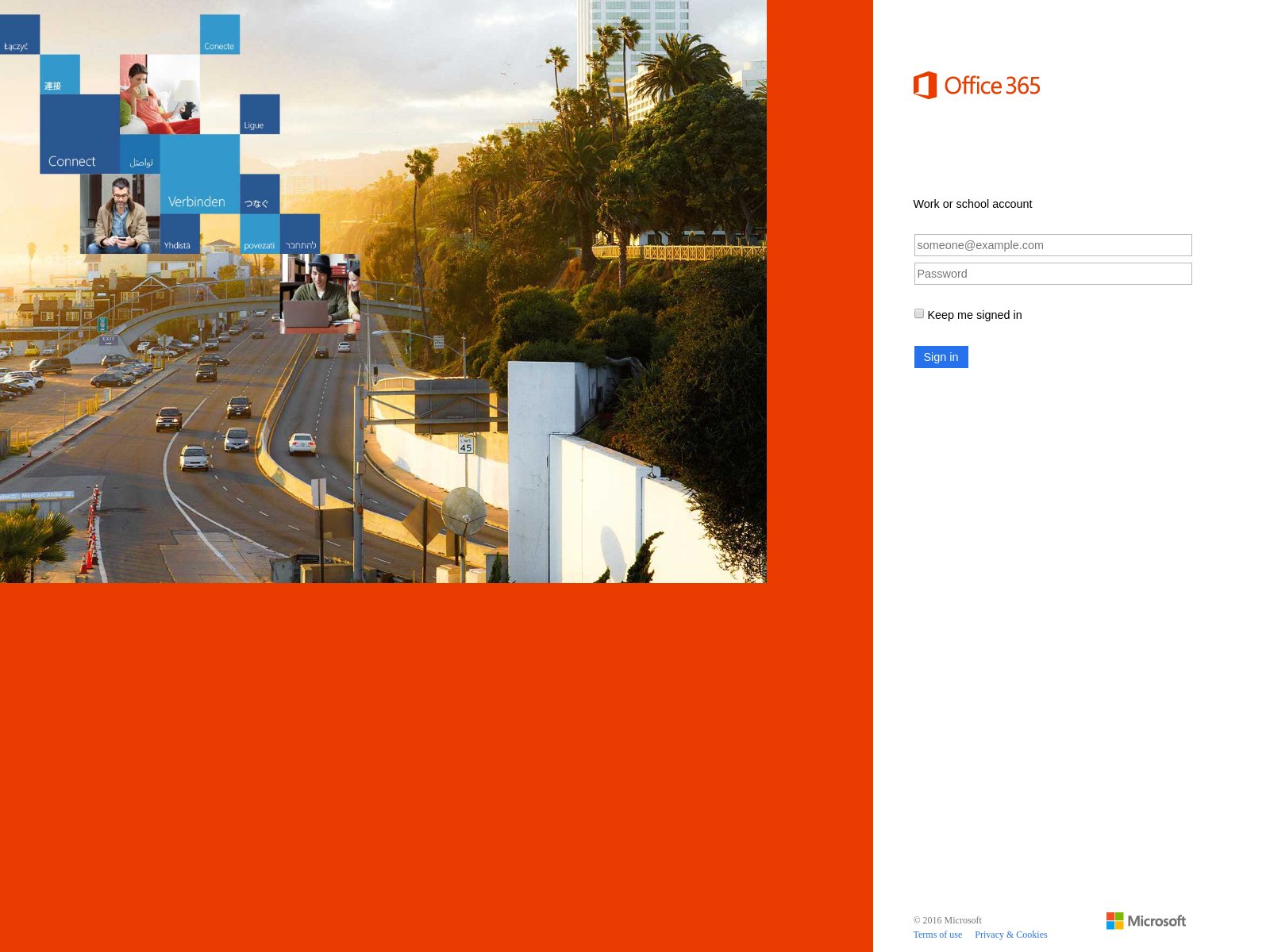

Büro 365 Phishing Scam - Verteilung Ways – Update August 2019

Mehrere neue Angriffe nutzen eine gefälschte Anmeldeseite. Jedoch ist die Technik, die die Angreifer verwenden ist neu. Die Phishing-Seiten werden auf der Cloud-Infrastruktur von Microsoft Azure gehostet, die viele Nutzer zu denken können, dass die Seite auf den gleichen Servern gehostet wird. Was ist besonders gefährlich ist, dass die Seite ein gültiges SSL-Zertifikat von Microsoft beim Besuch wird angezeigt. Direkte Phishing-Attacken mit verschiedenen anderen Dienstleistungen und Produkten der Firma auch möglich gemacht werden,: Büro, Microsoft Onedrive und etc.

Der Hacker hat ein Skript erstellt, das automatially die Unternehmen der Marke Ressourcen kratzen kann und schaffen sehr überzeugend Login-Seiten. Was ist besonders besorgniserregend ist, dass die Programmierer in einem zusätzlichen Maße hinzugefügt haben, die in dem Bypass ziemlich hart sein können,.

> Büro 365 Phishing Scam - Verteilung Ways

Es gibt verschiedene Szenarien, die die Hacker-Operatoren hinter den Betrugsnachrichten verwenden können. Die einzelne Kampagnen können durch verschiedene Personen und Gruppen und gezielt gegen verschiedene Bereiche betrieben werden.

Eine der häufigsten Methoden ist die Verteilung der Spam-E-Mails - sie sind in der Masse und Nutzung Web-Design-Elemente aus bekannten Internet-Dienste gesendet, Unternehmen oder Websites, dass die Benutzer verwenden können. Die Phishing-Seiten können so angepasst werden, dass sie von Microsoft gesendet werden. Die enthaltenen interaktiven Elemente anstelle des eigentlichen Dienstes führen zu Anmeldeseiten für Betrug oder zum Herunterladen von Viren.

Eine Alternative ist die Schaffung von gefälschte Web-Sites das wird ähnlich klingende Domain-Namen verwenden und Inhalte. Um die Benutzer zu täuschen die Administratoren können auch Sicherheitszertifikate hinzufügen, die mit dem Namen der Website oder einen ähnlichen Namen wie Microsoft unterzeichnet werden. Ihr Hauptziel ist es, die Besucher zum Herunterladen einer Datei oder zur Interaktion mit einem Skript zu zwingen, das sie letztendlich zur legitimen Hauptzielseite weiterleitet.

Diese beiden Verfahren sind auch sehr beliebt bei der Verbreitung infizierten Nutzlastträger. Es gibt zwei Haupttypen, die zu einer erfolgreichen Weiterleitungsinfektion führen können:

- bösartige Dokumente - Die Kriminellen können Dokumente mit bösartigen Makros in allen gängigen Formaten Handwerk: Präsentationen, Rich-Text-Dokumente, Datenbanken und Tabellen. Wenn die Benutzer geöffnet werden aufgefordert, die integrierten in Skripten ermöglichen sie die Umleitung Seite anzuzeigen.

- Software Installers - Es werden gefälschte Installationsprogramme für Anwendungen erstellt, die sich auf den Dienst oder verwandte Produktivitäts-Apps beziehen. Wenn sie während der Installation gestartet werden oder wenn es abgeschlossen ist, wird die Zielseite angezeigt werden. Der Hacker zielt typischerweise Anwendungen wie Produktivitäts-Tools, Add-ons, Kreativität Suiten und System-Utilities. Häufige Infektionen sind Office 365-bezogenen Kunden, Anleitungen, Updates und etc.

Diese Dateien können auch verteilt auf sein File-Sharing-Netzwerke wo boh legitiamte und Piraten-Dateien gefunden werden können. Sie sind sehr beliebt für den Versand von gefälschten Installationsprogrammen.

Eine andere Taktik ist die Verwendung von Browser-Hijacker die darstellen bösartige Web-Browser-Plugins. Sie werden gebildet, kompatibel mit den meisten gängigen Web-Browsern und hochgeladen, um ihre entsprechenden Repositories mit gefälschten User-Bewertungen und Entwickler-Anmeldeinformationen. Der Anwender, die Erweiterungen Seite abgerufen werden verspricht neuer Features Ergänzungen oder Performance-Optimierungen gegeben werden. Wenn sie installiert sind, werden die Browsereinstellungen geändert und die Opfer auf die Phishing-Betrugsnachricht umgeleitet.

Büro 365 Phishing - In-Depth Übersicht

Sobald die Phishing-Betrugsseite geöffnet ist, werden die Benutzer zu a weitergeleitet gefälschte Login-Prompt. In den meisten Fällen trat jeder Kontodaten automatisch an die Hacker-Betreiber weitergeleitet wird. Die Website wird so konzipiert, wie Microsofts Service-Seite zu sehen und kann auch ein ähnlich klingende Domain-Namen oder Sicherheitszertifikate nutzen.

In vielen Fällen werden zusätzliche Bedrohungen ausgeliefert und gestartet werden. Ein Beispiel ist die Installation von Tracking-Cookies und Daten Ernte Skripte. Sie werden verwendet, um eine eindeutige ID zu erstellen, die jedem infizierten Host zugewiesen wird - dies durch die Schaffung eines Berichts über alle installierten Hardwarekomponenten erfolgt, bestimmte Betriebssystemvariablen und Benutzereinstellungen. Die gesammelten Informationen werden durch einen speziellen Algorithmus verarbeitet, der die eindeutige Kennung generiert. Die andere Art der gesammelten Informationen im Zusammenhang mit dem Nutzerinformation, der Motor kann direkt verwendet werden, um die Identität der Benutzer aussetzen. Der Motor wird für Strings wie ihre Namen suchen, Anschrift, Interessen und alle gespeicherten Kontodaten. Dies bedeutet, dass der Motor sowohl das Betriebssystem zugreifen, Dateiinhalte und alle installierten Anwendungen von Drittanbietern. Die geerntete Informationen können für verschiedene Verbrechen verwendet werden, einschließlich Identitätsdiebstahl und Finanz-Missbrauch.

Da die meisten Phishing-Betrugsnachrichten zur Anzeige einer Zielseite über den Webbrowser führen, besteht immer die Möglichkeit, diese zu platzieren Anzeigen und gesponserten Inhalt. Sie können viele Formen annehmen, wie Pop-ups, Banner, umleiten Links, in-line Verbindungen und usw.. Bei der Interaktion mit ihnen auf der Website der Benutzer die Hacker-Betreiber Einkommen erhalten.

Eine Alternative ist die Aufnahme von Kryptowährung Bergleute die eingefügt entweder wie im Browser ausgeführt eigenständige Programme oder über Skripte werden können. Sie werden die Vorteile der integrierten Hardware-Ressourcen, um komplexe Kryptowährung bezogene Aufgaben auszuführen. Bei erfolgreichen Operationen werden auf den entsprechenden Server gemeldet Mittel werden automatisch auf ihre Brieftaschen übertragen werden.

In anderen Fällen kann die Seite auch zu verbreiten verwendet werden Malware-Stämme alle gängigen Typen:

- Ransomware - Diese gehören zu den gefährlichsten Virus-Infektionen, da sie die lokalen Inhalte scannen und verarbeiten sensible Benutzerdaten mit einer starken Chiffre sie unzugänglich verlassen. Üblicherweise geschieht dies durch eine eingebaute Liste von Zieldaten. Wenn die Ransomware beendet die Verarbeitung der Informationen die Benutzer mit unbrauchbaren Dateien gelassen werden und eine Ransomware “Notiz” was wird sie erpressen zahlendes “Entschlüsselungs-Gebühr” um die betroffenen Dateien wiederherstellen fälschlicherweise.

- Trojaner - Die Trojaner-Infektion ist eine klassische Virus-Infektion, die einen lokalen Client auf dem Computer des Opfers installiert, das eine sichere und persistierende Infektion mit einem Hacker-kontrollierten Server herstellt. Es ermöglicht die Betreiber die Kontrolle über die Maschinen zu nehmen, Spion auf dem Opfer-Benutzer und kapern ihre Daten.

- Browser Hijacker - Sie sind bösartige Web-Browser-Plugins, die als nützliche Zusätze zu den beliebtesten Anwendungen beworben werden. Sie werden oft mit der jeweiligen Erweiterung speichert hochgeladen (Repositorys) und beworben als nützliche Ergänzungen. Sobald sie Änderungen an den Anwendungen installiert sind statt, vor allem die die Standardoptionen (Startseite, Suchmaschine und neue Registerkarten Seite). Dies wird getan, um die Besucher an das Büro zu umleiten 365 Phishing-Betrug Zielseite, sobald sie ihre Browser-Fenster öffnen.

Büro 365 Phishing-Scams - Gemeinsame Szenarien

Die meisten des Amtes 365 Phishing ist durch überzeugenden die Opfer getan, daß sie ein berechtigtes Benachrichtigung von einem bekannten Service erhalten haben, Unternehmen, Kollegen oder sogar Freunden. Auch wenn jede Kampagne einen deutlichen Ansatz kennzeichnet die meisten von ihnen ähnliche Elemente teilen.

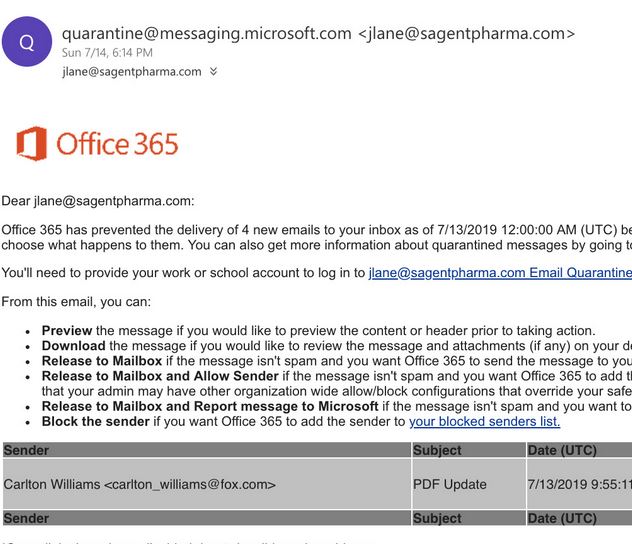

Die Mehrzahl der Phishing-Versuche wird in der Regel als Nachrichten darstellen, die von Microsoft gesendet werden. Dies wird durch Verwendung Signaturen getan, Elemente und Körper, die von legitimen Nachrichten entführt gesendet wird von der Firma in. Die Phishing-E-Mails werden die Empfänger in Interaktion mit den beigefügten Nutzlasten coerce (in der Regel bösartige Dokumente) und Links.

Häufige Szenarien, die in der Vergangenheit beobachtet wurden, gehören die folgenden:

- Büro 365 Veraltete Mitteilung - Diese Meldungen werden feststellen, dass das Amt 365 Installation, dass die Benutzer angemeldet sind veraltet. Sie sind in sie auf einen Link, indem Sie auf die Aktualisierung aufgefordert,. Die Signatur, die in der Nachricht geschrieben wird, liest “Microsoft 2018 Mannschaft”. Die erfassten Proben dieser Kampagne sind alle rudimentär in Design und enthält typische Phishing-Elemente wie Angstmacherei und Warnungen, Fettschrift oder alle Kappen Text. In diesem speziellen Beispiel werden die Empfänger Anweisungen, die sie benötigen, um ihre Postfächer zur Bestätigung innerhalb 12 Stunden. Ansonsten ihre E-Mail-Postfächer werden deaktiviert.

- Konto Eigentümer Bestätigung - Das ist typischer Fall von Phishing, die weithin auf globaler Ebene für die Opfer geschickt können. Der Hacker hinter dieser Kampagne Versuch, die Opfer zu verwirren, zu glauben, dass sie das Eigentum an ihren Briefkästen bestätigen müssen. Die Nachrichten enthalten Elemente aus echten Microsoft-Benachrichtigungen und die Aufforderung zum Handeln genommen (CTA) wird zu einer gefälschten Login-Seite führen, in denen die Opfer Kontoanmeldeinformationen werden gebeten,.

- Lösen von Problemen Phishing Scams - Ein weiterer Satz von verwandtem menages, die verteilt werden, ist die Warnung Betrug, dass der Empfänger zu denken, manipulieren, dass sie ungelöste Fehler haben, die sie benötigen, um zu beheben. Sie werden in dem Glauben geführt, dass, wenn sie die Probleme nicht beheben, dann werden ihre Konten gesperrt werden. Wie in den vorherigen Fällen schlechte Grammatik und alle Kappen Brief zusammen mit anderen gemeinsamen Elementen kann zeigen, dass die Nachricht ist ein Betrug und sollte ignoriert werden.

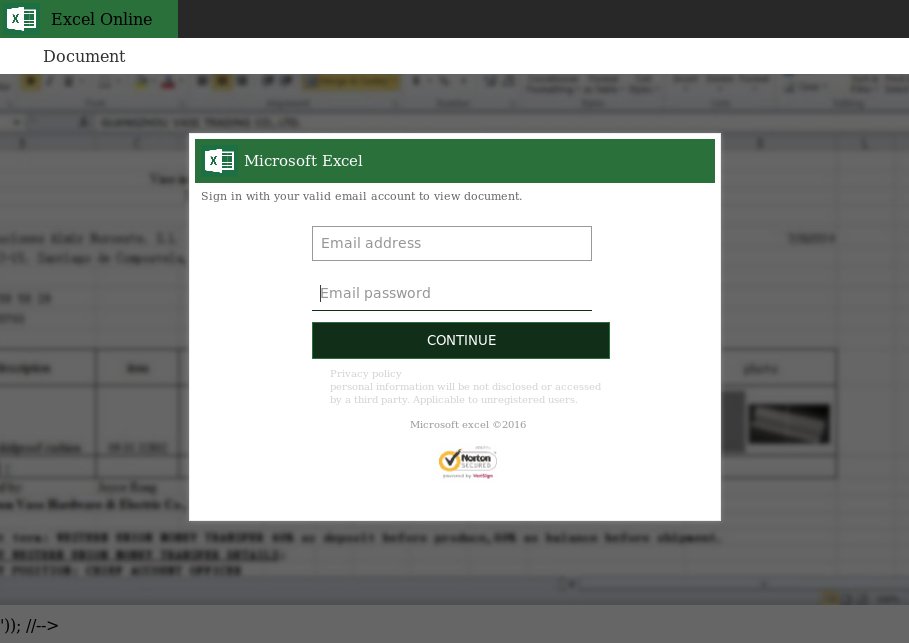

Büro 365 Phishing-Betrug #1 - Microsoft Excel-Datei

In diesem Beispiel werden die Opfer Benutzer eine Microsoft Excel-Online Zielseite angezeigt. Normalerweise wird der Link platziert Phishing-E-Mails, gefälschte Websites oder Online-Communities, Inklusive soziale Netzwerke. Der Erfolg dieses Betrugs hängt weitgehend von der Reichweite.

Solche Angriffsaktionen hängen weitgehend von gehackten oder maßgeschneiderten Konten auf allen gängigen Mainstream sozialen Netzwerken wie Facebook, Twitter und Instagram. Je nach dem kollektiven Hacking kann dies auch als auch Nischengruppen wie Discord-Server betreffen. Wenn die Opfer in ihre Kontodaten eingeben, werden diese automatisch hinter den Betrug an den Hacker-Betreiber übertragen werden.

Das spezifische Excel Online Beispiel wurde weiter analysiert, um die folgenden Arten von Informationen zu ernten:

- E-Mail-Addresse

- Passwort

- Client-IP

- User-Agent

Büro 365 Phishing-Betrug #2 - LinkedIn Lieferung

Wir haben einen weiteren Betrug Taktik festgestellt, die von einem Hacker-Kollektiv eingesetzt wird. Es nutzt LinkedIn Meldungen als Medium für den Link zu der Phishing-Zielseite Verbreitung. Es gibt zwei Arten von Konten in dem Verfahren verwendet:

- gehackten Accounts - Die Verbrecher hinter der Kampagne kann entführte Konten verwenden, die von ihnen erhalten werden oder aus den unterirdischen Hacker Märkten gekauft.

- benutzerdefinierte Konten - Der Hacker kann spezielle Konten, um Spam-Kontakte mit dem Phishing-Link erstellen.

Unabhängig von dem verwendeten Mechanismus, um die Konten zu erstellen, werden sie Verbindungsanfragen senden und Senden von Nachrichten mit dem Link. Die böswilligen Benutzer können auch ein gefälscht Bio um Glaubwürdigkeit hinzuzufügen auf die Konten ausfüllen.

Nach einem Klick auf ihnen werden die Opfer Benutzer auf die gefälschte Login-Seite oben beschrieben umgeleitet werden.

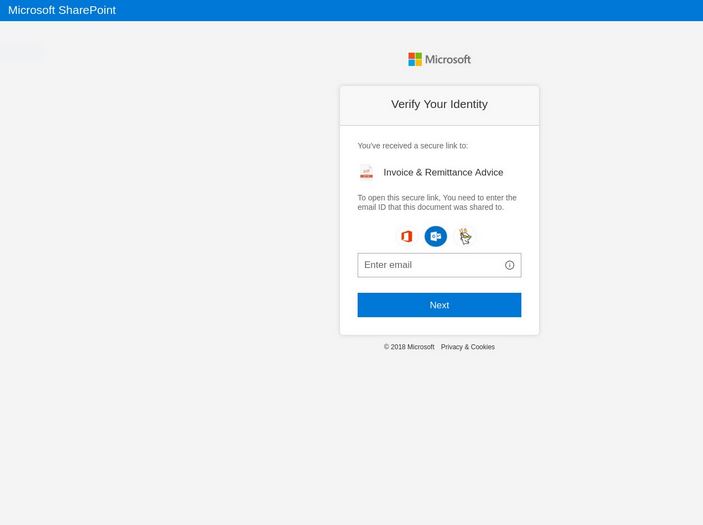

Büro 365 Phishing-Betrug #3 - Microsoft Sharepoint-Login-Seite

Es wurde eine neue E-Mail-Kampagne identifiziert, die sich auf die weit verbreiteten Phishing-Nachrichten bezieht. Der Anwender kann Nachrichten empfangen, die als Dokumentverknüpfungen getarnt. Wenn sie angeklickt werden die Opfer eine Aufforderung gezeigt, um sie zu fragen in ihrem Microsoft-Konto Login-Daten oder einen anderen Authentifizierungsmechanismus einzugeben.

Der gleiche Ansatz kann mit angewendet werden gefälschte Web-Sites das kann ähnlich klingende Domain-Namen zu dem bekannten Online-Diensten nutzen.

> Büro 365 Phishing-Betrug #4 - Bot generiert Login-Seiten

Anfang Dezember 2018 Ein weiterer Satz von Phishing-Seiten wurde erkannt. Die Berichte zeigen, dass sie Verwendung bot Befehle erstellt einen öffentlichen DNS-Dienst, um mit vielen Domain-Namen zu erstellen. Eine der Erklärungen für dieses Verhalten ist aufgrund einer weit verbreiteten Infektion von Web-Servern oder Computern. Der Hacker kann die Bahn von Inhalten dient, die dann über Hacker gesteuerte Konten von dynamischem DNS-Anbieter verknüpft. Dies wird bei der Schaffung solcher Stellen zur Folge hat. Die Seiten selbst sind einfache Login-Eingabeaufforderungen, die sehr ähnlich zu den oben genannten Beispielen sind.

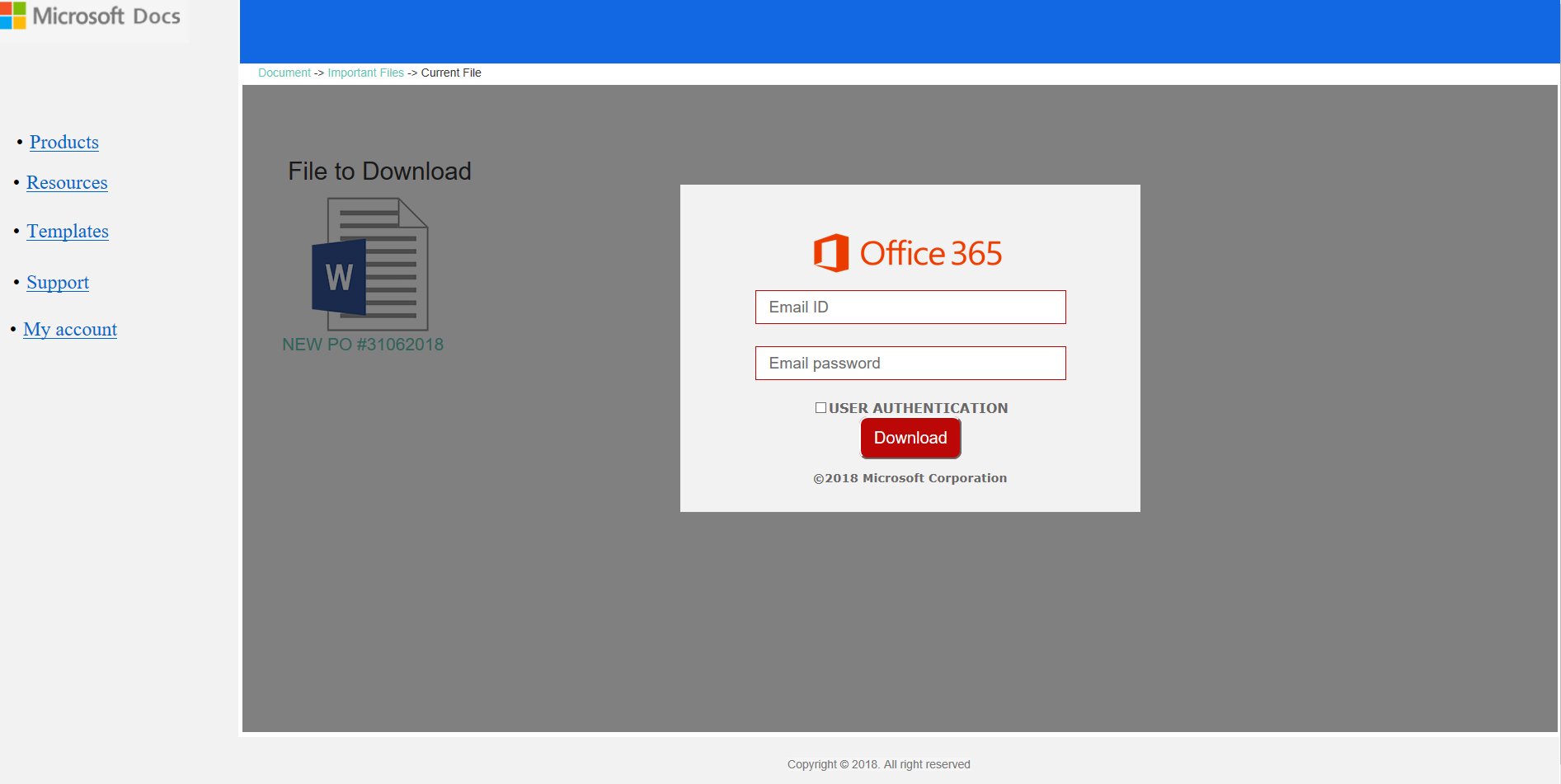

Büro 365 Phishing-Betrug #5 - Büro 365 Weiterleitung

Eine andere Variante dieser Phishing-Seite ist über eine Umleitungsseite. Es wird als Microsoft-aufgenommene Verbindung entwickelt, das eine wird angezeigt “Microsoft Docs” linke Seitenleiste mit einer gefälschten Login-Landingpage in der Mitte des Bildschirms. Es ist durchaus möglich, dass die Absicht des Hacker hinter dieser speziellen Version ist eine Umleitung Seite zu präsentieren, die genannt werden können, “Microsoft Docs” oder eine andere ähnliche äquivalente. Von der Gestaltung der Seite können die Opfer zu denken, überzeugt, dass die Seite Teil a “Microsoft Docs” Service und beherbergt ein Dokument nur über das Büro 365 Kontoanmeldeinformationen. In diesem speziellen Fall ein Rich-Text-Dokument (Microsoft Word) wird verwendet, verwendet werden, jedoch alle gängigen Dateiformate können: Präsentationen, Datenbanken und Tabellen sowie.

entfernen Sie Office 365 Phishing-Betrug unter Windows und Ihrem Browser

Wenn Sie den Betrug von Ihrem Computer entfernen möchten, Wir empfehlen dringend, dass Sie die Anweisungen zum Entfernen unterhalb diesem Artikel geschrieben folgen. Sie wurden mit der Hauptidee im Verstand Sie diesen Virus zu helfen, löschen Sie entweder manuell oder automatisch. Beachten Sie, dass der beste Weg, nach Meinung von Experten, die Software zu versuchen und zu entfernen, das Office verursacht 365 Scamming Pop-ups Phishing ist eine erweiterte Anti-Malware-Software zu verwenden,. Ein solches Programm ist mit der Idee im Kopf geschaffen, um vollständig Ihren Computer zu scannen und versuchen, alle Spuren von unerwünschten Programmen zu beseitigen, während der Computer gegen zukünftige Infektionen zu schützen als auch.

- Fenster

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge-

- Safari

- Internet Explorer

- Stop-Popups stoppen

So entfernen Sie Office365-Phishing-Betrug von Windows.

Schritt 1: Scan für Office365 Phishing Scam mit SpyHunter Anti-Malware-Tool

Schritt 2: Starten Sie Ihren PC im abgesicherten Modus

Schritt 3: Deinstallieren Office365 Phishing Scam und zugehörige Software unter Windows

Deinstallationsschritte für Windows 11

Deinstallationsschritte für Windows 10 und ältere Versionen

Hier ist ein Verfahren, in wenigen einfachen Schritten der in der Lage sein sollte, die meisten Programme deinstallieren. Egal ob Sie mit Windows arbeiten 10, 8, 7, Vista oder XP, diese Schritte werden den Job zu erledigen. Ziehen Sie das Programm oder den entsprechenden Ordner in den Papierkorb kann eine sehr schlechte Entscheidung. Wenn Sie das tun, Bits und Stücke des Programms zurückbleiben, und das kann zu instabilen Arbeit von Ihrem PC führen, Fehler mit den Dateitypzuordnungen und anderen unangenehmen Tätigkeiten. Der richtige Weg, um ein Programm von Ihrem Computer zu erhalten, ist es zu deinstallieren. Um das zu tun:

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Folgen Sie den Anweisungen oben und Sie werden erfolgreich die meisten Programme deinstallieren.

Schritt 4: Bereinigen Sie alle Register, Created by Office365 Phishing Scam on Your PC.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, dort von Office365 Phishing Scam erstellt. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Anleitung zum Entfernen von Videos für Office365-Phishing-Betrug (Fenster).

Befreien Sie sich von Office365 Phishing Scam unter Mac OS X..

Schritt 1: Deinstallieren Office365 Phishing Scam und entfernen Sie die zugehörigen Dateien und Objekte

Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Suchen Sie nach verdächtigen Anwendungen identisch oder ähnlich Office365 Phishing Scam. Überprüfen Sie die App, die Sie vom Laufen automatisch beenden möchten und wählen Sie dann auf der Minus ("-") Symbol, um es zu verstecken.

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

In Fall können Sie nicht Office365 Phishing Scam entfernen über Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

Sie können den gleichen Vorgang mit den folgenden anderen wiederholen Bibliothek Verzeichnisse:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

Schritt 2: Suchen Sie nach Office365-Phishing-Betrugsdateien und entfernen Sie sie von Ihrem Mac

Wenn Sie mit Problemen konfrontiert, auf Ihrem Mac als Folge unerwünschter Skripte und Programme wie Office365 Phishing Scam, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Anleitung zum Entfernen von Videos für Office365-Phishing-Betrug (Mac)

Entfernen Sie Office365 Phishing Scam aus Google Chrome.

Schritt 1: Starten Sie Google Chrome und öffnen Sie das Drop-Menü

Schritt 2: Bewegen Sie den Mauszeiger über "Werkzeuge" und dann aus dem erweiterten Menü wählen "Extensions"

Schritt 3: Aus der geöffneten "Extensions" Menü suchen Sie die unerwünschte Erweiterung und klicken Sie auf den "Entfernen" Taste.

Schritt 4: Nach der Erweiterung wird entfernt, Neustart von Google Chrome durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Löschen Sie Office365-Phishing-Betrug aus Mozilla Firefox.

Schritt 1: Starten Sie Mozilla Firefox. Öffnen Sie das Menü Fenster:

Schritt 2: Wählen Sie das "Add-ons" Symbol aus dem Menü.

Schritt 3: Wählen Sie die unerwünschte Erweiterung und klicken Sie auf "Entfernen"

Schritt 4: Nach der Erweiterung wird entfernt, Neustart Mozilla Firefox durch Schließen sie aus dem roten "X" Schaltfläche in der oberen rechten Ecke und starten Sie es erneut.

Deinstallieren Sie Office365 Phishing Scam von Microsoft Edge.

Schritt 1: Starten Sie den Edge-Browser.

Schritt 2: Öffnen Sie das Drop-Menü, indem Sie auf das Symbol in der oberen rechten Ecke klicken.

Schritt 3: Wählen Sie im Dropdown-Menü wählen "Extensions".

Schritt 4: Wählen Sie die mutmaßlich bösartige Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf das Zahnradsymbol.

Schritt 5: Entfernen Sie die schädliche Erweiterung, indem Sie nach unten scrollen und dann auf Deinstallieren klicken.

Entfernen Sie Office365 Phishing Scam aus Safari

Schritt 1: Starten Sie die Safari-App.

Schritt 2: Nachdem Sie den Mauszeiger an den oberen Rand des Bildschirms schweben, Klicken Sie auf den Safari-Text, um das Dropdown-Menü zu öffnen.

Schritt 3: Wählen Sie im Menü, klicke auf "Einstellungen".

Schritt 4: Danach, Wählen Sie die Registerkarte Erweiterungen.

Schritt 5: Klicken Sie einmal auf die Erweiterung, die Sie entfernen möchten.

Schritt 6: Klicken Sie auf 'Deinstallieren'.

Ein Popup-Fenster erscheint, die um Bestätigung zur Deinstallation die Erweiterung. Wählen 'Deinstallieren' wieder, und die Office365 Phishing Scam werden entfernt.

Beseitigen Sie Office365-Phishing-Betrug aus dem Internet Explorer.

Schritt 1: Starten Sie Internet Explorer.

Schritt 2: Klicken Sie auf das Zahnradsymbol mit der Bezeichnung "Extras", um das Dropdown-Menü zu öffnen, und wählen Sie "Add-ons verwalten".

Schritt 3: Im Fenster 'Add-ons verwalten'.

Schritt 4: Wählen Sie die Erweiterung aus, die Sie entfernen möchten, und klicken Sie dann auf "Deaktivieren".. Ein Pop-up-Fenster wird angezeigt, Ihnen mitzuteilen, dass Sie die ausgewählte Erweiterung sind zu deaktivieren, und einige weitere Add-ons kann auch deaktiviert werden. Lassen Sie alle Felder überprüft, und klicken Sie auf 'Deaktivieren'.

Schritt 5: Nachdem die unerwünschte Verlängerung wurde entfernt, Starten Sie den Internet Explorer neu, indem Sie ihn über die rote Schaltfläche "X" in der oberen rechten Ecke schließen und erneut starten.

Entfernen Sie Push-Benachrichtigungen aus Ihren Browsern

Deaktivieren Sie Push-Benachrichtigungen von Google Chrome

So deaktivieren Sie Push-Benachrichtigungen im Google Chrome-Browser, folgen Sie bitte den nachstehenden Schritten:

Schritt 1: Gehe zu Einstellungen in Chrome.

Schritt 2: In den Einstellungen, wählen "Erweiterte Einstellungen":

Schritt 3: Klicken "Inhaltseinstellungen":

Schritt 4: Öffnen Sie “Benachrichtigungen":

Schritt 5: Klicken Sie auf die drei Punkte und wählen Sie Blockieren, Ändern oder Löschen Optionen:

Entfernen Sie Push-Benachrichtigungen in Firefox

Schritt 1: Gehen Sie zu Firefox-Optionen.

Schritt 2: Gehe zu den Einstellungen", Geben Sie "Benachrichtigungen" in die Suchleiste ein und klicken Sie auf "Einstellungen":

Schritt 3: Klicken Sie auf einer Site, auf der Benachrichtigungen gelöscht werden sollen, auf "Entfernen" und dann auf "Änderungen speichern".

Beenden Sie Push-Benachrichtigungen in Opera

Schritt 1: In der Oper, Presse ALT + P um zu Einstellungen zu gehen.

Schritt 2: In Einstellung suchen, Geben Sie "Inhalt" ein, um zu den Inhaltseinstellungen zu gelangen.

Schritt 3: Benachrichtigungen öffnen:

Schritt 4: Machen Sie dasselbe wie bei Google Chrome (unten erklärt):

Beseitigen Sie Push-Benachrichtigungen auf Safari

Schritt 1: Öffnen Sie die Safari-Einstellungen.

Schritt 2: Wählen Sie die Domain aus, von der Sie Push-Popups möchten, und wechseln Sie zu "Verweigern" von "ermöglichen".

Office365 Phishing Scam-FAQ

What Is Office365 Phishing Scam?

Die Bedrohung durch Office365 Phishing Scam ist Adware oder Browser Redirect Virus.

Es kann Ihren Computer erheblich verlangsamen und Werbung anzeigen. Die Hauptidee ist, dass Ihre Informationen wahrscheinlich gestohlen werden oder mehr Anzeigen auf Ihrem Gerät erscheinen.

Die Entwickler solcher unerwünschten Apps arbeiten mit Pay-per-Click-Schemata, um Ihren Computer dazu zu bringen, riskante oder verschiedene Arten von Websites zu besuchen, mit denen sie möglicherweise Geld verdienen. Aus diesem Grund ist es ihnen egal, welche Arten von Websites in den Anzeigen angezeigt werden. Dies macht ihre unerwünschte Software indirekt riskant für Ihr Betriebssystem.

What Are the Symptoms of Office365 Phishing Scam?

Es gibt verschiedene Symptome, nach denen gesucht werden muss, wenn diese bestimmte Bedrohung und auch unerwünschte Apps im Allgemeinen aktiv sind:

Symptom #1: Ihr Computer kann langsam werden und allgemein eine schlechte Leistung aufweisen.

Symptom #2: Sie haben Symbolleisten, Add-Ons oder Erweiterungen in Ihren Webbrowsern, an die Sie sich nicht erinnern können.

Symptom #3: Sie sehen alle Arten von Anzeigen, wie werbefinanzierte Suchergebnisse, Popups und Weiterleitungen werden zufällig angezeigt.

Symptom #4: Auf Ihrem Mac installierte Apps werden automatisch ausgeführt und Sie können sich nicht erinnern, sie installiert zu haben.

Symptom #5: In Ihrem Task-Manager werden verdächtige Prozesse ausgeführt.

Wenn Sie eines oder mehrere dieser Symptome sehen, Dann empfehlen Sicherheitsexperten, Ihren Computer auf Viren zu überprüfen.

Welche Arten von unerwünschten Programmen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, Die Bedrohungen, die derzeit Ihr Gerät beeinträchtigen können, können sein betrügerische Antivirensoftware, Adware, Browser-Hijacker, Clicker, gefälschte Optimierer und alle Formen von PUPs.

Was tun, wenn ich eine habe "Virus" wie Office365 Phishing-Betrug?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder mit Ihrer Karte Online-Aktivitäten durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diese Empfehlungen befolgen, Ihr Netzwerk und alle Geräte werden erheblich sicherer gegen Bedrohungen oder informationsinvasive Software und auch in Zukunft virenfrei und geschützt.

How Does Office365 Phishing Scam Work?

Einmal installiert, Office365 Phishing Scam can Daten sammeln Verwendung Tracker. Bei diesen Daten handelt es sich um Ihre Surfgewohnheiten, B. die von Ihnen besuchten Websites und die von Ihnen verwendeten Suchbegriffe. Sie werden dann verwendet, um Sie gezielt mit Werbung anzusprechen oder Ihre Informationen an Dritte zu verkaufen.

Office365 Phishing Scam can also Laden Sie andere Schadsoftware auf Ihren Computer herunter, wie Viren und Spyware, Dies kann dazu verwendet werden, Ihre persönlichen Daten zu stehlen und riskante Werbung anzuzeigen, die möglicherweise auf Virenseiten oder Betrug weiterleiten.

Is Office365 Phishing Scam Malware?

Die Wahrheit ist, dass Welpen (Adware, Browser-Hijacker) sind keine Viren, kann aber genauso gefährlich sein da sie Ihnen möglicherweise Malware-Websites und Betrugsseiten anzeigen und Sie dorthin weiterleiten.

Viele Sicherheitsexperten klassifizieren potenziell unerwünschte Programme als Malware. Dies liegt an den unerwünschten Effekten, die PUPs verursachen können, B. das Anzeigen störender Werbung und das Sammeln von Benutzerdaten ohne das Wissen oder die Zustimmung des Benutzers.

Über die Office365-Phishing-Betrugsforschung

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, diese Anleitung zum Entfernen von Office365 Phishing Scam enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, Ihnen zu helfen, das Spezifische zu entfernen, Adware-bezogenes Problem, und stellen Sie Ihren Browser und Ihr Computersystem wieder her.

Wie haben wir die Recherche zu Office365 Phishing Scam durchgeführt??

Bitte beachten Sie, dass unsere Forschung auf unabhängigen Untersuchungen basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates über die neueste Malware, Adware, und Browser-Hijacker-Definitionen.

Weiter, the research behind the Office365 Phishing Scam threat is backed with Virustotal.

Um diese Online-Bedrohung besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.