Was ist .Tiger4444 Dateien Virus? Wie hat es Ihr System infizieren? Gibt es eine Chance, Ihre .Tiger4444 Dateien wiederherstellen? Unsere Entfernung Guide, hilft Ihnen die Antworten auf alle diese Fragen zu verstehen.

Die .Tiger4444 Dateien Virus eine GlobeImposter Ransomware-Variante, die Ihre Dateien, um verschlüsselt Sie in die Zahlung einer Gebühr zu erpressen Lösegeld. das Suffix .Tiger4444 angehängt, um Ihre wertvollen Dateien ist ein sicheres Zeichen, dass Ihr PC von dieser Ransomware infiziert wurde. Infolge, Sie werden ein Lösegeld Meldung, dass für die Wiederherstellung von verschlüsselten Dateien .Tiger4444 Lösegeld Gebühr erpresst. Solange ihr Code chiffriert bleibt man nicht in der Lage sein, sie zu öffnen. Hüten Sie sich vor, dass Hacker ist keine gute Idee, kontaktieren. So geraten werden, mit unseren Artikeln zu halten und lernen, wie man das Problem mit Hilfe von zuverlässigen Sicherheitsmaßnahmen zu lösen.

Threat Zusammenfassung

| Name | .Tiger4444 Dateien Virus |

| Art | Ransomware, Cryptovirus |

| kurze Beschreibung | Ein Daten Schließfach Ransomware, die hoch entwickelte Verschlüsselungsalgorithmus verwendet wertvollen Dateien auf infizierten Computern gespeichert zu verschlüsseln. Sie fordert dann ein Lösegeld Gebühr für Dateien Entschlüsselung. |

| Symptome | Wichtige Dateien sind gesperrt und mit der Erweiterung umbenannt .Tiger4444. Ransom Nachricht erpresst eine Lösegeldzahlung für ihre Genesung. |

| Verteilungsmethode | Spam-E-Mails, E-Mail-Anhänge |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Benutzererfahrung | Abonnieren Sie unseren Forum zu Besprechen .Tiger4444 Dateien Virus. |

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

.Tiger4444 Dateien Virus (GlobeImposter) - Worum geht es?

Wie von Sicherheitsexperten identifiziert, die sogenannte .Tiger4444 Dateien Virus ist eine Variante des notorischen [wplinkpreview url =”https://sensorstechforum.com/horse4444-files-virus-remove/”] GlobeImposter Ransomware. Die Bedrohung könnte mit Hilfe gängiger Techniken verbreitet werden wie malspam, Freeware-Installer, und beschädigte Rechner. Malspam ist die Technik, die von Hackern zu bevorzugen, wird angenommen,. Es wird über massive Spam-E-Mail-Kampagnen realisiert. Die E-Mail-Nachrichten, die Teil solcher Kampagnen sind in der Regel versuchen, Sie dazu zu verleiten, die schädliche Software herunterzuladen, indem sie als ein wichtiges Dokument in einem Dateianhang präsentiert, eine klickbaren Link / Schaltfläche oder ein anderes interaktives Element.

Die Aktivierung von .Tiger4444 cryptovirus Nutzlast auf dem PC ermöglicht es, eine Reihe von bösartigen Operationen durchzuführen, die die Sicherheit des Systems zu stören. Analysiert von .Tiger4444 Dateien Virus-Proben zeigen, dass sie% LOCALAPPDATA% oder% APPDATA% Systemverzeichnisse verwenden schädliche Dateien zu speichern. Leider, die manuelle Erfassung dieser Dateien ist eine schwierige Aufgabe aufgrund der Komplexität der von der Ransomware angewandt Verschleierungsmechanismen.

Eigentlich ist das Hauptziel des .Tiger4444 Dateien Virus einen Datenverschlüsselungsprozess durchzuführen, die den Code von gezielten Dateien korrumpieren. Nach der Vollendung dieses Prozesses, Verschlüsselte Dateien sind völlig unzugänglich. Außerdem, ihre Namen sind so eingestellt das Suffix anzuzeigen .Tiger4444

Um die Wirkung des Verschlüsselungsprozesses zu stärken, die Ransomware löscht alle Schatten Volume-Kopien von dem Betriebssystem Windows, indem Sie den folgenden Befehl in der Eingabeaufforderung Panel Ausführung:

→Vssadmin.exe löschen Schatten / all / Quiet

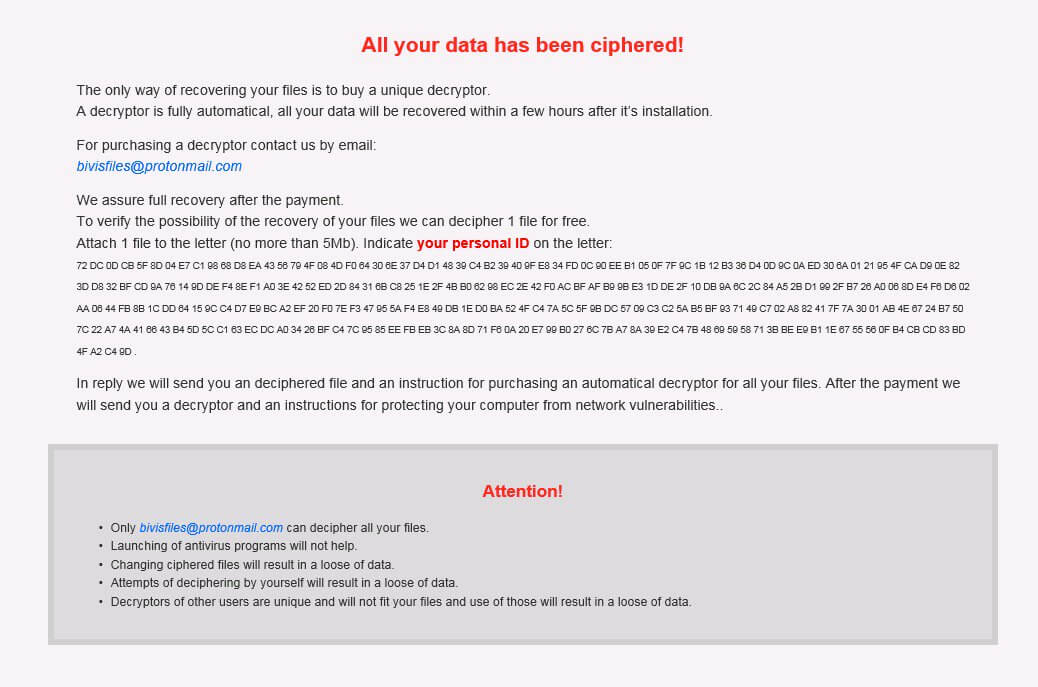

Für seine endgültige Infektion Bühne, .Tiger4444 Ransomware fällt ein Lösegeld Nachricht und lädt sie auf dem Bildschirm. Die Nachricht konnte in einer Textdatei gefunden werden benannt HOW_TO_BACK_FILES . Hier ist eine Kopie des Inhalts es präsentiert:

Alle Ihre Daten wurden chiffriert!

Die einzige Möglichkeit, Ihre Dateien wiederherzustellen, ist ein einzigartigen Entschlüsseler kaufen.

Ein Entschlüsseler ist vollautomatisch, Alle Ihre Daten werden innerhalb weniger Stunden wiederhergestellt werden, nachdem es Installation ist.Für den Kauf eine Entschlüsselungsvorrichtung kontaktieren Sie uns per E-Mail:

bivisfiles@protonmail.comWir sichern vollständige Genesung nach der Zahlung.

Um die Möglichkeit der Wiederherstellung Ihrer Dateien zu überprüfen wir entziffern 1 Datei kostenlos.

Anfügen 1 Datei auf das Schreiben (nicht mehr als 5 MB). Geben Sie Ihre persönliche ID auf dem Brief:

72 OC OD CB SF 8D 04 E7 C1 68 68 EA D8 43 58 70 4F 08 4D FO 64 30 GEBEN 37 D4 D1 48 39 C4 B2 30 40 VON E8 34 FD OC 00 BT 05 OF 7F OC 1B 12 83 36 D4 0D 9C 0A ED 30 BA Ot 21 05 4C CA D0 SIE 82

3D D8 32 BF CD QA 78 14 8D DE F4 8 € Ft AD 3E 42 52 ED 2D 84 31 68 C8 25 1E 2F 48 BD 62 98 EC 2E 42 FD AC BF OF BO 08 E3 1D DE 2F 10 DB 8A BC 2C 84 WIE 28 D1 00 2F B7 28 ANZEIGE 06 8D E4 Fe D602

AA06 44 FB 8B 1C DO 64 15 9C C4 D7 ED BC A2 EF 20 FO 7E F3 47 05 SA F4 E8 40 DB 1E DO BA 82 4F C4 7A SC SF 98 DC 57 09 C3 C2 B5 BF SA 03 71 49 C7 02 WIE 82 41 7F 7A 20 01 AB 4E 67 24 B7 50

7C 22 A7 4A 41 68 43 B4 5D 5C C1 63 EG 000

4F A2C40D.In der Antwort werden wir Ihnen eine entschlüsselten Datei und eine Anweisung für den Kauf einer automatischen Entschlüsseler für alle Ihre Dateien senden. Nach der Zahlung, die wir

werden Sie Ihren Computer für den Schutz von Schwachstellen im Netzwerk eine Entschlüsselungsvorrichtung und eine Anweisung senden..

Achtung!

+ Es kann nur bivisfiles@protonmail.com alle Ihre Dateien entschlüsseln.

+ Starten von Anti-Virus-Programme werden nicht helfen.

* chiffrierten Dateien ändern, werden in einem losen von Daten führen.

«Versuche, in einem losen von Daten führen selbst zu entziffern.

+ Decryptoren anderer Nutzer sind einzigartig und werden Ihre Dateien und die Verwendung derer passen in ein führen !OOSE Daten.

Beachten Sie, von der Zahlung der Hacker das Lösegeld zu verzichten, da diese Aktion nicht die Wiederherstellung von verschlüsselten Dateien garantiert. Da der Code ihrer Bedrohung kann voller Bugs, ihre Decrypter nicht .Tiger4444 Dateien wiederherstellen können, zu.

Entfernen .Tiger4444 Dateien Virus (GlobeImposter) und Versuch, Daten wiederherstellen

Die sogenannte .Tiger4444 Dateien Virus ist eine Bedrohung mit komplexem Code äußerst korrupt beiden Systemeinstellungen und wertvollen Daten entwickelt, um. So ist die einzige Möglichkeit, Ihr infizierten System auf sichere Weise wieder zu verwenden, ist es, alle schädlichen Dateien und Objekte, die von der Ransomware erstellt entfernen. Für den Zweck, Sie könnten unsere Anleitung zur Entfernung verwenden, die Ihr System Schritt zu reinigen und zu sichern, indem sie Schritt zeigt, wie.

Nach dem Entfernungsprozess, Sie könnten versuchen, .Tiger4444 Dateien mit den alternativen Methoden in Schritt aufgelistet wiederherstellen 4. Wir weisen darauf hin, alle verschlüsselten Dateien auf ein externes Laufwerk vor dem Wiederherstellungsprozess zu sichern.

Preparation before removing .Tiger4444 Files Virus.

Vor dem eigentlichen Entfernungsprozess starten, Wir empfehlen Ihnen die folgenden Vorbereitungsschritte zu tun.

- Stellen Sie sicher, dass Sie diese Anweisungen haben immer offen und vor Ihren Augen.

- Führen Sie eine Sicherung aller Dateien, selbst wenn sie beschädigt werden könnten. Sie sollten Ihre Daten mit einer Cloud-Backup-Lösung und sichern Sie Ihre Dateien gegen jede Art von Verlust sichern, selbst von den schwersten Bedrohungen.

- Seien Sie geduldig, da dies könnte eine Weile dauern.

- Nach Malware durchsuchen

- Register reparieren

- Entfernen Sie Virendateien

Schritt 1: Mit dem SpyHunter Anti-Malware-Tool nach .Tiger4444-Dateien suchen

Schritt 2: Reinigen Sie alle Register, Erstellt von .Tiger4444 Files Virus auf Ihrem Computer.

Die in der Regel gezielt Register von Windows-Rechnern sind die folgenden:

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion Run

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows Currentversion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows Currentversion RunOnce

Sie können auf sie zugreifen, indem Sie den Windows-Registrierungs-Editor und löschen Sie alle Werte öffnen, erstellt von .Tiger4444 Files Virus dort. Dies kann passieren, darunter indem Sie die Schritte:

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.

Spitze: Um einen Virus erstellten Wert zu finden, Sie können sich auf der rechten Maustaste und klicken Sie auf "Ändern" um zu sehen, welche Datei es wird ausgeführt. Ist dies der Virus Speicherort, Entfernen Sie den Wert.Schritt 3: Find virus files created by .Tiger4444 Files Virus on your PC.

1.Für Windows- 8, 8.1 und 10.

Für neuere Windows-Betriebssysteme

1: Auf Ihrer Tastatur drücken + R und schreibe explorer.exe im Lauf Textfeld ein und klicken Sie dann auf die Ok Taste.

2: Klicke auf Ihren PC von der schnellen Zugriffsleiste. Dies ist in der Regel ein Symbol mit einem Monitor und sein Name ist entweder "Mein Computer", "Mein PC" oder "Dieser PC" oder was auch immer Sie haben es benannt.

3: Navigieren Sie zum Suchfeld oben rechts auf dem Bildschirm Ihres PCs und geben Sie ein "Dateierweiterung:" und wonach geben Sie die Dateierweiterung. Wenn Sie böswillige exe-Dateien suchen, Ein Beispiel kann sein, "Dateierweiterung:exe". Nachdem ich, dass, einen Raum verlassen und den Dateinamen, den Sie sich die Malware glauben geben Sie erstellt. Hier ist, wie es scheinen mag, wenn Ihre Datei gefunden wurde,:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Für Windows XP, Aussicht, und 7.

Für Ältere Windows-Betriebssysteme

In älteren Windows-Betriebssystemen sollte der herkömmliche Ansatz der effektive sein:

1: Klicken Sie auf die Startmenü Symbol (in der Regel auf der linken unteren) und wählen Sie dann die Suche Vorliebe.

2: Nachdem das Suchfenster erscheint, wählen Weitere Optionen von der Suchassistent Box. Eine andere Möglichkeit ist, indem Sie auf Alle Dateien und Ordner.

3: Nach dieser Art für den Namen der Datei, suchen Sie und klicken Sie auf die Schaltfläche Suchen. Dies könnte einige Zeit dauern, nach der Ergebnisse werden angezeigt. Wenn Sie die bösartige Datei gefunden, Sie können ihre Lage zu kopieren oder zu öffnen, indem Sie Rechtsklick auf sie.

Jetzt sollten Sie jede Datei unter Windows, so lange zu entdecken können, wie es auf der Festplatte ist und nicht über eine spezielle Software verborgen.

.Tiger4444 Files Virus FAQ

What Does .Tiger4444 Files Virus Trojan Do?

The .Tiger4444 Files Virus Trojan ist ein bösartiges Computerprogramm entworfen, um zu stören, Schaden, oder sich unbefugten Zugriff verschaffen an ein Computersystem. Es kann verwendet werden, um sensible Daten zu stehlen, Kontrolle über ein System erlangen, oder andere böswillige Aktivitäten starten.

Können Trojaner Passwörter stehlen??

Ja, Trojaner, like .Tiger4444 Files Virus, kann Passwörter stehlen. Diese Schadprogramme are designed to gain access to a user's computer, Opfer ausspionieren und vertrauliche Informationen wie Bankdaten und Passwörter stehlen.

Can .Tiger4444 Files Virus Trojan Hide Itself?

Ja, es kann. Ein Trojaner kann sich verschiedener Techniken bedienen, um sich zu maskieren, einschließlich Rootkits, Verschlüsselung, und Verschleierungs, um sich vor Sicherheitsscannern zu verstecken und der Entdeckung zu entgehen.

Kann ein Trojaner durch Zurücksetzen auf die Werkseinstellungen entfernt werden??

Ja, Ein Trojaner kann durch Zurücksetzen Ihres Geräts auf die Werkseinstellungen entfernt werden. Dies liegt daran, dass das Gerät in seinen ursprünglichen Zustand zurückversetzt wird, Entfernen von möglicherweise installierter Schadsoftware. Bedenken Sie, dass es ausgefeiltere Trojaner gibt, die Hintertüren hinterlassen und selbst nach einem Zurücksetzen auf die Werkseinstellungen erneut infizieren.

Can .Tiger4444 Files Virus Trojan Infect WiFi?

Ja, Es ist möglich, dass ein Trojaner WiFi-Netzwerke infiziert. Wenn sich ein Benutzer mit dem infizierten Netzwerk verbindet, Der Trojaner kann sich auf andere verbundene Geräte ausbreiten und auf vertrauliche Informationen im Netzwerk zugreifen.

Können Trojaner gelöscht werden?

Ja, Trojaner können gelöscht werden. Dies geschieht normalerweise durch Ausführen eines leistungsstarken Antiviren- oder Anti-Malware-Programms, das darauf ausgelegt ist, bösartige Dateien zu erkennen und zu entfernen. In einigen Fällen, Gegebenenfalls ist auch eine manuelle Löschung des Trojaners erforderlich.

Können Trojaner Dateien stehlen??

Ja, Trojaner können Dateien stehlen, wenn sie auf einem Computer installiert sind. Dies geschieht durch Zulassen der Malware-Autor oder Benutzer, sich Zugriff auf den Computer zu verschaffen und dann die darauf gespeicherten Dateien zu stehlen.

Welche Anti-Malware kann Trojaner entfernen?

Anti-Malware-Programme wie z SpyHunter sind in der Lage, Ihren Computer nach Trojanern zu durchsuchen und diese zu entfernen. Es ist wichtig, Ihre Anti-Malware auf dem neuesten Stand zu halten und Ihr System regelmäßig auf schädliche Software zu scannen.

Können Trojaner USB infizieren?

Ja, Trojaner können infizieren USB Geräte. USB-Trojaner verbreitet sich in der Regel über bösartige Dateien, die aus dem Internet heruntergeladen oder per E-Mail geteilt werden, allowing the hacker to gain access to a user's confidential data.

Über die Virenforschung für .Tiger4444-Dateien

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, Diese Anleitung zum Entfernen von .Tiger4444 Files Virus ist enthalten, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Beseitigung des spezifischen Trojanerproblems zu helfen.

How did we conduct the research on .Tiger4444 Files Virus?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Trojanern (hintertür, Downloader, infostealer, Lösegeld, usw.)

Weiter, the research behind the .Tiger4444 Files Virus threat is backed with Virustotal.

Um die Bedrohung durch Trojaner besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.