Qual è .Tiger4444 file virus? Come è potuto infettare il sistema? C'è la possibilità di ripristinare i file .Tiger4444? La nostra guida di rimozione vi aiuterà a capire le risposte a tutte queste domande.

Il .Tiger4444 virus file è una variante GlobeImposter ransomware che cripta i file al fine di ricattare voi a pagare una tassa di riscatto. il suffisso .Tiger4444 aggiunto ai tuoi file importanti è un segno sicuro che il PC è stato infettato da questo ransomware. Di conseguenza, si vedrà un messaggio di riscatto che estorce tassa riscatto per il recupero dei file crittografati .Tiger4444. Fino a quando il loro codice rimane criptata non sarà in grado di aprirli. Attenzione che contattando gli hacker non è una buona idea. Quindi, consigliamo di tenere il passo con il nostro articolo e imparare a risolvere il problema con l'aiuto di misure di sicurezza affidabili.

Sommario minaccia

| Nome | .Tiger4444 file Virus |

| Tipo | Ransomware, Cryptovirus |

| breve descrizione | Un ransomware armadietto di dati che utilizza sofisticati algoritmi di cifratura per cifrare i file importanti memorizzati su computer infetti. E 'quindi richiede una tassa di riscatto per i file di decrittazione. |

| Sintomi | File importanti sono bloccati e rinominato con l'estensione .Tiger4444. messaggio Ransom estorce un pagamento di un riscatto per il loro recupero. |

| Metodo di distribuzione | Email spam, Allegati e-mail |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere .Tiger4444 file di virus. |

| Strumento di recupero dati | Windows Data Recovery da Stellar Phoenix Avviso! Questo prodotto esegue la scansione settori di unità per recuperare i file persi e non può recuperare 100% dei file crittografati, ma solo pochi di essi, a seconda della situazione e se non è stato riformattato l'unità. |

.Tiger4444 file Virus (GlobeImposter) - Cos'è tutto questo?

Come identificato dagli esperti di sicurezza, il cosidetto .Tiger4444 virus file è una variante del noto [wplinkpreview url =”https://sensorstechforum.com/horse4444-files-virus-remove/”] GlobeImposter ransomware. La minaccia potrebbe essere diffuso con l'aiuto di tecniche popolari come malspam, installatori del freeware, e ospita corrotto. Malspam è la tecnica che si ritiene essere preferito dagli hacker. E 'realizzato attraverso campagne di spam e-mail di massa. I messaggi di posta elettronica che fanno parte di tali campagne di solito tentativo di ingannare l'utente a scaricare il software dannoso presentandolo come un documento importante in un file allegato, un link cliccabile tasto / o di un altro elemento interattivo.

L'attivazione di .Tiger4444 cryptovirus payload sul PC consente di eseguire una serie di operazioni dannose che distruggono la sicurezza del sistema. Le analisi dei file .Tiger4444 virus’ campioni rivelano che utilizza% LOCALAPPDATA% o% directory di sistema APPDATA% per memorizzare i file dannosi. Sfortunatamente, il rilevamento manuale di questi file è un compito difficile a causa della complessità dei meccanismi di offuscamento applicato dal ransomware.

In realtà l'obiettivo principale di file .Tiger4444 virus è quello di realizzare un processo di crittografia dei dati che corrompe il codice del file mirati. Dopo il completamento di questo processo, file crittografati sono completamente inaccessibili. In aggiunta, i loro nomi sono impostate per visualizzare il suffisso .Tiger4444

Al fine di rafforzare l'effetto del processo di crittografia, il ransomware cancella tutti Copie shadow del volume dal sistema operativo Windows eseguendo il comando seguente nel pannello del prompt dei comandi:

→Vssadmin.exe eliminare ombre / tutti / Quiet

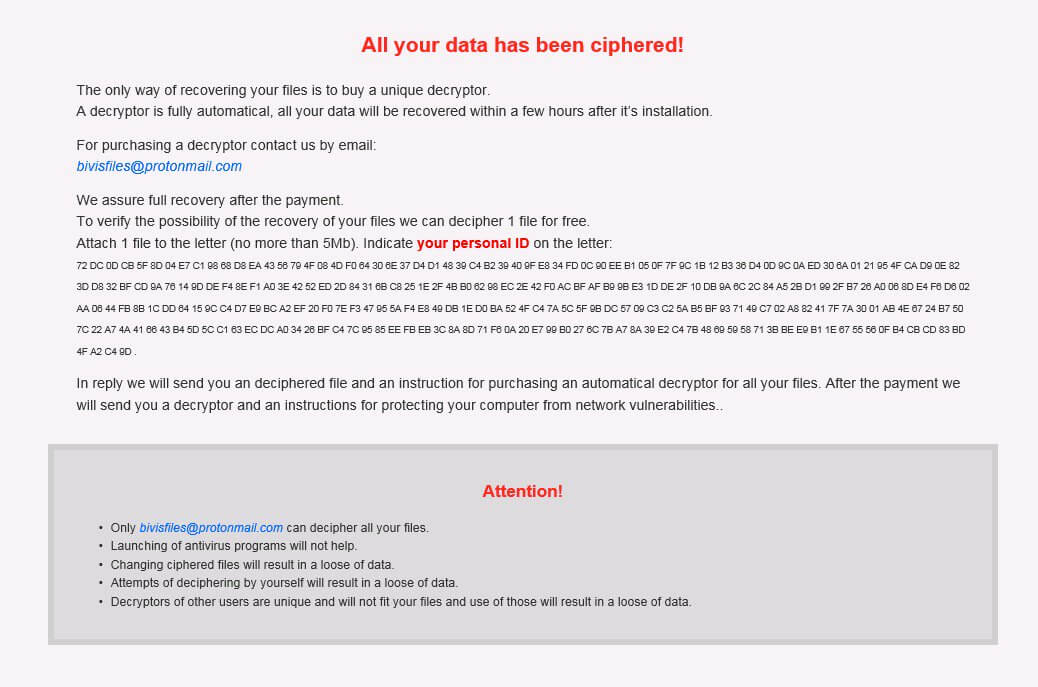

Per la sua fase finale dell'infezione, .Tiger4444 ransomware cade un messaggio di riscatto e lo carica sullo schermo. Il messaggio potrebbe essere trovato in un file di testo denominato HOW_TO_BACK_FILES . Ecco una copia del contenuto si presenta:

Tutti i dati sono stati cifrati!

L'unico modo di recuperare i file è quello di acquistare un unico decryptor.

Un decryptor è completamente automatico, tutti i dati saranno recuperati nel giro di poche ore dopo che è l'installazione.Per l'acquisto di un decryptor contattarci via e-mail:

bivisfiles@protonmail.comAssicuriamo pieno recupero dopo il pagamento.

Per verificare la possibilità di recupero dei file che possiamo decifrare 1 depositare gratuitamente.

allegare 1 presentare alla lettera (non più di 5 Mb). Indica il tuo ID personale sulla lettera:

72 OC OD CB SF 8D 04 E7 C1 68 68 EA D8 43 58 70 4F 08 4D FO 64 30 GIVE 37 D4 D1 48 39 C4 B2 30 40 DI E8 34 FD OC 00 BT 05 DI 7F OC 1B 12 83 36 D4 0D 0A 9C ED 30 BA Ot 21 05 4C CA D0 82

3D D8 32 QA BF CD 78 14 8D DE F4 8 € Ft dC 3E 42 52 ED 2D 84 31 68 C8 25 1E 2F 48 BD 62 98 CE 2E 42 FD AC BF DI BO 08 E3 1D DE 2F 10 DB 8A aC 2C 84 COME 28 D1 00 2F B7 28 ANNO DOMINI 06 8D E4 Fe D602

AA06 44 FB 8B 1C DO 64 15 9C C4 D7 ED aC A2 EF 20 FO 7E F3 47 05 SA F4 E8 40 DB 1E DO BA 82 4F C4 7A SC SF 98 DC 57 09 C3 C2 B5 BF SA 03 71 49 C7 02 COME 82 41 7F 7A 20 01 AB 4E 67 24 B7 50

7C 22 A7 4A 41 68 43 B4 5D 5C C1 63 CE 000

4F A2C40D.In risposta vi invieremo un file decifrato e un'istruzione per l'acquisto di un decryptor automatico per tutti i vostri file. Dopo che il pagamento noi

ti invierà una decrittografia e un'istruzione per proteggere il computer da vulnerabilità di rete..

Attenzione!

+ Solo bivisfiles@protonmail.com può decifrare tutti i file.

+ Avvio di programmi antivirus non aiuterà.

* La modifica dei file cifrati si tradurrà in una sciolto dei dati.

«I tentativi di decifrare da soli si tradurrà in un sciolto dei dati.

+ Decryptors di altri utenti sono unici e non si adatta i file e l'utilizzo di questi si tradurrà in un !oose dei dati.

Essere informati di astenersi dal pagamento del riscatto hacker come questa azione non garantisce il recupero dei file crittografati. Dal momento che il codice del loro minaccia può essere pieno di bug, la loro decrypter può non essere in grado di recuperare i file .Tiger4444.

Rimuovere .Tiger4444 file virus (GlobeImposter) e tentare di ripristinare i dati

Il cosidetto .Tiger4444 virus file è una minaccia con il codice di molto complesso progettato per le impostazioni di sistema corrotti sia e dati importanti. Quindi l'unico modo per utilizzare il sistema infetto in modo sicuro ancora una volta è quello di rimuovere tutti i file maligni e gli oggetti creati dal ransomware. Allo scopo, si potrebbe usare la nostra guida di rimozione che rivela come pulire e proteggere il vostro sistema passo dopo passo.

In seguito al processo di rimozione, si potrebbe tentare di ripristinare i file .Tiger4444 con i metodi alternativi elencati nel passo 4. Vi ricordiamo di eseguire il backup di tutti i file crittografati su un'unità esterna prima che il processo di recupero.

Preparazione prima di rimuovere .Tiger4444 file di virus.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per i file .Tiger4444 Virus con Anti-Malware SpyHunter strumento

Passo 2: Pulire eventuali registri, creato da .Tiger4444 file di virus sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da .Tiger4444 file di virus lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by .Tiger4444 Files Virus on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

.Domande frequenti su Tiger4444 Files Virus

What Does .Tiger4444 Files Virus Trojan Do?

The .Tiger4444 Files Virus Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, like .Tiger4444 Files Virus, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can .Tiger4444 Files Virus Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can .Tiger4444 Files Virus Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

About the .Tiger4444 Files Virus Research

I contenuti che pubblichiamo su SensorsTechForum.com, this .Tiger4444 Files Virus how-to removal guide included, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

How did we conduct the research on .Tiger4444 Files Virus?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the .Tiger4444 Files Virus threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.