Gmail tentativi di phishing sono stati registrati. I ricercatori di sicurezza a Wordfence hanno rilevato un credenziali di accesso phishing tecnica rubare altamente efficaci e massicciamente diffuse per Gmail e altri servizi. Apparentemente, durante l'ultimo paio di settimane, gli utenti tech-savvy compromessi da attacchi di phishing di Gmail hanno condiviso rapporti e dettagli in modo che più gli utenti sono a conoscenza.

Gmail attacco di phishing: Dettagli tecnici

Gmail è l'obiettivo primario di questi tentativi, ma gli altri servizi sono mirati e. E 'un tipico messaggio di phishing in cui l'utente malintenzionato invia una e-mail a un account Gmail. L'e-mail può apparire per essere inviato da qualcuno conosce il bersaglio, e questo perché il loro account è stato violato. L'email può includere un allegato di un'immagine. Facendo clic sull'immagine per visualizzarla in anteprima, una nuova scheda si aprirà e l'utente verrà richiesto di accedere a Gmail di nuovo. La barra degli indirizzi mostra il seguente indirizzo: accounts.google.com, quindi, anche l'occhio esperto può essere indotto in errore.

Una volta che il segno-in è completata, l'account di mira è compromessa. Ecco quello che una vittima delle azioni schema di phishing:

Gli aggressori log-in al tuo conto immediatamente una volta che ottengono le credenziali, e usano uno dei suoi allegati effettivi, insieme a una delle vostre linee soggetto reale, e inviarlo a persone nella vostra lista dei contatti.

Per esempio, sono andati in considerazione di uno studente, tirato un allegato con un programma di allenamenti della squadra di atletica, generato lo screenshot, e poi accoppiato che con un oggetto che è stato tangenzialmente correlato, e via e-mail agli altri membri del team di atletica.

L'intero processo avviene molto rapidamente, ed è sia automatico o gli aggressori sono in stand-by, elaborazione dei conti compromessi.

Una volta ottenuto l'accesso a un account, l'attaccante ha pieno accesso a tutte le email della vittima, ed è anche concesso l'accesso ad altri servizi accessibili tramite il meccanismo di reimpostazione della password. Questo include altri account di posta elettronica, servizi SaaS, etc.

Descrizione completa di questo attacco di phishing Gmail è disponibile all'indirizzo Wordfence.

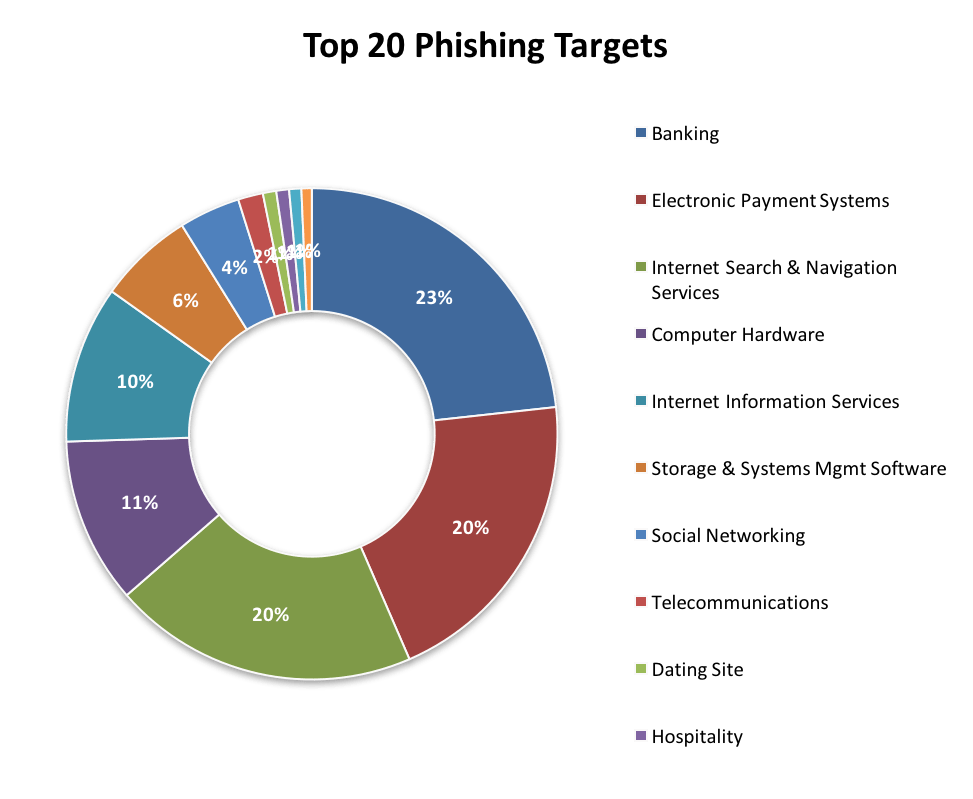

Schemi di phishing spesso compromesso popolare servizio Come Google

L'anno scorso, ricercatori Webroot stabilito che Google è la società con il maggior impatto negativo di una rappresentazione. Questi sono descritti come organizzazioni ad alto rischio, con 21% di tutti i siti di phishing nel periodo gennaio-settembre 2016 impersonando Google.

In cima a tutto, attaccanti sono irrequieti quando si tratta di sviluppare nuove tattiche e vettori di attacco, e phishing non è un'eccezione. Le informazioni sensibili è altamente auspicabile, e lo spostamento verso "maligni-software e-attività-as-a-service" fa solo peggiorare le cose.

Phishing Statistiche, aggiornamento di aprile 2017

Lookingglass Cyber Solutions ha segnalati un aumento dell'attività di phishing nella prima settimana di aprile. Attività Generale di phishing è aumentato del 30%, l'aumento più notevole è registrata nel settore dei sistemi di pagamento elettronici:

Non sono state osservate Gmail tentativi di phishing. Tuttavia, attacchi di phishing su altri servizi sono stati. Dropbox è stato preso di mira nel mese di aprile, 2017, tramite e-mail in modo intelligente artigianali che sembrano legittimi. Una delle truffe che coinvolgono Dropbox stava cercando di credenziali di accesso degli utenti Dropbox raccolto utilizzando un modulo d'ordine che sembrava una legittima. L'altra truffa stava cercando di rubare la password di posta elettronica dell'utente tramite una richiesta di condivisione file fasullo.

La LinkedIn attacco di phishing è stato rilevato anche essere attivi nella metà aprile. Lo schema stava cercando di ingannare gli utenti della rete professionale di caricare il proprio CV. I truffatori sono stati l'invio di e-mail su presunte “aperture di lavoro per gli utenti attivi di LinkedIn”.

Come avete notato, nonostante i diversi target (Gmail, Dropbox, Facebook, LinkedIn, diverse banche, eccetera) e-mail di phishing hanno sempre molto in comune.

Suggerimenti per proteggersi da tentativi di phishing

- Fate attenzione con le email che richiedono informazioni personali da voi. Ricordate che i servizi legittimi di solito non inviare tali richieste via e-mail.

- Non essere indotti a dare via informazioni sensibili, dettagli finanziari inclusi. Tenete a mente che gli aggressori possono anche usare tattiche intimidatorie per indurre l'utente a rivelare informazioni personali.

- Fate attenzione con le richieste generiche-ricerca di informazioni. Una e-mail legittime da un'organizzazione legittima, come uno della banca avrebbe saputo il nome della persona. email di phishing spesso iniziano con "Dear Sir / Madam".

- Non inviare informazioni sensibili tramite moduli all'interno di messaggi e-mail.

- Non interagire con link o allegati in una e-mail a meno che non si è assolutamente sicuri l'e-mail proviene da una fonte affidabile.

- Assicurarsi che la protezione anti-malware ha una funzione contro il phishing.

Spy Hunter scanner rileva solo la minaccia. Se si desidera che la minaccia da rimuovere automaticamente, è necessario acquistare la versione completa del tool anti-malware.Per saperne di più sullo strumento SpyHunter Anti-Malware / Come disinstallare SpyHunter