les tentatives de phishing Gmail ont été enregistrés. Les chercheurs en sécurité à Wordfence ont détecté un phishing technique voler les informations de connexion hautement efficaces et massivement répandues pour Gmail et d'autres services. Apparemment, au cours des deux dernières semaines, les utilisateurs technophiles compromis par les attaques de phishing Gmail ont été le partage des rapports et des détails afin que plus d'utilisateurs sont conscients.

Gmail Phishing Attaque: Détails techniques

Gmail est la cible principale de ces tentatives, mais d'autres services sont destinés aussi bien. Il est une arnaque de phishing typique où l'attaquant enverrait un courriel à un compte Gmail. Le courrier électronique peut sembler être envoyé par quelqu'un la cible sait, et c'est parce que leur compte a été piraté. Le courrier électronique peut inclure une pièce jointe d'une image. En cliquant sur l'image pour l'afficher, un nouvel onglet va ouvrir et l'utilisateur sera invité à signer à Gmail. La barre d'adresse affiche l'adresse suivante: accounts.google.com, de sorte que même l'œil expérimenté peut être induit en erreur.

Une fois le signe en est terminée, le compte ciblé est compromise. Voici ce que l'une des victimes des actions du régime de phishing:

Les assaillants se connecter à votre compte immédiatement une fois qu'ils obtiennent les informations d'identification, et ils utilisent une de vos pièces jointes réelles, ainsi que l'un de vos lignes réelles de sujet, et l'envoyer à des personnes dans votre liste de contacts.

Par exemple, ils sont allés dans le compte d'un étudiant, tiré d'une pièce jointe avec un horaire d'entraînement de l'équipe d'athlétisme, généré la capture d'écran, puis appariés qu'avec une ligne d'objet qui était tangentiellement connexe, et envoyé aux autres membres de l'équipe d'athlétisme.

L'ensemble du processus se produit très rapidement, et il est soit automatisé ou les attaquants sont en attente, traiter les comptes compromis.

Une fois l'accès à un compte est obtenu, l'attaquant a un accès complet à tous les e-mails de la victime, et est également accordé l'accès à d'autres services accessibles via le mécanisme de réinitialisation de mot. Cela inclut d'autres comptes de messagerie, services SaaS, etc.

Description complète de cette attaque phishing Gmail est disponible Wordfence.

Schemes Phishing Souvent Compromise populaire service comme Google

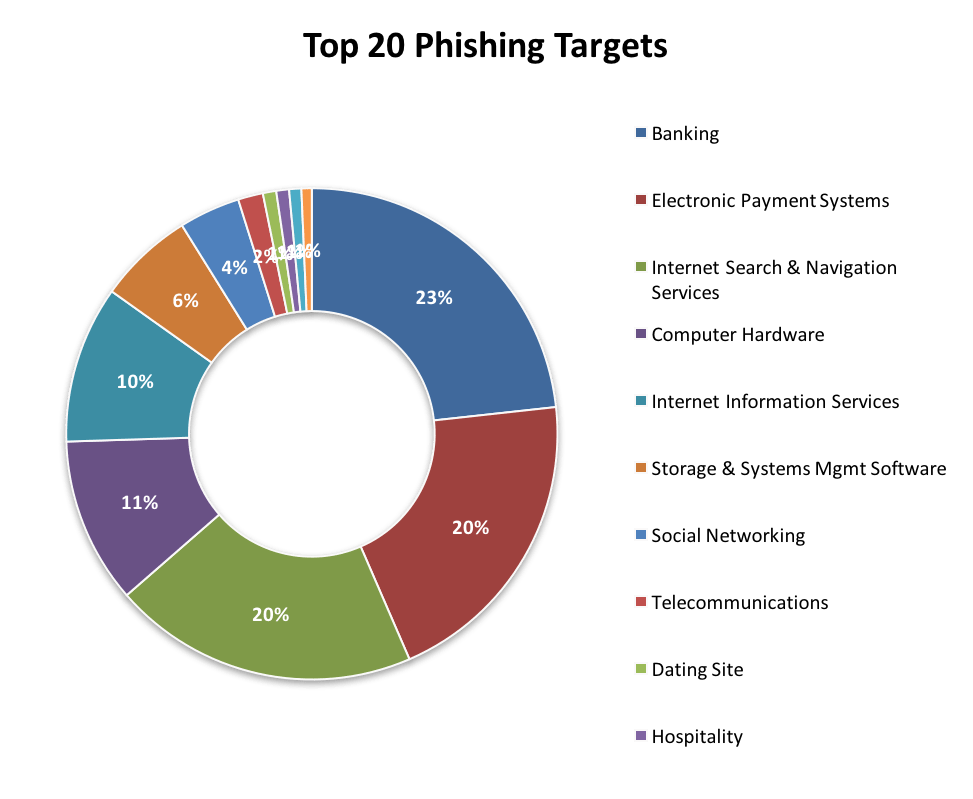

L'année dernière, chercheurs Webroot ont établi que Google est la société avec le plus grand impact négatif d'une usurpation d'identité. Ils sont décrits comme des organisations à haut risque, avec 21% de tous les sites de phishing dans la période Janvier-Septembre 2016 passer pour Google.

En plus de tout, attaquants sont agités quand il vient à développer de nouvelles tactiques et les vecteurs d'attaque, et le phishing est pas une exception. Les informations sensibles est hautement souhaitable, et la transition vers "malveillants logiciel et-activités-as-a-Service" ne fait qu'empirer les choses.

Statistiques phishing, Mise à jour Avril 2017

Lookingglass Cyber Solutions a signalé une augmentation de l'activité de phishing dans la première semaine d'Avril. l'activité de phishing globale a augmenté de 30%, l'augmentation la plus notable étant enregistrée dans le secteur des systèmes de paiement électronique:

les tentatives de phishing Gmail ne sont pas respectées. Cependant, les attaques de phishing sur d'autres services ont été. Dropbox a été ciblé en Avril, 2017, via des e-mails intelligemment qui semblent légitimes artisanaux. L'une des escroqueries impliquant Dropbox a essayé de les identifiants de connexion des utilisateurs Dropbox de récolte à l'aide d'une demande d'ordre qui ressemblait à un légitime. L'autre escroquerie a essayé de voler le mot de passe de messagerie de l'utilisateur via une demande de partage de fichiers faux.

Une LinkedIn attaque phishing a également été détectée étant actif à la mi-Avril. Le régime a essayé de tromper les utilisateurs du réseau professionnel de télécharger leur CV. Scammers envoyaient des courriels au sujet présumés « offres d'emploi pour les utilisateurs actifs LinkedIn ».

Comme vous l'avez remarqué, malgré les différentes cibles (Gmail, Dropbox, Facebook, LinkedIn, diverses banques, etc) e-mails de phishing ont toujours beaucoup en commun.

Conseils pour vous protéger contre les tentatives de phishing

- Soyez prudent avec les e-mails demandant des informations personnelles vous. Rappelez-vous que les services légitimes généralement ne pas envoyer de telles demandes par e-mail.

- Ne soyez pas trompé en donnant des détails sensibles, détails financiers inclus. Gardez à l'esprit que les attaquants peuvent également utiliser des tactiques de peur de vous attirer à révéler des informations personnelles identifiables.

- Soyez prudent avec les demandes génériques prospectifs d'information. Un courriel légitime d'une organisation légitime, comme sa banque serait connaître le nom de la personne. Les courriels d'hameçonnage commencent souvent par «Cher Monsieur / Madame".

- Ne pas présenter des informations sensibles via des formulaires au sein des e-mails.

- Ne pas interagir avec des liens ou des pièces jointes dans un e-mail si vous êtes absolument sûr que le courriel provient d'une source digne de confiance.

- Assurez-vous que votre protection anti-malware dispose d'une fonctionnalité contre le phishing.

Spy Hunter scanner ne détecte que la menace. Si vous voulez que la menace d'être retiré automatiquement, vous devez acheter la version complète de l'outil anti-malware.En savoir plus sur l'outil SpyHunter Anti-Malware / Comment désinstaller SpyHunter